#Digitale Sicherheit

Text

Digitale Selbstverteidigung

Digitale Selbstverteidigung. Mit Phishing und Scamming versuchen böswillige Akteur*innen, in unsere Geräte einzudringen. Wie man sich dagegen schützen kann – und warum wir nicht alleine schuld sind, wenn unser Datenschutz versagt.

Mit Phishing und Scamming versuchen böswillige Akteur*innen, in unsere Geräte einzudringen. Wie man sich dagegen schützen kann – und warum wir nicht alleine schuld sind, wenn unser Datenschutz versagt.

Ein großes Sicherheitsproblem technischer Systeme sind aber die Nutzer*innen. Menschen können beispielsweise mit Phishing oder Scamming manipuliert werden. Bei E-Mails sei es recht einfach, den…

View On WordPress

0 notes

Text

Passkey: Die Grundlage von Finoms Sicherheitsupgrade

Erfahren Sie mehr über die Integration von FIDO2/WebAuthn bei Finom - für eine verbesserte Nutzererfahrung und mehr Sicherheit.

Passkeys (FIDO2/WebAuthn) sind ein notwendiges Tool, um Ihre digitale Sicherheit sicherzustellen. Dem von Verizon durchgeführten 2023 Data Breach Investigations Report zufolge sind 83 % aller Datenlecks finanziell motiviert. 49 % dieser Lecks entstanden aufgrund gestohlener Anmeldedaten. Finom führt Finanztransaktionen auf der ganzen Welt durch. Daher ist es sehr wichtig, die neuesten Technologien einzusetzen, um unsere Kunden zu schützen.

Aber was tun diese Tools eigentlich? In diesem Artikel soll ein umfassender Überblick darüber geboten werden, einschließlich der technischen Aspekte von Passkeys und Details bezüglich ihrer praktischen Implementierung. Außerdem werden die weiteren Auswirkungen auf die Industrie betrachtet.

Passkey: Die Grundlagen

Um den Wert dieser Technologie begreifen zu können, muss man vorher die technische Seite der Dinge verstehen - Passkeys sind nämlich auch als FIDO2 und WebAuthn bekannt. Der folgende Abschnitt wird kurz darüber aufklären.

Was ist FIDO2?

FIDO2 ist der generelle Begriff für alle passwortlosen, offenen Authentifizierungsstandards. Mit FIDO2 kann man über Plattform-Authentifikatoren - beispielsweise biometrische Scanner - auf Geräte zugreifen. Sie sind in der Regel in das Gerät eingebaut; bekannte Beispiele sind Fingerabdruckscanner oder Gesichtserkennung. Das bedeutet, dass man auch ohne separate Authentifikatoren - beispielsweise USB-Sicherheitsschlüssel, die wie ein physischer Schlüssel funktionieren und an keine bestimmte Plattform gebunden sind - passwortlos auf ein Gerät zugreifen kann. Ermöglicht wird dies durch die FIDO-Allianz, eine offene Industrievereinigung, deren Hauptziel es ist, die Abhängigkeit der Nutzer von Passwörtern zu reduzieren.

FIDO2 besteht aus zwei Teilen: der Web-Authentifizierung (WebAuthn) und dem Client to Authenticator Protocol (CTAP). In diesem Artikel werden wir uns auf WebAuthn konzentrieren, da diese für den Nutzer relevanter ist.

Was ist WebAuthn?

Die Web Authentication-API wurde von der FIDO-Allianz und dem World Wide Web Consortium entwickelt, um es Servern zu ermöglichen, Nutzer ohne Passwort zu authentifizieren. Stattdessen wird ein öffentlich-privates Schlüsselpaar generiert, welches Authentifikatoren von Anwendungen wie Apples Touch-ID miteinander verbindet, wodurch kein Passwort mehr benötigt wird.

Also, wie funktioniert WebAuthn innerhalb des FIDO2-Frameworks? Eigentlich genauso wie CTAP, dessen Hauptzweck es ist, Passwörter abzuschaffen. Der Fokus von WebAuthn liegt jedoch auf der Serverseite statt der Nutzerseite. Mit WebAuthn ist es wesentlich einfacher für Online-Dienstleister wie Finom, sichere Authentifizierungsmethoden zu verwenden.

Die Wichtigkeit fortschrittlicher Authentifizierung im Finanzsektor

Wissen Sie noch, dass wir sagten, 83 % aller Datendiebstähle seien finanziell motiviert? Das bedeutet, dass Hacker hauptsächlich den Finanzsektor angreifen. Dem VMWare-Artikel Modern Bank Heists 5.0 zufolge ist es offensichtlich, dass diese Branche einigen einzigartigen Herausforderungen gegenübersteht:

Hacker werden in ihren Angriffen des Finanzsektors immer kreativer. Statt direkt anzugreifen, implementieren sie inzwischen etwas namens Inselhopping. Sie konzentrieren sich auf einzelne Parteien und angegliederte Dritte, bis sie zum eigentlichen Ziel gelangen.

Erpressungssoftware erlebt ein Comeback. 74 % aller Banken haben bereits mindestens einen Angriff mit Erpressungssoftware erlebt. In 63 % dieser Fälle wurde das Lösegeld tatsächlich bezahlt.

Man kann das Problem nicht mit Geld lösen. Viele große Finanzeinrichtungen planen, ihr Budget um bis zu 30 % zu erhöhen. Doch wie man sieht, garantiert das keinen Erfolg. Hacker könnten einfach neue Wege finden, die Systeme zu manipulieren.

Die Nutzung von Passkeys bei Finom

Da die Situation immer gefährlicher wird, wissen wir, dass die Einhaltung von Industriestandards und der Datenschutz-Grundverordnung nicht ausreichen wird. Daher hat Finom den wichtigen Schritt getan, Passkeys in seine Dienstleistungen zu integrieren.

Wie implementiert Finom Passkeys?

Um die Dinge so einfach wie möglich zu halten, sorgt Finom dafür, dass Passwörter nicht länger notwendig sind. Das bedeutet, dass man diese nicht länger vergessen oder verlieren kann, was auch die potenzielle Anfälligkeit für Phishing-Attacken und Hackerangriffe reduziert. Statt eines Passworts nutzen wir Biometrie - etwas, das individuell und einzigartig ist und nicht vergessen oder verloren werden kann.

Wie profitieren Finoms Kunden von Passkeys?

Kunden, denen Benutzerfreundlichkeit wichtig ist, werden Passkeys sicherlich lieben. Man muss sich ein Passwort weniger merken und kann so schnell und problemlos auf seinen Account zugreifen. Das Highlight dieser Technologie ist jedoch die erhöhte Sicherheit. Phishing und nicht autorisierte Zugriffsversuche bleiben erfolglos, da ein Passwort alleine nicht reicht, um sich einzuloggen.

Nutzererfahrung mit Passkeys

Grundsätzlich sind die Nutzererfahrungen mit Passkeys positiv. Sie machen den Login-Prozess reibungslos und sicher. Aus wirtschaftlicher Perspektive reduzieren Passkeys die Betriebskosten für Passwort-Datenbanken und gewährleisten eine hohe digitale Sicherheit.

Es sollte auch erwähnt werden, dass Passkeys auch bei Verlust eines Handys via Apple-, Google- oder Microsoft-Cloud synchronisiert bleiben. Das bedeutet, dass man einfach ein anderes Gerät nutzen kann, um auf seine Accounts zuzugreifen.

Cybersicherheit entwickelt sich derzeit in Richtung einer breiteren Akzeptanz und Nutzung von Passkeys weiter. Mit dieser Technologie wird der Faktor Mensch eine geringere Auswirkung auf die digitale Sicherheit haben. Dasselbe gilt für Nutzer von Finanzdienstleistungen, einschließlich der Kunden von Finom.

Die Zukunft der Authentifizierung im Finanzsektor

Inzwischen wird biometrische Authentifizierung bereits in vielen Geräten verwendet. Wir erwarten, dass ihre Nutzung sich in Zukunft weiter verbreiten wird, wodurch diese Authentifizierungsmethode sich durchsetzen und zur Norm werden wird. Da immer mehr Unternehmen im Finanzsektor mit Passkeys arbeiten, hoffen wir, dass Passwörter bald der Vergangenheit angehören werden. Was Geldtransfers angeht, werden Passwörter vermutlich großflächig durch Passkeys ersetzt werden.

Unsere Priorität ist es stets, unsere Dienstleistungen für alle unsere Kunden so bequem und sicher wie möglich zu machen. Wir werden neue Technologien immer im Blick behalten und diejenigen implementieren, die die Sicherheit unserer Dienste verbessern können. Damit hoffen wir, die Sicherheitsstandards aller Kunden des Finanzsektors erhöhen zu können.

Wie können Passkeys die Sicherheit im Finanzsektor verbessern?

Passkeys verringern die Angreifbarkeit von Nutzern, wenn diese auf ihre Accounts zugreifen. Im Finanzsektor ist dies besonders wichtig, da hier das Potenzial für finanzielle Verluste besteht. Einen Passkey zu benutzen, bedeutet, dass kein Passwort geklaut werden kann, wodurch es nicht autorisierten Personen schwerer fällt, Zugriff auf einen Account zu erhalten.

Hacker werden immer kreativer. Indem wir moderne Authentifizierungsmethoden wie Passkeys verwenden, erhöhen wir unsere Sicherheit und stellen gleichzeitig eine bessere Nutzererfahrung sicher. Deshalb ist es wahrscheinlich, dass Sie diese Technologie bei mehr und mehr Online-Anwendungen unterschiedlicher Unternehmen antreffen werden. Für eine sicherere Zukunft des Finanzsektors und darüber hinaus!

Genießen Sie bei der Nutzung von Finoms Dienstleistungen das höchste Sicherheitslevel

Finom nutzt Passkeys, um sicherzustellen, dass nur autorisierte Personen auf einen Finom-Account zugreifen können. Möchten Sie mehr über Finoms Palette an Finanzdienstleistungen erfahren? Werfen Sie einen Blick auf die Links im Produkte-Tab am Ende der Website. Wenn Sie mehr über den Login-Prozess bei Finom erfahren wollen, können Sie außerdem unseren ausführlichen Guide über Passkeys lesen.

Die Vorteile höherer Zugriffsanforderungen gehen über den Finanzsektor hinaus. Reduzieren Sie das Phishing- und Hacking-Risiko, indem Sie diese modernen Authentifizierungsmethoden auch für Ihre persönlichen Accounts nutzen.

#Passkey Sicherheit#Finom Sicherheitsupgrade#Authentifizierungstechnologie#Digitale Sicherheit#Passwortlose Anmeldung

0 notes

Text

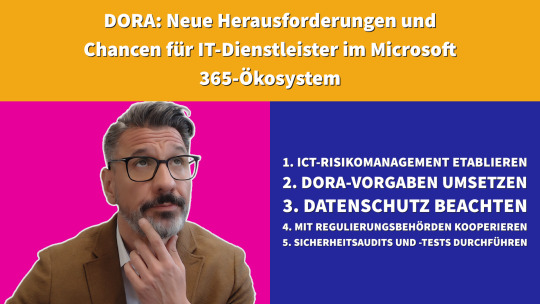

DORA: Neue Herausforderungen und Chancen für IT-Dienstleister im Microsoft 365-Ökosystem

DORA: Neue Herausforderungen und Chancen für IT-Dienstleister im Microsoft 365-Ökosystem

DORA – Umfassender Leitfaden für IT-Dienstleister und Auswirkungen auf Microsoft 365

Was ist DORA?

Der Digital Operational Resilience Act (DORA) ist eine wichtige EU-Verordnung, die darauf abzielt, die digitale Betriebsresilienz im Finanzsektor zu stärken. Für IT-Dienstleister bringt diese Verordnung…

View On WordPress

#Compliance#Cyber-Resilienz#Cyber-Risiken#Cybersecurity#Cybersecurity-Compliance#Cybersecurity-Standards#Datenschutz#Digital Operational Resilience Act#digitale Betriebsresilienz#digitale Compliance#digitale Resilienz#digitale Sicherheit#digitales Risikomanagement#DORA#DORA-Implementierung#EU-Cybersecurity#EU-Finanzmarkt#EU-Finanzregulierung#EU-ICT-Richtlinien#EU-Regulierung#EU-Richtlinien#EU-Verordnung#Finanz-IT-Compliance#Finanzdienstleister-Compliance#Finanzdienstleister-IT#Finanzdienstleistungen#Finanzinstitutionen#Finanzmarktregulierung#Finanzsektor#Finanzsektor-Cybersecurity

0 notes

Text

Cloud-Computing in der Finanzbranche: Schlüsseltechnologien und Trends

Die Finanzbranche befindet sich im Wandel, der durch technologische Innovationen und digitale Transformation geprägt ist. Cloud-Computing spielt eine entscheidende Rolle in dieser Entwicklung, indem es Finanzinstitutionen ermöglicht, ihre Dienstleistungen effizienter und flexibler zu gestalten. In diesem Artikel werden die Schlüsseltechnologien des Cloud-Computing im Finanzsektor sowie aktuelle…

#Betrugserkennung#Cloud-Computing#Cloud-Strategie#Cloud-Strategien#Compliance#Cyber-Bedrohungen#Datenanalyse#Digitale Transformation#Infrastructure as a Service (IaaS)#Innovation#Innovationen#IT-Sicherheit#Multi-Cloud#SaaS#Sicherheitsprotokolle#Software as a Service (SaaS)#Technologische Innovation

0 notes

Link

#Innovative IT-Lösungen#Professionelle IT-Beratung#Maßgeschneiderte IT-Konzepte#IT-Dienstleistungen#IT-Sicherheit#Netzwerkmanagement#Cloud-Lösungen#IT-Infrastruktur#Digitale Transformation#IT-Unterstützung

0 notes

Text

KI-Startups entwickeln innovative Lösungen für die Gesundheitsbranche

Die Gesundheitsbranche steht vor einer Revolution, und der Motor dieser Transformation ist die Künstliche Intelligenz (KI). In den letzten Jahren haben zahlreiche Startups innovative Lösungen entwickelt, die nicht nur die Art und Weise, wie wir Krankheiten diagnostizieren und behandeln, verändern, sondern auch die gesamte Patientenversorgung neu definieren. Diese Entwicklungen sind nicht nur…

#Algorithmen#Automatisierung#Datenschutz#Datensicherheit#Digitale Kluft#Ethik#Gesundheitswesen#Innovation#Integration#Intelligenz#Internet#KI#Künstliche Intelligenz#Medizin#SEM#Sicherheit#Telemedizin#Transformation#Verantwortung#Vertrauen

0 notes

Text

Die Zukunft Jetzt Entdecken: Wie Smart Cities Unser Leben Revolutionieren!

In einer Welt, die immer schneller voranschreitet, stehen Städte vor der Herausforderung, sowohl nachhaltig als auch lebenswert für ihre Bewohner zu sein. Smart Cities könnten die Antwort sein, die wir suchen. Mit Hilfe von Künstlicher Intelligenz (KI) und dem Internet der Dinge (IoT) transformieren Städte weltweit ihre Infrastruktur, um effizienter, grüner und benutzerfreundlicher zu werden.…

View On WordPress

#Bürgerbeteiligung#Cyber-Sicherheit#Datenschutz#Digitale Dienste#Digitalisierung#Erneuerbare Energien#Gesundheit und Sicherheit#Grüne Technologien#Internet der Dinge#Künstliche Intelligenz#Klimawandel#Mobilität#Nachhaltigkeit#Smart Cities#Städtische Entwicklung#Urbane Lebensqualität

0 notes

Text

Ein raffinierter Trickbetrug, der mit Kryptowährungen glänzt und eine Seniorin in Stuttgart beinahe um ein saftiges Sümmchen von 120.000 Euro leichter gemacht hätte, wurde gerade noch rechtzeitig vereitelt!

Unsere Protagonistin, eine 85-jährige Stuttgarterin, fand sich am Montag fast im Zentrum eines ausgefeilten Betrugs. Ein Anruf versprach ihr verlockende Steuervorteile durch Kryptowährungen, ein Angebot, das sie leider nicht ablehnen konnte.

Ein einziger, gut getimter Anruf am Montagnachmittag reichte den Betrügern, um die resolute Seniorin dazu zu bringen, ihre Online-Banking-Daten freizugeben. Was sie im Gegenzug erhielt? Ein leeres Versprechen von Steuervorteilen durch Kryptowährungen und eine beinahe entleerte Bankbilanz.

Doch das Glück war auf ihrer Seite. Ihr 53-jähriger Sohn, der Superheld dieses Dramas, bemerkte die Transaktion und schlug Alarm. Dank dem beherzten Eingreifen der Polizei und der Bank wurde die Überweisung gestoppt. Jetzt ist die Kriminalpolizei auf den Fersen der Täter, die sie über das Zielkonto identifizieren möchte.

Nicht alle Geschichten haben jedoch ein glückliches Ende wie dieses. Daher mahnt die Polizei Stuttgart zu erhöhter Wachsamkeit vor Telefonbetrug. Werden Sie misstrauisch, wenn sich Anrufer als Polizeibeamte, Verwandte oder Bekannte ausgeben. Geben Sie niemals Details zu Ihrer Wohnung, Ihren familiären und finanziellen Verhältnissen preis und hüten Sie Ihr Geld, Ihre Wertsachen und Ihre Computer- oder Handydaten wie Ihren Augapfel. Und denken Sie daran: Im Verdachtsfall informieren Sie schnellstmöglich die Polizei!

#TrickbetrugStuttgart #KryptoFalle #CallcenterMaschen

#cybersecurity#callcentermaschen#Betrugsprävention#kryptowährungen#Online-Sicherheit#Datenschutz#Finanzbetrug#Digitale Währungen#Internetbetrug#KI im Bankwesen

0 notes

Text

Alles, was Sie über Kryptowährungen wissen müssen

Kryptowährungen haben in den letzten Jahren viel Aufmerksamkeit auf sich gezogen und sind zu einem wichtigen Thema in der Finanzwelt geworden. Aber was sind Kryptowährungen und wie funktionieren sie? In diesem Artikel werden wir uns eingehend mit diesem aufregenden Thema befassen.

Was sind Kryptowährungen?

Kryptowährungen sind digitale Währungen, die außerhalb der Kontrolle von…

View On WordPress

#Bitcoin#Blockchain#CFD-Trading#dezentrale Währungen#digitale Transaktionen#digitale Währungen#Ethereum#Finanzinnovation#Handel#Investieren#Krypto-Börsen#Krypto-Mining#Kryptographie#Kryptowährungen#Kursbewegungen#Mining#Sicherheit

0 notes

Text

Wie man das Monitoring und die Verwaltung von Cloud-Ressourcen vereinfacht:

"Vereinfache das Monitoring und die Verwaltung von Cloud-Ressourcen mit MHM Digitale Lösungen UG!"

#CloudComputing #CloudRessourcen #Monitoring #Verwaltung #Automatisierung #Sicherheit #Skalierbarkeit #Effizienz #MHMDigitaleLösungenUG

Cloud Computing ist ein wichtiger Bestandteil vieler IT-Landschaften und bringt eine Vielzahl von Vorteilen mit sich. Es ermöglicht Unternehmen, ihre IT-Umgebung effizienter zu gestalten, Kosten zu senken und gleichzeitig Leistung und Flexibilität zu erhöhen. Mit der schnell wachsenden Komplexität von Cloud-Umgebungen sind jedoch auch neue Herausforderungen verbunden, insbesondere im Hinblick auf…

View On WordPress

#Automatisierung#Cloud#Cloud Computing#Effizienz#MHM Digitale Lösungen UG#Monitoring#Ressourcen#Sicherheit#Skalierbarkeit#Verwaltung

0 notes

Text

du bist wort und schrift, du bist silbe für silbe zu buchstaben verwandelt, du bist text an text und seite an seite zu geschichten gesammelt. du bist festgehalten in kullifarbe, durch digitale codes, tinte und druckerfarbe. du bist mal blau, mal schwarz, mal grün, du bist stetig neu und neu entdeckt, bist festgeschrieben auf dem fleck, auf diesem blatt, das sich mein leben nennt.

sicher und sicherlich unsicher, denn computer stürzen ab und tinte auf papier brennt,- doch seelenschriften sterben nicht. doch bist du so ein sichrer ort, wie ich sicherheit in der vergänglichkeit, dem tode finde. der mich besser spät als jetzt, so sicher wiegt wie nichts dergleichen. das klingt zwar dunkelschwarz gemalt doch ist es schön.

bist grüner wald, bist frische luft, auf dem papier geschrieben, denn sicherlich stirbt alles hier, doch du bist mir geblieben.

#perfektunperfekte#liebe#hoffnung#leben#ich#vermissen#tumblrkinder#beziehung#du#hoffnungslos#eigenes#eigenkreation#lyrik#poesie#poem#poetry

14 notes

·

View notes

Text

Digitaler Mutismus

"Digitaler Mutismus" beschreibt ein Phänomen, bei dem Personen im digitalen Raum bewusst oder unbewusst auf Kommunikation verzichten oder stark eingeschränkt kommunizieren. Dies kann verschiedene Ursachen und Ausprägungen haben:

1. Technologische Barrieren: Manche Menschen haben Schwierigkeiten mit der Nutzung digitaler Technologien, sei es aufgrund mangelnder Kenntnisse, fehlenden Zugangs oder technischer Unsicherheiten. Dies führt dazu, dass sie sich aus digitalen Kommunikationsplattformen weitgehend heraushalten.

2. Soziale Ängste: Personen, die unter sozialer Angst leiden, könnten digitale Kommunikation vermeiden, da sie auch hier das Gefühl der Bewertung und Kritik fürchten. Die permanente Sichtbarkeit und die Möglichkeit, dass jede Nachricht potenziell öffentlich gemacht oder fehlinterpretiert wird, verstärken diese Ängste.

3. Datenschutzbedenken: Bedenken hinsichtlich der Privatsphäre und der Sicherheit persönlicher Daten können dazu führen, dass Menschen sich nicht an digitalen Gesprächen beteiligen. Die Angst vor Datenmissbrauch oder Überwachung motiviert sie dazu, sich digital zurückzuziehen.

4. Reizüberflutung: Die Fülle an Informationen und Kommunikationskanälen im digitalen Raum kann überwältigend wirken. Um der ständigen Flut an Nachrichten, E-Mails und Benachrichtigungen zu entgehen, entscheiden sich einige Menschen für digitalen Mutismus als eine Form des Selbstschutzes.

5. Digitale Entfremdung: Einige Menschen empfinden digitale Kommunikation als unpersönlich und entfremdend. Sie bevorzugen persönliche, direkte Interaktionen und ziehen sich daher aus Online-Gesprächen zurück.

6. Protest oder Widerstand: Digitaler Mutismus kann auch eine bewusste Entscheidung sein, um gegen bestimmte Entwicklungen im digitalen Raum zu protestieren. Menschen können sich bewusst aus sozialen Medien und anderen digitalen Plattformen zurückziehen, um ein Zeichen gegen die Kommerzialisierung oder die negative soziale Dynamik im Netz zu setzen.

7. Persönliche Präferenzen: Schließlich gibt es Menschen, die schlichtweg keinen Wert auf digitale Kommunikation legen und es vorziehen, ihre Zeit anders zu verbringen. Sie haben vielleicht andere Hobbys oder Interessen, die sie mehr erfüllen.

Insgesamt ist digitaler Mutismus ein vielschichtiges Phänomen, das unterschiedliche Ursachen haben kann und auf verschiedene Weise zum Ausdruck kommt. Er spiegelt die komplexe Beziehung wider, die Menschen zu digitalen Technologien und zur digitalen Kommunikation haben.

Text: ChatGPT

Bild: Kudzu (Pueraria montana)

2 notes

·

View notes

Text

Plattform-Arbeitsrichtlinie gegen Scheinselbstständigkeit

Plattform-Arbeitsrichtlinie durch EU-Mitgliedsstaaten angenommen

Relativ unbemerkt aber erst durch ungeheure Energie vieler hunderttausender Menschen ist die Plattform-Arbeitsrichtlinie durch die EU-Mitgliedsstaaten angenommen worden. Federführend bei dem Kampf für Arbeitnehmerrechte war koordinierend WeMove.eu. Die berichten nun über die Inhalte der Richtlinie, die dafür sorgen kann, dass abhängig Beschäftigte, wie bei Uber, auch diese Rechte durchsetzen können und nicht weiter als Scheinselbstständige unterdrückt werden.

WeMove.eu schreibt

Zum ersten Mal in der Geschichte erhalten Menschen, die für riesige Plattformen wie Uber arbeiten, die gleichen Rechte wie andere Arbeitnehmer. Das ist ein Wendepunkt für die Arbeitnehmer in ganz Europa.

Stellen Sie sich das vor: 15-Stunden-Tage, kein Krankenstand, keine Rente und nicht einmal die Sicherheit eines Mindestlohns. Das ist die brutale Realität von Millionen, die für Unternehmen wie Uber und Deliveroo schuften.

Während diese gigantischen Plattformen enorme Gewinne einfahren, bleiben ihre Arbeiter auf der Strecke, da ihnen nicht einmal die grundlegendsten Arbeitnehmerrechte zugestanden werden. Doch diese Zeiten sind vorbei. Und das nicht einen Moment zu früh. Bis 2025 werden 43 Millionen Menschen für Plattformen wie Uber tätig sein. Wäre der Sektor ein Land, wäre es das fünftgrößte in Europa!

Der Sieg war nur dank Ihnen, dieser Gemeinschaft, möglich. Von der Unterzeichnung der Petition über das Schreiben von Nachrichten an Politiker bis hin zur Finanzierung unserer Arbeit. Durch gemeinsames Handeln haben wir den Druck aufrechterhalten - den Druck, der notwendig ist, um Veränderungen zu erreichen.

Jetzt müssen wir dafür sorgen, dass jedes Land in Europa das neue Gesetz anwendet. Und das bedeutet, dass wir bei jedem Schritt dabei sein müssen, um Entscheidungsträgern, die zögern, mit einer Welle des Widerstands zu begegnen.

Was wird sich ändern?

Der Europäische Gewerkschaftsbund ist sich sicher, dass Millionen von Menschen, die über digitale Plattformen arbeiten, nach der Annahme der Plattform-Arbeitsrichtlinie durch die EU-Mitgliedsstaaten endlich Mindestlöhne, Krankengeld und andere Beschäftigungsschutz erhalten werden.

Die Gewerkschaften waren erfolgreich dabei, die Beschäftigungsvermutung mit der Umkehrung der Beweislast einzubeziehen. Anstatt dass einzelne Arbeitnehmer langwierige Gerichtsverfahren durchlaufen, um zu beweisen, dass sie ein Arbeiter sind, wird es nun an den Plattformunternehmen liegen, zu beweisen, dass sie keine Mitarbeiter sind.

Die Richtlinie erkennt auch die Rolle der Gewerkschaften in allen Aspekten der Plattformwirtschaft an, auch in Fragen wie dem Algorithmus-Management. Trotz der Forderungen nach einer Schwächung dieser Bestimmung blieb sie erhalten. Nun wird es notwendig mit Tarifverhandlungen in der Plattformwirtschaft zu beginnen.

PS. Zu dieser Meldung passt aus gewerkschaftlicher Sicht, dass heute auch die ersten richtigen Betriebsratswahlen im Tesla Werk bei Berlin beginnen. 12.000 Beschäftigte können nun endlich einen starken Betriebsrat wählen, der die Zeit der "Arbeitgeber-Geschenke" durch echte Verhandlungen zwischen den Tarifparteien und im Endeffekt durch einen Tarifvertrag ersetzen und sichern kann.

Mehr dazu bei https://wemove.eu

und https://www.etuc.org/en/pressrelease/platform-work-trade-unions-win-millions-workers

Kategorie[21]: Unsere Themen in der Presse Short-Link dieser Seite: a-fsa.de/d/3zz

Link zu dieser Seite: https://www.aktion-freiheitstattangst.org/de/articles/8717-20240318-plattform-arbeitsrichtlinie-gegen-scheinselbststaendigkeit.html

#Scheinselbstständigkeit#Uber#Deliveroo#Plattform#Arbeitsrichtlinie#EU#Gleichberechtigung#Gender#Diskriminierung#Ungleichbehandlung#Gewerkschaft#Mitbestimmung#Koalitionsfreiheit#Betriebsrat#Grundrechte#Menschenrechte#Tesla

2 notes

·

View notes

Text

Sicher, smart und komfortabel – Entdecke die Zukunft der Zutrittskontrolle mit Smart Locks und Transpondern! 🔒🚪✨

0 notes

Text

Gesundheitstechnologie-Startups revolutionieren die Patientenversorgung durch KI

Die Gesundheitsversorgung steht an einem Wendepunkt. Während die traditionellen Modelle oft durch Bürokratie und Ineffizienz geprägt sind, drängen innovative Gesundheitstechnologie-Startups mit frischen Ideen und disruptiven Technologien auf den Markt. Im Zentrum dieser Revolution steht die Künstliche Intelligenz (KI), die nicht nur die Art und Weise, wie Patienten versorgt werden, verändert,…

#Algorithmen#Datenanalyse#Datenschutz#Datensicherheit#Diagnostik#Digitale Kluft#Gesundheitswesen#Innovation#Intelligenz#Internet#KI#Künstliche Intelligenz#Medizin#Personalisierte Medizin#Sicherheit#Telemedizin#Verantwortung#Vertrauen#Wearables

0 notes