#comunidad Linux

Explore tagged Tumblr posts

Text

Guía Integral para la Selección de Distribuciones Linux: Todo lo que Necesita Saber

1. Introducción

Breve introducción al mundo Linux

Linux es un sistema operativo de código abierto que se ha convertido en una base sólida para una amplia variedad de distribuciones, cada una adaptada a diferentes necesidades y usuarios.

Importancia de escoger la distribución adecuada

La elección de la distribución Linux correcta puede mejorar considerablemente la experiencia del usuario. Esta decisión afecta la facilidad de uso, la estabilidad del sistema, y la disponibilidad de software, entre otros factores.

2. ¿Qué es una Distribución Linux?

Definición de distribución Linux

Una distribución Linux es un sistema operativo compuesto por el kernel de Linux, software del sistema y aplicaciones, todo empaquetado para ofrecer una experiencia específica al usuario.

Componentes clave de una distribución

Kernel de Linux: El núcleo que interactúa directamente con el hardware.

Entorno de escritorio: La interfaz gráfica (Gnome, KDE, Xfce, etc.).

Gestores de paquetes: Herramientas para instalar, actualizar y gestionar software (APT, YUM, Pacman, etc.).

Cómo surgen las diferentes distribuciones

Las distribuciones Linux suelen derivarse de bases comunes como Debian, Red Hat o Arch, adaptadas para cumplir con diferentes filosofías, niveles de estabilidad y propósitos.

3. Tipos de Distribuciones Linux

Distribuciones basadas en Debian

Características principales: Estabilidad, gran comunidad, soporte a largo plazo.

Ejemplos populares: Ubuntu, Linux Mint.

Distribuciones basadas en Red Hat

Características principales: Orientación empresarial, robustez, soporte comercial.

Ejemplos populares: Fedora, CentOS, RHEL.

Distribuciones basadas en Arch

Características principales: Personalización, simplicidad, enfoque en el usuario avanzado.

Ejemplos populares: Arch Linux, Manjaro.

Distribuciones especializadas

Para servidores: CentOS, Ubuntu Server.

Para hardware antiguo: Puppy Linux, Lubuntu.

Para seguridad: Kali Linux, Parrot OS.

Para desarrolladores: Pop!_OS, Fedora Workstation.

4. Factores Clave a Considerar al Escoger una Distribución

Experiencia del usuario

Algunas distribuciones están diseñadas para ser amigables y fáciles de usar (ej. Linux Mint), mientras que otras requieren conocimientos avanzados (ej. Arch Linux).

Compatibilidad de hardware

Es crucial asegurarse de que la distribución sea compatible con el hardware disponible, especialmente en computadoras más antiguas.

Gestión de paquetes

La simplicidad en la instalación y actualización del software es esencial, y aquí es donde entran los gestores de paquetes.

Frecuencia de actualizaciones

Rolling release (actualizaciones continuas, como en Arch Linux) vs. release fijas (ciclos estables, como en Ubuntu).

Entorno de escritorio

El entorno de escritorio afecta la experiencia visual y funcional del usuario. GNOME, KDE, y Xfce son algunos de los más comunes.

Uso previsto

Dependiendo de si el sistema se usará para tareas de oficina, desarrollo, servidores, o seguridad, se debe elegir una distribución acorde.

5. Guía Comparativa de Distribuciones Populares

Ubuntu vs. Fedora

Objetivo: Ubuntu se centra en la facilidad de uso para el usuario final, mientras que Fedora impulsa la adopción de tecnologías más recientes y es una base para Red Hat.

Filosofía: Ubuntu se basa en la simplicidad y accesibilidad, mientras que Fedora sigue la filosofía de "Freedom, Friends, Features, First" (Libertad, Amigos, Características, Primero), priorizando la innovación.

Debian vs. Arch Linux

Objetivo: Debian prioriza la estabilidad y seguridad, siendo ideal para servidores, mientras que Arch Linux es para usuarios que desean un sistema personalizado y actualizado constantemente.

Filosofía: Debian se adhiere a la filosofía de software libre y estabilidad, mientras que Arch sigue el principio de "Keep It Simple, Stupid" (KISS), ofreciendo un sistema base para construir según las necesidades del usuario.

Kali Linux vs. Ubuntu

Objetivo: Kali Linux está diseñado para pruebas de penetración y auditorías de seguridad, mientras que Ubuntu es una distribución generalista para uso en escritorio.

Filosofía: Kali Linux sigue una filosofía de seguridad y especialización extrema, mientras que Ubuntu promueve una experiencia accesible y amigable para todos.

Manjaro vs. CentOS

Objetivo: Manjaro busca combinar la personalización de Arch con la facilidad de uso, mientras que CentOS es una opción estable y robusta para servidores.

Filosofía: Manjaro es para usuarios que desean la última tecnología con una curva de aprendizaje más accesible, mientras que CentOS sigue una filosofía de estabilidad y durabilidad a largo plazo en entornos empresariales.

6. Cómo Instalar y Probar Distribuciones Linux

Métodos para probar distribuciones

Live USB/CD: Permite ejecutar la distribución sin instalarla.

Máquina virtual: Usar software como VirtualBox o VMware para probar distribuciones sin modificar tu sistema principal.

Guía paso a paso para instalar una distribución

Preparación del medio de instalación: Crear un USB booteable con herramientas como Rufus o Etcher.

Configuración del sistema durante la instalación: Configurar particiones, seleccionar el entorno de escritorio y el gestor de arranque.

Post-instalación: Actualizar el sistema, instalar controladores, y personalizar el entorno.

7. Distribuciones Recomendadas para Diferentes Usuarios

Principiantes: Ubuntu, Linux Mint.

Usuarios intermedios: Fedora, Manjaro.

Usuarios avanzados: Arch Linux, Debian.

Administradores de servidores: CentOS, Ubuntu Server.

Desarrolladores y profesionales IT: Fedora, Pop!_OS.

Entusiastas de la seguridad: Kali Linux, Parrot OS.

8. Conclusión

Resumen de los puntos clave

Elegir una distribución Linux adecuada depende de varios factores, incluyendo la experiencia del usuario, el propósito del uso, y las preferencias personales.

Recomendaciones finales

Experimentar con diferentes distribuciones utilizando métodos como Live USB o máquinas virtuales es crucial para encontrar la que mejor se adapte a tus necesidades.

Llamada a la acción

Te invitamos a probar algunas de las distribuciones mencionadas y unirte a la comunidad de Linux para seguir aprendiendo y compartiendo.

9. Glosario de Términos

Kernel: El núcleo del sistema operativo que gestiona la comunicación entre el hardware y el software.

Entorno de escritorio: La interfaz gráfica que permite interactuar con el sistema operativo.

Gestor de paquetes: Herramienta que facilita la instalación y gestión de software en una distribución Linux.

Rolling release: Modelo de desarrollo en el cual el software se actualiza continuamente sin necesidad de versiones mayores.

Fork: Un proyecto derivado de otro, pero que sigue su propio camino de desarrollo.

10. FAQ (Preguntas Frecuentes)

¿Cuál es la mejor distribución para un principiante?

Ubuntu o Linux Mint suelen ser las mejores opciones para nuevos usuarios.

¿Puedo instalar Linux junto a Windows?

Sí, puedes instalar Linux en dual-boot para elegir entre ambos sistemas al iniciar la computadora.

¿Qué distribución es mejor para un servidor?

CentOS y Ubuntu Server son opciones populares para servidores.

¿Qué es una distribución rolling release?

Es un tipo de distribución que se actualiza de manera continua sin necesidad de esperar versiones nuevas.

#Linux#distribuciones Linux#Ubuntu#Fedora#Debian#Arch Linux#Manjaro#Linux Mint#Kali Linux#CentOS#Ubuntu Server#distribución rolling release#gestores de paquetes#entornos de escritorio#software libre#instalación de Linux#tutoriales Linux#comunidad Linux#recursos Linux#foros Linux#blogs de Linux#seguridad en Linux

4 notes

·

View notes

Text

Diferencias entre sistemas operativos comerciales y de libre distribución

En el mundo de la informática, los sistemas operativos son el corazón que permite a los usuarios interactuar con sus dispositivos y ejecutar aplicaciones. Sin embargo, no todos los sistemas operativos son iguales. Existen dos grandes categorías: los sistemas operativos comerciales y los de libre distribución. En esta entrada de blog, exploraremos las diferencias clave entre estos dos tipos, analizando sus características, ventajas, desventajas y algunos ejemplos representativos.

¿Qué es un sistema operativo comercial?

Un sistema operativo comercial es un software que se desarrolla, distribuye y vende por una empresa con fines de lucro. Este tipo de sistemas operativos generalmente requiere la compra de una licencia para su uso legal y suelen venir preinstalados en dispositivos nuevos. Características de los sistemas operativos comerciales: - Licencia de uso: Se necesita comprar una licencia para utilizarlo. - Soporte técnico: Generalmente, ofrecen soporte técnico especializado. - Actualizaciones: Las actualizaciones son controladas por la empresa que desarrolla el sistema. - Compatibilidad: Alta compatibilidad con aplicaciones y hardware propietarios. Ejemplos de sistemas operativos comerciales:

- Microsoft Windows: Es el sistema operativo comercial más popular, ampliamente utilizado en computadoras personales y estaciones de trabajo. - macOS: Desarrollado por Apple, es exclusivo para los dispositivos de la marca, como las MacBooks y iMacs. - Solaris: Aunque está basado en UNIX, Solaris es un sistema operativo comercial desarrollado por Sun Microsystems (ahora propiedad de Oracle).

¿Qué es un sistema operativo de libre distribución?

Un sistema operativo de libre distribución, también conocido como "open source" o de código abierto, es aquel cuyo código fuente está disponible para el público. Esto permite a los usuarios y desarrolladores estudiar, modificar y distribuir el software de manera libre. Características de los sistemas operativos de libre distribución: - Código abierto: El código fuente está disponible para que cualquiera lo modifique y distribuya. - Licencia gratuita: No requiere el pago de licencias, aunque algunos servicios o distribuciones específicas pueden tener un costo. - Comunidad de soporte: El soporte técnico suele provenir de la comunidad de usuarios y desarrolladores. - Flexibilidad: Los usuarios pueden personalizar el sistema operativo según sus necesidades. Ejemplos de sistemas operativos de libre distribución:

- Linux: Es el sistema operativo de código abierto más conocido, con diversas distribuciones como Ubuntu, Fedora, y Debian. - FreeBSD: Basado en UNIX, es un sistema operativo de código abierto utilizado tanto en servidores como en computadoras personales. - ReactOS: Es un sistema operativo libre que busca ser compatible con aplicaciones y controladores de Windows.

Tabla comparativa: Sistemas operativos comerciales y de libre distribución

CaracterísticaSistemas Operativos ComercialesSistemas Operativos de Libre DistribuciónLicenciaRequiere pagoGeneralmente gratuitaCódigo fuenteCerrado al públicoAbierto y modificableSoporte técnicoOfrecido por la empresaOfrecido por la comunidadCostoAlto, por la compra de licenciasBajo o nuloPersonalizaciónLimitadaAltaCompatibilidadAlta con hardware y software propietariosPuede variar según la distribuciónSeguridadControlada por la empresaRevisada y mejorada por la comunidad Ventajas y desventajas Ventajas de los sistemas operativos comerciales: - Soporte dedicado: Las empresas desarrolladoras suelen ofrecer soporte técnico oficial. - Compatibilidad: Amplia compatibilidad con aplicaciones comerciales y hardware. - Actualizaciones regulares: Garantía de actualizaciones y parches de seguridad periódicos. Desventajas de los sistemas operativos comerciales: - Costo: Es necesario pagar por licencias, lo que puede ser costoso a largo plazo. - Menor flexibilidad: Limitada capacidad de personalización debido a la naturaleza cerrada del código. Ventajas de los sistemas operativos de libre distribución: - Costo: Gratuitos o de bajo costo, lo que los hace accesibles para todos. - Flexibilidad: Alta personalización, con la capacidad de modificar el código fuente. - Seguridad: Revisión continua por parte de la comunidad, lo que puede mejorar la seguridad. Desventajas de los sistemas operativos de libre distribución: - Compatibilidad: No siempre compatible con todos los dispositivos y aplicaciones. - Soporte: El soporte técnico depende en gran medida de la comunidad, lo que puede ser limitado o poco accesible. La elección entre un sistema operativo comercial y uno de libre distribución depende en gran medida de las necesidades específicas del usuario o de la organización. Si se busca un sistema fácil de usar, con amplio soporte y compatibilidad, un sistema operativo comercial podría ser la mejor opción. Sin embargo, para aquellos que valoran la libertad, la personalización y el ahorro de costos, un sistema operativo de libre distribución es una excelente alternativa. Aquí tienes una tabla comparativa que incluye cinco sistemas operativos gratuitos y cinco sistemas operativos de pago vigentes: CaracterísticaUbuntu (Gratuito)Fedora (Gratuito)Debian (Gratuito)FreeBSD (Gratuito)ReactOS (Gratuito)Windows 11 (Pago)macOS Ventura (Pago)Red Hat Enterprise Linux (Pago)Oracle Solaris (Pago)IBM AIX (Pago)LicenciaGPL (Gratuita)GPL (Gratuita)GPL (Gratuita)BSD (Gratuita)GPL (Gratuita)ComercialComercialComercialComercialComercialBase de usuariosAmpliaAmpliaModeradaEspecializadaPequeñaMuy ampliaAmpliaEmpresarialEmpresarialEmpresarialSoporte técnicoComunidadComunidadComunidadComunidadComunidadOficial y tercerosOficial y tercerosOficialOficialOficialActualizacionesFrecuentesFrecuentesEstablesEstablesIrregularesFrecuentesFrecuentesFrecuentesRegularesRegularesCompatibilidad de softwareAltaAltaModeradaModeradaBajaMuy altaAltaAltaAltaAltaCompatibilidad de hardwareAltaAltaAltaAltaBajaMuy altaAltaAltaAltaAltaSeguridadAltaAltaAltaMuy altaBajaAltaAltaMuy altaMuy altaMuy altaFacilidad de usoMediaMediaBajaBajaBajaAltaAltaMediaBajaBajaCostoGratisGratisGratisGratisGratisCostosoIncluido en dispositivosCostosoCostosoMuy costosoSoporte de virtualizaciónAltoAltoModeradoAltoBajoMuy altoAltoMuy altoMuy altoMuy alto Descripción adicional: - Ubuntu: Sistema operativo basado en Linux, popular por su facilidad de uso y gran soporte de la comunidad. - Fedora: Conocido por ser un sistema operativo que implementa rápidamente nuevas tecnologías. - Debian: Un sistema operativo Linux estable y con un enfoque en la libertad de software. - FreeBSD: Basado en Unix, es conocido por su rendimiento y seguridad. - ReactOS: Un sistema operativo de código abierto que busca ser compatible con software y controladores de Windows. - Windows 11: El último sistema operativo de Microsoft, ampliamente utilizado en entornos de escritorio y corporativos. - macOS Ventura: Sistema operativo desarrollado por Apple, exclusivo para dispositivos Mac. - Red Hat Enterprise Linux: Sistema operativo empresarial basado en Linux, conocido por su estabilidad y soporte. - Oracle Solaris: Un sistema operativo basado en Unix, enfocado en servidores y sistemas de misión crítica. - IBM AIX: Sistema operativo Unix utilizado en servidores y mainframes, conocido por su alta fiabilidad y seguridad. Read the full article

#actualizaciones#Códigoabierto#comerciales#comparativa#compatibilidad#comunidad#costos#debian#desventajas#fedora#freebsd#hardware#libredistribución#licencias#Linux#macOS#opensource#personalización#reactos#seguridad#Sistemasoperativos#software#solaris#soportetécnico#Ubuntu#unix#ventajas#Windows

0 notes

Text

Desarrolla Equipos Colaborativos Eficaces con Red Hat: La Clave está en la Infraestructura Híbrida ✅ https://www.redhat.com/en ✅

¿Estás buscando impulsar la colaboración y la innovación en tu organización? Red Hat te ofrece la solución perfecta. Con su amplio portafolio de tecnologías, desde infraestructura de nube híbrida hasta inteligencia artificial, Red Hat te permite crear equipos altamente eficientes y ágiles. ¡Descubre cómo revolucionar la forma en que trabajas con Red Hat!

¿Por qué Red Hat para Equipos Colaborativos?

Infraestructura Híbrida: Red Hat te permite integrar de forma fluida tus entornos de nube pública y privada, ofreciendo flexibilidad y escalabilidad para tus proyectos.

Middleware: Facilita la integración de diferentes sistemas y aplicaciones, mejorando la comunicación y colaboración entre equipos.

Integración Ágil: Adopta metodologías ágiles y acelera el desarrollo de software con las herramientas y plataformas de Red Hat.

Desarrollo Nativo de la Nube: Aprovecha las ventajas de la nube para crear aplicaciones escalables y resistentes.

Automatización: Simplifica las tareas repetitivas y libera a tus equipos para que se enfoquen en actividades de mayor valor.

Los Beneficios de Trabajar con Red Hat

Tecnología Abierta: Red Hat te brinda acceso a una comunidad global de desarrolladores y una amplia gama de soluciones de código abierto.

Flexibilidad: Adapta las soluciones de Red Hat a las necesidades específicas de tu organización.

Seguridad: Protege tus datos y aplicaciones con las sólidas medidas de seguridad de Red Hat.

Soporte: Cuenta con el respaldo de expertos de Red Hat para resolver tus dudas y ayudarte a sacar el máximo partido de sus tecnologías.

Casos de Uso: Cómo Red Hat Está Transformando a las Empresas

Desarrollo de Aplicaciones: Acelera el desarrollo de aplicaciones innovadoras gracias a las plataformas de desarrollo de Red Hat.

Modernización de Aplicaciones: Migra tus aplicaciones legacy a la nube y mejora su rendimiento.

Automatización de la Infraestructura: Simplifica la gestión de tu infraestructura y reduce costos.

Inteligencia Artificial: Implementa soluciones de inteligencia artificial para mejorar la toma de decisiones y optimizar procesos.

¿Cómo Empezar con Red Hat?

Explora el portafolio de Red Hat: Descubre las soluciones que mejor se adaptan a tus necesidades.

Contacta a un experto de Red Hat: Obtén asesoramiento personalizado y descubre cómo Red Hat puede ayudarte a alcanzar tus objetivos.

Implementa las soluciones de Red Hat: Trabaja con los expertos de Red Hat para implementar las soluciones de forma exitosa.

Red Hat te ofrece las herramientas y la experiencia necesarias para crear equipos colaborativos altamente eficientes. Al adoptar las soluciones de Red Hat, podrás impulsar la innovación, mejorar la productividad y alcanzar tus objetivos de negocio. ¡No esperes más y comienza tu transformación digital con Red Hat!

⬇️Encuentra aquí los mejores sistemas operativos ⬇️

2 notes

·

View notes

Text

Ubuntu Touch, que lleva la distro de Linux a los smartphones, se actualiza: ya no es tan diferente a Android

Ubuntu Touch Ubports

Compartir

31 marzo 2023, 17:01

jose-ricca

Pepu Ricca

671 publicaciones de Pepu Ricca

El mundo de las distribuciones Linux tuvo sus primeros contactos en móviles con Ubuntu Touch, una distribución desarrollada por la misma Canonical que como otros sistemas operativos de la época, fracasó estrepitosamente. Sin embargo, el proyecto no murió porque como sucede con otros software open source, la comunidad lo salvó. Y de ahí nació UBports.

La comunidad lo ha mimado durante todos estos años, y justo ahora se actualiza con grandes novedades que le permitirán dar un paso más. Esta nueva versión de Ubuntu Touch se basa en Ubuntu 20.04 y recibe el nombre de OTA-1 Focal.

Ubuntu Touch actualiza su base, y da la bienvenida a la interfaz "Lomiri"

Ubuntu Touch

Ubuntu Touch se basaba en su homónimo para ordenadores Ubuntu 16.04, la versión LTS que ha sostenido este sistema operativo móvil hasta el día de hoy. Ahora, aprovecharán los cambios de Ubuntu 20.04 para potenciar esta OTA-1 Focal.

Además de este cambio de base, la interfaz existente hasta el momento tenía el nombre de Unity 8, pero ahora pasa a llamarse Lomiri. En concreto, Lomiri es más personalizada, por lo que reduce su dependencia a los componentes de Ubuntu. Esta interfaz de usuario es libre, así que no será exclusiva de este sistema, sino que otros podrán adoptarla.

Llevo medio año usando un Fairphone por ética y durabilidad, a esto renuncio y esto he ganado

EN XATAKA MÓVIL

Llevo medio año usando un Fairphone por ética y durabilidad, a esto renuncio y esto he ganado

Si pensabas que esto era poco, espera que aún falta algo muy importante. Con un ecosistema de aplicaciones muy asentado, Android tiene ventaja, es por ello que hay métodos como Anbox para correr apps del sistema

2 notes

·

View notes

Text

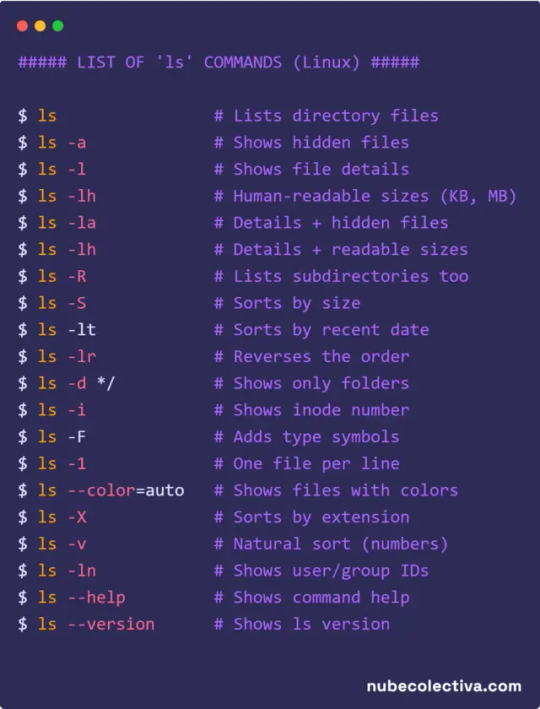

List of ‘ls’ Commands (Linux) ! 🇺🇸 🔎Zoom: https://nubecolectiva.com/comunidad/flyers/list-of-ls-commands-linux/

Lista de Comandos ‘ls’ (Linux) ! 🇪🇸 🔎Zoom: https://nubecolectiva.com/comunidad/flyers/lista-de-comandos-ls-linux/

1 note

·

View note

Text

Steam Summer Sale 2025 Inicia Hoje com Descontos Imperdíveis

26 de junho de 2025 – A Steam Summer Sale, um dos eventos mais aguardados pela comunidade de jogadores de PC (Windows, Linux, MacOS), começou hoje na plataforma de distribuição digital da Valve Corporation. Com duração de duas semanas, de 26 de junho a 10 de julho de 2025, a promoção oferece descontos em milhares de jogos, desde os mais recentes lançamentos AAA até títulos indie aclamados pela…

0 notes

Text

🐧 ¿Buscas la mejor información sobre Linux? ¡Descubre TopLinux!

Si eres usuario, administrador o simplemente curioso del mundo del código abierto, TopLinux es tu fuente confiable con:

✔ Guías paso a paso (desde instalación hasta optimización) ✔ Comparativas de distribuciones y herramientas ✔ Trucos de terminal que te ahorrarán horas ✔ Noticias actualizadas sobre el ecosistema Linux

¿Por qué elegirlo? 🔹 Contenido verificado por expertos 🔹 Tutoriales aptos para todos los niveles 🔹 Comunidad activa y colaborativa

🚀 Empieza hoy: Explora TopLinux y domina el sistema operativo más poderoso.

0 notes

Text

Linux 6.15 RC1: Linus Torvalds Lanza la Primera Versión de Prueba del Nuevo Kernel

La comunidad Linux ya tiene un nuevo hito para celebrar: Linus Torvalds ha anunciado oficialmente la disponibilidad del primer Release Candidate (RC1) del próximo kernel Linux 6.15, marcando el inicio del ciclo de pruebas para esta nueva versión del núcleo del sistema operativo más usado en servidores, supercomputadoras y dispositivos embebidos. ¿Cuándo llegará la versión final? Tras el…

0 notes

Text

EL DESASTRE DE HESPERUS 28

NOM DE CODE: LINUX (2002)

0 notes

Text

aPS3e: primeiro emulador de PS3 para Android é apresentado em fase inicial

Por Vinicius Torres Oliveira

Novo aplicativo permite rodar jogos de PlayStation 3 sem soluções como Winlator, mas sua origem é incerta.

O universo da emulação acaba de ganhar uma novidade intrigante: um emulador nativo de PlayStation 3 para Android, chamado aPS3e.

O app elimina a necessidade de ferramentas como o Winlator, que utilizava uma camada extra de compatibilidade para rodar jogos do console no sistema do Google.

No entanto, há um detalhe que vem preocupando a comunidade: não está claro quem desenvolveu o software e qual sua real segurança.

De onde veio esse emulador?

A única informação disponível sobre seu criador é que se trata de um desenvolvedor chinês que atende pelo nome de Aenu.

De acordo com uma tradução automática de uma biografia publicada, ele não concluiu a educação formal e vive atualmente no interior da China. Além disso, o aplicativo surgiu brevemente no GitHub antes de ser removido, e agora só pode ser encontrado em um host chinês, o que levanta dúvidas sobre sua confiabilidade.

A questão da legalidade dos emuladores sempre gerou discussões. Recentemente, a Nintendo adotou uma postura mais rígida contra esse tipo de software, reacendendo o debate sobre seu uso legítimo. Enquanto isso, o mercado de emulação segue evoluindo, com iniciativas como o Bleem, que pretende lançar uma loja online vendendo ROMs licenciadas.

Desempenho e compatibilidade

Apesar da empolgação inicial, o aPS3e ainda está longe de ser uma solução viável para jogar títulos de PlayStation 3 no Android. Durante os primeiros testes feitos por usuários, poucos jogos conseguiram rodar — entre eles, Terraria e Limbo, que são mais leves. No entanto, mesmo nesses casos, o desempenho ainda está abaixo do observado no RPCS3 rodando via Winlator.

Embora ainda rudimentar, o aPS3e mostra que a emulação de PS3 no Android pode evoluir além das soluções baseadas em contêineres Windows ou Linux

Outra limitação notável é a ausência de suporte para controles físicos. Além disso, a interface ainda é rudimentar e traz detalhes curiosos, como os botões L3 e R3 escritos à mão na tela. O app requer Android 7 ou superior e suporte ao Vulkan, além de exigir que o usuário forneça suas próprias ROMs e o firmware do console.

A consequência para a emulação no Android

Por enquanto, o aPS3e deve ser visto como um projeto experimental, que pode ou não ganhar tração no futuro. Para os entusiastas da emulação, resta acompanhar os desdobramentos e, principalmente, tomar cuidado antes de baixar arquivos de fontes desconhecidas.

Embora este novo emulador ainda tenha um longo caminho a percorrer, sua existência abre possibilidades interessantes.

Até então, rodar jogos de PS3 no Android exigia soluções indiretas, como a utilização de ambientes Windows ou Linux dentro do sistema operacional do Google. Esse tipo de abordagem, usada em ferramentas como o BlueStacks, já mostrou que pode ser eficiente para rodar apps Android em dispositivos macOS.

0 notes

Text

Descubra Qual Linux é Mais Parecido com o Windows

Esta pensado em Migrar do Windows para o Linux? Isso pode parecer um grande desafio, especialmente se você está acostumado com a interface e funcionalidades familiares do sistema operacional da Microsoft. No entanto, a boa notícia é que existem várias distribuições Linux que foram projetadas para tornar essa transição mais fácil e intuitiva, oferecendo uma experiência semelhante ao Windows. Descubra quais são as melhores opções de Linux para quem busca algo próximo ao Windows, além de oferecer dicas e recomendações. Se você está interessado em saber qual Linux é mais parecido com o Windows, continue lendo!

Por que Considerar uma Distribuição Linux Semelhante ao Windows?

A ideia de migrar para o Linux pode ser atrativa por diversos motivos, mas a transição para um sistema operacional completamente novo pode ser intimidadora para quem está habituado ao Windows. Optar por uma distribuição Linux que se assemelha ao Windows pode reduzir essa curva de aprendizado, proporcionando uma interface mais familiar. Quais as Vantagens de Migrar para o Linux O Linux oferece uma série de vantagens sobre o Windows: - Segurança: O Linux é menos vulnerável a vírus e malware, tornando-o uma escolha mais segura. - Melhor desempenho: O Linux é conhecido por ser mais leve e rápido, especialmente em computadores com hardware mais antigo. - Custo: O Linux é gratuito e de código aberto, o que significa que você não terá que pagar por licenças de software. Esses fatores, aliados a uma interface semelhante ao Windows, tornam o Linux uma alternativa poderosa e acessível para os usuários que buscam mais controle e segurança.

As Melhores Distribuições Linux mais Semelhantes ao Windows

Existem várias distribuições Linux projetadas para se assemelhar ao Windows. Abaixo, listamos as mais populares, com suas características e vantagens: 1. Linux Mint

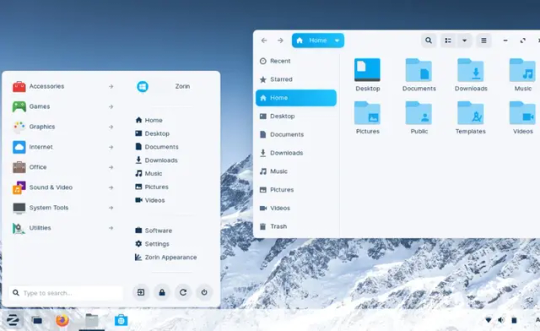

O Linux Mint é uma das distribuições mais populares, especialmente para quem vem do Windows. Conhecido pela sua estabilidade e facilidade de uso, o Mint oferece uma interface que imita a do Windows. - Interface Cinnamon Mint: A interface Cinnamon do Linux Mint é projetada para ser simples e intuitiva, com um menu Iniciar e uma área de trabalho familiar. - Suporte: Vem com uma vasta gama de software pré-instalado, incluindo alternativas para programas como o Microsoft Office. - Desempenho: O Linux Mint é eficiente e funciona bem até em máquinas com recursos limitados. Além disso, a documentação e a comunidade ativa do Mint ajudam na resolução de problemas e no aprendizado. 2. Zorin OS

O Zorin OS é amplamente reconhecido por sua interface amigável e por se parecer muito com o Windows. Ideal para quem está migrando do sistema da Microsoft, ele oferece uma experiência fluida e intuitiva. - Interface: O Zorin OS possui um menu Iniciar e uma barra de tarefas muito parecidos com os do Windows. - Appearance Zorin : Esta ferramenta permite personalizar o layout da interface para se assemelhar com diferentes versões do Windows (como Windows 7 ou Windows 10). - Software Pré-Instalado no Zorin: Inclui alternativas ao Microsoft Office, Edge e outros aplicativos populares do Windows. O Zorin OS é leve e rápido, mesmo em máquinas mais antigas, facilitando a adaptação dos usuários novatos. 3. Ubuntu com Zorin Skin: Personalização ao Estilo Windows

Embora o Ubuntu por si só não tenha uma interface semelhante ao Windows, você pode personalizá-lo para isso com o Zorin Skin. - Customização: Com o Zorin Skin, o Ubuntu se transforma em um sistema muito parecido com o Windows, oferecendo uma barra de tarefas e um menu Iniciar semelhantes. - Suporte: O Ubuntu tem uma das maiores e mais ativas comunidades, o que facilita encontrar soluções para problemas. - Estabilidade: O Ubuntu é altamente estável e seguro, o que torna uma excelente base para personalizações. O Ubuntu, com a adição do Zorin Skin, é uma ótima opção para quem quer uma base sólida e uma interface similar ao Windows. 4. Kubuntu

O Kubuntu é uma versão do Ubuntu que utiliza o ambiente KDE Plasma. O KDE Plasma é altamente personalizável e pode ser ajustado para se parecer com o Windows, oferecendo uma experiência flexível e moderna. - Interface KDE: A interface é altamente personalizável e pode ser moldada para se assemelhar ao Windows. - Desempenho: O KDE Plasma é conhecido por ser eficiente e consumir poucos recursos, tornando o Kubuntu uma boa escolha para máquinas mais antigas. - Software: Vem com uma variedade de aplicativos pré-instalados e permite fácil acesso a repositórios de software. Combinando a estabilidade do Ubuntu com a flexibilidade do KDE Plasma, o Kubuntu é ideal para quem gosta de personalizar o sistema.

Qual destas opções é a Melhor Distribuição Linux para Você?

A escolha da melhor distribuição Linux depende de alguns fatores importantes: - Desempenho: Verifique se a distribuição funciona bem no seu hardware. Se seu computador for mais antigo, distribuições como Linux Mint ou Zorin OS podem ser melhores opções. - Facilidade de Uso: Se você é novo no Linux, opte por uma distribuição que ofereça uma interface fácil de usar, como o Zorin OS ou o Linux Mint. - Suporte e Comunidade: Procure distribuições com comunidades ativas e boa documentação para suporte, como o Ubuntu e o Linux Mint.

Conclusão

Distribuições como Zorin OS, Linux Mint e Kubuntu, você pode aproveitar uma interface mais parecida com o Windows, e, ao mesmo tempo em que desfrutar dos benefícios do Linux, como segurança, flexibilidade e desempenho. Escolha a distribuição que melhor atenda às suas necessidades e siga as dicas acima. Read the full article

0 notes

Text

Guía sobre Debian: El Pilar de las Distribuciones Linux

1. Introducción

Presentación de Debian

Debian es una de las distribuciones Linux más antiguas y respetadas, conocida por su estabilidad, seguridad y adherencia a los principios del software libre. Fundada en 1993 por Ian Murdock, Debian ha servido como base para muchas otras distribuciones populares, incluyendo Ubuntu.

Importancia y legado de Debian en el ecosistema Linux

Como una de las "distribuciones madre", Debian ha jugado un papel crucial en el desarrollo y popularización de Linux. Su robustez y compromiso con el software libre lo han convertido en una elección preferida tanto para servidores como para entornos de escritorio.

2. Historia y Filosofía de Debian

Origen y evolución de Debian

Debian fue creado con la intención de ser una distribución gestionada de manera abierta y colaborativa. Desde su lanzamiento, ha tenido múltiples versiones, cada una con nombres basados en personajes de la película "Toy Story".

Filosofía y compromiso con el software libre

Debian sigue estrictamente las Directrices de Software Libre de Debian (DFSG), lo que significa que todo el software incluido en la distribución debe ser libre. Además, su contrato social garantiza la transparencia y la cooperación dentro de la comunidad.

3. Características Clave de Debian

Estabilidad y seguridad

Debian es conocido por su estabilidad, lo que lo convierte en una opción confiable para servidores y sistemas de producción. Las actualizaciones y nuevos paquetes se prueban rigurosamente antes de ser lanzados en la versión estable.

Gestor de paquetes

APT (Advanced Package Tool) es el gestor de paquetes principal de Debian. APT facilita la instalación, actualización y eliminación de software desde los repositorios de Debian.

Comandos básicos: sudo apt update, sudo apt install [paquete], sudo apt remove [paquete].

Formatos de paquetes soportados

Debian soporta varios tipos de archivos para la instalación de software:

.deb: El formato nativo de Debian para la instalación de paquetes.

.appimage: Formato portátil que puede ejecutarse directamente sin necesidad de instalación.

.snap: Aunque no es nativo de Debian, se puede habilitar soporte para instalar paquetes Snap.

.flatpak: Otro formato universal que puede ser instalado en Debian, aunque requiere la instalación previa de Flatpak.

Ramas de desarrollo

Stable (Estable): Ideal para entornos donde la estabilidad es crítica.

Testing (Pruebas): Contiene paquetes más recientes y es una buena opción para usuarios que desean un equilibrio entre estabilidad y novedades.

Unstable (Inestable/Sid): Donde se introduce el software más nuevo y experimental.

Amplia compatibilidad de hardware

Debian soporta una amplia gama de arquitecturas de hardware, desde las más comunes como x86 y ARM, hasta plataformas más especializadas.

4. Proceso de Instalación de Debian

Requisitos mínimos del sistema

Procesador: Pentium 4 o posterior.

Memoria RAM: 512 MB para un sistema básico, 1 GB o más recomendado para un entorno de escritorio completo.

Espacio en disco: 10 GB mínimo, 20 GB o más recomendados para una instalación con múltiples aplicaciones y entornos de escritorio.

Tarjeta gráfica: Compatible con X Window System.

Unidad de CD/DVD o puerto USB para la instalación.

Descarga y preparación del medio de instalación

El sitio web oficial de Debian ofrece imágenes ISO para descargar. Se puede preparar un USB booteable usando herramientas como Rufus o balenaEtcher.

Guía paso a paso para la instalación

Selección del entorno de instalación: Debian ofrece opciones de instalación tanto gráfica como en modo texto.

Configuración de particiones: Se puede optar por particionado automático o manual, dependiendo de las necesidades del usuario.

Configuración de la red y selección de paquetes: Durante la instalación, se configuran las opciones de red y se seleccionan los paquetes de software esenciales.

Primeros pasos post-instalación

Actualización del sistema: Es recomendable ejecutar sudo apt update && sudo apt upgrade para asegurarse de que el sistema esté completamente actualizado.

Instalación de controladores y software adicional: Dependiendo del hardware, puede ser necesario instalar controladores específicos. Además, se pueden instalar entornos de escritorio adicionales o programas específicos.

5. Entornos de Escritorio en Debian

Gnome (predeterminado)

Gnome es el entorno de escritorio predeterminado en Debian, conocido por su simplicidad y enfoque en la productividad.

KDE Plasma

Un entorno de escritorio altamente personalizable que ofrece una experiencia visualmente atractiva.

Xfce

Ligero y eficiente, ideal para sistemas con recursos limitados.

LXQt y otros

Alternativas para quienes buscan un entorno aún más ligero o con diferentes características.

6. Gestión de Paquetes en Debian

APT: El gestor de paquetes de Debian

Comandos básicos: apt-get, apt-cache, aptitude.

Instalación y eliminación de paquetes: sudo apt install [paquete], sudo apt remove [paquete].

Repositorios y backports

Debian ofrece diferentes repositorios: stable, testing, y unstable, así como backports que permiten instalar versiones más recientes de software en la rama estable.

Configuración de repositorios adicionales

Los usuarios pueden añadir repositorios adicionales en el archivo /etc/apt/sources.list para acceder a más software.

7. Debian en el Entorno Empresarial y Servidores

Uso de Debian en servidores

Debian es ampliamente utilizado en servidores debido a su estabilidad y seguridad. Es ideal para aplicaciones web, bases de datos, y como servidor de correo, entre otros.

Mantenimiento y soporte a largo plazo

Debian ofrece soporte a largo plazo (LTS) para sus versiones estables, garantizando actualizaciones de seguridad por al menos cinco años.

Herramientas de administración y automatización

Debian se integra bien con herramientas como Ansible, Puppet, y Docker, facilitando la gestión de infraestructuras complejas.

8. Comparativa de Debian con Otras Distribuciones

Debian vs. Ubuntu

Objetivo: Ubuntu se basa en Debian y se orienta más hacia el usuario final, con actualizaciones más frecuentes y un enfoque en la facilidad de uso.

Filosofía: Mientras que Debian sigue estrictamente los principios del software libre, Ubuntu incluye software propietario para mejorar la compatibilidad y experiencia del usuario.

Debian vs. CentOS

Objetivo: CentOS, basado en Red Hat, es otra opción popular para servidores, enfocada en la estabilidad y soporte a largo plazo en entornos empresariales.

Filosofía: CentOS es más conservador en cuanto a actualizaciones, mientras que Debian, aunque estable, ofrece más flexibilidad en la gestión de paquetes.

Debian vs. Arch Linux

Objetivo: Arch Linux es para usuarios avanzados que desean un sistema minimalista y personalizado, con un modelo de actualización continua (rolling release).

Filosofía: Debian prioriza la estabilidad, mientras que Arch sigue la filosofía KISS (Keep It Simple, Stupid) y proporciona control total al usuario.

9. Conclusión

Debian como una opción sólida y confiable

Debian sigue siendo una de las distribuciones más confiables y seguras disponibles. Su enfoque en la estabilidad y el software libre lo convierte en una elección excelente para usuarios, administradores de sistemas y desarrolladores.

Recomendaciones finales para quienes consideran usar Debian

Debian es ideal para aquellos que valoran la estabilidad sobre la última tecnología y están dispuestos a invertir tiempo en aprender sobre su gestión y mantenimiento.

10. Preguntas Frecuentes (FAQ)

¿Debian es adecuado para principiantes?

Aunque Debian es más técnico que distribuciones como Ubuntu, es accesible para principiantes con paciencia y disposición para aprender.

¿Cómo actualizo mi sistema Debian?

Ejecutando sudo apt update && sudo apt upgrade mantendrás tu sistema actualizado.

¿Es Debian una buena opción para servidores?

Sí, Debian es muy utilizado en servidores debido a su estabilidad, seguridad y soporte a largo plazo.

#Debian#distribución Linux#Linux#servidor Debian#instalación Debian#software libre#GNOME#KDE#APT#gestión de paquetes#Debian Stable#Debian Testing#Debian Sid#comunidad Debian#recursos Debian#seguridad en Debian#soporte a largo plazo#Debian vs Ubuntu#Debian vs CentOS#Debian vs Arch Linux#formatos de paquetes#.deb#.appimage#.snap#.flatpak

11 notes

·

View notes

Link

0 notes

Text

🎮 Steam Deck gamers, ¿listos para un giro en la historia de Apex Legends? 👾 Mientras el gaming en dispositivos portátiles está 🚀 despegando, Respawn ha jugado una carta inesperada bloqueando el acceso a Apex Legends desde Linux OS, incluyendo los queridos Steam Deck. Aquí mis predicciones: 1. **Estrategia temporal:** Podría ser un movimiento para impulsar ajustes de seguridad o rendimiento. Es probable que este game over sea solo una pantalla de carga para futuras actualizaciones. 2. **Ventana de oportunidad:** Desarrolladores de juegos, es su momento. Con el reino de Steam Deck un poco sacudido, hay espacio para innovar y capturar corazones (y tiempos de juego). 3. **El poder de la comunidad:** Los jugadores tienen el mando y su voz cuenta. Este tipo de maniobras suele activar discusiones épicas en foros y posibles cambios si la presión es fuerte. ¿Será un respawn para Apex en Linux? Generalmente, prefiero ver el vaso medio lleno 🥛✨, así que espero que esta situación abra diálogos entre la comunidad de jugadores y Respawn, y que sea el prólogo para mejores experiencias de juego en todas las plataformas. Ahora, queridos amigos gamers y dev warriors, es su turno: - ¿Qué movimientos tácticos creen que hará Respawn después de esto? - Desarrolladores, ¿este podría ser un momento Eureka para ustedes? Déjenme su opinión nivel experto abajo y, si conocen a un maestro del joystick o un gurú del código que debería entrar en esta partida, ¡por favor etiquétenlos! 🕹️💬 #ApexLegends #SteamDeck #Respawn #Linux #GamingNews #Videojuegos #InnovacionGamer ¡Jugadores del mundo, unite a la conversación! 🌎🎉

0 notes

Text

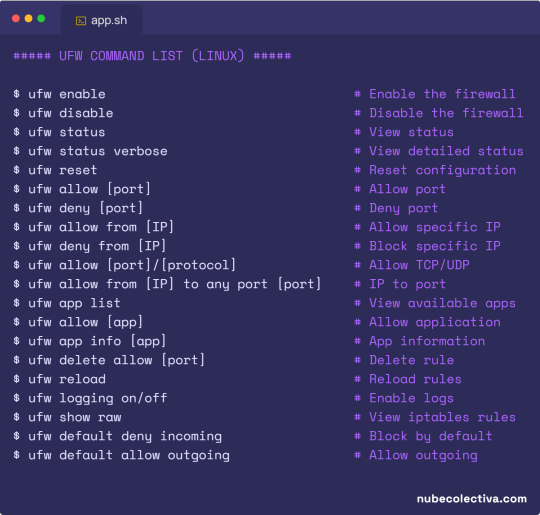

List of UFW Commands (Linux) ! 🇺🇸 🔎Zoom: https://nubecolectiva.com/comunidad/flyers/list-of-ufw-commands-linux/

Lista de Comandos UFW (Linux) ! 🇪🇸 🔎Zoom: https://nubecolectiva.com/comunidad/flyers/lista-de-comandos-ufw-linux/

0 notes

Text

#Radiogeek - Linux Torvalds muy enojado con Intel - Nro 2581

Es bien sabido que el creador del Kernel Linux, es muy “efusivo” cuando realiza declaraciones, aunque en esta oportunidad es bien cierto que, tanto él como el equipo detrás del Kernel, trabaja sin remuneración para adecuar el mismo y hace bastante tiempo sufre los problemas que Intel lleva a sus micros. Quizás lo más lógico de la critica de Torvalds, es que los desarrolladores de la comunidad no…

#APPLE#arielmcorg#galaxy#IA#infosertec#inteligencia artificial#motorola#noticias tecnológicas#PODCAST#PODCASTING#PORTADA#RADIOGEEK#Samsung#smartphone#tech#tecnología#xiaomi

0 notes