#Android malware

Text

Attention This Android malware can steal all your money without you knowing

Phishing and other hacking attempts are at an all-time high.

Chameleon not only infiltrates your device’s security measures but also steals sensitive financial data, including bank account passwords.

Online threats appear in a variety of shapes and sizes, ranging from deceptive job offers by scammers to phishing emails that install harmful software on your device. However, imagine encountering…

View On WordPress

#Android#android malware#Artificial Intelligence#attention#Attention This Android malware can steal all your money without you knowing#Aye#Chameleon Malware#knowing#malware#malware code#Money#Steal#technology news

0 notes

Text

Malware detected.

#lab#laboratory#malware#development#cyberpunk#mecha#robot#pilot#connection#lost#cyborg#android#cables#rain#retro#mechanic#save#error#digitalart#digitalsketch#drawing#illustration#stuck#digitaldrawing#digitalartwork#lights#redlights#robotics#digital art#digital illustration

531 notes

·

View notes

Text

FUTO keyboard is a Local, private source-available digital keyboard for Android devices with Voice to Text feature.

The early full release version of the keyboard application is available.

Uses local transcription machine learning (Whisper AI) for voice to text, without the use of internet or cloud or data collection.

FUTO Keyboard is intended to be an alternative to Google and Samsung Keyboard on Android devices, since the defaults collect user data.

Video by Louis Rossman of FUTO (posted on July 1, 2024):

youtube

FUTO Keyboard Website Link

#so not technically open source since according to louis rossman - he's trying to prevent false malWare uploads like happened to neWpipe app#on the google play store#text post#o post#app#android#Youtube

12 notes

·

View notes

Text

6 notes

·

View notes

Text

Finally opened up my new phone and ported everything i need over but I've been using my current one for almost 6 years and im having a little grieving goodbye party

#my android and it's hyper outdated software#bc it's a huawei and banned and i have been scared to update it too much#lest the western overlords go NO MORE GOOGLE FOR U#anyway it has effectively shielded me from all the horrible ugly twitter updates#i opened twitter on iphone and went oh god no please no GOD NO PLEASE NO#i did switch to iphone bc i was tired of my phone being a walking target for malware#and that time a coworker made me install some weird ass certificate on my phone#was what made me go okay fuck u i need something with so much security--#anyway i love my huawei a lot it's a good fking phone#also more importantly ig the screen has been cracked for the last month or so but like#potato potato it still works >:'/

25 notes

·

View notes

Text

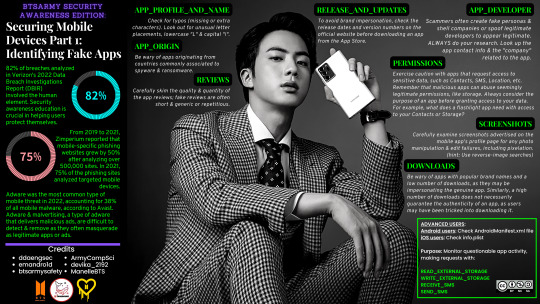

BTSARMY Security Awareness Edition

Securing Mobile Devices Part 1: Identifying Fake Apps (with Mister World Wide Handsome Kim Seokjin)

Contributors:

ddaengsec

emandro1d

ArmyCompsci

Devika⁷

btsarmysafety

ManelleBTS

#bts#btsarmy#bts jin#kim seokjin#cybersecurity#security#securityawareness#infosec#mobile security#mobile hacking#security awareness training#infographic#information security#malware#adware#malvertising#bloatware#apple ios#android#cell phones

12 notes

·

View notes

Text

Someone stop me from buying stupid shit on AliExpress

#no it will not be as described this is what I want#finding new and exciting android malware I expect

1 note

·

View note

Text

Novo Spyware Android LianSpy Evita Detecção Usando Yandex Cloud

Usuários na Rússia foram alvos de um spyware pós-comprometimento do Android, anteriormente não documentado, chamado Lian Espião desde pelo menos 2021.

O fornecedor de segurança cibernética Kaspersky, que descobriu o malware em março de 2024, destacou o uso do Yandex Cloud, um serviço de nuvem russo, para comunicações de comando e controle (C2) como uma forma de evitar ter uma infraestrutura…

View On WordPress

#android#Cíber segurança#espionagem cibernética#Malware#privacidade de dados#segurança cibernética#Segurança Móvel#Segurança na nuvem#spyware

0 notes

Text

Cryptocurrency scams have become increasingly popular as many fraudsters find this innovative technology a perfect option to exploit people. However, unsuspecting buyers lose themselves in the vast world of shady and illegal digital currency platforms operated by online criminals. These criminals project their websites through malicious links in investors’ faces, portraying themselves as an official and reliable platform.

Nevertheless, traders who click these links may find themselves at sites created, designed, and managed by fraudulent individuals. Therefore, it is vital to recognize how to detect fake links and fake crypto platforms, as it is the only way to safeguard your investment and personal information. This comprehensive guide will explore ten practical ways to identify and avoid malicious links when purchasing Bitcoin online and explain the best ways to buy Bitcoin in 2024.

#maliciouslinks#cybersecurity#hacking#security#malware#cybercrime#infosec#cyberattack#hacker#ethicalhacking#hackers#software#phishing#cyberawareness#informationsecurity#technology#virus#linux#android#darkness#ransomware#gothgirl#sizequeen#itsecurity#angelofdeath#cam#fuckbasic#tattedcamgirl#allnatural#painispleasure

0 notes

Text

MoqHao: Il nuovo malware per Android si auto-esegue, McAfee avverte del pericolo

MoqHao: Il nuovo malware per Android si auto-esegue, McAfee avverte del pericolo

Il panorama della sicurezza informatica è in costante evoluzione, e una delle ultime minacce che ha attirato l'attenzione dei cacciatori di minacce è il malware per Android chiamato MoqHao. Questa nuova variante si distingue dalle precedenti per la sua capacità di auto-eseguzione sui dispositivi infetti, senza la necessità di alcuna interazione da parte dell'utente.

Secondo il rapporto pubblicato questa settimana da McAfee Labs, il malware MoqHao è stato individuato come parte di una campagna mirata a utenti Android situati in diverse parti del mondo, tra cui Francia, Germania, India, Giappone e Corea del Sud. Questo malware, noto anche con i nomi di Wroba e XLoader, è associato a un gruppo cinese a scopo finanziario chiamato Roaming Mantis.

Gli attacchi di MoqHao solitamente iniziano con messaggi SMS fraudolenti che promettono consegne o pacchetti gratuiti. Quando gli utenti cliccano su questi link da dispositivi Android, il malware viene scaricato e avviato automaticamente, iniziando così le sue attività maligne. Ciò che rende questa variante di MoqHao particolarmente pericolosa è che richiede autorizzazioni rischiose senza nemmeno avviare l'applicazione, sfruttando una tecnica simile a quella usata dal malware HiddenAds.

Inoltre, MoqHao è stato notato per nascondere i link nei messaggi SMS utilizzando abbreviatori di URL, aumentando così la probabilità di successo dell'attacco. Questo malware è in grado di raccogliere una vasta gamma di informazioni sensibili dai dispositivi infetti, compresi metadati del dispositivo, contatti, messaggi SMS e foto.

McAfee ha segnalato le scoperte a Google.

Fonte della notizia

Vulnerabilità e Patch Sicurezza

AnyDesk Violato: Necessario Reset delle Password dopo un Attacco Informatico

Aggiornamenti di sicurezza critici per Cisco, Fortinet e VMware: proteggi i tuoi sistemi

Vulnerabilità Critica nel Bootloader di Shim Colpisce Quasi Tutte le Distribuzioni Linux

Nuova Vulnerabilità Glibc (CVE-2023-6246): Attaccanti Ottengono Accesso Root su Linux | 31 Gennaio 2024

Riapparizione del Malware ZLoader: Nuova Variante con Supporto per Windows a 64 Bit

Scoperta Vulnerabilità di Outlook: Come Proteggere le Password NTLM da Attacchi Cibernetici

Cisco Identificata come CVE-2024-20253 : Patch per Falla di Sicurezza nei Prodotti Unified Communications e Contact Center Solutions

Minacce NPM Rivelate: Chiavi SSH di Sviluppatori Esposte tramite GitHub

GoAnywhere MFT: Aggiorna Subito per Proteggerti dalla Vulnerabilità Critica CVE-2024-0204

Apple Patch Zero-Day: Aggiornamenti Critici per Sicurezza iPhone e Mac – Intervento Urgente

Attacco MavenGate: Vulnerabilità nelle Librerie Java e Android Esposte – Rilevato Nuovo Metodo di Attacco

ScarCruft: Hacker Nordcoreani Utilizzano Ricerche False per Diffondere il Backdoor RokRAT

Vulnerabilità Apache ActiveMQ: Attacco Web Shell Godzilla Rilevato

Hacker Cinesi Sfruttano Zero-Day di VMware: Dettagli sulla Vulnerabilità CVE-2023-34048

Attento: Annunci Falsi di Lavoro su Facebook Diffondono ‘Ov3r_Stealer’ per Rubare Criptovalute e Credenziali

NS-STEALER: Nuovo Malware Java Utilizza Bot Discord per Esfiltrare Dati Sensibili dai Browser

TA866 Allarme Phishing Fattura: Distribuzione Malware WasabiSeed e Screenshotter nel Nord America

Rivelata Vulnerabilità Critica: Attivamente Sfruttata la Falla Ivanti EPMM secondo l’Agenzia per la Sicurezza Informatica US

Allarme Zero-Day: Aggiorna Subito Chrome per Risolvere una Nuova Vulnerabilità Attivamente Sfruttata

Attacco Zero-Day: Hacker Cinesi Sfruttano Vulnerabilità Critiche in Ivanti Connect Secure e Policy Secure

Citrix, VMware e Atlassian Colpiti da Flaw Critici – Urgente Applicazione Patch!

Nuova Minaccia: Phemedrone Stealer Sfrutta Vulnerabilità Patchata di Windows Defender SmartScreen

NoaBot: Nuovo Botnet Mirai per il Mining di Criptovalute su Server SSH

Cisco Agisce Rapidamente: Risoluzione Vulnerabilità Critica in Unity Connection con gli Ultimi Aggiornamenti

Hacker Cinesi Individuati nell’Infrastruttura Critica USA per 5 Anni: Rivelazioni

FBot: Il Nuovo Toolkit di Hacking Python Rivela Attacchi a Server Cloud e Piattaforme SaaS

Hacker siriani distribuiscono Silver RAT C# stealthy ai criminali informatici

Attacco Pegasus Spyware: Giornalisti e Attivisti Giordani nel Mirino – Rivelazioni di Access Now e Citizen Lab

Water Curupira Hackers Distribuiscono Attivamente il Malware PikaBot Loader: Analisi e Implicazioni

Malware e Google MultiLogin: Accesso Persistente Nonostante il Reset della Password

0 notes

Text

More #Android apps riddled with #malware spotted on #GooglePlay

#cybersecurity#android app development#android application development#android app developer company#android app developers#android app design#android#android apps#malware#virus#spyware#ausgov#politas#auspol#tasgov#taspol#australia#fuck neoliberals#neoliberal capitalism#anthony albanese#albanese government#psalms#this has been a psa#important psa#psa#infotech#information technology#technology#tech#technews

0 notes

Text

App bancarie compromesse dai trojan su android

Trojan bancari su Android, nel 2023 10 nuove famiglie che prendono di mira oltre 900 app. Sempre più diffusi e con nuove funzionalità, i trojan bancari sono una minaccia concreta e pericolosa per gli utenti di smartphone.

La società di sicurezza Zimperium ha condotto

Read the full article

#android#appbancarie#furtidiidentità#googleplaystore#keylogging#malware#phishing#smartphone#trojanbancari#Zimperium

0 notes

Text

Ten New Android Banking Trojans Targeted 985 Bank Apps in 2023

The emergence of ten new Android banking malware families in 2023 highlights the increasing sophistication and capabilities of these trojans, including automated transfer systems, social engineering tactics, and live screen-sharing capabilities.

View On WordPress

0 notes

Text

SOBRE A SEGURANÇA NO ANDROID

Neste post apresento os princípios básicos dos conceitos de segurança do Android e a evolução que torna alguns dos meus posts obsoletos

08-Dez-2023

O Android é o sistema operacional mais popular do mundo, participando da vida de quase metade da população. Por suas escala e capacidades costuma atrair criminosos, fraudadores e golpistas que procuram roubar dinheiro de usuários ou de outra forma lucrar ilicitamente.

Para entender a relação dos malwares com o Android, é preciso entender o modelo de segurança desse sistema…

View On WordPress

#Android#APK#Google Play#isolamento de aplicativos#Malware#modelo de segurança do Android#SafetyNet#seccomp#superfície de ataque#WebView

0 notes

Text

Sick and Shaking Rax

Sad, was infected by a virus on his system, even the antivirus wasn't capable to neutralize the virus.

by raxcl. 2023

#robot oc#android#robot#oc#originalcharacter#robots#drawing#art#robotics#robot art#machine#english#virus#viruses#malware#ransomware

1 note

·

View note

Text

Nueva y peligrosa amenaza acecha a Android: SpyAgent, el malware que busca tus criptomonedas

El malware SpyAgent se camufla en más de 280 aplicaciones y utiliza tecnología de reconocimiento óptico de caracteres para robar tus criptomonedas.

SpyAgent: un nuevo y sofisticado ataque a Android

Investigadores de seguridad han descubierto una nueva y peligrosa campaña de malware dirigida a usuarios de Android. El malware SpyAgent se esconde en más de 280 aplicaciones aparentemente legítimas…

0 notes