#unix admin

Explore tagged Tumblr posts

Text

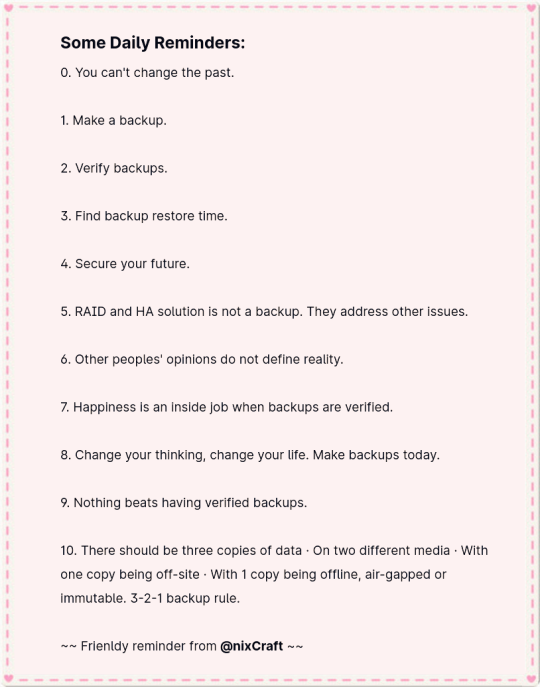

Server has crashed:

52 notes

·

View notes

Text

Rsync: Dateien und Verzeichnisse unter Linux synchronisieren

Mit rsync können wir lokale und entferne Dateien z. B. von anderen Servern und Computern miteinander synchronisieren. Das Werkzeug Rsync gibt es bereits seit dem Jahr 1996 und es ist bis heute eine beliebte und gut funktionierende Lösung für Synchronisierungen zwischen zwei Servern oder für die Durchführung von automatisierten Backups...[Weiterlesen]

0 notes

Text

I missed my calling as a pdp-11 operator. Literally I was born to be a Unix admin on a DEC machine, and I'm forced to toil away on Windows.

16 notes

·

View notes

Text

Something I thought of only after sending my last post about programming. Programming in movies and shows (mostly it comes up in tv) is pretty inaccurate in a lot of places. I can think of a few times they got it right:

Hackers. Nearly everything in that movie in terms of how hacking actually works is pretty accurate, especially since most of it is using social engineering to steal people's passwords. They don't build some complicated program to take down the internet or whatever, they write a basic script to just steal as much data as possible.

Matrix Reloaded. Trinity uses nmap (a real UNIX utility program) to scan a server and notices that SSH is running. Then she uses sshnuke to exploit a bug in the server that gives her admin access. The bug and the script to exploit it are both real (the exploit has been patched in real life a while ago).

There's nothing flashy about any of this so it's not too interesting for an audience. That's why you never see it. Same reason even experienced sword fighters like to hit each other's swords in movies: it's less accurate but it's more fun to watch.

#movie#cinema#film#hackers#the matrix reloaded#trinity#nmap#unix#sshnuke#programming#tv#Inaccurate but flashy swordfighting is called Flynning

9 notes

·

View notes

Text

Mastering Go's os/exec Package for Efficient System Admin Tasks

Introduction Using Go’s os/exec package for system administration tasks is an essential skill for any Go developer working in a Unix-like environment. The os/exec package provides a way to execute external commands, redirect input/output, and manage process execution, making it a crucial tool for automating system administration tasks, such as deploying software, managing users, and backing up…

0 notes

Text

We are trying to run GlassFish V2 on Linux machine and every time we try to restart the node agents using asadmin command it used to prompt password for user as well as master password. We had tough time figuring this out. It was easy for us to setup autostart for the domains but for node agents its was not clearly mentioned anywhere. The -passwordfile option in asadmin looks for a file which stores the password in plain text. We wanted to avoid the password prompt at the same time didn't want to store the passwords in plain text file for security reasons. Here is step by step instruction how you can do it. Step 1: Creating the password Alias. Just before creating the Node agents make sure you have a password alias created for admin user password. Below command can be used to create the admin alias asadmin create-password-alias --user admin alias-name This will prompt you to enter the password for user admin. Make sure you enter the correct password. Step 2: Creating the password file pointing to Alias. Now create a password file to which you can point your automatic restart. Say file name password.txt with follwing content. AS_ADMIN_PASSWORD=$ALIAS=alias-name This file can contain your non-encripted password too if you wish to store it in that way just put the actual password (assuming its mypassword) in password.txt file like below AS_ADMIN_PASSWORD=mypassword We prefer not to use this as it not secure to store the password in a plain text file. Now move next to create the node agent using below command Step 3: Creating the Node agent. ./asadmin create-node-agent --savemasterpassword=true --passwordfile passfile.txt test_node_agent The savemasterpassword=true option makes sure you will not be prompted for the master password everytime you do a restart and teh --passwordfile option takes care of node agent user password. Step 4: First time manual Starting the Node agent. You need to manually enter the password for first time to make this work as for node-agent to make this working, it is required that the node-agent has synchronized with the domain once after the alias is created using asadmin create-alias command. This is because the domain-passwords store is available only at the the domain initially, until it gets synchronized at the node-agent location. Use below command for first time synchronization of password alias. ./asadmin start-node-agent --user admin test_node_agent This will prompt you for admin password. Step 5: Starting the Node agent. Now when you want to start the node agent you should use following command ./asadmin start-node-agent --user admin --passwordfile passfile.txt test_node_agent Boom!!! We are good to go, this should not prompt you for password anymore. We have used these steps on Linux environment but I am sure that it should not be any different on Solaris or any other Unix flavor. This is such a common use case for any GlassFish administrator and I am surprised to see no organized document mentioning these steps. No wonder many people are scared to use this server even now. Share your experience if you see any problems doing these steps mentioned above.

0 notes

Text

We are trying to run GlassFish V2 on Linux machine and every time we try to restart the node agents using asadmin command it used to prompt password for user as well as master password. We had tough time figuring this out. It was easy for us to setup autostart for the domains but for node agents its was not clearly mentioned anywhere. The -passwordfile option in asadmin looks for a file which stores the password in plain text. We wanted to avoid the password prompt at the same time didn't want to store the passwords in plain text file for security reasons. Here is step by step instruction how you can do it. Step 1: Creating the password Alias. Just before creating the Node agents make sure you have a password alias created for admin user password. Below command can be used to create the admin alias asadmin create-password-alias --user admin alias-name This will prompt you to enter the password for user admin. Make sure you enter the correct password. Step 2: Creating the password file pointing to Alias. Now create a password file to which you can point your automatic restart. Say file name password.txt with follwing content. AS_ADMIN_PASSWORD=$ALIAS=alias-name This file can contain your non-encripted password too if you wish to store it in that way just put the actual password (assuming its mypassword) in password.txt file like below AS_ADMIN_PASSWORD=mypassword We prefer not to use this as it not secure to store the password in a plain text file. Now move next to create the node agent using below command Step 3: Creating the Node agent. ./asadmin create-node-agent --savemasterpassword=true --passwordfile passfile.txt test_node_agent The savemasterpassword=true option makes sure you will not be prompted for the master password everytime you do a restart and teh --passwordfile option takes care of node agent user password. Step 4: First time manual Starting the Node agent. You need to manually enter the password for first time to make this work as for node-agent to make this working, it is required that the node-agent has synchronized with the domain once after the alias is created using asadmin create-alias command. This is because the domain-passwords store is available only at the the domain initially, until it gets synchronized at the node-agent location. Use below command for first time synchronization of password alias. ./asadmin start-node-agent --user admin test_node_agent This will prompt you for admin password. Step 5: Starting the Node agent. Now when you want to start the node agent you should use following command ./asadmin start-node-agent --user admin --passwordfile passfile.txt test_node_agent Boom!!! We are good to go, this should not prompt you for password anymore. We have used these steps on Linux environment but I am sure that it should not be any different on Solaris or any other Unix flavor. This is such a common use case for any GlassFish administrator and I am surprised to see no organized document mentioning these steps. No wonder many people are scared to use this server even now. Share your experience if you see any problems doing these steps mentioned above.

0 notes

Text

#Playstation7 #framework #BasicArchitecture #RawCode #RawScript #Opensource #DigitalConsole

To build a new gaming console’s digital framework from the ground up, you would need to integrate several programming languages and technologies to manage different aspects of the system. Below is an outline of the code and language choices required for various parts of the framework, focusing on languages like C++, Python, JavaScript, CSS, MySQL, and Perl for different functionalities.

1. System Architecture Design (Low-level)

• Language: C/C++, Assembly

• Purpose: To program the low-level system components such as CPU, GPU, and memory management.

• Example Code (C++) – Low-Level Hardware Interaction:

#include <iostream>

int main() {

// Initialize hardware (simplified example)

std::cout << "Initializing CPU...\n";

// Set up memory management

std::cout << "Allocating memory for GPU...\n";

// Example: Allocating memory for gaming graphics

int* graphicsMemory = new int[1024]; // Allocate 1KB for demo purposes

std::cout << "Memory allocated for GPU graphics rendering.\n";

// Simulate starting the game engine

std::cout << "Starting game engine...\n";

delete[] graphicsMemory; // Clean up

return 0;

}

2. Operating System Development

• Languages: C, C++, Python (for utilities)

• Purpose: Developing the kernel and OS for hardware abstraction and user-space processes.

• Kernel Code Example (C) – Implementing a simple syscall:

#include <stdio.h>

#include <unistd.h>

int main() {

// Example of invoking a custom system call

syscall(0); // System call 0 - usually reserved for read in UNIX-like systems

printf("System call executed\n");

return 0;

}

3. Software Development Kit (SDK)

• Languages: C++, Python (for tooling), Vulkan or DirectX (for graphics APIs)

• Purpose: Provide libraries and tools for developers to create games.

• Example SDK Code (Vulkan API with C++):

#include <vulkan/vulkan.h>

VkInstance instance;

void initVulkan() {

VkApplicationInfo appInfo = {};

appInfo.sType = VK_STRUCTURE_TYPE_APPLICATION_INFO;

appInfo.pApplicationName = "GameApp";

appInfo.applicationVersion = VK_MAKE_VERSION(1, 0, 0);

appInfo.pEngineName = "GameEngine";

appInfo.engineVersion = VK_MAKE_VERSION(1, 0, 0);

appInfo.apiVersion = VK_API_VERSION_1_0;

VkInstanceCreateInfo createInfo = {};

createInfo.sType = VK_STRUCTURE_TYPE_INSTANCE_CREATE_INFO;

createInfo.pApplicationInfo = &appInfo;

vkCreateInstance(&createInfo, nullptr, &instance);

std::cout << "Vulkan SDK Initialized\n";

}

4. User Interface (UI) Development

• Languages: JavaScript, HTML, CSS (for UI), Python (backend)

• Purpose: Front-end interface design for the user experience and dashboard.

• Example UI Code (HTML/CSS/JavaScript):

<!DOCTYPE html>

<html>

<head>

<title>Console Dashboard</title>

<style>

body { font-family: Arial, sans-serif; background-color: #282c34; color: white; }

.menu { display: flex; justify-content: center; margin-top: 50px; }

.menu button { padding: 15px 30px; margin: 10px; background-color: #61dafb; border: none; cursor: pointer; }

</style>

</head>

<body>

<div class="menu">

<button onclick="startGame()">Start Game</button>

<button onclick="openStore()">Store</button>

</div>

<script>

function startGame() {

alert("Starting Game...");

}

function openStore() {

alert("Opening Store...");

}

</script>

</body>

</html>

5. Digital Store Integration

• Languages: Python (backend), MySQL (database), JavaScript (frontend)

• Purpose: A backend system for purchasing and managing digital game licenses.

• Example Backend Code (Python with MySQL):

import mysql.connector

def connect_db():

db = mysql.connector.connect(

host="localhost",

user="admin",

password="password",

database="game_store"

)

return db

def fetch_games():

db = connect_db()

cursor = db.cursor()

cursor.execute("SELECT * FROM games")

games = cursor.fetchall()

for game in games:

print(f"Game ID: {game[0]}, Name: {game[1]}, Price: {game[2]}")

db.close()

fetch_games()

6. Security Framework Implementation

• Languages: C++, Python, Perl (for system scripts)

• Purpose: Ensure data integrity, authentication, and encryption.

• Example Code (Python – Encrypting User Data):

from cryptography.fernet import Fernet

# Generate a key for encryption

key = Fernet.generate_key()

cipher_suite = Fernet(key)

# Encrypt sensitive user information (e.g., account password)

password = b"SuperSecretPassword"

encrypted_password = cipher_suite.encrypt(password)

print(f"Encrypted Password: {encrypted_password}")

# Decrypting the password

decrypted_password = cipher_suite.decrypt(encrypted_password)

print(f"Decrypted Password: {decrypted_password}")

7. Testing and Quality Assurance

• Languages: Python (for automated tests), Jest (for JavaScript testing)

• Purpose: Unit testing, integration testing, and debugging.

• Example Unit Test (Python using unittest):

import unittest

def add(a, b):

return a + b

class TestGameFramework(unittest.TestCase):

def test_add(self):

self.assertEqual(add(10, 20), 30)

if __name__ == '__main__':

unittest.main()

8. Order of Implementation

• Phase 1: Focus on core system architecture (low-level C/C++) and OS development.

• Phase 2: Develop SDK and start building the basic framework for UI and input management.

• Phase 3: Work on backend systems like the digital store and integrate with front-end UI.

• Phase 4: Begin rigorous testing and debugging using automated test suites.

This comprehensive approach gives you a detailed idea of how each component can be built using a combination of these languages and technologies. Each section is modular, allowing teams to work on different aspects of the console simultaneously.

[Pixel Art/Sprites/Buildinodels/VictoriaSecretPixelArtKit #Playstation7 #DearDearestBrands]

#victoriasecretrunway#runwaybattle#victoria secret fashion#victoria secert model#victoriasecret#victoria secret#VictoriaSecretRunwayBattle#capcom victoriasecret#capcom videogames#playstation7#ps7#deardearestbrands#capcom#digitalconsole#python#script#rawscript#raw code#framework#VictoriaSecretVideoGame#deardearestbrandswordpress

0 notes

Text

A fresh start

"Making files is easy under the UNIX operating system. Therefore, users tend to create numerous files using large amounts of file space. It has been said that the only standard thing about all UNIX systems is the MOTD telling users to clean up their files."—SVR2 admin's guide (1984)

There's something very appealing about starting with a new blank page. Computer software often provide the facility of starting a new document at any moment, typically with a particular set of properties acquired from a template. A word processor, spreadsheet or image editor offers this. So does a web browser, in the form of new browser windows or new tabs. A private browsing tab represents a completely fresh context that will disappear when the user is finished with it. Such fresh contexts have many uses, beyond privacy, because their properties are simple and reproducible.

On the infrastructural side, cloud computing depends on virtualization-based technologies such as containerization. In order to use cloud processing power, one spins up a new virtual machine or container. The difference is a question of how much of the underlying machine is virtualised—the hardware in a hypervisor-based VM, and just the Application Binary Interface (ABI) in a container system.

Instead of virtualizing the underlying hardware, containers virtualize the operating system (typically Linux or Windows) so each individual container contains only the application and its libraries and dependencies. Containers are small, fast, and portable because, unlike a virtual machine, containers do not need to include a guest OS in every instance and can, instead, simply leverage the features and resources of the host OS.

By providing the ability to easily create and destroy virtual servers, such systems make it possible for a server application's access to computational resources to expand and contract elastically.

The implicit zeroth level of virtualization is real physical hardware. The maintenance of an operating system on a particular physical computer (whether it's a laptop or a server in a data centre) is a task that can get complex, particularly when there are multiple computers with configurations that naturally diverge incrementally over time. It's far preferable to work with a freshly installed operating system (in the case of hypervisors) or to create a pristine container from a stored image.

The need for certainty and reproducibility has roots going back long before computing. The German mathematician Landau reportedly "could not do mathematics, or anything, unless his desk was completely clear, with a notepad and a pencil and a ruler set precisely. Only when that had been fulfilled could the mathematics begin."

This knolling of the mathematian's physical workspace could be likened to the statement of assumptions in a logical proof (the ground rules for what follows). Needless to say, in proofs, it's always possible to start a new subproof with additional assumptions, which only hang around until they are discharged at the end of the subproof.

The artificial and temporary nature of the workspace makes it a bit like a magic circle or suspension of disbelief in which (possibly unlikely, but logically consistent) assumptions can be entertained and their implications examined. This is presumably the (as yet unfulfilled) attraction of virtual reality.

0 notes

Text

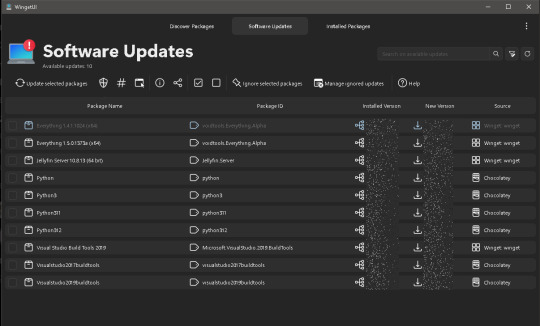

Software of the Week: WingetUI / UniGetUI

Keeping all of the programs on your computer up to date is important for security reasons; just ask LastPass, the disgraced password manager that got hacked because an employee's personal computer was running an old version of Plex Media Server. The particular vulnerability that the hackers exploited had been patched almost 3 years earlier, but because the employee never bothered to update Plex, he never got the fix.

Every month that you leave software on your computer un-patched is time in which hackers may discover the vulnerability and start using it to attack computers. But how on earth can you even figure out which of your programs need updates? Doing that one by one takes forever, and THEN you still have to actually install those updates.

This is where software updaters are essential. On Windows, SUMO used to be among the best programs for the job, but it was discontinued in early 2024. I've been searching for a replacement for a while now, and I finally settled on WinGetUI (soon to be known as UniGetUI). A LOT more detail and some tips are under the readmore!

Details:

Purpose: Provide a unified frontend for multiple package managers on Microsoft Windows to simplify installing and updating software

OS Supported: Windows 10, 11

Installer Size: 76 MB

Country of Origin: Catalonia/Spain

Languages Supported: 16 languages fully, 24 partially

License: Freeware

Download Link: https://www.marticliment.com/wingetui/

A LOT more detail and some tips are under the readmore!

Winget ("WIN-get") is the name of Microsoft Window's new-ish package manager, a program that itself takes care of installing and updating other software for you. Linux and Unix have had built-in package managers for decades, but Windows has been sorely lacking on that front until just recently. Winget provides the ability to install and update software, but it's a command line utility, meaning you have to type text into a command prompt in order to get winget to do anything for you.

WinGetUI is essentially just a nice interface using winget in the background; it shows you which programs you have installed, which ones have updates available, and it will even install the updates for you. That last part was a game changer for me personally as it saves me a lot of time (I have a LOT of programs and libraries installed on my computer).

The best part is the developer has added support for other package managers too. Computer language SDKs often come with their own package managers for downloading the little libraries that you can bundle with code that you write, and WinGetUI now supports most of them: npm, pip, .NET Tool, Chocolatey, scoop, Powershell Gallery, and it can even list software installed from the Steam shop or the Microsoft Store (though it can't update those ones for you). Incidentally, this is why the name is changing from WinGetUI to UniGetUI; it now supports a lot more package managers than just winget.

WinGetUI can even help you migrate software to a new computer. Simply install WinGetUI on your old computer, export a list of all of the software you have installed, then install WinGetUI on your new computer and import that list and then click install. You'll probably have to babysit it for a while because Windows will prompt you to give admin access to the installers that need it, but hey. At least you don't have to write down all the software you have and download and install each one by hand.

I do want to highlight that Microsoft is still working out the kinks in winget. Windows has existed for a long time and provided a lot of freedom in how you could install software. Multiple companies have made their fortunes just by providing custom installer software for Windows (InstallShield and NSIS being prime examples), so Microsoft has their work cut out for them trying to get all the different software manufacturers to list their software in the winget directory AND standardize their installers.

As such, you may run into issues like these:

WinGetUI lists a program you installed manually and tries to update it via winget; the installer succeeds, but because those installation methods are different, you end up with 2 copies of the software installed in different locations

WinGetUI fails to update a program because the hash of the downloaded installer doesn't match the hash that winget says it should have. This is usually a developer error

WinGetUI fails to determine whether some programs have updates available or not

WinGetUI downloads an installer/updater but it fails to run because it detects that the installation methods for that program are different (manual install vs. winget install)

Almost all of these can be resolved by uninstalling the manually installed version and reinstalling it using winget, either from the command line or just from WinGetUI. Once you do that one-time operation, the winget package manager (and by extension WinGetUI) should be able to handle everything from there on out. It will only get better too as winget usage becomes more common among software developers.

#software of the week#windows software#mine#wingetui#winget#package managers#microsoft windows#cybersecurity

1 note

·

View note

Text

Trinity uses nmap in The Matrix movie. To learn how to use Nmap for offensive and defensive purposes on Linux, Unix, macOS or Unix-like systems.

-> Nmap Command Examples For Linux Sys/Network Admins

61 notes

·

View notes

Text

Proxmox Backup Server: Wie Backups eingerichtet werden

Im vorherigen Artikel haben wir gemeinsam einen Proxmox Backup Server installiert. Dieser Beitrag baut auf dem anderen auf und ist so gesehen die Fortsetzung. Ich erkläre euch die wichtigsten Schritte und Einstellungen, die direkt nach der Installation und Inbetriebnahme...[Weiterlesen]

0 notes

Text

Hacks and Anti-Hacks

In order to hack or to prevent hacks, and this is similar to anti-virus software; you need root access to perform both of these effectively.

The problem at that point is that each become indistinguishable from a Virus. Many anti-virus software even have "removal tools" in order to uninstall them completely because they operate in such a fashion.

And this is why we invented "Root" access in the first place. From Linux/Unix OS sudo su. Windows; admin. iOS/android root.

They might also call something like this "Kernel Access".

Now, there are ways to ask Windows to perform an action. A keybind or macro for example; that does not require Kernel access. And there are ways and tool that you can use to inspect memory use and storage without Kernel access.

But most cheat creators don't know how to use those tools despite that being *exactly* what they're doing. Which is kinda strange all things considered.

Typical Anti-Cheat software monitors its own memory usage in order to prevent altercations. And so if something drastically changes or affects the games memory or processes in an abnormal way; will shut the game down and may ban you.

There are many ways to cheat without root access, so this isn't a cover-all. But the more sophisticated hacks, the ones that allow you to manipulate the game's memory and processes *while* it's playing require this access.

And so if you're hacking you're downloading hacks and cheats; you're giving access to developers who aren't above hacking to give themselves an advantage.

You effectively let the hackers have control over your data and computer at the root/Kernel/administrator level.

Good Job.

0 notes

Text

27 października 2023

◢ #unknownews ◣

Pora na kolejną porcję ciekawych znalezisk z branży IT.

Sponsorem tego wydania newslettera jest firma JustJoinIT. Rzuć okiem na przygotowane przez nich oferty pracy dla adminów.

1) Czy można uniknąć wypalenia? - wywiad z 'Hello Roman' (film, 1h 30m) https://www.youtube.com/watch?v=-SHNdhmJaGg INFO: Jeśli jeszcze nie znasz Romana, to jest to specjalista z branży IT, który kiedyś prowadził bardzo popularny vlog z niszy programowania. W tym wywiadzie opowiada o kilku interesujących zagadnieniach, takich jak: wypalenie zawodowe, przebranżowienie się, praca zdalna, introwertyzm w IT i wiele innych.

2) Lista 15 zasad zarządzania dla NIE-menadżerów https://newsletter.weskao.com/p/15-principles-for-managing-up INFO: Autorka wyjaśnia, czym jest zarządzanie w kontekście niemenadżerskim i dlaczego powinno Cię to zainteresować. Pomoże Ci to stać się lepszym i bardziej samodzielnym pracownikiem, a w konsekwencji może przyczynić się do Twojego awansu... albo zostania ulubieńcem szefa ;)

3) Od programisty do dochodowego biznesu w 2 lata - case study https://news.tonydinh.com/p/my-solopreneur-story-zero-to-45kmo INFO: Autor porzucił stabilną pracę i zdecydował się pracować na własny rachunek. W ciągu dwóch lat stworzył cztery małe, ale udane produkty, zbudował społeczność 97 tys. obserwujących na Twitterze i uruchomił newsletter z ponad 6000 subskrybentami. Od dawna obserwuję Tonyego w sieci i mi bardzo spodobał się opis jego drogi rozwoju. Inspirujące.

4) Jak nawiązywać kontakty będąc introwertycznym CTO https://vadimkravcenko.com/shorts/networking-introvert-cto/ INFO: Autor, będący introwertykiem, dzieli się swoimi doświadczeniami i radami na temat radzenia sobie na networkingowych eventach, nie tracąc przy tym autentyczności. Dowiedz się, jak odnaleźć swoje miejsce w świecie pełnym "gadatliwych sprzedawców".

5) Oszustwa z wykorzystaniem AI - deepfake, manipulacja itp. (film, 9 minut) https://www.youtube.com/watch?v=BqdvfEOWPrI INFO: Film omawia zagrożenia związane z możliwością wykorzystania osiągnięć generatywnej sztucznej inteligencji przez oszustów internetowych. Mowa tu o tworzeniu filmowych "deepfake'ów" oraz generowaniu głosu rozmówcy. Czy ludzie faktycznie dadzą się na to nabrać?

6) Strony mobile-first mają negatywny wpływ na desktopowy design? https://www.nngroup.com/articles/content-dispersion/ INFO: Czy kiedykolwiek zastanawiałeś się, dlaczego niektóre strony wyglądają dziwnie na komputerze stacjonarnym? Ten artykuł analizuje trend w projektowaniu stron internetowych, zwany 'content dispersion', który polega na nadmiernym rozciągnięciu i powiększeniu treści na dużych ekranach. Dowiedz się, jak ten trend wpływa na użyteczność stron oraz jakie są jego zalety i wady.

7) Oferty pracy dla Adminów - od JustJoinIT [sponsorowane] https://justjoin.it/all-locations/admin?utm_source=newsletter&utm_medium=mrugalski&utm_campaign=admin INFO: Szukasz pracy jako Admin, chcesz zarządzać bazami danych? Jeśli tak, to sprawdź oferty z widełkami od topowych firm. Rekrutują m.in. Fujitsu, Visa, Arla, Warner Bros. Discovery, 7N czy T-Mobile.

8) Jak zbudować CPU we własnym domu? - humorystyczne https://blog.robertelder.org/how-to-make-a-cpu/ INFO: Autor przedstawia w formie poradnika krok po kroku, jak tworzy się procesory. Wszystkie kroki są oczywiście prawdziwe, aczkolwiek dość trudne do wykonania w domowym zaciszu (rozgrzewanie piekarnika do 1400 stopni itp.). Wpis ma charakter humorystyczny, ale w pewnym stopniu przedstawia realny proces.

9) Wizualny poradnik do Sed https://betterprogramming.pub/a-visual-guide-to-sed-a7a8abd2f675 INFO: SED to narzędzie dla systemów Linux/Unix, służące do operacji na tekście. Można by powiedzieć, że to swoista terminalowa funkcja 'znajdź i zamień'. Posiadając wiedzę na temat jego możliwości i umiejętność ich efektywnego wykorzystania, można znacząco przyspieszyć swoją pracę. Ten poradnik wyjaśni Ci, jak korzystać z SED-a.

10) Zastosowanie animacji na stronach WWW - kompendium wiedzy https://motion.zajno.com/ INFO: Genialnie przygotowana strona - warto ją otworzyć na komputerze - prezentuje, jak i dlaczego warto stosować animacje w tworzonych aplikacjach. Zawiera interesujące przykłady.

11) devQuizzes - quizy sprawdzające wiedzę z dziedziny programowania i nie tylko https://quizzes.madza.dev/ INFO: Sprawdź, ile wiesz na temat takich zagadnień, jak JavaScript, AWS, GIT, SQL, JSON, React, Vue i wiele innych. Potraktuj to nie jako sprawdzian wiedzy, lecz jako drogowskaz do tego, czego jeszcze warto się douczyć.

12) Przegląd 17 aplikacji do gromadzenia zakładek https://stackdiary.com/bookmark-managers/ INFO: Gdzie gromadzić linki do przeczytania na później? Dostępnych jest wiele aplikacji, jednak po pierwsze, nie jesteś zapewne z nimi wszystkimi zaznajomiony, a po drugie, nie wiesz prawdopodobnie, czym się różnią i jakie mają wady oraz zalety. Ten artykuł stanowi przegląd tego rodzaju oprogramowania.

13) Księga wiedzy tajemnej dla ludzi z IT - zbiór materiałów https://github.com/trimstray/the-book-of-secret-knowledge INFO: Zbiór oprogramowania, lifehack'ów, tutoriali, ściąg oraz wszelkich innych zasobów - wszystko to dla programistów, devopsów, adminów, pentesterów i innych profesji związanych z branżą IT.

14) Czy chmura to zło? - punkt widzenia DHH https://newsletter.goodtechthings.com/p/wait-is-cloud-bad INFO: David Heinemeier Hansson (DHH, twórca Ruby on Rails) już jakiś czas temu postanowił opuścić chmurę i przenieść swoje produkty z powrotem na klasyczne serwery dedykowane. DHH wyjaśnia, jak zaoszczędził około 1,5 miliona dolarów rocznie na kosztach infrastruktury i dlaczego nie każda firma powinna podążać za modą na chmurę. Przeczytaj, aby zrozumieć różne perspektywy tego zagadnienia, ponieważ zdania na temat chmur są podzielone.

15) CoverLetterGPT - historia rozwoju projektu https://dev.to/wasp/how-i-built-grew-coverlettergpt-to-5000-users-and-200-mrr-14c3 INFO: Autor dzieli się swoją historią tworzenia aplikacji, która generuje unikalne listy motywacyjne na podstawie przesłanego CV i opisu stanowiska, do którego aplikujesz. To ciekawe rozwiązanie dla osób hurtowo aplikujących do różnych firm. Programista na swoim projekcie nie zarabia milionów - a zaledwie około 200 dolarów miesięcznie - ale bardzo fajnie opisuje, jak rozwija swój projekt.

16) Jak znaleźć zgubiony telefon - metoda niekonwencjonalna ;) https://manas.tech/blog/2023/10/25/approaching-unconventional-problems/ INFO: Jesteś na wakacjach w odosobnionym miejscu. Brak zasięgu GSM, brak zasięgu WiFi, więc wszystkie narzędzia namierzające przestały działać. Gdzieś wypadł Ci telefon, ale nie do końca wiesz, czy było to w hotelu, czy może na plaży. Jak go namierzyć? Oto sprytny trik, który niekiedy może zadziałać.

17) Jak stworzyć i dystrybuować pierwszą bibliotekę w JavaScript? https://betterprogramming.pub/the-pragmatic-guide-to-your-first-javascript-library-516a7b08c677 INFO: Stworzenie biblioteki, z której później będą korzystać inni programiści, to nie tylko napisanie pojedynczej funkcji i wrzucenie jej do pliku JS. Procedura choć nie jest skomplikowana, to jednak trzeba ją najpierw poznać. Ten artykuł wyjaśni Ci, jak zabrać się za rozwój swojej pierwszej biblioteki.

18) Złe i absurdalne licencje open source https://github.com/ErikMcClure/bad-licenses INFO: To repozytorium jest kolekcją przedziwnych, a momentami zabawnych (lub absurdalnych) licencji, które naprawdę znaleziono w projektach Open Source. Mam wrażenie, że "Hot Potato Licence" jest stosowane wewnętrznie w większości firm produkujących oprogramowanie. :D

19) Lista 7 porad zwiększających produktywność programistów https://careercutler.substack.com/p/the-top-7-software-engineering-workflow INFO: Autor wyjaśnia, dlaczego nawet małe oszczędności czasu w perspektywie roku mogą przynosić ogromne zyski. Porady zostały podzielone na rozdziały związane z GIT-em, pracą w terminalu, programowaniem, nauką nowych rzeczy, komunikacją z innymi itp.

20) Czym są 'Feature Flags' i jak ich używać? (film, 53 minuty, PL) https://www.youtube.com/watch?v=qWwnCH9QUsE INFO: Jak wprowadzić do produkcji nową funkcję lub fixa, który być może zadziała, a być może spowoduje pewien problem? Na pomoc przychodzą Feature Flags/Toggles. Tylko jak z nich prawidłowo korzystać i czego unikać? Tego dowiesz się z naszego filmu.

21) Oort - naucz się RUST-a grając w grę https://oort.rs/ INFO: Sterujesz statkiem kosmicznym i wykonujesz zadania, tworząc kod w języku Rust. Nie znam tego języka, ale bez większych problemów, 'na chłopski rozum', rozwiązałem kilka pierwszych zadań, wzorując się na podanych przykładach. Misję wybierasz w rozwijanym menu w prawym górnym rogu strony. Warto zaliczyć wszystkie misje z tutoriala, aby zrozumieć zasady sterowania statkiem i mechanikę gry.

22) Popularne wzorce integracji aplikacji z API https://www.freecodecamp.org/news/api-integration-patterns/ INFO: Czym różni się pooling od long polling? Jaka jest różnica między REST, GraphQL a RPC? Do czego potrzebne Ci są websockety? Czym są webhooki? Ten materiał byłby dobry, na przykład, jako przygotowanie do rozmowy o pracę na stanowisko developera.

23) Przegląd 12 frameworków webowych dla Pythona https://dev.to/urwashipriya651/top-12-python-web-development-frameworks-in-2023-3mom INFO: Świat Pythona webowego nie kończy się na Django i Flasku. Istnieją jeszcze inne, równie godne uwagi projekty, o których istnieniu mogłeś nigdy nie słyszeć.

24) Stosowanie memoizacji w asynchronicznych funkcjach JavaScript https://dev.to/devsmitra/maximizing-performance-how-to-memoize-async-functions-in-javascript-4on8 INFO: Jak przyspieszyć asynchroniczne funkcje w JS? Trzeba skorzystać z memoizacji, ale najpierw wypada wiedzieć, co to jest, jak z tego skorzystać i jak zrobić to dobrze. Ten artykuł skutecznie wprowadzi Cię w przedstawione zagadnienie.

25) PGVector vs Pinecone - koszty i wydajność https://dev.to/supabase/pgvector-vs-pinecone-cost-and-performance-22g5 INFO: Czy Postgres w połączeniu z pgvector jest w stanie zastąpić specjalistyczne, wektorowe bazy danych, takie jak Pinecone, w zadaniach związanych z AI? Eksperci z Supabase postanowili to sprawdzić. W artykule znajdziesz wyniki testów, które pokazują, że pgvector potrafi obsłużyć znacznie więcej zapytań na sekundę, będąc jednocześnie tańszym rozwiązaniem.

26) Protomapa - darmowa mapa całego świata do użytku webowego https://protomaps.com/ INFO: Potrzebujesz osadzić mapę na swojej stronie, jednak nie chcesz korzystać z płatnych API ani integrować się z żadną zewnętrzną usługą? Protomapa to jeden plik (tak, mówię poważnie!) zawierający mapę całego świata. Taki plik waży nieco ponad 100GB, ale może być strumieniowany z CDN-a, więc przeglądanie takiej mapy generuje zaledwie kilka KB transferu.

27) Wykorzystanie JSON-server do szybkiego postawienia backendu https://dev.to/michaelikoko/using-json-server-to-create-a-mock-back-end-for-front-end-development-2mgp INFO: Czy kiedykolwiek potrzebowałeś szybko stworzyć mock-up back-endu dla swojego projektu front-endowego? Ten artykuł przedstawia narzędzie o nazwie 'json-server', które umożliwia tworzenie takiego API. Jest idealne do szybkiego prototypowania.

28) AudioPen - aplikacja podsumowująca Twoje przemyślenia https://audiopen.ai/ INFO: Jest to aplikacja webowa. Udzielasz jej dostępu do mikrofonu i rozpoczynasz swój monolog. Celem aplikacji nie jest tylko wykonanie transkrypcji, ale także zwięzłe podsumowanie tego, co zostało powiedziane. Oznacza to, że z nieuporządkowanych, wypowiadanych po sobie myśli na konkretny temat, może powstać nawet dość sensownie brzmiący artykuł czy wpis do mediów społecznościowych. W wersji darmowej możesz wygenerować tylko jedną notatkę, ale po jej usunięciu, możesz nagrać kolejną. Po założeniu konta (darmowego) otrzymujesz limit 10 notatek. Wersja PRO jest płatna.

29) stylowanie linków zewnętrznych za pomocą selektorów atrybutów https://css-irl.info/styling-external-links-with-attribute-selectors/ INFO: Samo stylowanie linków może Ci się na niewiele przydać, ale technika wykorzystania selektorów zdecydowanie jest czymś, co często będziesz używać w projektach frontendowych. Warto rzucić okiem.

30) Czym jest/była demoscena? - nostalgiczne wspomniania https://onthearts.com/p/what-is-the-demoscene INFO: Demoscena to specyficzny rodzaj sztuki cyfrowej, który narodził się w latach 80., a jego wpływ widoczny jest na przykład w grach komputerowych. Wieloletni członek demosceny opowiada, czym jest ta społeczność, jak wyglądają jej korzenie i jak prezentuje się demoscena dziś.

31) Diagrams as a Code - czym jest to podejście i dlaczego warto je poznać i stosować? https://devszczepaniak.pl/mermaid-diagrams-as-a-code/ INFO: Istnieje wiele aplikacji do generowania diagramów, które przedstawiają np. algorytmy czy infrastrukturę sieci. Dlaczego jednak miałbyś tworzyć takie grafiki w kodzie? Artykuł odpowiada na to pytanie i jednocześnie pokazuje, jak przygotować swój pierwszy diagram z Mermaid oraz jak zintegrować takie rozwiązanie, np. z Docsify.

32) Tailwind vs Semantic CSS - porównanie https://nuejs.org/blog/tailwind-vs-semantic-css/ INFO: Tailwind niewątpliwie przyspiesza tworzenie stron internetowych, ale jak wygląda taka 'tailwindowa' aplikacja w zestawieniu z klasycznym, semantycznym CSS-em? Autor szczegółowo analizuje kwestie rozmiaru kodu, szybkości renderowania i elastyczności obu rozwiązań.

33) Ulepszanie klas w JavaScript z użyciem Closures https://gaurangtandon.com/blog/javascript-class-closure INFO: Klasy mają swoje wady. Nie wiesz, jakie? Koniecznie rzuć okiem na podlinkowany artykuł. Problemy z atrybutami prywatnymi, brak atrybutów readonly, wszechobecne 'this' i wiele innych. Jak temu zaradzić?

34) Encodowanie Base64 - jak to działa? https://www.akshaykhot.com/base64-encoding-explained/ INFO: Autor przeczytał RFC 4648, gdzie zdefiniowano BASE64, i postanowił podzielić się tym, czego się dowiedział. Jak BASE64 konwertuje dane binarne na tekst? Dlaczego jest to używane i jak samodzielnie zakodować i odkodować tekst w różnych językach programowania? Czasami warto wiedzieć, jak działają "pod spodem" takie popularne algorytmy.

35) Praca z ogromnymi (wiele GB) plikami JSON https://thenybble.de/posts/json-analysis/ INFO: Nie każdy plik JSON to mały, zgrabny dokument. Czasami możesz mieć do czynienia z danymi, których rozmiar przewyższa możliwości narzędzi, z których do tej pory korzystałeś. Jak sobie z tym poradzić i jak pracować z danymi o takich rozmiarach?

36) Ban na FBAds za... reklamy kursów Pythona https://lerner.co.il/2023/10/19/im-banned-for-life-from-advertising-on-meta-because-i-teach-python/ INFO: Zaskakujący przypadek instruktora Pythona i biblioteki Pandas, który dożywotnio został zbanowany z możliwości reklamowania swoich kursów na platformach Meta. Dlaczego? Automaty Meta uznały, że zajmuje się on handlem żywymi zwierzętami.

37) Przeglądarka Brave instaluje VPN-a bez wiedzy/zgody użytkownika? https://www.ghacks.net/2023/10/18/brave-is-installing-vpn-services-without-user-consent/ INFO: Czy korzystasz z przeglądarki Brave na swoim urządzeniu z systemem Windows? Jeśli tak, to prawdopodobnie masz również zainstalowane usługi Brave VPN - bez Twojej zgody. Dowiedz się więcej na ten temat i sprawdź, jak wyłączyć te usługi.

== LINKI TYLKO DLA PATRONÓW ==

38) Podręcznik dla CTO działającego w startupie - jak wygląda ta praca? https://uw7.org/un_3d20a3f87b31f INFO: Czy zawsze chciałeś wiedzieć, co robi CTO w startupie? Jeden z CTO podzielił się swoją wiedzą i doświadczeniem w obszernym podręczniku. Znajdziesz tu wiele cennych informacji, które pomogą Ci zrozumieć i lepiej wykonywać tę rolę.

0 notes

Text

Why should you focus on getting a Linux Certification?

Getting certified in different courses adds value to your professional resume. In the professional world, there are so many courses from which you can choose. However, you have to look at all the benefits of different courses and choose the right one for your future. One of the courses that can help you get your desired job is a Linux system certification. Hiring companies often set up peer-reviewed interviews to estimate the skill and expertise level in Linux systems.

The benefits of getting certified in Linux systems

High professional positions

You become placed at high professional positions like system admin, network analyst and network architect positions after the Linux certification. You can search for Linux Online Courses in Ahmedabad and enroll in one if you wish to improve your standing in your career. If you do not wish to take the traditional certifications of Linux Administration Online Training in Ahmedabad, you can do the same certifications aligned with cybersecurity and network integrity.

Credentialed opportunities

When you decide to enroll into Red Hat Training and Certification in Ahmedabad you should know that you are preparing yourself for a career in credentialed sectors. Employers are ready to pay high salaries to people who have Red Hat Training Certifications. With a Red Hat certification, you have a sure-shot competitive advantage in the hiring process.

Different certifications

There are many certifications that fall under Linux systems training. You can opt for GIAC Certified UNIX Security Administrator certification or CompTIA Linux+ certification which helps in understanding the basics of operating systems and security firewalls. You also get to know about file management and troubleshooting. You can also conduct incident investigations and other processes inside a network after earning a good Linux certification.

Conclusion

If you are planning to take a new step in your career and think about the most important certifications you should take Linux Management Training Ahmedabad from Highsky IT Solutions. The company can help you learn a lot about Linux system administration. You can start learning different skills that can be used in the professional environment. After Linux certifications, you can start at a higher job position. Research about different types of Linux certifications and choose the best one for yourself.

Finishing Linux certification from a well-reputed institution can help you bolster your career resume so new doors open for you on the professional scenario.

#Linux Certification Ahmedabad#Data Science Training Ahmedabad#Red hat Certification Ahmedabad#Python Courses in Ahmedabad#Cloud Computing Training in Ahmedabad#AWS Security Training in Ahmedabad#DevOps Classes and Training in Ahmedabad#Red Hat Training Ahmedabad#RHCE RHCSA Training Ahmedabad

0 notes

Link

Skilled network engineers, developers, system admins, etc. use Unix/Linux commands line tools/utilities such as …. cat, ls, man, ps, etc.. Most of these were originally written for Unix or Unix-like operating systems, have been around for decades and, while they are still very useful, we can now t...

0 notes