#nmao

Explore tagged Tumblr posts

Text

ー Welcome to NMAO / 国立国際美術館へようこそ

大阪の中心地・中之島に位置する国立国際美術館は、1945年以降の国内外の現代美術を中心に8,200点に及ぶコレクションを有する完全地下型の美術館です。 万博公園内から移転し、今年で20年目を迎える当館は、歴史と文化を継承する中之島の文化の拠点として、みなさまのご来館をお待ちしています。 Located in Nakanoshima in central Osaka, the National Museum of Art, Osaka, is a completely underground museum boasting a collection of some 8,200 pieces, primarily works of Japanese and international contemporary art dating from 1945 and later. This year, 2024, marks the 20th anniversary of the museum’s move from Expo Commemorative Park to its present location. We look forward to your visit to the museum in the cultural hub of Nakanoshima, an area known for its rich historical and cultural heritage. https://www.youtube.com/watch?v=CFFH0O3X7zk / role: motion design

0 notes

Text

to imagibando coisas que eu nmao dwviq imaginar. vou ficar quiettinwho

1 note

·

View note

Text

NMAO ライナーノーツ的な01

国立国際美術館は中之島にある日本にある7つの国立美術館のひとつ、ロゴは早川芳雄である。早川芳雄といつと私はデザイナーという印象よりは、女の顔のシリーズポスターの印象が強く、80年代のイラストレーターとデザイナーの境目が曖昧な良い時代の人という印象が強い。NMAOのロゴもイラストレーション的な切り口によってロゴ化しれている感じであり、モチーフである美術館の建築はシーザーペリ。カーネギーホールとかあべのハルカスが代表作だそう。このロゴをどのようなモーションに落とすべきか、、なかなか難しくて、苦戦している。交差的なベタ面によって形作られたロゴはテキスタイルのようで、あまりシンボルっぽくはないが、、ある程度かたまりとしてまとまりを持って動かすか、テキスタイル的に面を展開していくという感じだろうか、、

0 notes

Text

2022.10.27に見に行った展覧会(1):「すべて未知の世界へ──GUTAI 分化と統合」展@大阪中之島美術館・国立国際美術館

*出展作家:今井祝雄、今中クミ子、上前智祐、浮田要三、大原紀美子、小野田實、金山明、菅野聖子、聴濤襄治、喜谷繁暉、木梨アイネ、坂本昌也、嶋本昭三、白髪一雄、白髪富士子、鷲見康夫、田井智、高﨑元尚、田中敦子、田中竜児、坪内晃幸、猶原通正、名坂千吉郎、名坂有子、堀尾昭子、堀尾貞治、前川強、正延正俊、松田豐、松谷武判、向井修二、村上三郎、元永定正、森内敬子、山崎つる子、吉田稔郎、ヨシダミノル、吉原治良、吉原通雄

394(159)

5 notes

·

View notes

Text

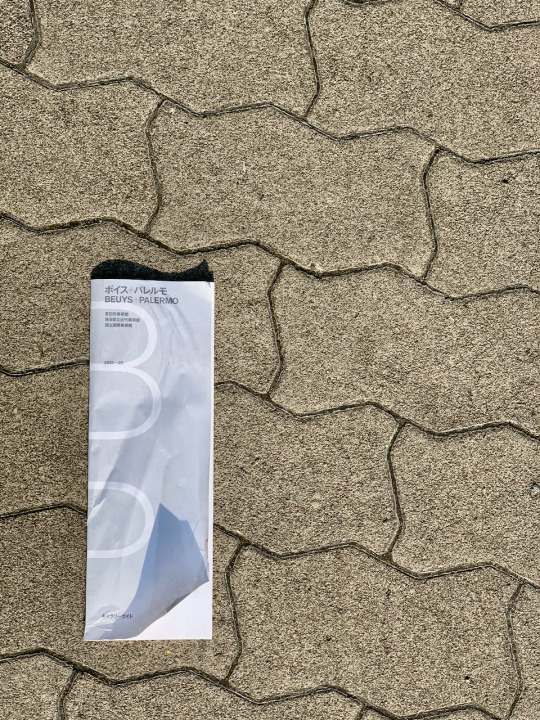

Beuys + Palermo 国立国際美術館

Osaka / Italia / or... ?

美術展に一度足を踏み入れると2時間か3時間は出てこられないので、まずは腹ごしらえと近くのカフェに立ち寄った。急な階段を上がると、昼ご飯時には少し早かったからか、感染者数が再び増え始めたからか、それともオフィス街の日曜日だからか、随分と空いていた。迷わず、土佐堀川に面した席に腰掛ける。ラジオだろうか、イタリア語でDJが何やら喋っているなと思ったら、スティーヴ・ミラー・バンドのThe Jokerがかかった。川向こうの炉端焼きの店の、それこそ猫の額ほどの裏庭を白い猫が歩いているのや、筑前橋の下をつがいの鴨が通るのを眺めながら、懐かしい曲に耳を傾けながら、日本生まれの洋食のドリアを食べた。土佐堀川と、イタリア語と、70年代のアメリカン・ロックと、日本発祥のイタリア料理(?)と。一体自分がいつ、どこにいるのか、わからなくなってくる。

でも、ひょっとすると、イタリアのラジオでアメリカの「懐メロ」がかかるというのは、実はこの組み合わせの中では一番authenticなのかもしれない。これでイタリアの楽曲がかかると、それはそれでより一層「創り物」めいてくるような気もする。

Beuys

そんな、現実と創作の境目で腹を満たしてから、道をわたって国立国際美術館へ向かった。ヨーゼフ・ボイスは、もう15年以上前になるが、ロンドンのTate Modernで大きな回顧展があって、途中で胸が詰まって息ができなくなるような、見終わった後、館内のカフェでドイツの親友に長々と���紙を書かずにおられないような経験をしたことがある。今回は二人展だし、会場も規模も何もかも違いがあるので、ボイスよりは未だ見ぬブリンキー・パレルモの作品が目当てだった。しかし世界がパンデミックに突入してからほぼ2年、皆が外出を控え、外の世界へ触れる機会が減少し、人との対話や関わりが「オンライン」で「リモート」なものへと置き換わり続ける中、圧倒的な質量と存在感で個と「世界」のあり方を問うボイスの作品に手を伸ばせば届く距離で向き合えることの意味は、その場に立って初めて、腹の底に重く感じた。

たとえ、展示の規模は小さく、集められた作品群もややunderwhelmingなものも含まれていたとはいえ、Tateの回顧展をあとにした時と同じく、ああ、行ってよかったと、ため息をついた。芸術作品の意味は、鑑賞者と作品の間にその都度うまれるからだと思う。作品と、いつ何処で対峙し対話するか、その時私が作品に対して差し出す問いは何であるかが、私にとってのその作品の意味になるんだと思う。

だから「〜はもう見たからいいや」というのは当てはまらないのかもしれない。

ボイスが脂とフェルトの中に見出した「生」「生きること」は、その熱量は、やはりあの重さや密度が感じられる距離にあって初めて伝わるのではないかと思う。フェルトがみっちりと厚く積まれた小作品の中に、私も、私の生もまた挟まっているかのような気持ちになる。いつも、そっと鼻を近づけてみては、脂もフェルトも全く匂わないことを残念だなと思うのだけれど。どこかに虫食いの痕はないかと、探してもみるのだけれど。

だから、映像に残されたボイスの「アクション」作品は、私にはきっと理解できないのだろうとも思う。その場にいて、その場に生きて、その社会にあって初めて、ボイスがアクション(あるいはパフォーマンス?)で持って削り出そうとした「現実」が、引き剥がそうとした「表層」が、頭ではなく心で理解できるのだろうと思う。何度「映像」に残された「記録」を見ても、その場にいられなかったことの、肌で触れることのできないもどかしさだけが積もってゆく。

+ Palermo

それとは反対に、パレルモ作品の中では、サイト・スペシフィックなため写真とスケッチを通しての(ドキュメンテーションとしての)展示であった「壁画」作品が印象的だった。壁や出入り口にごくシンプルに惹かれた線がその空間の質を見事なまでに変化させる。自分が居��/在るその空間がまるごと「どこであるか」「何であるか」と問われるような体験は、どれほどパワフルであったかと、想像するしかないのが残念だった。それでも「もどかしさ」を感じないのは、ひょっとしたら私が空間を平面で表現し、平面から空間を組み立てていくことを生業としてきた(建築屋だ)からかもしれない。

Beuys + Palermo

もし、パンデミック下でなければ、土佐堀川を眺めつつイタリア語で紹介されたThe Jokerを聴きながらドリアを食べた後でなければ、ボイスもパレルモも、違って見えた、違って感じられた可能性は十分にある。

ボイスにもパレルモにも、あなたが見ている/と思っている世界は、あなたが「現実」だと信じて疑わないものは、本当に見えたままの現実なのか?と問われ続けたように思う。私たちが見逃している/私たちの目には見えない、世界の在り方を、まるでマジックのように、目の前に差し出してくれる。「オンライン」の世界の人々の背景の書き割りの、その向こうにあるものを見せてくれるような感じで。そうやって適宜取捨選択され、あるいは創られた書き割りを背負った人々が「リモート」に集う世界を(ヴァーチャルだ、メタヴァースだと)受け入れざるを得ない日々の中だからこそ、彼らの問いはより一層の力を持って、会場に鳴り響いていた。

そんなことを考えながら近くの駅まで歩いていると、たった今あとにしたばかりのボイス+パレルモ展の展示ガイドが落ちていた。大阪の真ん中の人気の消えたオフィス街の歩道に、ボイスとパレルモの名が。世界に、私が世界だと思う空間に、ぽつんと開いた扉のようだと思った。駅に着くと、真上にあるホテルは閉鎖中で、空港検疫後の隔離施設として利用されていますとの張り紙があった。ホテル/隔離施設/or…? 警備員らしき制服姿の男性がチラリとこちらを見た。

第二次世界大戦で瀕死の重傷を負い、そこから(脂とフェルトの助けを借りて)再起したボイスには、再生後の世界は以前とは異なった意味を持っていた。パンデミックが去った後、私が、私たちが見る/生きる世界もやはり2年前とは異なっているだろう。そこで、私たちは新しい世界に何を見出すのか、変わってしまった現実とどう向き合い、理解し、いかに語るのか。

もしボイスが存命ならば、彼はどんな作品を作るだろう。

ボイス+パレルモ

3 notes

·

View notes

Photo

I'd thought that I have to go to Wien if I want to see Klimt or Schiele, but I was lucky to see them in Osaka. (However, since I've never seen Tod und Mädchen, so I'll go to Wien someday!)

2 notes

·

View notes

Photo

. . 国立国際美術館 The National Museum of Art, Osaka . コレクション1-1968年展 新しいパラダイムを求めて . Collection 1 - 1968 In Search of a New Paradigm for Postwar Art . 2022年1月16日(日)まで . . ひさしぶりのコレクション展。 今回はボイス+パレルモ展と併催のため この美術館のコレクションの質の高さと 企画力のほどがより多くの人たちに伝わりそうで ファンとしてはうれしいかぎり。 . もちろん60年代から現代美術に親しんで きた者にとっては、当時の熱量の高さを あらためて感じられる心地よい時間にも。 . . #コレクション1 #1968年展 #新しいパラダイムを求めて #NationalMuseumofArtOsaka #国立国際美術館 #NMAO #22年1月16日まで #同時開催 #ボイスパレルモ展 #ヨーゼフボイス #ブリンキーパレルモ #LeicaC #ライカC #LEICAcTyp112 . . https://www.instagram.com/p/CVXou13lD-1/?utm_medium=tumblr

#コレクション1#1968年展#新しいパラダイムを求めて#nationalmuseumofartosaka#国立国際美術館#nmao#22年1月16日まで#同時開催#ボイスパレルモ展#ヨーゼフボイス#ブリンキーパレルモ#leicac#ライカc#leicactyp112

0 notes

Text

#LOVE LETTERS#FUCKING!!!!!!!!!! NMAO GOT NEW CARDS I REPEAT MAO GOT NEW CARDS!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!!#HOYKYMHIMGM YMK GFUDKCING G-D IM MNSDJFKDSGKLDJFLKGJFFGHOKKGK IC C ANT R EJFGD#AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA

2 notes

·

View notes

Text

Cẩn thận kẽo mất tiền oan khi mua vé máy bay trên website giả

Cẩn thận kẽo mất tiền oan khi mua vé máy bay trên website giả

Thời buổi nhiều kẻ lừa đảo! Cần cảnh giác với các chiêu trò khiến không ít người bị lừa Khách hàng mua vé máy bay Tết cần cẩn trọng khi mới đây đã xuất hiện một số website giả mạo các hãng hàng không khiến một số khách mất tiền oan. Ngay sau khi có thời gian nghỉ Tết chính thức, lượng đặt chỗ của các chặng bay chính tăng lên nhanh chóng, đặc biệt cho những ngày bay áp dụng là 28, 29 tháng Chạp;…

View On WordPress

#cẩn trọng mua vé máy bay Tết#mua vé ở website giả nmao : mất tiền#Người mua cần cảnh giác cao#Tránh website có giá vé rẻ bất thường

0 notes

Note

Why wouldn’t we be doin alright? I’m here. I make everything good. -Ace

Ace you make everything worse. When u front I’m like ahh shit here we go again/hj nmao-Rat

/j

2 notes

·

View notes

Text

I just found out they still have the 1st season of B/B on netflix so I watched that one 'Phantom Image' filler episode and I forgot how top tier it was lmao

Literally an entire episode of C/iel, La/u&Ra/nMao and the servants fucking with Seb/astian, and Seb fucking with them even harder because he's a shitty asshole cryptid who literally won't stand still for 10 seconds.

There's so many quality gags in it and the banter between certain characters, and it's just nice to take a break from the heart-wrenching plots, backstories and murders for 30 minutes and just have fun with the silliest bs they could come up with lol

I really wish they'd done a few more ovas or smth that were like that one. I really enjoy seeing Ci/el just sit back and goof off with the servant trio but the actual plot rarely leaves opportunities. Which I get and I love the darker/serious arcs and animations but sometimes a 20 minute comedy/found family is nice to heal 💔

#bear txt#not omo#i forgot how dumb and weird the pluto plot was tho lol#i had completely scrubbed him from my memory#the comedy of sebs unbridled distaste 4 him n the finny fluff of having a pet he can't break is nice tho

5 notes

·

View notes

Text

Entenda o que é Pentest (Teste de Intrusão), para que serve e como é feito

O PenTest, também conhecido como Teste de Intrusão, é um teste realizado em uma rede ou um sistema de computadores com o objetivo de descobrir vulnerabilidades no sistema.

Através desse teste, um Pentester pode descobrir todas as vulnerabilidades encontradas em uma rede e até mesmo descobrir qual o tamanho do dano que uma invasão causaria aos computadores e a rede.

Existem 2 tipos de Pentest. Blackbox e Whitebox, cada tipo de teste é feito para descobrir diferentes problemas e para prever diferentes tipos de ataques.

O Whitebox é um teste realizado com o Pentester sabendo todas as informações sobre a rede como topografia, IPs, senhas, níveis de usuários e logins. Esse é o mais amplo de todos os testes e é capaz de encontrar qualquer vulnerabilidade, porém não é muito requisitado pelas empresas por não estar muito próximo de uma situação real.

O Blackbox é um teste mais voltado para situações reais onde o testador não terá nenhuma informação sobre o sistema, quase como um teste cego.

Esse teste é muito próximo do que acontece na vida real quando um cracker tenta quebrar a segurança de uma rede e é atualmente o mais requisitado pelas empresas.

Como é realizado um Pentest

Existe um padrão para realização de PenTest chamado PTES (Penetration Testing Execution Standard), que foi criado para padronizar e facilitar o processo do teste, tanto para o testador como para o requisitante do serviço.

O PTES define que o Pentest deve ser realizado com as seguintes etapas:

Pré-acordo de interação: Onde a empresa e o tester combinam o que deve ser testado, quais os meios de teste e qual a finalidade do teste. Nessa etapa também é assinado um contrato de sigilo pelas duas partes.

Fase de reconhecimento: Momento em que a equipe de testadores faz um levantamento do máximo de informações sobre a empresa que será analisada.

Fase de Varredura: Esse é o momento onde os testadores fazem uma varredura completa na rede para saber o que está presente. Por exemplo, o range de IPs, servidores, sistemas operacionais, portas abertas e etc.

Fase de obtenção de acesso e Exploração: Usando as informações obtidas na fase de varredura, o pentester irá explorar cada item de forma separada, tentando encontrar as vulnerabilidades de cada um, seja por “exploit” ou por “brute force”.

Fase de obtenção de evidências e Relatório: Após identificar todas as vulnerabilidades e possíveis ameaças, essas evidências são arquivadas pela equipe testadora. Com base nas evidências é elaborado um relatório completo sobre as vulnerabilidades e os prejuízos que a empresa poderia ter em caso de invasão.

Quais as ferramentas para um Pentest?

Cada testador tem uma forma diferente de realizar o Pentest, mas existem ferramentas essenciais para qualquer tester.

Uma das ferramentas mais indicadas pelos profissionais da área é o Kali Linux(antigo Backtrack) que é um sistema operacional feito para hackers e para a realização de testes de intrusão. O Kali é uma distribuição Linux que possui dezenas de ferramentas para realização de testes de segurança e para exploração de vulnerabilidades.

Além do Kali Linux, para realizar o Pentest, também será necessário o uso das diversas ferramentas que o acompanham. Entre as ferramentas mais usadas em pentests, posso destacar a seguintes: Nmap, Nessus e Metasploit Framework.

Para aprender na prática como realizar testes de invasão usando o Kali Linux e ganhar dinheiro prestando esse serviço na sua cidade ou trabalhando como funcionário de alguma empresa na promissora área de segurança da informação.

https://telegra.ph/Entenda-o-que-%C3%A9-PentestTeste-de-Intrus%C3%A3o-para-que-serve-e-como-%C3%A9-feito-12-26

0 notes

Photo

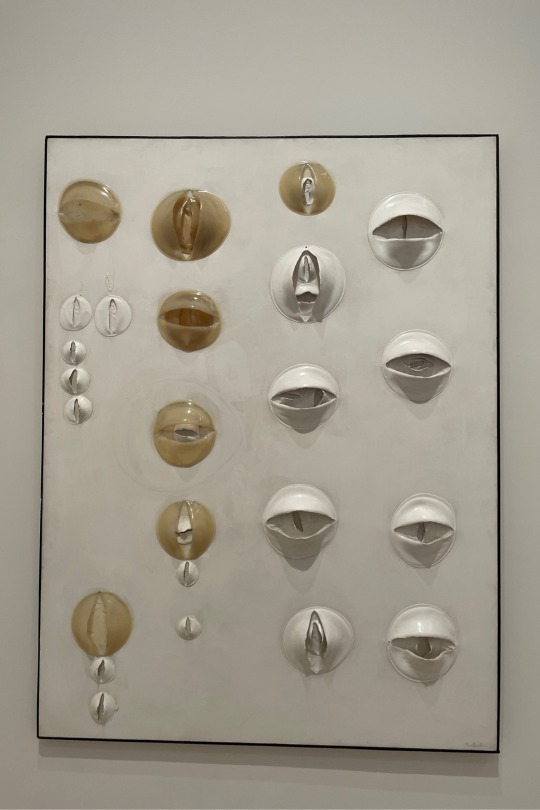

#HemanChong x #Shimabuku! #Osaka #大阪 #Nmao #Japan #日本 (at 国立国際美術館)

0 notes

Photo

. . 国立国際美術館 The National Museum of Art, Osaka . コレクション1-1968年展 新しいパラダイムを求めて . Collection 1 - 1968 In Search of a New Paradigm for Postwar Art . 2022年1月16日(日)まで . . . #コレクション1 #1968年展 #新しいパラダイムを求めて #NationalMuseumofArtOsaka #国立国際美術館 #NMAO #22年1月16日まで #同時開催 #ボイスパレルモ展 #ヨーゼフボイス #ブリンキーパレルモ #LeicaC #ライカC #LEICAcTyp112 . . https://www.instagram.com/p/CVXoPMXFCXG/?utm_medium=tumblr

#コレクション1#1968年展#新しいパラダイムを求めて#nationalmuseumofartosaka#国立国際美術館#nmao#22年1月16日まで#同時開催#ボイスパレルモ展#ヨーゼフボイス#ブリンキーパレルモ#leicac#ライカc#leicactyp112

0 notes