#comutação de dados

Explore tagged Tumblr posts

Text

Neutralidade da rede

1. Conceito de Neutralidade da Rede A neutralidade da rede é um princípio que assegura um tratamento igualitário de todos os pacotes de dados na internet, sem qualquer forma de discriminação baseada em conteúdo, origem, destino, serviço, terminal ou aplicação. Esse conceito é essencial para manter a internet como uma plataforma aberta e participativa, onde a inovação e a liberdade de expressão…

View On WordPress

#acessibilidade na internet#Acesso à internet#acesso irrestrito#algoritmos#análise crítica#ativismo online#barreiras à entrada#cartéis#comutação de dados#concorrência na internet#conectividade#conteúdo online#controle de preços#curadoria de conteúdo#Decreto 8.771/2016#degradação lícita do tráfego#desafios regulatórios#direito digital#direitos digitais#direitos online#discriminação de tráfego#discriminação lícita do tráfego#diversidade de opiniões#estabilidade da rede#experiência do usuário#expressão política#expressão política online#Fake news#filtragem de conteúdo#fiscalização da Anatel

0 notes

Text

how to configure mpls vpn

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how to configure mpls vpn

Configuração de MPLS VPN

A Configuração de MPLS VPN, ou Virtual Private Network (Rede Privada Virtual) com Multiprotocol Label Switching, é uma solução avançada de rede que permite a comunicação segura entre diferentes locais de uma empresa. Essa tecnologia oferece um nível elevado de segurança, confidencialidade e desempenho, tornando-a ideal para organizações que precisam de uma conexão de rede confiável e eficiente.

Para configurar uma MPLS VPN, é necessário primeiro ter um provedor de serviços que ofereça esse tipo de conexão. O provedor irá instalar os equipamentos necessários e configurar a rede de forma a garantir a segregação do tráfego de dados entre os diferentes clientes. Cada cliente terá sua própria rede virtual privada dentro da infraestrutura compartilhada da operadora, garantindo assim a privacidade e a segurança das informações transmitidas.

A configuração da MPLS VPN também envolve a definição das políticas de segurança e de qualidade de serviço (QoS) para garantir que cada cliente receba o nível de serviço acordado. Além disso, é possível configurar diferentes classes de tráfego, priorizando aplicações críticas e garantindo a disponibilidade da rede em caso de congestionamentos.

Com a MPLS VPN, as empresas podem interligar filiais, data centers e escritórios remotos de forma eficiente, sem comprometer a segurança dos dados. Essa tecnologia é especialmente útil para empresas que precisam de uma conexão de alta disponibilidade, baixa latência e alta largura de banda para suportar suas operações críticas.

Em resumo, a configuração de uma MPLS VPN é uma solução avançada e segura para empresas que buscam uma rede privada virtual confiável e de alto desempenho para interligar seus diferentes locais e garantir a integridade e confidencialidade de suas informações.

Passos para configurar MPLS VPN

Para configurar uma rede MPLS VPN, é crucial seguir um conjunto de passos específicos a fim de garantir sua implementação eficaz e segura. Abaixo, apresentamos um guia passo a passo para configurar uma MPLS VPN com sucesso:

Planejamento e Design: Antes de qualquer configuração, é fundamental realizar um planejamento detalhado da sua rede MPLS VPN. Isso inclui definir os objetivos da rede, identificar os requisitos de largura de banda, a topologia da rede e as políticas de segurança necessárias.

Provedor de Serviço MPLS: Escolha um provedor de serviços MPLS confiável e estabeleça um acordo de nível de serviço (SLA) claro para garantir a qualidade do serviço prestado.

Configuração dos Dispositivos: Configure os roteadores e switches de acordo com as especificações do provedor de serviços, garantindo que os protocolos de roteamento MPLS, como o BGP, estejam corretamente configurados.

Configuração da VPN: Crie e configure as VPNs, definindo os endereços IP dos sites remotos, as políticas de segurança, os túneis VPN e as rotas estáticas ou dinâmicas necessárias para o funcionamento da rede.

Testes e Monitoramento: Após a configuração, realize testes de conectividade e desempenho para garantir que a rede esteja funcionando conforme o esperado. Implemente ferramentas de monitoramento para acompanhar a performance da rede e identificar possíveis problemas.

Ao seguir esses passos com atenção e precisão, você estará apto a configurar uma rede MPLS VPN com sucesso, proporcionando uma comunicação segura e eficiente entre os diversos sites de sua empresa.

Tutorial de configuração de MPLS VPN

Um tutorial de configuração de MPLS VPN é essencial para profissionais de rede que desejam implementar essa tecnologia para melhorar a segurança e eficiência de suas redes. O MPLS (Multiprotocol Label Switching) é um protocolo de comutação de pacotes que direciona dados entre nós por meio de rótulos atribuídos aos pacotes, tornando o roteamento mais eficiente.

Para configurar uma VPN MPLS, é necessário seguir alguns passos chave. Primeiramente, é preciso configurar o backbone MPLS, onde os roteadores de borda são conectados aos provedores de serviços de Internet. Em seguida, é importante configurar a rede de provedores de serviços VPN MPLS, que irá estabelecer conexões seguras entre os clientes e os provedores.

Outro passo importante é configurar os Customer Edge (CE) routers, que são os roteadores instalados nos locais dos clientes e conectados aos roteadores de borda dos provedores de serviços. Eles devem ser configurados para se comunicar com os roteadores de borda e estabelecer a conexão VPN de forma segura.

Além disso, a configuração dos Provider Edge (PE) routers é essencial para garantir a segurança e isolamento das redes dos clientes. Eles são responsáveis por encapsular e rotear os dados dos clientes de forma confidencial.

Em resumo, a configuração de uma MPLS VPN envolve a configuração dos roteadores de borda, dos roteadores CE e PE, além da configuração da rede backbone MPLS. Com um tutorial detalhado e seguindo as boas práticas de segurança, é possível implementar com sucesso uma VPN MPLS e melhorar a eficiência da rede.

Guia completo de MPLS VPN

Um Guia Completo de MPLS VPN

As redes privadas virtuais (VPNs) são essenciais para empresas que desejam manter a segurança e a privacidade de suas comunicações. O MPLS (Multiprotocol Label Switching) é um protocolo amplamente utilizado para fornecer serviços de VPN de alta qualidade e desempenho. Neste guia completo de MPLS VPN, vamos explorar os fundamentos desse protocolo e como ele é usado para criar redes privadas virtuais seguras.

O MPLS funciona criando caminhos virtuais dedicados para o tráfego de dados, conhecidos como "túneis". Esses túneis são rotulados com base nas informações de roteamento e priorização, permitindo que os dados sejam transmitidos de forma eficiente e segura pela rede. Com o MPLS, é possível estabelecer conexões de VPN entre diferentes locais geograficamente dispersos, criando uma rede privada que opera sobre a infraestrutura de uma rede pública.

Uma das principais vantagens do MPLS VPN é a capacidade de garantir a qualidade de serviço (QoS), priorizando o tráfego de acordo com as necessidades da aplicação. Isso é essencial para empresas que dependem de comunicações em tempo real, como videoconferências e chamadas VoIP. Além disso, o MPLS oferece um alto nível de segurança, pois os dados são criptografados e os túneis são isolados de outras redes, protegendo as informações confidenciais da empresa.

Em resumo, o MPLS VPN é uma solução robusta e confiável para empresas que buscam uma rede privada virtual segura e de alto desempenho. Com sua capacidade de proporcionar QoS e segurança avançada, o MPLS é a escolha ideal para organizações que necessitam de uma infraestrutura de rede escalável e confiável.

Configuração avançada de MPLS VPN

A configuração avançada de MPLS VPN, ou Virtual Private Network (Rede Virtual Privada), é essencial para empresas que buscam uma rede de comunicação segura e eficiente. O MPLS VPN permite que múltiplas filiais ou escritórios se conectem de forma segura, criando uma rede virtual isolada da internet pública.

Uma das vantagens da configuração avançada de MPLS VPN é a capacidade de implementar políticas de segurança específicas para cada filial, garantindo a confidencialidade e integridade dos dados transmitidos. Além disso, a tecnologia MPLS oferece um alto nível de desempenho e qualidade de serviço, garantindo uma comunicação estável e sem interrupções.

Para configurar uma MPLS VPN de forma avançada, é necessário definir cuidadosamente as políticas de segurança, roteamento de tráfego, qualidade de serviço e monitoramento da rede. É importante contar com profissionais especializados e experientes nessa tecnologia para garantir uma implementação bem-sucedida.

Com a configuração avançada de MPLS VPN, as empresas podem usufruir de uma rede privada virtual segura, escalável e de alto desempenho. Essa tecnologia é especialmente indicada para empresas com múltiplas filiais, grandes volumes de dados e necessidades de comunicação críticas.

Por fim, investir na configuração avançada de MPLS VPN é essencial para garantir a segurança e eficiência da comunicação empresarial, permitindo uma integração eficaz entre os diversos pontos da empresa e facilitando a troca de informações de forma rápida e segura.

0 notes

Text

como ter pro pure vpn

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

como ter pro pure vpn

Configurações Avançadas do PureVPN

O PureVPN oferece uma ampla gama de configurações avançadas para aqueles que desejam personalizar sua experiência de navegação e maximizar a segurança online. Entre as opções disponíveis estão o protocolo de túnel dividido, que permite escolher quais aplicativos usarão a conexão VPN e quais manterão o tráfego regular. Isso é ideal para quem deseja proteger apenas determinadas atividades online, como navegação privada ou acesso a conteúdos restritos.

Além disso, o PureVPN oferece a opção de comutação de IP, que permite trocar automaticamente de endereço IP em intervalos regulares, aumentando ainda mais o anonimato do usuário. Outra funcionalidade interessante é o kill switch, que interrompe automaticamente a conexão com a internet caso o VPN seja desconectado, evitando vazamentos de dados.

Para os usuários avançados que desejam controlar ainda mais a sua experiência VPN, o PureVPN também oferece a opção de escolher entre diferentes protocolos de segurança, como OpenVPN, L2TP/IPsec, PPTP e IKEv2, dependendo das suas necessidades específicas.

Com tantas opções de configuração avançada, o PureVPN se destaca como uma escolha sólida para quem valoriza a personalização, a segurança e a privacidade ao navegar na internet. Experimente as configurações avançadas do PureVPN e descubra como tornar a sua experiência online ainda mais segura e privada.

Melhores Práticas para Otimizar o Uso do PureVPN

Para muitas pessoas que se preocupam com a segurança e privacidade online, o uso de uma VPN é essencial. O PureVPN é um dos provedores de VPN mais populares do mercado, oferecendo uma série de recursos avançados para garantir uma experiência segura e privada na internet. No entanto, para otimizar o uso do PureVPN e tirar o máximo proveito dessa ferramenta, é importante seguir algumas melhores práticas.

Em primeiro lugar, é fundamental escolher o servidor certo. O PureVPN oferece servidores em todo o mundo, cada um com diferentes finalidades, como streaming, jogos, segurança, entre outros. Ao selecionar o servidor mais adequado para suas necessidades, você garantirá uma conexão mais rápida e estável.

Além disso, é importante manter o aplicativo do PureVPN sempre atualizado. As atualizações frequentes garantem que você tenha acesso aos recursos mais recentes e aprimoramentos de segurança, mantendo sua conexão protegida contra ameaças online.

Utilizar o kill switch do PureVPN também é uma prática recomendada. Essa ferramenta interrompe imediatamente o tráfego de internet caso a conexão VPN seja interrompida, evitando vazamento de dados e mantendo sua privacidade intacta.

Por fim, lembre-se de configurar corretamente as opções de criptografia oferecidas pelo PureVPN. Escolher os protocolos de segurança adequados garantirá uma proteção eficaz dos seus dados durante a navegação.

Seguindo essas melhores práticas, você poderá otimizar o uso do PureVPN e desfrutar de uma experiência online segura, privada e sem restrições.

Comparação entre Planos do PureVPN

O PureVPN é um provedor de serviços de VPN conhecido por oferecer uma ampla gama de planos para atender às diversas necessidades dos usuários. Ao comparar os planos oferecidos pelo PureVPN, é essencial considerar vários fatores importantes para escolher a opção mais adequada para suas necessidades de segurança e privacidade online.

Um dos principais aspectos a serem considerados é o custo dos planos. O PureVPN oferece diferentes planos de assinatura com preços variados, dependendo da duração do contrato. Geralmente, um plano de longo prazo tende a ser mais econômico a longo prazo do que optar por pagamentos mensais. No entanto, é essencial avaliar quanto tempo você pretende usar o serviço para determinar qual plano oferece a melhor relação custo-benefício para você.

Outro aspecto importante a considerar ao comparar os planos do PureVPN é o número de dispositivos suportados por cada plano. Alguns planos podem permitir que você conecte mais dispositivos simultaneamente, o que pode ser vital se você pretende proteger a privacidade de sua família ou conectar-se a partir de vários dispositivos.

Além disso, verificar a localização dos servidores disponíveis em cada plano é fundamental para quem deseja acessar conteúdo bloqueado geograficamente. Certifique-se de que o PureVPN oferece servidores em locais que lhe permitam contornar restrições de conteúdo e desfrutar de uma experiência de internet verdadeiramente livre.

Em resumo, ao comparar os planos do PureVPN, leve em consideração o custo, o número de dispositivos suportados e a localização dos servidores para escolher o plano que melhor atenda às suas necessidades individuais de segurança e privacidade online.

Proteção de Dados com o PureVPN

Com a constante evolução da tecnologia e a crescente quantidade de informações pessoais transmitidas online, a proteção de dados tornou-se uma preocupação fundamental para os usuários da internet. Nesse contexto, o PureVPN destaca-se como uma poderosa ferramenta para garantir a segurança e privacidade das comunicações online.

O PureVPN é um serviço de rede virtual privada (VPN) que criptografa o tráfego de dados dos usuários, impedindo que terceiros tenham acesso a informações sensíveis, como senhas, histórico de navegação, localização geográfica e outros dados pessoais. Ao usar o PureVPN, os usuários podem navegar na internet de forma anônima e segura, protegendo-se contra ataques cibernéticos, rastreamento de atividades online e invasões de privacidade.

Além da criptografia avançada, o PureVPN oferece um conjunto de recursos adicionais para reforçar a proteção de dados dos usuários. Com servidores localizados em diferentes países, o PureVPN permite contornar restrições geográficas e acessar conteúdos bloqueados em determinadas regiões. O serviço também possui um interruptor de segurança (kill switch) que interrompe automaticamente a conexão à internet caso a VPN seja desconectada, evitando vazamento de dados.

Em resumo, o PureVPN é uma ferramenta essencial para quem valoriza a privacidade e segurança online. Ao utilizar esse serviço, os usuários podem desfrutar de uma experiência de navegação protegida, preservando a confidencialidade de suas informações pessoais em um ambiente virtual cada vez mais suscetível a ameaças cibernéticas.

Instalação e Configuração do PureVPN no Dispositivo

A instalação e configuração do PureVPN em seu dispositivo é um processo simples que garante a segurança e privacidade de sua atividade online. Para começar, você deve acessar o site oficial do PureVPN e fazer o download do aplicativo compatível com o seu dispositivo, seja ele um computador, smartphone ou tablet.

Após baixar o aplicativo, basta seguir as instruções de instalação, que costumam ser bastante intuitivas. Durante a instalação, você terá a oportunidade de personalizar algumas configurações de acordo com suas preferências e necessidades.

Uma vez instalado, é necessário configurar o PureVPN para garantir uma conexão segura e estável. Você poderá escolher entre diferentes servidores disponíveis em todo o mundo, o que lhe permitirá contornar restrições geográficas e acessar conteúdos exclusivos de outros países.

Além disso, o PureVPN oferece recursos avançados de segurança, como criptografia de ponta a ponta e proteção contra vazamento de dados, que garantem a privacidade de suas informações pessoais enquanto você navega na internet.

Em resumo, a instalação e configuração do PureVPN em seu dispositivo são essenciais para manter sua privacidade online e garantir uma experiência de navegação segura e livre de restrições. Não deixe de aproveitar todos os benefícios que esse serviço de VPN pode oferecer e proteja-se na internet.

0 notes

Text

how to disable vpn on chrome

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how to disable vpn on chrome

Desativar extensão VPN Chrome

Para desativar uma extensão VPN no Chrome, é importante seguir alguns passos simples. Primeiramente, abra o navegador Google Chrome em seu computador. Em seguida, clique no ícone de três pontos localizado no canto superior direito da janela do navegador. Quando o menu suspenso aparecer, selecione a opção "Mais ferramentas" e depois "Extensões".

Uma nova guia será aberta exibindo todas as extensões instaladas no seu navegador. Procure pela extensão VPN que deseja desativar. Você pode identificar a extensão pelo seu ícone e nome. Ao encontrar a extensão desejada, você verá um botão de comutação ao lado dela. Basta clicar nesse botão para desativar a extensão VPN.

É importante ressaltar que, ao desativar uma extensão VPN no Chrome, você pode interromper a proteção da sua privacidade e segurança online. Portanto, certifique-se de que está ciente dos riscos envolvidos ao desativar a extensão e tome as precauções necessárias para proteger seus dados enquanto navega na internet.

Lembre-se de que você pode reativar a extensão a qualquer momento seguindo o mesmo processo. Esteja sempre atento às extensões que estão instaladas no seu navegador e verifique regularmente se são confiáveis e seguras para garantir uma experiência online protegida.

Passos para desligar VPN no Chrome

Desligar uma conexão VPN no Chrome é um processo simples, mas que nem todos os usuários estão familiarizados. Seguir alguns passos pode te ajudar a desconectar a VPN facilmente.

Primeiramente, para desligar a VPN no Chrome, é necessário abrir o navegador e localizar o ícone da extensão da VPN na barra de navegação. Geralmente, este ícone está localizado no canto superior direito da tela. Ao encontrar o ícone, clique com o botão direito do mouse sobre ele.

Uma vez que o menu da extensão da VPN se abrir, procure a opção de desconectar ou desligar. Esta opção pode ser apresentada com diferentes termos dependendo da extensão que você está utilizando, podendo ser "Disconnect", "Turn Off" ou algo semelhante. Clique nesta opção para desconectar a VPN.

Caso não encontre a opção para desconectar a VPN através do ícone da extensão, você também pode acessar as configurações da extensão na página de extensões do Chrome. Neste local, geralmente é possível encontrar a opção para desligar a VPN.

Após realizar este procedimento, sua conexão VPN estará desconectada e seu navegador voltará a utilizar sua conexão de internet padrão. É importante desligar a VPN quando não estiver em uso para garantir que sua navegação seja feita de forma segura e permitir que determinados sites acessem sua localização real.

Seguindo esses passos simples, você poderá desligar a VPN no Chrome sem complicações.

Configurações VPN Chrome desativar

As configurações VPN no Chrome são uma ferramenta útil para navegar na internet de forma mais segura e privada. No entanto, há momentos em que pode ser necessário desativar sua VPN no navegador. Se você está com dificuldades em acessar determinados sites ou serviços enquanto a VPN está ativada, pode ser prudente desativá-la temporariamente.

Para desativar a VPN no Chrome, siga estes passos simples. Primeiro, abra o Chrome e clique no ícone de menu no canto superior direito da tela. Em seguida, selecione a opção "Configurações" no menu suspenso. Dentro das configurações, localize a seção de privacidade e segurança e clique em "Mais". Depois, encontre a seção de VPN e clique em "Gerenciar conexões VPN".

Nesta página, você verá uma lista de todas as conexões VPN configuradas no seu Chrome. Para desativar a VPN, basta clicar no interruptor ao lado da conexão que deseja desativar. Uma vez desativada, você pode voltar a navegar normalmente sem a proteção adicional oferecida pela VPN.

É importante lembrar que desativar a VPN no Chrome significa que sua conexão não estará criptografada, o que pode expor seus dados a potenciais riscos de segurança. Portanto, certifique-se de reativar a VPN assim que não precisar mais acessar conteúdos que estavam bloqueados enquanto ela estava ativa. Com essas simples etapas, você pode desativar e reativar a VPN no Chrome conforme necessário.

Bloquear extensão VPN no Chrome

Quando se trata de segurança e privacidade online, as extensões de VPN são ferramentas populares utilizadas por muitos usuários para proteger sua conexão e navegar de forma mais segura na internet. No entanto, há situações em que pode ser necessário bloquear uma extensão de VPN no navegador Chrome.

Bloquear uma extensão de VPN no Chrome pode ser útil em ambientes corporativos, onde regras de segurança mais rígidas são necessárias, ou em casos em que o uso da VPN possa violar as políticas da empresa. Além disso, em ambientes educacionais, bloquear extensões de VPN pode ser importante para garantir que os alunos não acessem conteúdos inadequados ou restritos.

Para bloquear uma extensão de VPN no Chrome, é possível utilizar algumas estratégias. Uma delas é desativar a extensão diretamente nas configurações do navegador, impedindo que ela funcione temporariamente. Outra opção é utilizar ferramentas de gerenciamento de políticas de grupo para bloquear a instalação de extensões específicas no Chrome.

É importante ressaltar que o bloqueio de extensões de VPN no Chrome deve ser feito com cuidado e seguindo as políticas estabelecidas pela empresa ou instituição. Além disso, é recomendado fornecer orientações claras aos usuários sobre a razão do bloqueio e as medidas de segurança que estão sendo implementadas para proteger a rede e os dados.

Em resumo, bloquear extensões de VPN no Chrome pode ser uma medida necessária em determinados contextos para garantir a segurança e a conformidade com as políticas estabelecidas. Ao adotar as estratégias corretas e comunicar de forma clara aos usuários, é possível manter um ambiente online seguro e protegido.

Desabilitar conexão VPN no navegador Chrome

Ao utilizar uma conexão VPN no navegador Chrome, os utilizadores podem navegar na internet de forma mais segura e privada. No entanto, em certas situações, pode ser necessário desabilitar a VPN no Chrome. Seja por motivos de compatibilidade com determinados websites ou serviços, ou simplesmente para utilizar a conexão de internet padrão, saber como desativar a VPN no Chrome é importante.

Para desabilitar a conexão VPN no navegador Chrome, os utilizadores devem seguir alguns passos simples. Primeiramente, devem abrir o navegador e aceder às configurações, representadas por três pontos verticais no canto superior direito da janela. Em seguida, devem selecionar a opção "Configurações" e procurar a secção de "Privacidade e Segurança".

Dentro das configurações de "Privacidade e Segurança", os utilizadores devem clicar em "Mais" ao lado de "VPN" para aceder às opções de VPN disponíveis. Neste menu, devem encontrar a opção para desativar a VPN e proceder com a desativação.

É importante lembrar que desativar a VPN no Chrome significa que a conexão de internet passará a ser a padrão do dispositivo, sem os benefícios adicionais de privacidade proporcionados pela VPN. Portanto, é recomendável reativar a VPN sempre que a segurança e privacidade online forem prioritárias.

Em resumo, desabilitar a VPN no navegador Chrome é um processo simples e pode ser útil em determinadas situações. Ao seguir os passos adequados dentro das configurações do navegador, os utilizadores podem alternar entre a conexão VPN e a conexão de internet padrão conforme necessário.

1 note

·

View note

Text

como desativar vpn no iphone

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

como desativar vpn no iphone

Como desativar VPN no iPhone

Existem momentos em que pode ser necessário desativar uma VPN no seu iPhone, seja por motivos de segurança ou de desempenho da conexão. Desativar uma VPN no iPhone é um processo simples e direto.

Para desativar uma VPN no seu iPhone, primeiro você precisa acessar as configurações do dispositivo. A partir do menu principal, toque em "Ajustes" e em seguida selecione "VPN". Nesta seção, você verá uma lista das VPNs configuradas no seu iPhone.

Para desativar a VPN, basta deslizar o interruptor para a posição de desligado ao lado da conexão VPN que deseja interromper. Uma vez desativada, a VPN não estará mais ativa e a conexão será feita diretamente através da sua rede padrão.

É importante lembrar que ao desativar a VPN no seu iPhone, você estará abrindo mão dos benefícios de segurança e privacidade que ela proporciona. Portanto, certifique-se de que desativar a VPN é realmente necessário para a sua situação específica.

Após desativar a VPN, você pode sempre reativá-la seguindo o mesmo processo descrito acima. Lembre-se de avaliar cuidadosamente a necessidade de utilizar uma VPN em seu dispositivo, levando em consideração os riscos e benefícios associados à sua ativação.

Passos para remover VPN no iPhone

Para remover uma VPN no iPhone, você pode seguir alguns passos simples para garantir que a conexão seja desfeita corretamente. As VPNs são usadas para proteger a privacidade e segurança online, mas às vezes é necessário desativá-las. Aqui estão os passos para remover uma VPN no iPhone:

Abra as configurações do iPhone: Vá para a tela inicial do seu iPhone e toque no ícone "Configurações".

Selecione "Geral": Dentro das configurações, role para baixo e toque na opção "Geral".

Acesse "VPN": Dentro das configurações gerais, localize a opção "VPN" e toque nela.

Remova a VPN: Você verá uma lista de todas as VPNs configuradas no seu iPhone. Toque na VPN que deseja remover.

Desative a VPN: Na página de configurações da VPN, você encontrará um botão para desativar ou remover a conexão. Toque nesse botão para interromper a VPN.

Confirme a remoção: Uma mensagem de confirmação aparecerá na tela, perguntando se você deseja realmente remover a VPN. Toque em "Remover VPN" para confirmar.

Pronto! Após seguir esses passos, a VPN selecionada será removida com sucesso do seu iPhone. Certifique-se de que não precisa mais da conexão VPN antes de desativá-la, pois isso pode comprometer a segurança dos seus dados ao navegar na internet. É sempre bom revisar suas configurações de privacidade e segurança de tempos em tempos para garantir uma experiência online segura e protegida.

Desabilitar conexão VPN no iOS

Para desabilitar a conexão VPN no iOS, siga os passos simples fornecidos abaixo:

Acesse o menu de configurações do seu dispositivo iOS.

Toque em "Geral" para prosseguir.

Desça a tela e selecione a opção "VPN", que geralmente está localizada abaixo do menu de Wi-Fi.

Dentro da seção VPN, você verá uma lista de todas as conexões VPN existentes no seu dispositivo.

Toque no botão de comutação ao lado da conexão VPN que deseja desabilitar. Ao desligar essa opção, você estará desconectando-se da VPN.

Uma vez desativada, a conexão VPN não será mais ativa no seu dispositivo iOS.

É importante lembrar que a desativação de uma VPN pode deixar suas informações mais vulneráveis enquanto estiver conectado à internet. Certifique-se de avaliar os riscos envolvidos antes de desabilitar permanentemente essa opção. Caso deseje reativar ou configurar uma nova conexão VPN no futuro, basta seguir os mesmos passos mencionados acima.

Esperamos que este guia rápido e simples tenha sido útil para desabilitar a conexão VPN no seu dispositivo iOS. Lembre-se sempre de manter a segurança das suas informações pessoais online.

Tutorial para desativar VPN no dispositivo Apple

Se você utiliza uma VPN em seu dispositivo Apple, pode che ser necessário desativá-la em algum momento. Desativar uma VPN é um processo simples e rápido, e este tutorial irá guiá-lo através dos passos necessários.

Para desativar uma VPN em um dispositivo Apple, siga as etapas abaixo:

Abra as Configurações em seu dispositivo Apple.

Toque em "VPN" na lista de opções disponíveis.

Você verá uma lista de todas as VPNs configuradas em seu dispositivo. Toque no interruptor ao lado da VPN que deseja desativar.

Uma mensagem de confirmação será exibida. Toque em "Desconectar" para confirmar que deseja desativar a VPN.

Pronto! Sua VPN foi desativada com sucesso.

Lembre-se de que ao desativar uma VPN, sua conexão à internet não estará mais protegida por ela. Se desejar, você poderá reativar a VPN a qualquer momento seguindo os mesmos passos acima e ativando o interruptor ao lado da VPN desejada.

Este tutorial simples e direto deve ajudá-lo a desativar sua VPN em um dispositivo Apple sem complicações. Certifique-se de seguir os passos corretamente para garantir que sua conexão à internet esteja configurada de acordo com suas preferências.

Opções para desabilitar VPN no iPhone

Para desabilitar uma VPN no seu iPhone, existem algumas opções simples que podem ser seguidas. As VPNs são utilizadas para garantir uma conexão segura e privada à internet, mas há momentos em que é necessário desativá-las. Aqui estão algumas maneiras de desabilitar uma VPN no seu dispositivo:

A maneira mais fácil de desativar uma VPN no iPhone é acessar as configurações do dispositivo. Você pode fazer isso tocando no ícone "Ajustes" na tela inicial.

Em seguida, role para baixo e toque em "Geral". Dentro das configurações gerais, procure a opção "VPN" e toque nela.

Você verá uma lista de todas as VPNs configuradas no seu iPhone. Para desativar uma VPN específica, basta alternar o botão ao lado do nome da VPN para a posição desligada.

Se você deseja desabilitar todas as VPNs de uma só vez, você pode simplesmente tocar no botão ao lado de "Conectar" na parte superior da tela de configurações de VPN. Isso desconectará todas as VPNs ativas no momento.

É importante lembrar que desabilitar uma VPN pode expor seus dados a possíveis ameaças de segurança, por isso, certifique-se de fazê-lo apenas quando for absolutamente necessário. Com essas opções simples, você poderá desativar sua VPN no iPhone de forma rápida e fácil.

0 notes

Text

how to delete vpn iphone

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how to delete vpn iphone

Como desativar VPN no iPhone

Ao usar uma VPN no iPhone, a sua privacidade e segurança online são aumentadas, mantendo os seus dados protegidos de possíveis ameaças. No entanto, em certas situações, pode ser necessário desativar a VPN no seu dispositivo. Aqui estão algumas etapas simples para desativar a VPN no iPhone.

Primeiro, vá para o menu de configurações do seu iPhone. Em seguida, toque na opção 'Geral' e, em seguida, selecione 'VPN'. Você verá a lista das VPNs que estão configuradas no seu dispositivo. Para desativar a VPN, basta tocar no botão de comutação ao lado do nome da VPN. Quando o botão estiver cinza e desligado, significa que a VPN foi desativada com sucesso.

É importante lembrar que desativar a VPN no iPhone significa que a sua conexão não estará mais protegida pela criptografia da VPN. Portanto, certifique-se de estar ciente dos riscos de segurança ao desativar a VPN, especialmente quando estiver usando redes Wi-Fi públicas.

Se desejar reativar a VPN no futuro, basta seguir os mesmos passos e ativar a opção novamente. Ao desativar e ativar a VPN no iPhone de acordo com as suas necessidades, você pode garantir uma experiência online segura e protegida. Lembre-se sempre de tomar precauções de segurança ao navegar na internet, mesmo quando a VPN estiver desativada.

Passo a passo para remover VPN no iPhone

Para remover uma VPN no seu iPhone, siga este passo a passo simples:

Abra o aplicativo Configurações no seu iPhone.

Toque em "Geral" no menu de configurações.

Role para baixo e selecione "VPN".

Você verá uma lista de todas as VPNs configuradas no seu iPhone. Toque na que deseja remover.

Na página de configurações da VPN, você verá um botão que diz "Excluir VPN". Toque nesse botão.

Uma mensagem de confirmação será exibida perguntando se deseja mesmo excluir a configuração da VPN. Confirme tocando em "Excluir".

Pronto! A VPN foi removida com sucesso do seu iPhone.

Certifique-se de que não precisa mais dessa VPN antes de removê-la, pois uma vez excluída, você precisará configurá-la novamente se quiser usá-la no futuro.

Seguindo esses passos simples, você pode facilmente remover qualquer VPN indesejada ou desnecessária do seu iPhone. Se tiver alguma dúvida ou encontrar alguma dificuldade durante o processo, não hesite em buscar ajuda ou orientação adicional. A segurança e a privacidade dos seus dados são fundamentais, por isso é importante gerir cuidadosamente as suas conexões VPN no seu dispositivo.

Excluir configurações de VPN no iPhone

Quando se trata de configurar uma VPN no seu iPhone, pode haver momentos em que você deseja excluir essas configurações por diversos motivos. A exclusão das configurações de VPN no iPhone é um processo simples e fácil que pode ser realizado em apenas alguns passos.

Para excluir as configurações de VPN no seu iPhone, primeiro vá para as configurações do dispositivo. Em seguida, role para baixo e toque em "Geral". Dentro das configurações gerais, procure a opção "VPN" e toque nela. Aqui você verá uma lista de todas as redes VPN configuradas no seu iPhone.

Para excluir uma configuração de VPN específica, basta tocar no botão de informações (i) ao lado do nome da VPN que deseja excluir. Na página seguinte, role para baixo e você encontrará a opção "Excluir VPN". Toque nesta opção e confirme a exclusão quando solicitado.

Se você deseja excluir todas as configurações de VPN de uma só vez, basta tocar em "Editar" no canto superior direito da tela e depois selecionar "Excluir todas as VPNs". Confirme a exclusão e pronto, todas as configurações de VPN no seu iPhone terão sido removidas com sucesso.

Lembrando que ao excluir as configurações de VPN, você estará desconectando-se de qualquer rede VPN à qual estava conectado. Certifique-se de estar ciente disso antes de prosseguir com a exclusão. Este processo é útil para quando deseja remover configurações de VPN anteriores ou se precisa reconfigurar sua conexão VPN no futuro.

Desinstalar VPN no iPhone

Ao utilizar uma VPN no seu iPhone, você pode garantir maior segurança e privacidade ao navegar na internet. No entanto, se por algum motivo você deseja desinstalar a VPN do seu dispositivo, o processo é simples e pode ser realizado em apenas alguns passos.

Para desinstalar uma VPN no iPhone, primeiro vá para a tela inicial e abra o aplicativo "Ajustes". Em seguida, role para baixo e toque na opção "Geral". Dentro das configurações gerais, procure a opção "VPN" e toque nela.

Dentro da seção de VPN, você verá uma lista de todas as redes VPN configuradas no seu dispositivo. Para remover uma VPN específica, basta tocar no botão de informações (representado por um "i" dentro de um círculo) ao lado da rede que deseja desinstalar. Na próxima tela, role para baixo e selecione a opção "Excluir VPN".

Confirmar a exclusão e a VPN será removida com sucesso do seu iPhone. Lembre-se de que ao desinstalar uma VPN, você perderá as proteções de segurança e privacidade que ela oferece, portanto, certifique-se de analisar cuidadosamente sua decisão.

Ao seguir esses passos simples, você será capaz de desinstalar uma VPN no seu iPhone sem complicações. Sinta-se à vontade para explorar outras opções de segurança e privacidade disponíveis para garantir uma experiência online protegida e tranquila.

Tutorial para apagar VPN no iPhone

Se você usa uma VPN no seu iPhone e deseja desativá-la, siga este simples tutorial para aprender a desligar a VPN em seu dispositivo iOS. Uma VPN, ou Rede Privada Virtual, é uma ferramenta útil para proteger sua privacidade online, mas pode haver momentos em que você precise desativá-la temporariamente.

Para começar, vá para as configurações do seu iPhone e toque em "Geral". Em seguida, role para baixo e selecione "VPN". Você verá uma lista de todas as VPNs configuradas em seu dispositivo. Toque no interruptor ao lado de "Conectar-se automaticamente" para desativar a conexão automática da VPN.

Para desligar completamente a VPN, basta tocar no interruptor ao lado de "Status VPN" para desconectar. Você também pode excluir a VPN desejada tocando em "i" ao lado do nome da VPN e selecionando "Excluir VPN".

É importante lembrar que desativar a VPN em seu iPhone significa que sua conexão não estará mais protegida, então certifique-se de ativá-la novamente quando desejar navegar com segurança. Se você não quer mais usar a VPN, pode excluí-la completamente desse menu.

Seguindo essas etapas simples, você poderá desativar e excluir facilmente uma VPN em seu iPhone sempre que precisar. Lembre-se de considerar sua segurança online ao desativar ou excluir uma VPN e de estar ciente dos riscos envolvidos.

0 notes

Text

Governo reativa Sistema Nacional de Prevenção e Combate à TorturaMinistro defende diminuição da população carcerária no país

Estas foram algumas das violações de direitos humanos dentro do sistema prisional brasileiro relatadas durante a reunião de reativação do Sistema Nacional de Prevenção e Combate à Tortura. O encontro foi coordenado pelo Ministério dos Direitos Humanos e da Cidadania nesta sexta-feira (23), em Brasília.

O ministro dos Direitos Humanos e da Cidadania, Silvio Almeida, disse que as situações relatadas não o surpreendem, mas chocam por serem desrespeitos humanitários e ilegais. “Não há lei no Brasil que permita que coisas como essas aconteçam”. O ministro aponta a responsabilidade do Estado brasileiro: “uma pessoa dentro do sistema penitenciário está sob a guarda do Estado, portanto, tem que ser tratada com dignidade. Por mais que tenha cometido um crime, ela tem que ser tratada nos termos da lei. Então, deixar uma pessoa passar fome, estender a pena aos familiares, isso se dá ao arrepio da lei, vai contra as convenções internacionais das quais o Brasil é signatário”, afirmou Silvio Almeida.

O ministro salientou que a atenção à política penitenciária foi recomendada pelo próprio presidente Lula e disse que os temas fundamentais são repressão às diversas formas de tortura, o desencarceramento dentro da legislação e melhores condições de trabalho dos profissionais do sistema penitenciário.

Prevenção à tortura

A solenidade de reativação do Sistema Nacional de Prevenção e Combate à Tortura representantes dos ministérios dos Direitos Humanos, da Justiça e Segurança Pública e das Relações Exteriores, além de membros de comitês estaduais e Nacional de Prevenção e Combate à Tortura; do Conselho Nacional de Justiça, ministérios públicos, defensores públicos, acadêmicos e representantes de diversos segmentos da sociedade civil.

Silvio Almeida estabeleceu quatro metas para orientar as reuniões do grupo e superar os problemas nacionais: discussão de metodologia para os protocolos e formulários de inspeção em instituições prisionais; redução do contingente prisional, por meio, por exemplo, da comutação da pena (substituição de uma sentença mais grave por uma mais branda) e da concessão de indulto; estímulo à realização de mutirões multiprofissionais; realização de recenseamento da população em situação de privação de liberdade e diagnóstico dos dados.

Os participantes do evento discutiram formas de prevenção e combate à tortura e a outros tratamentos cruéis, desumanos ou degradantes.

A integrante do Mecanismo Nacional de Prevenção e Combate à Tortura Carolina Barreto falou sobre a expertise adquirida pela entidade nos oito anos de atuação, com a realização de 167 inspeções regulares em todo o território nacional. “Queremos colaborar para sair da situação. Esta é nossa principal preocupação, pois estamos lidando com pessoas.” O juiz auxiliar do Conselho Nacional de Justiça Tiago Sulzbach informou que a instituição realiza, desde 2008, mutirões carcerários para garantir e promover os direitos fundamentais na área prisional e é parceiro do governo federal. E que as audiências de custódia, que ocorrem 24 horas após a prisão em flagrante, estão contribuindo para reduzir a população carcerária. “Seguramente, a implementação e a universalização das audiências de custódia no âmbito do poder judiciário contribuíram para esse caminho”.

O secretário Nacional de Políticas Penais do Ministério da Justiça e Segurança Pública, Rafael Velasco, disse que tem participado de reuniões sobre o progresso dos regimes penais, com diferentes atores. Ele lembrou que, na semana passada, um seminário na Universidade de São Paulo (USP) debateu o indulto, a progressão de regimes e as alternativas. “Estamos discutindo com os policiais, com o Ministério Público, seguimos fazendo o debate público e estamos abertos a receber todas as contribuições necessárias para construir esse indulto.”

A defensora Pública da União Carolina Castro destacou que reativação do Sistema Nacional de Prevenção e Combate à Tortura é a refundação do Estado de Direito no país. Carolina mencionou experiências relatadas pelos internos e disse que estes não querem privilégios. “Só [queremos] a Lei de Execução Penal, a pauta legalista sendo cumprida.”

Encaminhamentos

A reunião do Sistema Nacional de Prevenção e Combate à Tortura durou cerca de três horas e, com base nos relatos feitos sobre torturas e violações de diretos, o Ministério dos Direitos Humanos e da Cidadania listou uma série de encaminhamentos para orientar os trabalhos dos participantes.

A próxima reunião do SNPCT foi convocada para 21 de agosto deste ano, data que marca os dez anos da lei que criou o Sistema Nacional de Prevenção e Combate à Tortura. No próximo encontro, serão sistematizados os eixos e o plano de trabalho e será estabelecida a interlocução com todas as instituições presentes.

Governo reativa Sistema Nacional de Prevenção e Combate à Tortura | Agência Brasil (ebc.com.br)

0 notes

Text

Multinacional Huawei abre centenas de vagas para candidatos sem experiência em SP, RJ, MG, PR e outros estados

A multinacional Huawei, uma das maiores fabricantes e distribuidoras de soluções tecnológicas do mundo, está com novas vagas de estágio para estudantes brasileiros. As oportunidades estão espalhadas pelos municípios de Sorocaba (SP), Curitiba (PR), Belo Horizonte (MG) e Rio de Janeiro (RJ). Há oportunidades nos setores de Tecnologia da Informação, Telecomunicações, Engenharia e muito mais.

Requisitos para participar das vagas de estágio da multinacional Huawei

Separamos as principais vagas de estágio para candidatos sem experiência que a empresa está ofertando e seus respectivos requisitos:

Estágio em Projetos

Necessário ser estudante de Engenharia, ter conhecimentos básicos dos termos técnicos e habilidades em Excel, ter conhecimento em Macro será um diferencial, inglês avançado, ter boa apresentação interpessoal e boa comunicação.

Estágio de Engenharia

Necessário estar cursando graduação em Engenharia de Telecomunicações, Engenharia Elétrica ou áreas afins, Excel Intermediário ou acima, Inglês intermediário ou acima, VBA será um diferencial, conhecimento básico em linguagem de programação, conhecimento básico de IP será um diferencial, Power BI será um diferencial.

Estágio em Projetos de Telecomunicações

Necessário conhecimentos básicos em programação como Python ou outras linguagens, Pacote Microsoft Office, principalmente Excel avançado, Telecom, áreas de TI e áreas afins, Nível de inglês para ler, escrever e falar, disponibilidade de 6 a 8 horas diárias, de 1 a 2 anos de Estágio, entre outros.

Estágio em TI

Necessário graduação em TI e áreas correlatas, habilidades avançadas de inglês, conhecimentos básicos em protocolos de Rede, Conhecimento atualizado em tecnologias, capacidade de atuar com prazos, boa capacidade de organização e gestão do tempo.

Estagiário – Core Network

Necessário conhecimentos básicos de programação como C++, Python, VB, Fundamentos de rede: roteamento, comutação, aplicativos de Internet (DNS, FTP, SMTP HTTP, HTTPS e protocolos do conjunto TCP/IP, Bacharelado em andamento em Engenharia Elétrica, Computação, Telecomunicações com graduação prevista entre dez de 2023 ou julho de 2024, Conceitos básicos de Cloud Computing, entre outros.

Inscrições podem ser feitas pela internet

Está em busca da sua tão sonhada vaga de estágio? Não perca tempo e acesse essas e outras oportunidades no site da multinacional Huawei na plataforma VAGAS.

Para se inscrever e participar do processo seletivo é necessário realizar um cadastro na plataforma, além de enviar um currículo totalmente atualizado com dados essenciais sobre sua experiência, qualificação, entre outros.

Além de uma bolsa auxílio, os estudantes contratados contarão com assistência médica, vale-refeição, bolsa auxílio, vale-transporte, vale-alimentação, assistência odontológica, entre outros. A multinacional Huawei se compromete em proteger a sua privacidade de acordo com as leis de privacidade de dados.

CLIQUE AQUI PARA SE INSCREVER

Conheça a Huawei

A Huawei foi fundada em Shenzhen, uma cidade icônica no sul da China, conhecida por sua transformação comercial e por ser um centro de tecnologia.

A empresa foi fundada com um capital de 21 mil yuans por Ren Zhengfei e outras cinco pessoas. Posteriormente, os cinco investidores desistiram da joint venture e a Huawei instalou um programa para oferecer uma participação acionária a seus colaboradores.

A Huawei é uma companhia privada, totalmente de propriedade de seus colaboradores, mais da metade dos 194 mil colaboradores são seus acionistas, tornando possível continuar investindo a longo prazo para cumprir com sua missão de levar a digitalização a todas as pessoas, famílias e empresas, desenvolvendo um mundo inteligente e totalmente conectado.

O post Multinacional Huawei abre centenas de vagas para candidatos sem experiência em SP, RJ, MG, PR e outros estados apareceu primeiro em Petrosolgas.

0 notes

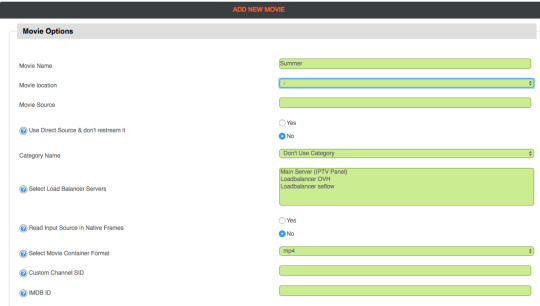

Photo

O switch viabiliza a construção de redes de comutação de dados permitindo a integração de computadores, rádios outdoor, roteadores e câmeras IP. Além disso, sua função QoS permite a priorização do tráfego de dados, voz e vídeo. #rede #qos #comutacao #dados #switch #intelbrasil #ip #integração #guaraparies (em Guarapari) https://www.instagram.com/p/CN7Pk6VsGl-/?igshid=wcc4y51ygawu

0 notes

Text

Roteamento dentro do ISP

ISP é a abreviatura de Internet Service Provider e refere-se a empresas ou corporações que fornecem às pessoas acesso à Internet a um preço. Um Provedor de Serviços de Internet é responsável por estabelecer conexões locais, regionais ou mesmo nacionais para facilitar a transmissão de dados online entre usuários, outros ISPs e servidores de internet. Também conhecido como um Provedor de Acesso à Internet (IAP), essas empresas não só fornecem uma conexão de internet para seus usuários finais, mas também são capazes de fornecer outros serviços de rede, tais como acesso a e-mail, registro de nome de domínio, hospedagem web, e serviços de data center.

Os ISPs são capazes de fornecer estes serviços mantendo uma grande rede de infra-estruturas tecnológicas que são mantidas por centenas, ou mesmo milhares de técnicos para empresas de maior dimensão. Um ISP tem um ponto de presença específico (PoP). Um PoP refere-se a um ponto de acesso físico onde os ISPs hospedam seus servidores de rede, switches e roteadores. As empresas que fornecem serviços de Internet podem ter vários PoPs para suportar seus sistemas. Os ISPs atendem a uma localização geográfica específica. A gama dos seus servicËos dependera do facto de serem ISP locais, ISP regionais ou ISP nacionais. Outro tipo de ISP é um Provedor de Serviços Online. Os grandes ISPs são capazes de se comunicar uns com os outros através dos centros de comutação, como a Troca de Área Metropolitana (MAE) nos Estados Unidos. Os FSI podem partilhar serviços, dados e proporcionar aos utilizadores acesso à Web através de acordos de peering que estabelecem a forma como estas empresas trocam tráfego entre si.

0 notes

Text

A história da Internet

1958: A Agência de Projetos de Pesquisa Avançada (ARPA) possuía finalidade estratégica e militar. Cuidava da tecnologia americana na Guerra Fria

1961: Desenvolvimento da Transmissão de Dados por Pacotes

1962: Joseph Carl Robnett Licklider conceitua a chamada "Rede Galática"

1965: Após discussões com Joseph Carl Robnett Licklider, Donald Watts Davies se interessou por comunicações de dados para redes de computadores. Mais tarde naquele ano, no National Physical Laboratory (Reino Unido) , Davies projetou e propôs uma rede de dados comercial nacional baseada em comutação de pacotes.

1966: Bob Taylor convenceu o diretor da ARPA, Charles Herzfeld, a financiar um projeto de rede em Fevereiro e Charles Herzfeld transferiu um milhão de dólares de um programa de defesa de mísseis balísticos para o orçamento de Taylor.

1969: A primeira mensagem bem-sucedida foi enviada pelo programador estudantil da UCLA, Charley Kline, às 22:30h UTC−8 em 29 de outubro de 1969 (6:30 UTC+0 em 30 de outubro de 1969), na Boelter Hall 3420. A mensagem de Kline foi transmitida do computador SDS 7 da universidade para o computador SDS 940 do Instituto de Pesquisa de Stanford. O texto da mensagem era a palavra "login"; em uma tentativa anterior, as letras "l" e "o" foram enviadas, mas o sistema então caiu. Assim, a primeira mensagem literal na ARPANET foi "lo". Cerca de uma hora depois, após os programadores repararam o código que causou a falha, o computador enviou o nome "login" completo.

1969: A primeira ligação permanente na ARPANET foi estabelecida em 21 de novembro de 1969, entre o IMP da UCLA e do Instituto.

1969: Em 5 de dezembro de 1969, toda a rede de quatro nós foi estabelecida

Universidade da Califórnia, onde Kleinrock estabeleceu um Centro de Medição de Rede, com um SDS Sigma 7, sendo o primeiro computador conectado a ele

O Centro de Pesquisa do Instituto de Pesquisa de Stanford (atual SRI International), onde Douglas Engelbart criara o inovador sistema NLS, um sistema de hipertexto inicial importante, e administraria o Centro de Informação de Rede (NIC) com o SDS 940 e criou o NLS, chamado "Genie", sendo o primeiro hospedeiro anexado

Universidade da Califórnia em Santa Bárbara (UCSB), com o IBM 360/75 do Centro de Matemática Interativa Culler-Fried, executando o sistema operacional OS/MVT

Escola de Computação da Universidade de Utah, onde Ivan Sutherland se mudou, executando um DEC PDP-10 operando em TENEX

1970: Em março de 1970, a ARPANET chegou à Costa Leste dos Estados Unidos, quando um IMP da BBN em Cambridge, Massachusetts, estava conectado à rede. A partir de então, a mesma cresceu: 9 IMPs em junho 1970 e 13 até dezembro, depois 18 em setembro de 1971 (quando a rede contava com 23 universidades e servidores do governo)

1970: Em 01 de Julho de 1970, o Centro de Pesquisas Xerox Palo Alto foi inaugurado. Enquanto o buffer de 3.000 milhas entre ele e a sede da Xerox em Rochester, Nova York proporcionou aos cientistas do novo laboratório grande liberdade para realizar seu trabalho, a distância também serviu como um impedimento para persuadir a administração da promessa de alguns de seus maiores realizações.

1970: O termo "Internet" é utilizado pela primeira vez por Vinton Gray Cerf

1971: FTP (File Transfer Protocol - Protocolo de Transferência de Arquivos)

1971: Interface do Processador de Mensagens (IMP)

1971: Programa de Controle de Rede (NCP)

1971: O E-mail criado por Ray Tomlinson para se comunicar com outros computadores que integrassem a ARPANET

1971: Criado o primeiro Vírus de Computador, o The Creeper

1972: A primeira Conferência Internacional sobre Comunicações por Computador foi realizada de 24 a 26 de Outubro de 1972 em Washington, DC no Hilton Washington . Foi organizado pela BBN Technologies sob a direção de Robert Elliot Kahn e foi uma das primeiras demonstrações públicas de tecnologia e funcionalidade de rede de computadores, bem como produtos do projeto ARPANET

1972: Ray Tomlinson cria a @ para separar o nome do lugar que se encontra o destinatário

1973: Em 1973, uma ligação de satélite transatlântico ligou a Árvore Sísmica Norueguesa (NORSAR) à ARPANET, tornando a Noruega o primeiro lugar fora do território americano a ser conectado à rede. Mais ou menos na mesma época, um circuito terrestre adicionou um IMP de Londres.

1973: A ethernet foi originalmente desenvolvida, presume-se, a partir do projeto pioneiro atribuído ao Centro de Pesquisas Xerox Palo Alto. Entende-se, em geral, que a Ethernet foi inventada em 1973, quando Robert Metcalfe escreveu um memorando para os seus chefes contando sobre o potencial dessa tecnologia em redes locais. Contudo, Metcalfe afirma que, na realidade, a Ethernet foi concebida durante um período de vários anos.

1974: TCP (Transmission Control Protocol - Protocolo de Controle de Transmissão)

1974: IP (Internet Protocol - Protocolo de Internet, ou ainda, protocolo de interconexão)

1975: Em julho de 1975, a rede contava com 57 IMPs

1975: Em 1975, a ARPANET foi declarada "operacional". A Agência de Comunicações de Defesa assumiu o controle, uma vez que a ARPA pretendia financiar pesquisas avançadas.

1977: Criação do Protocolo de Transmissão TCP/IP

1978: Nasce o Spam

1979: Kevin MacKenzie começa a utilizar os Emoticons

1979: Criada a Usenet, Rede Informal de Compartilhamento de Notícias e Artigos

1983: A ARPANET cria uma divisão só para assuntos militares, a MILNET

1983: O TCP/IP torna-se o protocolo único da ARPANET

1981: CSNET

1981: BITNET

1983: DNS (Domain Name System - Sistema de Nomes de Domínio)

1984: Doutor Jon Postel propõe dividir os domínios em .com, .org, .gov, .edu, .mil

1985: NSFNET

1989: Tim Berners-Lee propõe o sistema World Wide Web (WWW)

1990: O projeto ARPANET foi formalmente desativado

1990: Localizador Padrão de Recursos (URL)

1990: Protocolo de Transferência de Hipertexto (HTTP)

1990: Linguagem de Marcação de Hipertexto (HTML)

1988: IRC (Internet Relay Chat)

1994-2008: Netscape Navigator

1994: Yahoo!

1993-1997: Mosaic Navigator

1996: ICQ

1996-2012: Microsoft Hotmail

1997: Yahoo! Mail

1998: Google

1999-2013: MSN Messenger

1999: Napster

1999: Blogger

2001: Google Earth

2003: Skype

2004: Facebook

2004: Gmail

2004-2014: Orkut

2005-2012: Windows Live

2005-2013: Windows Live Messenger

2005-2013: Google Talk

2005: YouTube

2005: Google Maps

2006: Twitter

2007: OneDrive

2007: Tumblr

2009: World Wide Web Foundation (Fundação World Wide Web)

2009: WhatsApp

2010: Instagram

2011: Snapchat

2011: Facebook Messenger

2011: Twitch

2012: Google Drive

2012: Outlook

2013-2021: Google Hangouts

2013: Telegram

2014: Signal

2016-2019: Google Allo

2017: Google Meet

2023: Twitter muda de nome para X

1 note

·

View note

Text

Alimentação Caseiro para seu Pet

A alimentação natural deixouu de ser uma maneira exótica para ser incorporada por todos os tipos de públicos que buscam alimentos ricos em nutrientes, com a vantagem de não teren aditivos químicos e corroborarem na prevenção e no tratamento de diversas doenças. Mas você, que faz questão de tratar mais saúde para a sua mesa e de sua família, já imaginou que essa também deve ser uma no que se refere a refeição do seu cachorrinho? Estudos recentes demonstram que grande parte das rações industrializadas utilizam, em sua composição, conservantes BHA e BHT, substâncias classificadas como causadoras de cancer pela Agência Internacional de Pesquisa sobre Câncer, um braço da OMS. Outro dado agravante dá conta de que grande parte dos casos de cálculo renal em cães é causado pelo consumo de ração. A grande quantidade de corantes e minerais que existem em alguns tipos de comestíveis industrializados é uma das principais causas de problemas renais nos animais. A alimentação é essencial em qualquer etapa da doença renal, principalmente em fases mais avançadas onde o animal não tem apetite e precisa de alimentos mais palatáveis. Manter o paciente com peso ideal e bem alimentado garante o sucesso na melhora. Com a alimentação é possível vistoriar os nutrientes, os carboidratos e as proteínas nas medidas necessárias para o corpo”, explica a especialista em Nutracêutica, uma área da veterinária que busca trabalhar os componentes fotoquímicos presente nos alimentos e transformá-los em remédio. O alimento natural também é altamente recomendada no de pets que sofrem de alergias de origem alimentar causadas pelas químicas contidas nos alimentos não naturais. Para saber se seu pet está em sofrimento de um processo alérgico, basta observar nos sintomas. Geralmente, eles apresentam vermelhidão da pele, aumento da temperatura, queda de pelo e, principalmente, coceira incessante por toda parte do animal. As principais vantagens desse tipo de refeição, é que ficamos sabendo que nosso cachorrinho de estimação está obtendo um produto 100% natural e isento de químicas. Observamos também a comutação nos animais: a pelagem fica radiante e sedosa, as fezes ficam rijos e sem odor e eles preservam a pesagem ideal. Mas, afinal, o que é um alimento natural? A alimentação natural e integral é de certo modo processado, o mais parecido de sua forma original, sem aditivos químicos como corantes artificiais, conservantes, aromatizantes, entre outros. Isto é, mantém praticamente integras suas principais camadas, que por sua vez, têm funções específicas, tanto para o sustento, quanto para uma dieta equilibrada. Saiba mais e clique nesse link: biscoito cachorro receita

1 note

·

View note

Text

INSS anuncia aumento de 30% em capacidade de atendimento do telefone 135

Usuários enfrentam dificuldades para agendar e reagendar atendimentos presenciais Marcello Casal Jr./Agência Brasil Diante das dificuldades enfrentadas pelos usuários para agendar e reagendar atendimentos presenciais nos postos do Instituto Nacional do Seguro Social (INSS), o órgão anunciou nesta quarta-feira que aumentará em 30% a capacidade de atendimentos do telefone 135, com a contratação de uma nova central. “Além disso, informamos, devido ao excesso de demanda provocado pelos acontecimentos da última semana, que gerou busca imediata por agenda e informações, o INSS fará reagendamentos automáticos e avisará ao segurado através de ligações”, informou o Ministério da Economia, por meio de nota. “O INSS ligará para todos os segurados que possuam o cadastro correto até sexta-feira, informando sobre o novo reagendamento.” O ministério alerta que nessas ligações não serão solicitados dados bancários ou de benefício. Ou seja, o segurado deve estar atento a tentativas de golpe. Aqueles segurados que não receberem a ligação até a próxima sexta-feira deverão ligar para o 135 ou utilizar o serviço “Meu INSS” a partir da próxima semana para remarcar seu horário de atendimento. É possível que o INSS não consiga entrar em contato com pessoas precisam de reagendamento. Isso pode ocorrer, por exemplo, se o número de telefone informado no cadastramento estiver incorreto ou desatualizado. O INSS contratou uma plataforma centralizada de comutação, que deverá reduzir o tempo de espera no 135. Essa plataforma transfere a ligação automaticamente para a central que estiver menos ocupada no momento. INSS anuncia aumento de 30% em capacidade de atendimento do telefone 135

0 notes

Text

Biblioteca PUC SP

O Sistema de Bibliotecas da PUC-SP é composto por 7 Bibliotecas instaladas nos diversos campi, suprindo as demandas informacionais dos cursos oferecidos de forma contínua, disponibilizando seus acervos e instalações à comunidade acadêmica para realização de suas pesquisas e ao público em geral.

As Bibliotecas estão integradas com o Software Aleph, em rede compartilhada e padronizada constituindo a Base de dados LUMEN.

Missão Prover o acesso à informação especializada e contribuir com as atividades do ensino, pesquisa e extensão.

Prestar serviços de informação técnico-científica da comunidade acadêmica, apoiando, auxiliando e colaborando com os objetivos da Universidade.

Biblioteca PUC SP Online

A Minha Biblioteca (MB) é uma Biblioteca Digital que oferece acesso a cerca de 8 mil e-books de diversas áreas do conhecimento e está disponível a alunos e professores dos cursos de Graduação e Pós-graduação (Stricto e Lato Sensu) da Instituição.

Os livros podem ser acessados em texto completo através de qualquer computador ou dispositivo móvel conectado à Internet, dentro ou fora da PUC-SP, e podem ser localizados diretamente na MB ou por busca no Catálogo da Biblioteca.

A MB também dispõe de funcionalidades que auxiliam os estudos, como destacadores de texto, marcadores de página, ferramenta para inserção de notas, leitura em voz alta etc.

Para acessá-la, se for aluno, use o RA (letras e números) e, se for professor, a parte inicial do e-mail institucional (antes do @pucsp.br). Como senha, use os seis números do CPF antes do dígito verificador. Esta senha não é alterada mesmo que tenha criado uma nova para serviços como Wifi, Computadores, Moodle, Office 365 etc.

É recomendado buscar livros digitais diretamente via catálogo da Biblioteca, pois este cobre os conteúdos de diversas Bibliotecas Digitais e outros online, além dos acervos físicos da Instituição. Pode-se buscar simultaneamente por palavras do título, assunto ou autor do material que está procurando, diferentemente da pesquisa disponível na Minha Biblioteca.

Biblioteca PUC SP Dissertações

As Bibliotecas da PUC-SP já se juntaram ao projeto. Fizeram uma lista das dissertações e teses ligadas ao tema das pessoas com deficiência. Assim, a indicação poderá facilitar a busca. A relação é inicial e seguirá sendo alimentada pelas Bibliotecas mensalmente.

Biblioteca PUC SP Serviços

Conheça os serviços da Biblioteca PUC:

Consulta ao Acervo

A consulta ao acervo é disponibilizada aos alunos e professores e funcionários da PUC-SP e ao público em geral

Empréstimo

O empréstimo domiciliar é facultado aos alunos, professores e funcionários da PUC-SP inscritos na Biblioteca

Renovação

Serviço que possibilita ao usuário renovar seus empréstimos via internet. Para maiores esclarecimentos, vide regulamento.

Reserva

Serviço que permite a reserva de materiais que estão emprestados.

Avisos por email

Avisos enviados via e-mail para informar:

A data de devolução: Informa sobre a proximidade de vencimento de seus empréstimos, dois dias antes da data da prevista de devolução. Empréstimo em atraso: informa sobre seus empréstimos em atraso, um dia após a data do vencimento. Reserva disponível: Informa sobre a disponibilidade do item reservado. Recibos de empréstimo e devolução de itens.

EEB (empréstimo entre bibliotecas)

Empréstimo entre Bibliotecas. Consiste na solicitação, por empréstimo, de materiais bibliográficos que não constam nos acervos das Bibliotecas da PUC-SP com outras Instituições. É disponibilizado a usuários inscritos na Biblioteca.

Treinamento na utilização de recursos de informação

As bibliotecas oferecem treinamentos para pesquisa em bases de dados e no catálogo online Lumen; orientação à localização de obras impressas no acervo; uso de serviços de reserva e renovação de empréstimos, etc. Verifique na página da biblioteca de cada Campus os treinamentos oferecidos.

Visitas orientadas

Visitas guiadas pelos espaços físicos de uma biblioteca com a finalidade de apresentar serviços e recursos oferecidos, bem como a maneira de acessá-los. Agendar previamente na Biblioteca do Campus.

Levantamento bibliográfico

Realização de pesquisas por um tema em bases de dados nacionais e estrangeiras às quais a instituição tem acesso. Como resultado, é apresentada uma listagem referencial dos trabalhos mais relevantes publicados sobre o assunto, seja em artigos de periódico, livros, teses, dissertações ou outros documentos. Verifique detalhes na página de serviços da biblioteca de seu Campus.

Programa de Comutação Bibliográfica (COMUT)

O serviço permite a obtenção de cópias de documentos técnico-científicos disponíveis nos acervos das principais bibliotecas brasileiras e em serviços de informação internacionais. Entre os documentos acessíveis estão periódicos técnico-científicos, teses e dissertações, anais de congressos e partes de documentos, desde que autorizado pela Lei de Direitos Autorais.

Normalização de referências dos trabalhos acadêmicos

Orientação para o uso de ferramentas e normas relacionadas à elaboração de trabalhos acadêmicos

Biblioteca PUC SP Trabalhe Conosco

Acesse o site, cadastre su currículo, para participar dos processos seletivos.

Horário de Funcionamento Biblioteca PUC SP

Segunda a sexta das 7h30 ás 22h / Sábado das 8h ás 17h

Onde Fica, Endereço e Telefone Biblioteca PUC SP

R. Min. Godói, 969 – Perdizes – São Paulo – SP

Telefone: (11) 3670-8021

Outras informações e site

Mais informações: www.pucsp.br

Mapa de localização

O post Biblioteca PUC SP apareceu primeiro em Encontra São Paulo.

from https://www.encontrasaopaulo.com.br/agenda/biblioteca-puc-sp/

0 notes

Text

Conheça quais são as diferenças entre rastreador satelital e GPRS e GPS

Existem dúvidas frequentes a respeito da diferença entre o que é o sistema de posicionamento global (global positioning system, GPS) e o que é GPRS (General Packet Radio Services), ou rastreador via radiofrequência (RF). Quando o assunto é rastreamento de veículos, cada sistema tem suas particularidades e é muito importante conhecer as vantagens de cada um para fazer uma boa escolha. Demora em encontrar destinos, trajetos confusos e acidentes são algumas das dificuldades enfrentadas por muitos motoristas que trabalham com frotas de ônibus, vans ou transporte escolar. Nesse caso, implantar um bom sistema de rastreamento para saber como proceder na hora de quaisquer imprevistos pode fazer toda a diferença. No entanto, muitas pessoas ainda têm dúvidas sobre a diferença entre o que é GPS (Global Positioning System, ou Sistema de Posicionamento Global), e o que é GPRS (General Packet Radio Services, ou Serviço de Rádio de Pacote Geral), também conhecido como rastreador via radiofrequência (RF). Quer saber quais são as principais diferenças entre os modelos de tecnologia para rastreamento? Continue a ler o post para conferir!

O que é GPRS?

O GPRS é uma tecnologia de transmissão de dados por pacotes (comutação por pacotes) que tem a capacidade de amplificar as taxas de transferência das redes GSM (Global System for Mobile Communications, ou Sistema Global para Comunicações Móveis). Ou seja, ele utiliza um chip para rastreamento, semelhante ao dos celulares. Esse rastreador recebe todas as informações via satélite utilizando as tecnologias GPRS. Em seguida, ele transmite os dados por meio de padrões digitais de comunicação celular de dados para os servidores na Central de Atendimento, que disponibiliza via web todas as informações em tempo real para os clientes.

Como funciona o rastreamento GPRS?

Graças à transferência de dados por pacote, o GPRS tem uma taxa de movimentação de dados muito mais elevada do que a tecnologia usada no passado (a comutação por circuitos), que tinha uma transmissão por volta de 12 kbps contra 40 kbps da tecnologia atual. Outra vantagem é que esse sistema tem uma comunicação sempre ativa. Com isso, vários usuários podem compartilhar os mesmos recursos e informações e aproveitar um gerenciamento eficiente dos recursos. O rastreador funciona interpretando informações e as transmitindo através da rede GMS e GPRS para a central de rastreamento veicular. Como esse processo é feito M2M (máquina para máquina), não é necessária uma manutenção manual constante, uma vez que o próprio hardware e software se comunicam por meio da rede informando à central em tempo real via internet. Um dos grandes diferenciais desses rastreadores é que eles são mais precisos na localização do automóvel, pois ajudam a localizá-lo em ambientes cobertos ou fechados. Além disso, são mais modernos e contam com as tecnologias mais avançadas para rastreamento veicular. No entanto, como a tecnologia GPRS depende de uma transmissão eficiente de sinal, ela pode encontrar limitações de cobertura em estradas, uma vez que há mais áreas de sombra em locais afastados.

O que é um rastreador via satélite?

O sistema de monitoramento via satélite é um recurso indicado para proteger veículos pesados de forma mais eficiente, pois esse tipo de tecnologia possibilita visualizar a posição geográfica com menor interferência de áreas de sombras. A instituição especializada por esse serviço também conta com uma central de emergência com profissionais especializados para esses casos. O grande diferencial desse tipo de rastreador é sua área de cobertura, já que podem localizar os veículos em praticamente qualquer lugar do mundo – consequentemente, seu preço é maior. É por isso que a tecnologia satelital é mais indicada para empresas com patrimônios mais caros e que transportam cargas valiosas em estradas. Como esse equipamento tem menos áreas de sombras nesses locais, os motoristas não vão perder a cobertura facilmente, independentemente da localização.

Como funciona o rastreamento GPS?

O GPS (Global Positioning System, ou Sistema Global de Posicionamento) é um termo comum do cotidiano, considerando o grande uso dos dispositivos GPS em automóveis particulares. Esta tecnologia está presente no rastreamento via GRPS e no rastreamento via Satélite. Embora estejamos acostumados a chamar esses dispositivos assim, o termo não se refere exclusivamente a esses aparelhos, mas também a um sistema de geolocalização muito usado, por exemplo, no rastreamento de veículos. Esse sistema entrou em uso em 1978 graças a um programa conjunto entre quatro países colaboradores (hoje, são 36 países). O uso inicial era limitado às forças armadas, mas com a percepção do benefício que essa tecnologia traria à sociedade, ela foi incorporada ao uso dos civis e hoje está amplamente difundida em nossas vidas. O GPS funciona fazendo uma leitura da geolocalização através da rede mundial de satélites (que conta com 24 satélites orbitando). Com isso, é possível verificar localizações em qualquer lugar do mundo e a qualquer momento, sendo, sem dúvida, a maior vantagem do uso de satélites para rastreamento, pois ele não é afetado pelas condições atmosféricas.

Quais são os benefícios de utilizar um rastreador?

Tendo como principal objetivo aumentar a proteção dos veículos nas ruas, o rastreador veicular é uma das opções preferidas dos motoristas na hora de garantir uma segurança maior para o carro em caso de roubo ou furto. Afinal, na maioria das vezes o proprietário adquiriu o automóvel após muita economia, depois de planejar durante meses para realizar o seu sonho de ter um carro novo ou seminovo. Com isso, nada mais normal do que querer protegê-lo de toda forma, certo? Entre os benefícios do rastreador, um dos mais atrativos é que ele não serve apenas para ser usado como proteção do veículo, mas pode ajudar também a deixar o seguro automotivo mais barato. Isso acontece porque, em caso de roubo ou furto, as chances de que um carro com rastreador seja encontrado são bem maiores do que as de veículos que não tem nenhum dispositivo de segurança. Além disso, o rastreador conta com preço mais acessível do que o seguro, pode ser feito online e não tem análise de perfil. Ou seja, enquanto o seguro veicular pode ser feito apenas por pessoas que se enquadrem no perfil certo, qualquer motorista pode contratar o rastreador veicular, mesmo tendo um perfil considerado de risco. Confira outras vantagens do rastreador: em caso de algum imprevisto na via, o rastreamento permite que haja uma margem maior para manobras de mudanças no trajeto. Isso quer dizer que será possível reduzir o tempo de adoção de soluções de problemas, garantindo que os imprevistos não atrapalhem o prazo das entregas; o rastreamento ajuda a saber onde o veículo está em qualquer lugar do país. Para isso, muitas empresas de rastreamento oferecem um serviço de localização por meio de aplicativos, auxiliando na localização do automóvel de maneira rápida e prática; no caso do transporte de cargas por frotas automotivas, é possível acompanhar os dados em tempo real, sem margem para manipulação de informações. Sendo assim, é possível ficar atento a possíveis extravios e avarias, garantindo um maior controle na entrega dos produtos; o rastreamento não pode impedir que um roubo ou furto aconteça, mas pode fazer toda a diferença caso isso ocorra. Afinal, o equipamento garante a localização do veículo com exatidão, contribuindo para diminuir os prejuízos.

Como é feita a atualização dos rastreadores?

Quando o assunto é a atualização do equipamento, os rastreadores por chip levam uma grande vantagem sobre o serviço via satélite. Enquanto os rastreadores por chip atualizam sua comunicação a cada 60 segundos, os por satélite são atualizados a cada 5 minutos. No entanto, o tempo de atualização pode variar de acordo com o tipo de serviço contratado.

Quais equipamentos são usados nos rastreadores GPS e GPRS?

Em um rastreamento por satélite, o equipamento utilizado é externo e bastante visível, o que acaba favorecendo a estabilidade do sinal. Por ser um aparelho maior, esse rastreador é mais difícil de esconder, o que pode atrapalhar suas ações em caso de um assalto, por exemplo. Outro ponto negativo é que esse equipamento tem um custo bastante alto, com instalação e manutenção mais caras do que outros rastreadores. Já o equipamento usado em rastreamento por chip tem um preço mais conta e é mais discreto. Porém, a instalação precisa ser feita de forma eficiente porque pode acabar prejudicando a estabilidade da cobertura.

Como é feito o acompanhamento dos serviços?

Quando um gestor de frota decide instalar um rastreador veicular via satélite nos veículos de sua empresa, ele vai precisar contratar uma empresa especializada nesse tipo de serviço para gerenciar todo o processo de rastreamento. A vantagem desse tipo de serviço é poder contar com um trabalho especializado e altamente sistemático, que um profissional amador jamais teria como apresentar. No entanto, os custos podem ser altos. Já o rastreador por chip funciona por conta de quem o adquiriu, não sendo necessário arcar com as despesas de contratação de uma empresa para fazer o acompanhamento. Contudo, o funcionamento dos sistemas GPRS são intuitivos, fáceis de serem utilizados e respondem perfeitamente às mais diversas demandas.

Qual tipo de rastreador tem uma maior estabilidade?

Como o sistema do rastreador veicular via satélite tem uma maior amplitude, ele tende a apresentar uma maior estabilidade em sua cobertura. No entanto, não podemos dizer o mesmo do rastreador via chip, já que sua estabilidade varia de acordo com a operadora de celular. Nesse caso, quanto maior for a cobertura da operadora, mais estável será a abrangência do rastreador por chip. Outro ponto que pesa contra o rastreamento GPSR é a instalação interna do equipamento, o que deixa o sistema instável. Uma alternativa é buscar junto à fornecedora do rastreador por alternativas de equipamentos que tenham instalação interna e favoreçam a sua estabilidade. Além disso, você sabe em quais situações não há diferença de estabilidade entre os dois tipos de rastreadores? Quando o veículo passa por áreas de subsolo ou túnel! Em ambos os casos, o rastreamento GPSR e Satelital acabam sendo prejudicados, pois os dados permanecem armazenados para recuperação do trajeto até que eles saiam desses locais.

Quais são as principais características dos rastreadores?

A seguir vamos mostrar um resumo dos atributos de cada tipo de rastreador. Assim, a sua escolha pelo que melhor se adéqua a sua realidade será mais fácil. Vejamos: Rastreadores com chip de celular: cobertura em quase todos os locais com área aberta (exceto em áreas de sombra); toda vez que o veículo entrar em uma área de sombra, o chip armazenará todos os dados de localização e atualizará automaticamente o sistema após a volta do sinal; comunicação atualizada de 60 em 60 segundos; equipamento pequeno, não fica aparente. Instalação sigilosa. Rastreadores por satélite (100% satelitais): cobertura em todos os locais com área aberta, comunicação atualizada de 5 em 5 minutos; equipamento grande com antena GPS externa e aparente. tecnologia cara se comparada com o GRPS

Existe relação entre GPRS e Satelital?