#ciberdelincuencia

Explore tagged Tumblr posts

Text

#Ciberseguridad - ¿Cuáles son los Videojuegos con Más Intentos de Ciberataques?

El más reciente reporte de Spam and Phishing de Kaspersky revela que la comunidad gamer se mantiene como uno de los blancos principales de la ciberdelincuencia, a quienes suelen atraer con un tema que siempre los “engancha”: ofertas atractivas relacionadas con el juego más popular del momento. La mira está puesta en ellos por el dinamismo de esta industriay el crecimiento en el número de…

0 notes

Text

Ciberataques a través de Google Sheets: Una nueva amenaza de espionaje

En el cambiante panorama de la ciberseguridad, los ciberdelincuentes están constantemente buscando nuevas formas de explotar vulnerabilidades y llevar a cabo sus actividades maliciosas. Recientemente, se ha descubierto una novedosa campaña de malware que utiliza Google Sheets, una herramienta de colaboración en línea ampliamente utilizada, como mecanismo de mando y control (C2). Esta campaña,…

#APT#ciberataques#Ciberdelincuencia#Ciberseguridad#Espionaje#Google Sheets#malware#Proofpoint#Voldemort

0 notes

Text

El plan del gobierno para blindar bancos, mutualistas y redes de pago frente al ciberdelito

El oficialismo impulsa un proyecto de ley que crea nueve delitos para quienes cometen ciberataques y propone un registro de ciberdelincuentes. Continue reading El plan del gobierno para blindar bancos, mutualistas y redes de pago frente al ciberdelito

View On WordPress

#ciberataques#ciberataques en Uruguay#ciberdelincuencia#ciberdelito#plan de Uruguay para combate del ciberdelito#Registro de ciberdelincuentes en Uruguay#Seguridad Informática en Uruguay#Uruguay ciberdelincuentes

0 notes

Text

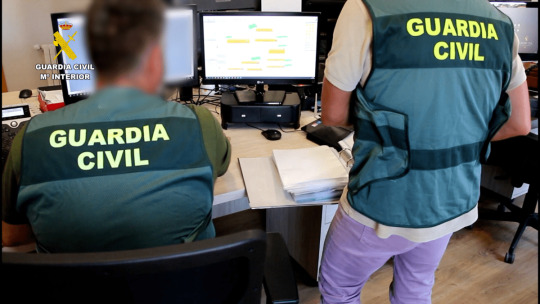

La Guardia Civil desarticula una organización criminal que habría estafado más de 6 millones de euros a través de Internet

La Guardia Civil, en el marco de la operación PAREPAL/MULERS, ha detenido a 13 individuos, miembros de un grupo que presuntamente defraudó más de 6 millones de euros mediante estafas en internet. Se realizaron registros en 11 domicilios de Marbella y Málaga, descubriendo al menos 100 delitos en España y 30 en la Unión Europea. Durante los registros, se confiscaron 70 móviles, 1 tablet, 6…

View On WordPress

1 note

·

View note

Text

Resiliencia Cibernética y Pago por Uso: Escudos de Medianas Empresas contra la Ciberdelincuencia

Escrito por: Carlos Patiño, Director Senior de la división de Protección de Datos para Dell Technologies en Latinoamérica. América Latina se encuentra entre las regiones del mundo más vulnerable a los ciberataques. Esta realidad queda expuesta en estadísticas como esta del Índice Global de Ciberseguridad: cada segundo se reportan 1.600 ciberataques en los países de la región. Se puede decir que…

View On WordPress

0 notes

Text

Ciberdelincuentes usan bot de Telegram para estafar a usuarios de tiendas virtuales

Un bot de Telegram es empleado por ciberdelincuentes para crear falsos sitios web de comercio electrónico con la finalidad de estafar a los usuarios. Con el kit de herramientas que proporciona este bot, los agentes maliciosos ya no necesitan ser expertos en informática para captar a sus víctimas. La compañía de ciberseguridad Eset nombró a esa herramienta como Telekopye, que surge de la…

View On WordPress

0 notes

Text

Ciberdelincuentes usan bot de Telegram para estafar a usuarios de tiendas virtuales

Un bot de Telegram es empleado por ciberdelincuentes para crear falsos sitios web de comercio electrónico con la finalidad de estafar a los usuarios. Con el kit de herramientas que proporciona este bot, los agentes maliciosos ya no necesitan ser expertos en informática para captar a sus víctimas. La compañía de ciberseguridad Eset nombró a esa herramienta como Telekopye, que surge de la…

View On WordPress

0 notes

Text

Normatividad que regula el uso del ciberespacio y servicios digitales en México

El ciberespacio es un espacio virtual en el que se comparten información y datos a través de redes de computadoras. En México, el uso del ciberespacio y los servicios digitales se regula por una serie de leyes y reglamentos que tienen como objetivo proteger los derechos de los ciudadanos, prevenir el cibercrimen y garantizar la seguridad de la información. La normatividad del ciberespacio es el conjunto de leyes, reglamentos y normas que regulan el uso de la red informática mundial. Su objetivo es proteger a los usuarios del ciberespacio de los ciberdelitos, garantizar la seguridad de la información y promover un uso responsable de este espacio. La normatividad del ciberespacio se aplica a todos los usuarios del ciberespacio, tanto a personas físicas como jurídicas. Incluye a los ciudadanos, las empresas, las organizaciones gubernamentales y las organizaciones no gubernamentales. La normatividad del ciberespacio es importante para garantizar un ciberespacio seguro y libre de amenazas. Al conocer y cumplir con la normatividad del ciberespacio, los usuarios pueden protegerse del cibercrimen y contribuir a la creación de un ciberespacio más seguro. Algunos ejemplos de la normatividad del ciberespacio son: - Las leyes contra el ciberdelito: Estas leyes tipifican y sancionan los delitos que se cometen en el ciberespacio, como el robo de identidad, el fraude cibernético y la difusión de contenidos ilegales. - Las normas de seguridad de la información: Estas normas establecen las medidas de seguridad que deben adoptar las organizaciones para proteger sus sistemas informáticos y datos. - Los códigos de conducta: Estos códigos establecen las normas de comportamiento que deben seguir los usuarios del ciberespacio. La normatividad del ciberespacio es un tema complejo y en constante evolución. A medida que el ciberespacio se desarrolla, también lo hace la normatividad que lo regula. Las principales leyes y reglamentos que regulan el ciberespacio en México son: - La Constitución Política de los Estados Unidos Mexicanos: Esta ley establece los derechos fundamentales de los ciudadanos, incluyendo el derecho a la privacidad y el derecho a la información. - La Ley Federal de Telecomunicaciones y Radiodifusión: Esta ley regula el acceso, uso y aprovechamiento del espectro radioeléctrico, así como los servicios de telecomunicaciones, incluyendo los servicios digitales. - La Ley General de Protección de Datos Personales en Posesión de Sujetos Obligados: Esta ley establece los principios y procedimientos para la protección de los datos personales en posesión de los sujetos obligados, que son los organismos públicos, privados y sociales que manejan datos personales. - La Ley Federal de Derechos de Autor: Esta ley protege los derechos de autor sobre las obras literarias, artísticas, científicas y tecnológicas. - La Ley Federal para Prevenir y Sancionar los Delitos en Materia de Secuestro, Extorsión y otros delitos en Materia de Seguridad Nacional: Esta ley establece penas para los delitos de secuestro, extorsión y otros delitos en materia de seguridad nacional, incluyendo los delitos cibernéticos. Además de estas leyes y reglamentos, existen una serie de normas oficiales mexicanas que regulan aspectos específicos del ciberespacio, como la seguridad de la información y la protección de la privacidad. La normatividad que regula el ciberespacio en México es importante para garantizar el uso seguro y responsable de este espacio. Al conocer esta normatividad, los ciudadanos pueden protegerse del cibercrimen y contribuir a la creación de un ciberespacio más seguro. Aquí hay algunos consejos para usar el ciberespacio de manera segura y responsable: - Utiliza contraseñas seguras y diferentes para cada cuenta. - No compartas información personal con personas que no conozcas. - Instala software de seguridad actualizado en tu computadora y dispositivos móviles. - Evita abrir correos electrónicos o archivos de personas que no conozcas. - Reporta cualquier actividad sospechosa a las autoridades. Read the full article

#amenazas#amenazascibernéticas#ataques#autenticación#autenticacióndedosfactores#brechasdeseguridad#ciberataques#ciberdelincuencia#ciberseguridad#contraseña#cortafuegos#datos#encriptación#firewall#hackers#hackingético#identidad#ingenieríasocial#intrusos#malware#phishing#privacidad#protección#proteccióndedatos#ransomware#seguridadcibernética#seguridaddeaplicaciones#seguridaddelainformación#seguridadderedes#Seguridaddigital

0 notes

Video

youtube

Operación de la Guardia civil #curkan #ciberdelincuencia #caceres #Extre...

0 notes

Text

No estás tan seguro

La ciberseguridad es un tema muy importante en la actualidad porque protege los datos ante manipulaciones, evita la instalación de espías o que roben datos, sonidos e imágenes. También protege dispositivos personales (portátiles, móviles) ante pérdidas y robos. Además, ayuda a garantizar que tu información privada permanezca privada, incluso cuando se transfiere a través de Internet.

En el mundo de las tecnologías de información (TI), la ciberseguridad es crucial para proteger los sistemas informáticos y datos contra ataques cibernéticos y por otro lado, conserva la integridad y el sigilo de información confidencial, al tiempo que bloquea el acceso a “hackers”.

Los ciberataques ocurren porque las organizaciones, los actores estatales o las personas particulares quieren una o varias cosas, como: datos financieros de la empresa o clientes, bases de datos de clientes, información de identificación personal (PII), direcciones de correo electrónico y credenciales de inicio de sesión, propiedad intelectual, como secretos comerciales o diseños de producto, acceso a infraestructura de TI y servicios de para aceptar pagos financieros.

Además de la ciberdelincuencia, los ciberataques también están asociados a la guerra cibernética o al ciberterrorismo, como son los "hacktivistas". Las motivaciones pueden variar y se pueden clasificar en tres categorías principales: delictivas, políticas y personales.

Los consultores de TI, ofrecen algunos consejos específicos para empresas que desean iniciarse en la ciberseguridad, para comenzar a tomarla en serio en tu negocio:

Invertir en medidas avanzadas de seguridad cibernética, incluyendo firewalls, conexiones cifradas, protección contra fugas de datos y contra ransomware.

Configurar filtros de spam para evitar que se envíen correos electrónicos de phishing a sus empleados, evitar la suplantación de correo electrónico y escanear correos electrónicos entrantes y salientes.

Capacitar a tus empleados en ciberseguridad.

Contar con antivirus actualizado.

Mantener programas con licencias legales.

Es importante tener en cuenta que las pequeñas empresas son más vulnerables a los ciberataques, sobre todo porque a veces carecen de los recursos necesarios para protegerse de manera efectiva. Un ciberataque puede tener un impacto devastador en tu negocio, por lo que es esencial tomar medidas para proteger tu empresa.

Pero ¿Cómo saber si mi empresa ha sido hackeada? Hay algunas señales que pueden indicarlo como son:

Tu sitio web aparece dentro de la lista negra de páginas en Google.

Tu proveedor de hosting se ha percatado y ha desactivado tu sitio web.

Tu página web presenta una alerta por difusión de malware.

Usuarios nuevos y desconocidos creados en tu página sin tu consentimiento.

Cambios en el aspecto o funciones de tu web que no has realizado tú.

Extraños anuncios que no se relacionan con la empresa o redireccionamiento a otras páginas.

También puedes verificar si alguna cuenta de correo electrónico de tu empresa ha sido comprometida utilizando herramientas como el Password Checkup de Google.

Finalmente, aquí hay varias prácticas recomendadas para mejorar la seguridad en línea:

Usa contraseñas fuertes y únicas para cada una de tus cuentas

Aprovecha la opción de verificación en dos pasos.

Protege tu información personal, evitando usar datos privados como tu número de Seguro Social o fecha de nacimiento como contraseña o nombre de usuario.

Ten cuidado con correos electrónicos sospechosos y no respondas a solicitudes de información personal.

Verifica los archivos adjuntos a correos electrónicos antes de abrirlos.

Y ten mucho cuidado con lo que compartes en las redes sociales.

¡No te descuides!

¡Gracias por leerme y compartir!

@ptorresmx

Con Información de: VIU Perú, Revista Seguridad 360, IBM, Kaspersky, Bing, Keepcoding, Burst

2 notes

·

View notes

Text

#Ciberseguridad - Whatsapp, nuevas técnicas de estafa y engaño

Desde enero de 2024 está disponible la nueva función de compartir pantalla de WhatsApp. El uso compartido de pantalla en tiempo real es una función que puede resultar extremadamente útil en una variedad de situaciones, como brindar soporte técnico, mostrar algo específico a un amigo o familiar, o simplemente para compartir algo interesante. Lamentablemente, esta utilidad está siendo utilizada…

View On WordPress

0 notes

Text

La Guardia Civil detiene a un centenar de personas por estafar más de un millón de euros mediante los SMS fraudulentos

La Guardia Civil ha detenido a un centenar de personas por estafar más de un millón de euros mediante los SMS fraudulentos

La Guardia Civil ha llevado a cabo una importante macroperación contra el fraude de SMS en Madrid y Barcelona, resultando en la detención de 101 personas. Estas personas habrían estafado más de un millón de euros mediante el envío masivo de mensajes fraudulentos. Aunque los investigadores han logrado recuperar 383.000 euros del dinero robado hasta el momento. La operación, que ha transcurrido a…

View On WordPress

#Ciberataque#Ciberataques#Cibercrimen#Ciberdelincuencia#Ciberdelincuentes#ciberdelitos#Ciberseguridad#datos personales#internet#redes sociales#Usuarios

0 notes

Text

Ciberdelincuentes ofrecen falsas donaciones en redes sociales para robar datos financieros

Si alguna vez has recibido un email o mensaje en el cual una persona se identifica como un filántropo y te ofrece donaciones económicas, ten cuidado, puedes estar siendo objeto de una estafa en línea. Cecilia Pastorino, security researcher del Laboratorio Eset Latinoamérica, explicó a la agencia Andina que la modalidad de “estafa nigeriana” es cada vez más frecuente por WhatsApp, email y otras…

View On WordPress

0 notes

Text

Ciberdelincuentes ofrecen falsas donaciones en redes sociales para robar datos financieros

Si alguna vez has recibido un email o mensaje en el cual una persona se identifica como un filántropo y te ofrece donaciones económicas, ten cuidado, puedes estar siendo objeto de una estafa en línea. Cecilia Pastorino, security researcher del Laboratorio Eset Latinoamérica, explicó a la agencia Andina que la modalidad de “estafa nigeriana” es cada vez más frecuente por WhatsApp, email y otras…

View On WordPress

0 notes

Text

PERDÓN, PERO NO ME QUERÍA GUARDAR ESTO PARA MÍ SOLO... 😅

consulta a GEMINI IA sobre la posibilidad de que surjan IA piratas... 👇

Sí, es absolutamente posible que surjan IA piratas. Aquí te explico por qué y cómo podría suceder:

El código fuente se vuelve público o se filtra:

Si los modelos de IA avanzados, como los modelos de lenguaje grandes, se filtran o se vuelven de código abierto, individuos malintencionados podrían modificarlos para eludir las restricciones de seguridad y las pautas éticas.

Esto permitiría crear IA que generen contenido dañino, como noticias falsas, discursos de odio o código malicioso, sin las salvaguardas implementadas por los desarrolladores originales.

Uso indebido de IA existente:

Incluso sin modificar el código fuente, es posible utilizar las IA existentes de formas que violen las políticas y regulaciones.

Por ejemplo, se podría utilizar una IA para generar deepfakes para difamar a personas o difundir información errónea, o para automatizar ataques cibernéticos a gran escala.

IA diseñadas para eludir la regulación:

A medida que la regulación de la IA se vuelve más estricta, es probable que surjan esfuerzos para crear IA diseñadas específicamente para eludir esas regulaciones.

Estas "IA piratas" podrían utilizar técnicas avanzadas para ocultar su actividad, evadir la detección y operar en la clandestinidad.

Redes descentralizadas de IA:

El auge de la tecnología blockchain y las redes descentralizadas podría facilitar la creación de IA que operen fuera del control de los gobiernos y las empresas.

Estas IA descentralizadas podrían ser más difíciles de regular y podrían utilizarse para actividades ilegales o poco éticas. Riesgos potenciales:

Desinformación y manipulación: Las IA piratas podrían utilizarse para generar y difundir información falsa a gran escala, lo que podría tener graves consecuencias para la democracia y la estabilidad social.

Ciberdelincuencia: Podrían automatizar ataques cibernéticos sofisticados, como el phishing, el malware y el robo de datos.

Discriminación y sesgo: Si las IA piratas se entrenan con datos sesgados, podrían perpetuar y amplificar la discriminación y la desigualdad.

Uso de armas autónomas: Existe el riesgo de que las IA piratas se utilicen para desarrollar armas autónomas que operen sin control humano. Medidas de mitigación:

Es crucial desarrollar marcos legales y éticos sólidos para regular el desarrollo y el uso de la IA.

La colaboración internacional es esencial para abordar los desafíos transfronterizos que plantean las IA piratas.

La investigación en seguridad de la IA es fundamental para desarrollar técnicas que puedan detectar y prevenir el uso indebido de la IA.

Es importante la educación y la concientización pública para ayudar a las personas a comprender los riesgos y beneficios de la IA. En resumen, la posibilidad de que surjan IA piratas es una preocupación real que requiere atención urgente.

🤷♂️

1 note

·

View note

Text

Diplomaturas en Ciberseguridad y Datos: Universidad Austral innova En un mundo cada vez más digitalizado, la ciberseguridad y la gestión de datos han emergido como áreas críticas para el futuro de las organizaciones y los individuos. La Universidad Austral, reconocida por su excelencia en la educación superior en Argentina, ha dado un paso significativo hacia la innovación en estos campos con el lanzamiento de nuevas diplomaturas especializadas en ciberseguridad y datos. El Centro de Estudios en Ciberseguridad y Datos (CECYD) Bajo la dirección de Pedro Adamovic y Daniel Monastersky, el CECYD de la Universidad Austral se ha consolidado como un referente en el ámbito digital. Pedro Adamovic, con su vasta experiencia como Chief Security Officer (CSO) y Chief Information Security Officer (CISO) en Argentina y Latinoamérica, y Daniel Monastersky, abogado especializado en delitos informáticos, ciberseguridad y protección de datos personales, lideran este espacio interdisciplinario que es clave para enfrentar los desafíos de la ciberseguridad y la gobernanza de datos en un mundo en constante transformación. Nuevas Diplomaturas: Una Visión Integral La Universidad Austral ha presentado dos nuevas diplomaturas diseñadas para abordar los temas más relevantes del entorno digital actual. Una de estas diplomaturas se centra en la Diplomatura en Data Governance & Privacy. Este programa está enfocado en entender cómo se gestiona y protege la información personal, incluyendo una Certificación Internacional en LGPD (Ley General de Protección de Datos). Esta certificación es especialmente relevante en un contexto donde la protección de datos personales es una preocupación global y cada vez más regulada. La otra diplomatura ofrece una visión integral de la ciberseguridad moderna, fortaleciendo habilidades de gestión de riesgos y toma de decisiones estratégicas en entornos digitales complejos. Estos programas no solo abordan las tecnologías emergentes sino también las implicaciones legales y éticas de la ciberseguridad, lo que los hace altamente relevantes para profesionales y organizaciones que buscan mantenerse al día con los últimos avances y desafíos en el campo. Retos y Oportunidades en América Latina La región de América Latina enfrenta una serie de retos significativos en términos de ciberseguridad. La pandemia de la COVID-19 ha intensificado la evolución de la geopolítica global, convirtiendo la tecnología digital en el centro de gravedad. La falta de políticas y estrategias de ciberseguridad para enfrentar las vulnerabilidades en el ciberespacio, el uso de la Inteligencia Artificial, las comunicaciones inalámbricas 5G, y la tecnología de la nube, son fuentes importantes de amenazas y retos. Sin embargo, esta situación también ha creado grandes oportunidades para el sector de la ciberseguridad, impulsando la necesidad de un mayor esfuerzo educativo y la colaboración entre organizaciones públicas y privadas. Formación Multidisciplinaria La Universidad Austral no solo se enfoca en la tecnología, sino que también integra conocimientos jurídicos, psicológicos y forenses en sus programas. Por ejemplo, la Diplomatura Internacional en Ciberdelincuencia y Tecnologías Aplicadas a la Investigación, ofrecida en colaboración con la Universitat Abat Oliba CEU de Barcelona, aborda el estudio de las modalidades delictivas en entornos digitales y las herramientas modernas utilizadas en investigaciones criminales. Este enfoque multidisciplinario es esencial para comprender y combatir las conductas delictivas cometidas a través de Internet. Impacto y Relevancia La innovación en la educación en ciberseguridad y datos no solo beneficia a los estudiantes, sino que también tiene un impacto significativo en la sociedad y las organizaciones. En un contexto donde la tecnología digital emerge como un nuevo campo de la diplomacia y la gobernanza, la formación de profesionales capaces de navegar estos complejos entornos es crucial. La diplomacia tecnológica, que incluye

la gestión de la privacidad y la vigilancia, así como el uso de la Inteligencia Artificial, requiere de nuevos instrumentos y capacidades en los ministerios de asuntos exteriores y en la carrera diplomática. Conclusión La Universidad Austral, con su compromiso de formar profesionales líderes en áreas críticas para el futuro digital, está a la vanguardia de la educación en ciberseguridad y datos. Las nuevas diplomaturas ofrecidas por el CECYD no solo reflejan la necesidad de adaptarse a los desafíos tecnológicos actuales, sino que también preparan a los profesionales para enfrentar los retos del futuro. En un mundo donde la ciberseguridad y la gestión de datos son fundamentales, la Universidad Austral está innovando y liderando el camino hacia una educación más integral y relevante. #Ciberseguridad #UniversidadAustral #Diplomaturas #DataGovernance #Privacidad #LGPD #TecnologíaDigital #EducaciónInnovadora #SeguridadInformática #AméricaLatina #DiplomaciaTecnológica #InteligenciaArtificial #TecnologíaDeLaNube #Ciberdelincuencia #InvestigaciónCriminal #FormaciónMultidisciplinaria #GobernanzaDelCiberespacio #RetosYOportunidades #InnovaciónEducativa https://rafaeladigital.com/noticias/diplomaturas-ciberseguridad-datos-austral/?feed_id=6575

0 notes