#Liberdade de Navegação

Explore tagged Tumblr posts

Text

Porta-aviões francês parte para exercícios com Japão e EUA

Toulon, França, 30 de novembro de 2024, Agência AFP — Um grupo de ataque naval francês, liderado pelo porta-aviões nuclear Charles de Gaulle, partiu da base naval de Toulon na quinta-feira (28) para participar de exercícios conjuntos com forças do Japão e dos Estados Unidos na região do Indo-Pacífico. A movimentação ocorre em meio ao aumento das atividades marítimas da China na área, gerando…

0 notes

Text

INVERNO

"Procura vir antes do inverno." - Paulo. (II TIMÓTEO, 4:21.)

Claro que a análise comum deste versículo revelará a prudente recomendação de Paulo de Tarso para que Timóteo não se arriscasse a viajar na estação do frio forte.

Na época recuada da epístola, o inverno não oferecia facilidades à navegação.

É possível, porém, avançar mais longe, além da letra e acima do problema circunstancial de lugar e tempo. Mobilizemos nossa interpretação espiritual.

Quantas almas apenas se recordam da necessidade do encontro com os emissários do Divino Mestre por ocasião do inverno rigoroso do sofrimento? quantas se lembram do Salvador somente em hora de neblina espessa, de tempestade ameaçadora, de gelo pesado e compacto sobre o coração?

Em momentos assim, o barco da esperança costuma navegar sem rumo, ao sabor das ondas revoltas. Os nevoeiros ocultam a meta, e tudo, em torno do viajante da vida, tende à desordem ou à desorientação.

É indispensável procurar o Amigo Celeste ou aqueles que já se ligaram, definitivamente, ao seu amor, antes dos períodos angustiosos, para que nos instalemos em refúgios de paz e segurança.

A disciplina, em tempo de fartura e liberdade, é distinção nas criaturas que a seguem; mas a contenção que nos é imposta, na escassez ou na dificuldade, converte-se em martírio.

O aprendiz leal do Cristo não deve marchar no mundo ao sabor de caprichos satisfeitos e, sim, na pauta da temperança e da compreensão.

O inverno é imprescindível e útil, como período de prova benéfica e renovação necessária. Procura, todavia, o encontro de tua experiência com Jesus, antes dele.

[Emmanuel]

2 notes

·

View notes

Text

PL2630

A PL 2630 não é censura quanto à liberdade de expressão e quem perde tempo escrevendo sobre isso ou associando a censura ao comunismo ou seja lá o quê, só mostra ignorância e não entender sobre as coisas que acontecem à sua volta, portanto, não entende de nada, nem de História, Filosofia, Direito e nem de Sociologia para falar ou fazer ligação da PL com "comunistas".

A função da PL é responsabilizar esses trilionários cretinos que exploram os cidadãos do mundo inteiro com um mega delírio de poder sobre controlar as massas através de notícias falsas, denunciações caluniosas, apologias ao crime, à mão armada, ao crime de ódio, a desestabilização emocional, ao recrutamento de menores, jovens e de pessoas de diversas camadas e áreas para diversos fins ilícitos, como a pedofilia, a prostituição, ou recrutamento para o terrorismo, como ocorreu na tentativa de 08 de janeiro de 2023 em Brasília, centro político do Brasil.

As empresas não eram responsabilizadas e nem penalizadas por promover ou usar esses recursos contra as leis brasileiras, e recursos tecnológicos como contas fake, bots de diversos tipos, malwares, e outras técnicas para atrapalhar o andamento das diversas camadas do governo, traçar perfis para ataque, invadir privacidade, hackeamentos, noindex (que retira a página de propaganda das outras empresas em favor das suas patrocinadas ou pagas, ataque à instituições, ao Planalto, e sobre propaganda nefasta dos grupos extremistas como o do fascismo e o neonazismo.

Portanto: o Brasil só tem a ganhar penalizando essas empresas que além de estrangeiras, são conhecidas mundialmente por estar envolvidas nos principais golpes de Estado ocorridos em diversos países, ataques articulados pelas plataformas digitais, além da espionagem que já exercem através de seus sistemas, e de aplicativos para celulares e computadores que utilizam o microfone, a câmera e o pareamento com dispositivos próximos via bluetooth, a leitura de seu cache, histórico de navegação e outros recursos para enviar o que você não pediu. (todas fazem isso, não só o Google).

Deixem a estupidez e ignorância e risquem esses "profissionais entendidos de coisa nenhuma, os fofoqueiros de plantão, os colunistas da tolice ou os políticos sem cultura", os evangelistas do capeta e da sacolinha de dinheiro, da sua visão e da sua audição.

Faça um favor a si mesmo.

Chega de besteiras.

PL2630 já e pra ontem!

#Pl2630#brasileiros#imprensa#jornalismo#stf#brasil#democracia#golpistas#povo brasileiro#governo federal#jornal#blogs#uol#brasil247#g1#globonews#folha#estados#governo#planalto#brasilia#educação#segurançanacional#alexandre de moraes#dias toffoli#nãoàsfakenews#extra#jornalextra#buscadores#horaum

8 notes

·

View notes

Text

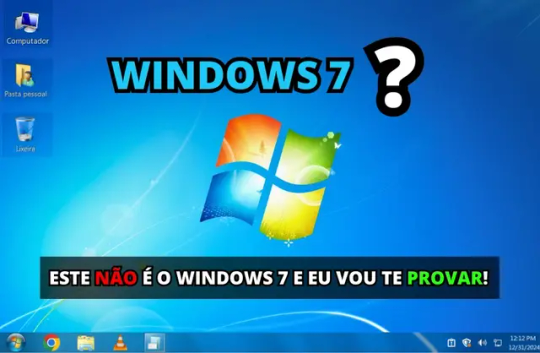

ESTE Não é o Windows 7 e eu vou te provar!

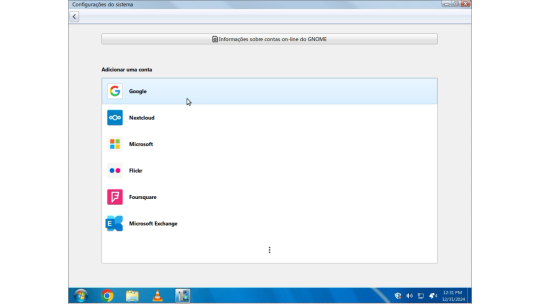

Se você está olhando para esta tela e pensou que está vendo o Windows 7, é hora de se preparar para uma surpresa! O que você está vendo na verdade é o Winux 7, um sistema operacional inovador baseado no Linux Mint, e que oferece uma experiência similar ao famoso Windows 7, mas com todas as vantagens de um sistema leve, rápido e ideal para computadores mais antigos.

O Que é o Winux 7?

O Winux 7 é uma versão do Linux criada para ser simples, intuitiva e extremamente leve, o que a torna a escolha perfeita para quem tem um PC com configurações mais modestas. Se você já experimentou o Linux, sabe o quão poderoso e eficiente ele pode ser, e o Winux 7 traz tudo isso com uma interface gráfica familiar, que lembra muito a do Windows 7. O mais interessante é que, apesar de parecer com o Windows 7, o Winux 7 não é da Microsoft – ele é completamente baseado no Linux, o que significa que você ganha mais segurança, liberdade e desempenho. Por Que Escolher o Winux 7? - Ideal para Computadores Antigos: O Winux 7 é otimizado para máquinas mais antigas, exigindo menos do hardware e proporcionando uma navegação mais fluida. - Interface Familiar: Se você gosta da interface clássica do Windows 7, vai se sentir em casa com o Winux 7. A transição é simples e sem surpresas. - Compatibilidade com Softwares Populares: Mesmo sendo baseado no Linux, o Winux 7 permite que você instale o Office 2007, que fica idêntico ao que você usava no Windows. Além disso, o Photoshop pode ser instalado diretamente de repositórios, e o sistema já vem com os principais navegadores: Google Chrome, Mozilla Firefox e o player de mídia VLC. - Loja de Aplicativos: Assim como o Windows, o Winux 7 tem sua própria loja de aplicativos, onde você pode encontrar uma vasta gama de programas para facilitar ainda mais sua vida. - Integração com Redes Sociais e E-mail: Sincronize suas contas de redes sociais e de e-mail diretamente no sistema, tornando tudo mais prático e centralizado.

Como Instalar o Winux 7: Passo a Passo Simples

Agora que você já sabe como o Winux 7 pode transformar seu computador, que tal aprender a instalá-lo? Não se preocupe, vou te guiar por todo o processo! - Baixe a ISO do Winux 7: O primeiro passo é fazer o download da imagem ISO do Winux 7 64 bits. - Crie um Pendrive Bootável: Depois de baixar a ISO, você precisará criar um pendrive bootável. Para isso, você pode usar ferramentas como o Rufus. - Inicie pelo Pendrive: Conecte o pendrive no seu PC e reinicie o sistema. Ao iniciar, escolha a opção “Start Winux 7 Beta”. - Verificação de Arquivos: O sistema começará a verificar os arquivos de instalação. Esse processo pode levar alguns minutos, então aguarde pacientemente. - Escolha o Idioma: Após a verificação, será hora de escolher o idioma para o seu sistema. Selecione o que preferir. - Opção de Instalação: Escolha a opção “Instalação Normal”. Não se esqueça de marcar a opção de instalar codecs multimídia, para que você tenha suporte a vídeos, músicas e outros arquivos. - Gerenciamento de Partições: Aqui, você poderá escolher entre apagar tudo no seu disco rígido e fazer uma instalação limpa ou, caso tenha dados importantes, pode optar pela instalação avançada e gerenciar manualmente as partições. Lembre-se de fazer um backup antes de tomar qualquer decisão! - Defina Suas Preferências: Após isso, o instalador pedirá para você escolher a sua localização e, em seguida, criar um nome de usuário e definir uma senha de administrador para sua conta. - Finalizando a Instalação: Agora é só aguardar. O sistema fará a instalação automaticamente. Quando terminar, seu computador irá reiniciar e pronto! O Winux 7 estará pronto para uso.

Winux 7 Download ISO

Faça o Download da ISO do Winux 7 64 Bits no servidor Mediafire! O Winux 7 é, sem dúvida, uma excelente escolha para quem precisa de um sistema leve, rápido e fácil de usar. Com a interface familiar do Windows 7 e a robustez e segurança do Linux, você terá uma experiência incrível mesmo em máquinas mais antigas. E o melhor de tudo: é gratuito e seguro! Deixe seu comentário abaixo com suas dúvidas ou experiências, inscreva-se em nosso canal no YouTube e Até a próxima! Read the full article

1 note

·

View note

Text

WhatsApp Aero: As novidades da última versão

WhatsApp Aero, uma das versões modificadas do WhatsApp mais populares, continua a conquistar usuários ao redor do mundo com seus recursos inovadores e funcionalidades exclusivas. A cada atualização, ele traz novidades que aprimoram a experiência do usuário, oferecendo mais personalização, controle e segurança. Vamos explorar detalhadamente as principais novidades da última versão do WhatsApp Aero e entender por que ele está ganhando tanto destaque.

O que é o WhatsApp Aero?

Antes de mergulharmos nas novidades, é importante entender o que é o Whatsapp aero. Ele é uma versão modificada do WhatsApp desenvolvida por Hazar Bozkurt, que se destaca por seu design elegante e funcionalidades exclusivas. O aplicativo permite que os usuários personalizem sua interface, acessem configurações avançadas de privacidade e aproveitem recursos que não estão disponíveis na versão oficial do WhatsApp.

Interface remodelada

Uma das principais novidades da última versão do WhatsApp Aero é sua interface completamente remodelada. O design minimalista e moderno torna a navegação mais intuitiva e agradável. Agora, os usuários podem personalizar quase todos os elementos da interface, desde cores e ícones até estilos de fonte.

Além disso, a última versão introduziu novos temas que podem ser baixados diretamente do aplicativo, permitindo que cada usuário adapte o visual do WhatsApp Aero ao seu gosto. Essa flexibilidade torna a experiência de uso muito mais personalizada em comparação com o WhatsApp oficial.

Melhoria na privacidade

Privacidade é uma das maiores preocupações dos usuários de aplicativos de mensagens, e o WhatsApp Aero não decepciona nesse aspecto. A última versão trouxe melhorias significativas nas configurações de privacidade, permitindo:

Ocultar o status online: Agora é possível estar online sem que outros saibam.

Desativar confirmações de leitura: Além de desativar os dois tiques azuis, o usuário também pode ocultar que viu o status de outra pessoa.

Configurações de visualização de mensagens: É possível personalizar quem pode ver mensagens ou fotos temporárias.

Essas funcionalidades dão ao usuário um controle muito maior sobre como suas informações são compartilhadas, aumentando a sensação de segurança.

Recursos adicionais para mensagens

O Whatsapp aero também se destacou ao introduzir recursos adicionais para envio e recebimento de mensagens. Alguns dos destaques da última versão incluem:

Envio de mídia em alta qualidade: Agora é possível enviar imagens e vídeos sem perda de qualidade.

Maior limite de compartilhamento de arquivos: A nova versão permite o envio de arquivos de até 2GB, muito acima do limite da versão oficial.

Mensagens automáticas: Um recurso ideal para quem usa o WhatsApp para negócios, permitindo configurar respostas automáticas.

Essas novidades tornam o WhatsApp Aero uma opção incrível para aqueles que desejam mais liberdade na comunicação digital.

Melhor desempenho e velocidade

Outra área onde o WhatsApp Aero se destacou é no desempenho. A última versão trouxe melhorias significativas na velocidade do aplicativo, garantindo uma experiência mais fluida e responsiva. Mesmo em dispositivos mais antigos, o WhatsApp Aero continua funcionando de forma eficiente, o que é um grande diferencial.

Novos emojis e adesivos

Os emojis e adesivos são parte essencial da comunicação moderna, e o WhatsApp Aero ampliou significativamente suas opções nessa área. A última versão incluiu novos pacotes de emojis e adesivos, bem como a possibilidade de importar pacotes personalizados. Isso permite que os usuários expressem suas emoções de maneira única e criativa.

Suporte a mais idiomas

Para atender a uma base de usuários global, o WhatsApp Aero agora oferece suporte a um maior número de idiomas. Isso torna o aplicativo mais acessível e fácil de usar para pessoas de diferentes regiões do mundo.

Backup e restauração avançados

A última versão do WhatsApp Aero também introduziu melhorias no sistema de backup e restauração de dados. Agora, os usuários podem:

Fazer backup de suas mensagens e arquivos diretamente na nuvem, sem depender do Google Drive.

Restaurar conversas de maneira mais rápida e eficiente.

Isso garante que os usuários não percam informações importantes ao mudar de dispositivo ou reinstalar o aplicativo.

Atualização simplificada

Uma das maiores preocupações com aplicativos modificados é o processo de atualização. O WhatsApp Aero resolveu esse problema com um sistema de atualização mais simples e seguro, que alerta os usuários sobre novas versões e permite que elas sejam instaladas sem a necessidade de desinstalar o aplicativo atual.

Considerações finais

O WhatsApp Aero continua a se consolidar como uma alternativa poderosa ao WhatsApp oficial, oferecendo recursos que atendem às necessidades dos usuários modernos. Com uma interface altamente personalizável, melhorias em privacidade e desempenho, e uma série de novos recursos, ele é uma escolha atraente para quem busca uma experiência mais rica e flexível.

Se você ainda não experimentou o WhatsApp Aero, agora pode ser o momento perfeito para conferir o que ele tem a oferecer. Lembre-se, porém, de baixar o aplicativo apenas de fontes confiáveis para garantir sua segurança digital.

0 notes

Text

EUA dizem que atingiram mais de 12 alvos dos Houthis no Iêmen #ÚltimasNotícias #Portugal

Hot News Militares dos Estados Unidos disseram nesta sexta-feira (4) que realizaram ataques contra 15 alvos pertencentes ao grupo Houthis no Iêmen. A ofensiva, que incluiu bombardeios contra as capacidades militares do grupo, teria sido efetuada para “proteger a liberdade de navegação” no Mar Vermelho, após semanas de ataques dos Houthis contra navios com destino a Israel, de acordo com os…

View On WordPress

0 notes

Text

Tudo o que Você Precisa Saber sobre Unidade Principal de Som e Fontes de Áudio

A unidade principal, também conhecida como head unit, é o cérebro de qualquer sistema de som automotivo. Ela controla todas as funções e serve como interface para o usuário, influenciando diretamente na qualidade e na experiência geral de ouvir música no carro. Para aqueles que querem o melhor em termos de som, escolher uma boa unidade principal pode ser a diferença entre uma viagem com áudio de qualidade ou simplesmente barulho. Aliás, começar escolhendo entre as melhores marcas de som automotivo pode garantir que a unidade principal atenda aos seus padrões e expectativas.

A Importância da Unidade Principal no Som Automotivo

A unidade principal não só controla o volume e as funções básicas do rádio, mas também administra o equalizador, o ajuste de graves e a conectividade com fontes de áudio externas. Ela pode ser comparada ao "coração" do sistema, pois todos os componentes do som estão, de certa forma, ligados a ela. Assim, investir em uma unidade principal de qualidade significa ter acesso a uma variedade de opções de controle e, consequentemente, uma experiência sonora superior.

No mundo dos sistemas de som automotivo, há uma gama enorme de modelos e funcionalidades disponíveis. Desde unidades simples, que se concentram apenas no básico, até opções mais sofisticadas, com tela touch, integração com smartphone, e até mesmo GPS. Isso permite uma personalização total do som do carro e facilita o acesso a diferentes fontes de áudio, seja via USB, Bluetooth ou até mesmo CD para os mais tradicionais.

Funcionalidades Essenciais em uma Unidade Principal

Hoje em dia, com o avanço tecnológico, a unidade principal se tornou uma central multimídia. Entre as funcionalidades mais desejáveis está a conectividade com smartphones—seja através de Android Auto ou Apple CarPlay. Isso permite acessar suas playlists do Spotify, fazer chamadas e até mesmo usar aplicativos de navegação com total praticidade.

Outra funcionalidade importante é a presença de múltiplas saídas RCA, que são fundamentais para conectar amplificadores e equipamentos de som automotivo adicionais, como subwoofers. A qualidade das saídas influencia diretamente na clareza do som transmitido, garantindo que cada nota e frequência sejam reproduzidas com a maior precisão possível. Além disso, uma unidade com suporte para formatos de alta resolução (como FLAC) faz toda a diferença na qualidade de áudio.

Tipos de Unidades: Simples vs. Multimídia

Se você está buscando simplicidade, as unidades de 1 DIN geralmente são menores e menos complexas, mas oferecem boa qualidade de som com controles básicos. Elas são ideais para quem gosta de ouvir rádio e conectar um dispositivo via USB, sem muitas distrações. No entanto, se o que você procura é modernidade e praticidade, as unidades multimídia de 2 DIN são a escolha ideal. Elas vêm com uma tela que facilita a navegação, além de integrar câmeras de ré e muitas outras funcionalidades.

Essas unidades multimídia proporcionam uma experiência mais imersiva, pois é possível visualizar gráficos de equalização, assistir vídeos e até mesmo fazer espelhamento de tela. Esse tipo de funcionalidade é perfeito para viagens longas ou momentos em que você quer um pouco mais de entretenimento dentro do carro.

Fontes de Áudio: Qual a Melhor Escolha?

Quando falamos de fontes de áudio, temos que levar em consideração a forma como queremos consumir o conteúdo no carro. A conectividade Bluetooth permite a transmissão direta do seu celular para a unidade principal, sendo hoje uma das formas mais práticas. Além disso, o Bluetooth ajuda a minimizar o uso de fios e oferece liberdade para tocar qualquer mídia disponível no seu telefone.

Outra opção interessante é o uso de pendrives através da entrada USB. A vantagem dessa fonte é que ela não depende de conexão de internet e pode armazenar músicas em alta resolução. Para quem busca a potência e a clareza dos sons graves, o subwoofer automotivo desempenha um papel fundamental, e o controle adequado desse componente pela unidade principal influencia diretamente a qualidade final do áudio.

Conectividade e Acessibilidade

A conectividade também se estende ao acesso à internet. Algumas unidades principais de alto nível possuem Wi-Fi integrado, permitindo streaming de áudio diretamente de serviços online como Spotify e Deezer. Isso não só aumenta as possibilidades de escolha de conteúdo, mas também proporciona uma experiência de usuário muito mais rica.

O mais interessante é que, ao escolher uma unidade principal com suporte a múltiplas saídas, você terá a possibilidade de controlar a potência do som automotivo de forma individual. Assim, cada alto-falante pode ser ajustado para alcançar o melhor desempenho de acordo com a posição dos ocupantes do carro, otimizando o ambiente acústico interno.

Cabeamento e Instalação

Outro ponto crucial ao montar um sistema de som automotivo é o cabeamento. O cabeamento som automotivo de qualidade é um componente que muitas vezes passa despercebido, mas faz toda a diferença. Ele é responsável por transmitir o sinal sem interferências, o que garante um som mais limpo e potente. Usar cabos inadequados ou de má qualidade pode resultar em ruídos e perda significativa de qualidade sonora.

Para garantir que a instalação seja bem-feita, é fundamental escolher um profissional qualificado. A instalação errada da unidade principal pode causar falhas no sistema e até mesmo danificar os componentes. Além disso, com um cabeamento adequado, o sistema estará protegido de problemas como curto-circuito e interferência eletromagnética.

Ajustes e Equalização

A personalização do som é outro ponto que faz a diferença na experiência auditiva. A unidade principal de boa qualidade deve oferecer um equalizador gráfico com várias bandas, permitindo ajustar com precisão as frequências de áudio. Isso é especialmente importante para quem quer um som mais personalizado, adequando os níveis de graves, médios e agudos de acordo com o tipo de música que mais gosta.

Ter controle sobre a equalização também significa otimizar a reprodução dos diferentes componentes do sistema, como os tweeters, alto-falantes de médio alcance e o subwoofer automotivo. Com isso, cada elemento sonoro ganha o destaque necessário, criando uma experiência imersiva e rica em detalhes.

Finalizando a Escolha da Unidade Principal

A escolha da unidade principal e das fontes de áudio é uma decisão importante para qualquer entusiasta de som automotivo. Não se trata apenas de encontrar uma unidade que toque música—trata-se de escolher um equipamento que eleve a experiência de dirigir, proporcionando um som limpo, potente e ajustado ao seu gosto. Com as inúmeras opções disponíveis no mercado, vale a pena investir em algo que agregue valor ao seu dia a dia, garantindo que cada viagem seja acompanhada da melhor trilha sonora possível.

0 notes

Text

Olá, leitores ávidos por tecnologia! Hoje trazemos para vocês a nossa análise detalhada do Smartphone Realme C53 128 GB, 6 GB de RAM, na bela cor Dourado. Com todas as características e funcionalidades deste aparelho, estamos empolgados para compartilhar nossa experiência com vocês. Preparem-se para mergulhar neste mundo de inovação e estilo com o Realme C53. Vamos lá!Visão GeralAvaliamos o Smartphone Realme C53 com 128 GB de armazenamento e 6 GB de RAM na cor dourada e ficamos impressionados com suas diversas funcionalidades e desempenho. O aparelho possui um design elegante e moderno, sendo ideal para quem busca um smartphone com um ótimo custo-benefício. Destacamos também a qualidade da câmera, que proporciona fotos nítidas e com cores vibrantes, além da bateria de longa duração, que garante um dia inteiro de uso sem problemas. A navegação fluida e rápida do sistema operacional também foi um ponto positivo que nos chamou a atenção. o Realme C53 é uma excelente opção para quem procura um smartphone completo e eficiente. Armazenamento 128 GB RAM 6 GB Provedor sem fio Todas as operadoras Interessado neste incrível smartphone? Clique aqui para saber mais detalhes e adquirir o seu! Saiba maisDestaques do Smartphone Realme C53Estamos impressionados com os . Com 128 GB de armazenamento e 6 GB de RAM, este modelo nos proporcionou uma experiência de uso fluida e sem travamentos. A cor dourada traz um toque elegante e moderno ao design do aparelho, tornando-o ainda mais atrativo. Além disso, a compatibilidade com todas as operadoras nos dá a liberdade de escolher o plano que melhor se adequa às nossas necessidades. A qualidade da imagem e a nitidez da tela garantem uma experiência visual imersiva, ideal para assistir vídeos, jogar ou visualizar fotos. Sem dúvidas, o Smartphone Realme C53 é uma excelente escolha para quem busca desempenho e estilo em um único dispositivo. Não perca tempo e adquira o seu agora mesmo! Adquira o seu aqui!Detalhes e Insights Ao analisarmos o Smartphone Realme C53, ficamos impressionados com alguns que merecem destaque. A primeira coisa que chamou nossa atenção foi a incrível combinação de 128 GB de armazenamento e 6 GB de RAM, tornando o desempenho do aparelho extremamente eficiente para multitarefas e armazenamento de arquivos. Além disso, a cor dourada do smartphone Realme C53 adiciona um toque de sofisticação e elegância ao design do aparelho. A qualidade da tela e a nitidez das imagens também nos impressionaram, proporcionando uma experiência visual imersiva e agradável para os usuários. Com todos esses atributos, definitivamente recomendamos o Realme C53 para quem busca um smartphone potente e com um excelente custo-benefício. Detalhes Armazenamento 128 GB RAM 6 GB Cor Dourado Provedor sem fio Todas as operadoras Se você está em busca de um smartphone com alto desempenho e um design elegante, o Realme C53 é a escolha perfeita para você. Aproveite agora mesmo para adquirir o seu e desfrutar de todos os benefícios que esse aparelho tem a oferecer. Clique aqui para comprar o seu Realme C53 agora! Recomendações EspecíficasNós gostaríamos de compartilhar algumas sobre o Smartphone Realme C53 128 GB, 6 GB de RAM, Dourado. Este aparelho é compatível com todas as operadoras, proporcionando uma maior liberdade de escolha para o usuário. Além disso, ele possui um amplo espaço de armazenamento interno de 128 GB, permitindo que você salve todas as suas fotos, vídeos e aplicativos sem se preocupar com a falta de espaço. Com 6 GB de RAM, o Smartphone Realme C53 oferece um desempenho ágil e fluído, permitindo que você execute várias tarefas simultaneamente sem qualquer problema de lentidão. Sua cor dourada traz um toque de elegância e sofisticação ao aparelho, tornando-o não apenas funcional, mas também esteticamente atraente.

Se você está em busca de um smartphone que combine desempenho, espaço de armazenamento e design, este pode ser o dispositivo ideal para você. Confira mais detalhes e garanta o seu agora! Transform Your WorldEsperamos que tenha gostado da nossa análise do Smartphone Realme C53 128 GB na cor Dourado. Conclusivamente, este dispositivo apresenta uma combinação fantástica de desempenho e armazenamento, tornando-se uma ótima opção para quem busca um smartphone dinâmico e eficiente. Se estiver interessado em adquirir o Realme C53, recomendamos que o compre através do link abaixo e aproveite para adicionar este excelente produto à sua coleção de gadgets! Clique aqui para adquirir o Smartphone Realme C53 128 GB Dourado

0 notes

Text

Necessidade dos usuários e tendências de mercado nortearam desenvolvimento do site da Epagri (Foto: Aires Mariga / Epagri) O site da Epagri está no topo da lista de usabilidade entre 26 portais de instituições públicas brasileiras que fazem assistência técnica e extensão rural (Ater). Esse é o resultado de um estudo desenvolvido por Luiz Egidio Costa Cunha, docente de Computação e Gestão de Tecnologia da Informação do Instituto Federal de Educação, Ciência e Tecnologia de São Paulo (IFSP). O estudo foi resultado de mestrado desenvolvido por ele no Programa de Pós-graduação em Ciência, Tecnologia e Sociedade (PPGCTS) da Universidade Federal de São Carlos (UFSCar). A pesquisa foi publicada no livro “E agora, onde clico para voltar? A usabilidade dos portais dos órgãos públicos de Ater”, disponível para livre download. Facilidade de navegação Segundo a obra, usabilidade é a qualidade que determina o grau de facilidade dos usuários para conhecer, compreender e utilizar de forma correta e eficiente uma interface, e, consequentemente, poderem usar facilmente o sistema por trás dela. A pesquisa usou a metodologia das Heurísticas de Nielsen para avaliar a usabilidade das interfaces dos portais dos órgãos públicos de Ater. Foram dez critérios avaliados e o site da Epagri conseguiu nota máxima em sete. Este desempenho só foi repetido no estudo pelo site da Emater de Minas Gerais. A pesquisa avaliou diferentes características, como uso de jargões técnicos que podem dificultar a comunicação, a estética do portal, padrões de navegação e a liberdade do usuário de navegar da forma que deseja. A versão atual do site da Epagri foi desenvolvida em 2018. É resultado de uma parceria entre os departamentos estaduais de gestão da tecnologia de informação (DGTI) e de marketing e comunicação (Demc). Foram dois profissionais envolvidos e seis meses de trabalho. Nilce Miranda Ayres, analista de sistemas da Epagri, explica que o portal foi desenvolvido tendo como base experiências de navegação em outros sites. Também foram consideradas as necessidades dos usuários e as tendências de mercado. Outra ferramenta que norteou o trabalho foi a Carta de Serviços do governo do Estado. Os técnicos ainda tinham como meta oferecer um design limpo, com fundo branco. Mas a usabilidade sempre foi o principal objetivo. “Não adianta ser um site lindo, com funcionalidade deficiente”, pondera. Por outro lado, ela lembra que a funcionalidade precisa estar acompanhada de uma forma atraente, para chamar a atenção e prender o leitor. Fonte: Governo SC

0 notes

Text

ONCE UPON A TIME SAN FERMIN

youtube

Da Festa de San Fermín à Festa do Bonfim, o que as pessoas realmente procuram?

Da Demonização à Democratização, as pessoas estão realmente preparadas para o exercício da liberdade e da expressão?

Da França aos EUA, qual a relação que existe entre a extrema esquerda e a extrema direita, se ambas são expressões da polarização?

Tempo de Leitura: 4' e 04"

Tempo do Vídeo: 4' e 23"

Que Democracia?

Por: Fred Borges

Uma homenagem ao Senhor do Bonfim e a San Fermín que na escolha entre homens e touros, tem preferido ultimamente os touros, mas ainda nutrem uma esperança nos homens que correm do(s) ou com o(s) touro(s).

"Um terço do território russo fica no Círculo Polar Ártico. Além de gás e petróleo, o derretimento também está ampliando a possibilidade de navegação. Lógico que isso continua requerendo o uso de navios quebra-gelo e a indústria naval russa já está a todo o vapor produzindo esse tipo de embarcação agora com propulsão nuclear.

Dessa forma foi se desenhando geoestrategicamente o Corredor Marítimo Norte que passou a ser um trunfo para o governo russo. Gradualmente o transporte pelo Ártico vem crescendo. Essa rota reduz pela metade distâncias percorridas por navios cargueiros e petroleiros que passam pelo Atl��ntico Norte – Suez – Índico.

Não foi à toa que a China se incorporou ao Conselho do Ártico como observadora em 2013 e desde 2018 tem uma política oficial para a região defendendo uma administração e controle mais global para essa imensidão.

Beijing vem colaborando nos comitês científicos do Conselho e espera que a parceria com Rússia em outros campos se aprofunde neste tema também. O governo chinês enxerga as vantagens competitivas através da navegação da região."James Onnig - professor de Geopolítica da Facamp (Faculdades de Campinas).

Ainda segundo o professor, "o governo chinês enxerga as vantagens competitivas através da navegação da região.

Certamente essa é a mesma visão nutrida por Moscou e pouco importa o que pensam a OTAN e os Estados Unidos. Creio que Putin não vê problemas em chamar a rota carinhosamente de Polar Silk Road ou Rota Polar da Seda, (mas poderia ser mais uma alusão às polarizações no mundo atual)Grifo do autor.

Enquanto isso, internamente, no Brasil, na Terra do Senhor do Bonfim, chamam de fascismo ou extremismo da direita o que não é comunismo ou socialismo, ideologias ajudam a polarizar o mundo e no Brasil não é diferente, é o que chamo de guerra entre "nós contra eles".

Em paralelo ocorre a Festa de San Fermín. A festa é um amálgama de cristianismo e paganismo. Hemingway foi capaz de ver isso instantaneamente assim como todos à sua volta, mas Hemingway sempre será Hemingway. A tourada, afirma no seu romance-The Sun Also Rises, é “uma tragédia em três atos”. Mais tarde, porém, observa que “San Fermín é também uma festa religiosa”, tão óbvio que asnos, touros e cães entram e saem das igrejas, visto que suas portas estarão sempre abertas.

Na verdade, pode-se dizer que foi precisamente a recriação literária do San Fermín por Hemingway que "moldou" o que conhecemos hoje. Uma olhada no romance é suficiente para provar isso, fórmulas simplistas assim como fórmulas oportunistas brotam feito capim e ervas daninhas, assim como a Hera que esconde por trás da sua possível beleza,rachaduras nas edificações.

Na festa do Bonfim não é diferente.Lá não há touros mas ultimamente o vermelho e chifres em cavalos tem aparecido mais e mais,o improvável, surreal,especialmente para sofistas ou populistas, sempre esteve lá, latente,e acontecendo: a mistura de ideologias e religião sempre uma nutrindo-se da outra,parasitismo e populismo, sempre os fiéis doando sangue e políticos vencendo de braçadas com o braço ou o chapéu dos outros, religião e parasitismo erguendo as mãos, gritando,entre cervejas,cerejas e morangos o "nós contra eles!"

Foi fotografado um hacker na Festa de San Fermín, ele estava na mira do governo americano desde 2010, quando sua plataforma Wikibeats publicou uma série de documentos confidenciais da inteligência americana e mundial, como telegramas, imagens e vídeos de ações militares do país.

Graças a ele ser um hacker e não um jornalista, ele era imparcial ou nunca tendencioso, não é passível de ser comprado ou vendido pela indústria da mídia a serviço de quem está no poder para vender ideologias, produtos ou serviços das indústrias do primeiro ao quarto setor.

Sofreu o "pão que o Diabo amassou", mas a imprensa é livre desde que ela seja monitorada e democracias tem limites!Resumindo: se você calça 42 e a democracia é 37, essa é sua democracia.

Ele declararia: "Se você quer realmente conhecer uma pessoa, conheça suas contradições, se você realmente quer conhecer um país, conheça seus paradoxos, se você realmente quer conhecer uma nação, conheça a sua educação, cultura e mentalidade em atividade,se você realmente quer conhecer seus políticos conheça todos os documentos vazados pela Wikibeats ou os segredos guardados nas agências oficiais ou oficiosas de espionagem e contra espionagem."

Alguém disse: todos que são contra a democracia são anti-democratas! Logo a democracia é uma ditadura, pois só aceita um único tipo ou forma de pensar, agir, ou única postura ou comportamento.

Logo podemos afirmar que a falta de dados ou informações verídicas ou reais,que nutrem a educação e nutrem a capacidade do homem distinguir verdades de mentiras, base ou fundamento das democracias, nos leva a concluir que na atualidade são poucos ou raros países que podem se declarar democracias de fato!

O sangue escorria pela rua, a fé fazia bater corações, o vermelho dominava a paisagem, a fé, a secularização, a festa, o pilequi, a força dos touros,do touro, do coro de centenas de vozes, isso é San Fermin!Mas poderia ser a faixa de Gaza? Poderia ser o palanque de Biden ou de Trump?O pilequi do presidente Putin, Lula ou do Xi, ou seria um padre ajudando um político sem braços as fazer Xixi ao lado de Xi na festa de San Firmín ou na Festa do Bonfim?

Poderia ser no Haiti, sem Fermín ou Bonfim?

Aonde se morre e mata numa das maiores tragédias humanitárias atuais, maior que a Palestina? Mas universitários das maiores e melhores universidades americanas não estão nem aí para o Haiti, estão fazendo Xixi em gramados e prédios históricos das suas universidades, sendo guiados pelas Mídias ou seus reitores, pela Bolsa de Nova York que norteiam seus salários ou investimentos dos seus doadores, benfeitores e ajudam ou não no processo de Demonização da Direita, no "eu contra eles",um corpo estendido agoniza no chão da rua ou ladeira da festas de San Firmín ou Senhor do Bonfim.

Que Democracia? Perguntaria o Touro.

P.S.: San Fermím em português é São Firmino onde na cidade de Pamplona- Espanha, se desenrola " Lá Fiesta" ou A Festa.

0 notes

Text

Indústria Naval Clama por Ação Após Afundamento de Segundo Navio por Houthis

Organizações denunciam situação insustentável e pedem medidas para proteger marinheiros no Mar Vermelho Grupos influentes da indústria naval exigem ações urgentes para conter os ataques dos Houthis a embarcações no Mar Vermelho, após o afundamento de um segundo navio. As organizações condenaram os incidentes como uma violação da liberdade de navegação e afirmaram em uma declaração conjunta nesta…

View On WordPress

0 notes

Text

does vpn hide activity from isp

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

does vpn hide activity from isp

Como funciona um VPN

Um VPN, ou Rede Privada Virtual em português, é uma tecnologia que permite criar uma conexão segura entre o dispositivo do usuário e a internet. Mas afinal, como funciona um VPN?

Quando você conecta seu dispositivo a um serviço de VPN, seus dados são criptografados e encaminhados por um túnel seguro para um servidor remoto controlado pelo provedor de VPN. Esse servidor atua como um intermediário entre o usuário e a internet, ocultando assim o endereço IP real do usuário e sua localização geográfica. Isso significa que, ao utilizar um VPN, você navega pela internet de forma anônima e segura, protegendo sua privacidade e seus dados pessoais contra possíveis ciberataques.

Além disso, um VPN permite contornar bloqueios geográficos impostos por alguns sites e serviços, possibilitando acessar conteúdos restritos em determinadas regiões. Isso é especialmente útil para quem deseja assistir a filmes, séries ou eventos esportivos que não estão disponíveis no país em que se encontra.

Em resumo, um VPN funciona criptografando seus dados, ocultando seu endereço IP e permitindo acesso a conteúdos restritos. É uma poderosa ferramenta para proteger sua privacidade online e ampliar suas possibilidades de navegação na internet. Se você valoriza sua segurança e liberdade na web, considerar o uso de um VPN pode ser uma excelente escolha.

Ocultar atividade online do ISP

Ao navegar na internet, é importante estar ciente de que o provedor de serviços de internet (ISP) pode monitorar sua atividade online. Para alguns, essa vigilância pode infringir a privacidade e levantar preocupações sobre a segurança dos dados pessoais. No entanto, existem medidas que podem ser tomadas para ocultar a atividade online do ISP.

Uma maneira eficaz de proteger sua privacidade online é utilizar uma rede virtual privada (VPN). Com a ajuda de uma VPN, todo o tráfego da internet é criptografado, o que impede que o ISP monitore seus dados. Além disso, a VPN mascara seu endereço IP real, substituindo-o por um endereço de um servidor remoto, tornando mais difícil para terceiros rastrearem suas atividades online.

Outra opção é utilizar o navegador Tor, que oferece anonimato e privacidade ao ocultar suas atividades online. O Tor direciona seu tráfego através de uma série de servidores voluntários em todo o mundo, garantindo que suas informações permaneçam privadas e protegidas contra vigilância.

Além disso, é fundamental adotar práticas de segurança online, como manter os softwares atualizados, usar senhas fortes e evitar o compartilhamento de informações pessoais em sites não seguros.

Em resumo, proteger a privacidade online do ISP pode ser alcançado com o uso de ferramentas como VPNs e o navegador Tor, juntamente com a adoção de boas práticas de segurança cibernética. Essas medidas garantem maior privacidade e segurança ao navegar na internet.

Privacidade na internet com VPN

A privacidade na internet é uma preocupação crescente para muitos usuários que desejam proteger seus dados pessoais e informações sensíveis. Uma forma eficaz de garantir maior segurança e anonimato ao navegar online é o uso de uma Rede Virtual Privada (VPN).

Uma VPN funciona criptografando a conexão entre o dispositivo do usuário e o servidor remoto da VPN, tornando as informações transmitidas praticamente impossíveis de serem interceptadas por terceiros mal-intencionados. Isso significa que mesmo ao utilizar uma rede Wi-Fi pública, os dados pessoais e a atividade online ficam protegidos.

Além de proporcionar maior privacidade, as VPNs também permitem contornar restrições geográficas, possibilitando o acesso a conteúdos bloqueados em determinadas regiões. Isso é especialmente útil para quem deseja assistir a programas de TV ou filmes disponíveis apenas em outros países.

É importante ressaltar que nem todas as VPNs oferecem o mesmo nível de segurança e privacidade, por isso é fundamental escolher um provedor confiável e com boa reputação no mercado. Além disso, é aconselhável verificar se a VPN não mantém registros das atividades dos usuários, garantindo assim um anonimato genuíno.

Em resumo, investir em uma VPN é uma medida essencial para proteger a privacidade e a segurança online. Ao optar por esse serviço, os usuários podem desfrutar de uma experiência na internet mais segura e livre de preocupações com a exposição de seus dados pessoais.

Navegação segura com VPN

Com o avanço da tecnologia e o aumento das ameaças cibernéticas, a utilização de uma VPN (Virtual Private Network) tornou-se essencial para garantir uma navegação segura na internet. Uma VPN cria uma conexão criptografada entre o dispositivo do usuário e um servidor remoto, garantindo assim a privacidade e a segurança dos dados transmitidos.

Ao utilizar uma VPN, o usuário pode navegar na internet de forma anônima, mantendo assim sua identidade e localização seguras e protegidas contra hackers e rastreadores. Além disso, uma VPN é especialmente útil ao se conectar a redes Wi-Fi públicas, que muitas vezes são alvos fáceis para ataques cibernéticos.

Outra vantagem de usar uma VPN é a possibilidade de acessar conteúdos restritos geograficamente, como sites, serviços de streaming e redes sociais, que podem estar bloqueados em determinadas regiões. Com uma VPN, o usuário pode simular estar em outro país, contornando essas restrições e aproveitando todo o potencial da internet.

É importante ressaltar que nem todas as VPNs oferecem o mesmo nível de segurança e privacidade, por isso é essencial escolher um provedor confiável e com boas avaliações. Além disso, é recomendável manter a VPN sempre ativa ao navegar na internet, garantindo assim uma proteção contínua contra possíveis ameaças.

Em resumo, uma VPN é uma ferramenta fundamental para garantir uma navegação segura e protegida na internet, preservando a privacidade do usuário e evitando possíveis riscos cibernéticos.

Proteção de dados online com VPN

A proteção de dados online é uma preocupação crescente no mundo digital de hoje. Com o aumento das ameaças cibernéticas e a constante coleta de informações pessoais sem consentimento, garantir a segurança e a privacidade dos dados tornou-se fundamental. Uma maneira eficaz de proteger seus dados e navegar de forma segura na internet é através do uso de uma VPN (Virtual Private Network).

Uma VPN é uma ferramenta que cria uma conexão criptografada entre o seu dispositivo e a internet, garantindo que todas as suas comunicações online sejam protegidas de hackers, governos intrusivos e anunciantes indesejados. Ao utilizar uma VPN, o seu endereço IP real é mascarado, tornando difícil para terceiros rastrearem sua atividade online e identificarem sua localização.

Além da segurança, uma VPN também oferece benefícios em termos de acesso a conteúdo restrito geograficamente. Ao conectar-se a servidores localizados em outros países, você pode contornar bloqueios regionais e desfrutar de um maior acesso a conteúdos online.

É importante escolher uma VPN confiável e respeitável, que não registre suas atividades online e que ofereça uma política sólida de não registro de dados. Lembre-se de que, embora uma VPN seja uma ferramenta poderosa para proteger seus dados, é essencial manter práticas online seguras, como evitar clicar em links suspeitos e manter seu software sempre atualizado.

Em resumo, investir em uma VPN é uma decisão inteligente para garantir a privacidade e a segurança dos seus dados online. Proteja-se contra potenciais ameaças cibernéticas e navegue na internet com tranquilidade sabendo que suas informações estão seguras.

0 notes

Text

how does secure vpn work

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how does secure vpn work

Funcionamento do VPN seguro

Um VPN seguro é uma ferramenta essencial para proteger sua privacidade e segurança online. Mas como exatamente funciona esse serviço? Vamos explicar.

Um VPN, ou Rede Virtual Privada, cria uma conexão criptografada entre o seu dispositivo e a internet, passando por um servidor remoto. Isso significa que todas as suas atividades online são direcionadas através desse túnel seguro, tornando-as praticamente impossíveis de serem rastreadas por terceiros, seja seu provedor de internet, governo ou hackers.

Além disso, um VPN seguro pode mascarar seu endereço IP real, atribuindo-lhe um novo endereço de IP do servidor remoto. Isso é útil para contornar geobloqueios e acessar conteúdo restrito em diferentes regiões do mundo.

Ao utilizar um VPN seguro, você pode navegar na internet com tranquilidade, sabendo que seus dados estão protegidos e sua privacidade é preservada. No entanto, é importante escolher um provedor de VPN confiável, que não guarde registros das suas atividades online e que ofereça uma sólida política de privacidade.

Em resumo, um VPN seguro funciona criando uma conexão segura e privada entre o seu dispositivo e a internet, protegendo seus dados e preservando sua privacidade online. Invista em um bom serviço de VPN para desfrutar de uma experiência online mais segura e livre de restrições geográficas.

Criptografia de dados em VPN

A criptografia de dados em VPN, ou Virtual Private Network, desempenha um papel fundamental na proteção da privacidade e segurança das informações transmitidas pela internet. Quando utilizamos uma VPN, nossos dados são criptografados, tornando-os praticamente indecifráveis durante a transmissão, o que impede que terceiros mal-intencionados tenham acesso a eles.

A criptografia de dados em VPN utiliza algoritmos complexos para embaralhar as informações antes de enviá-las pela rede, garantindo que somente o destinatário correto possa descriptografá-las e acessá-las. Essa camada adicional de segurança é especialmente importante ao utilizar redes públicas, como em cafés, aeroportos ou hotéis, onde os dados podem ser mais facilmente interceptados.

Além disso, a criptografia de dados em VPN protege a identidade e localização do usuário, tornando mais difícil para os provedores de internet, governos e hackers rastrearem suas atividades online. Isso é essencial para manter a privacidade e a liberdade na internet, especialmente em um mundo cada vez mais digital e interconectado.

Por fim, ao optar por uma VPN com criptografia de ponta, como AES-256, o usuário garante uma camada extra de segurança para suas comunicações online, seja para acessar conteúdos restritos geograficamente, evitar censura ou simplesmente proteger seus dados pessoais. Assim, a criptografia de dados em VPN se torna uma aliada essencial para uma experiência online mais segura e privada.

Tunelamento VPN para segurança

Um túnel VPN é uma ferramenta essencial para garantir a segurança e privacidade dos dados transmitidos pela internet. A sigla VPN significa Virtual Private Network, ou Rede Virtual Privada em português, e o tunelamento consiste em estabelecer uma conexão segura entre o dispositivo do usuário e um servidor remoto.

A principal função do túnel VPN é criptografar todas as informações que são enviadas e recebidas durante a navegação na internet, garantindo assim que terceiros mal-intencionados não tenham acesso aos dados confidenciais. Além disso, ao utilizar uma VPN, o usuário pode ocultar seu endereço IP real, aumentando ainda mais sua privacidade e segurança online.

Existem diversas situações em que o uso de um túnel VPN se torna essencial. Por exemplo, ao utilizar redes Wi-Fi públicas, que são conhecidas por serem alvos fáceis para hackers, uma VPN pode proteger os dados sensíveis do usuário contra possíveis ataques. Da mesma forma, para acessar conteúdos restritos geograficamente, como serviços de streaming ou sites de notícias, o tunelamento VPN é uma solução eficaz.

Portanto, investir em uma VPN para segurança é uma prática cada vez mais recomendada nos dias de hoje. Com a crescente preocupação com a privacidade online e a segurança dos dados pessoais, ter um túnel VPN se tornou uma medida fundamental para garantir uma experiência de navegação segura e livre de ameaças.

Protocolos de segurança em VPN

As VPNs (Redes Privadas Virtuais) se tornaram uma ferramenta essencial para garantir a segurança e privacidade dos usuários ao navegar na internet. No entanto, para garantir a eficácia e proteção das informações transmitidas, é fundamental implementar protocolos de segurança robustos.

Um dos protocolos mais comuns e confiáveis utilizados em VPNs é o OpenVPN. Esse protocolo de código aberto oferece uma combinação de segurança e desempenho, garantindo a criptografia dos dados transmitidos e a autenticação das conexões.

Outro protocolo amplamente utilizado é o IPSec (IP Security). Ele oferece um alto nível de segurança ao estabelecer túneis criptografados para a transmissão segura de dados pela internet. O IPSec é frequentemente utilizado em conexões de rede de longa distância e é altamente recomendado para garantir a privacidade das comunicações online.

Além disso, o protocolo SSTP (Secure Socket Tunneling Protocol) é uma opção segura, especialmente para usuários do Windows. Ele permite a criação de túneis criptografados por meio de conexões SSL, garantindo a proteção dos dados transmitidos.

Ao escolher uma VPN, é essencial verificar os protocolos de segurança oferecidos e garantir que atendam às suas necessidades de privacidade e proteção online. A escolha de protocolos robustos e confiáveis é crucial para garantir uma experiência segura ao navegar na internet por meio de uma VPN.

Camadas de proteção em VPN

As camadas de proteção em VPN são fundamentais para garantir um nível mais elevado de segurança e privacidade aos usuários que utilizam redes privadas virtuais. Uma VPN é uma ferramenta essencial para proteger a comunicação online contra possíveis ataques cibernéticos e interceptações de dados por terceiros mal-intencionados.

A primeira camada de proteção em uma VPN é a criptografia de dados. Essa técnica consiste em codificar as informações transmitidas por meio da VPN, tornando-as ilegíveis para qualquer pessoa que tente interceptá-las. Dessa forma, mesmo que os dados sejam capturados, eles não poderão ser compreendidos sem a chave de descriptografia correta.

Além da criptografia, a autenticação é outra camada de proteção essencial em uma VPN. Por meio da autenticação, os usuários devem comprovar sua identidade antes de conseguirem acessar a rede privada virtual. Isso impede que indivíduos não autorizados consigam se conectar à VPN e acessar informações confidenciais.

Por fim, o tunelamento é outra técnica importante de proteção em VPN. O tunelamento direciona o tráfego de dados através de um canal seguro dentro da rede pública, evitando que os pacotes de informações sejam expostos e capturados por possíveis invasores.

Em resumo, as camadas de proteção em VPN são essenciais para garantir a segurança e privacidade dos usuários na internet. Ao utilizar uma VPN com criptografia, autenticação e tunelamento, é possível desfrutar de uma conexão segura e protegida contra ameaças cibernéticas.

0 notes

Text

how to get a private vpn

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

how to get a private vpn

Vantagens de usar VPN privado

Ao usar um VPN privado, você pode desfrutar de diversas vantagens que contribuem para uma experiência online mais segura e protegida.

Uma das principais vantagens é a privacidade dos seus dados. Ao se conectar a um VPN privado, todo o tráfego de internet é criptografado, o que impede terceiros de monitorar suas atividades online. Isso é especialmente útil ao acessar redes Wi-Fi públicas, onde seus dados podem ser facilmente interceptados por hackers.

Além disso, um VPN privado permite contornar bloqueios geográficos. Muitos serviços de streaming, por exemplo, restringem o acesso com base na localização do usuário. Com um VPN, é possível simular estar em outro país, desbloqueando conteúdos que normalmente não estariam disponíveis para você.

Outra vantagem é a segurança adicional ao realizar transações financeiras online. Com a criptografia fornecida por um VPN privado, suas informações bancárias e dados de cartão de crédito ficam protegidos contra possíveis fraudes e ataques cibernéticos.

Além disso, um VPN privado pode ser útil para evitar a censura online imposta por governos ou organizações. Ao mascarar seu endereço IP, você pode acessar livremente conteúdos que poderiam estar bloqueados em determinadas regiões.

Em resumo, utilizar um VPN privado proporciona mais privacidade, segurança e liberdade na navegação pela internet, tornando sua experiência online mais tranquila e protegida.

Serviços de VPN confiáveis

Os serviços de VPN (Virtual Private Network) são uma ferramenta essencial para proteger a privacidade e a segurança dos dados dos usuários na internet. Uma VPN confiável oferece uma conexão criptografada, tornando difícil para terceiros rastrearem a atividade online do usuário. Além disso, uma VPN confiável permite contornar restrições geográficas, possibilitando o acesso a conteúdos restritos em determinadas regiões.

Ao escolher um serviço de VPN, é importante considerar a confiabilidade da empresa provedora. Uma VPN confiável geralmente possui uma política estrita de não registro de dados de atividades dos usuários, garantindo a privacidade completa. Além disso, é importante verificar a localização dos servidores da VPN, a quantidade de servidores disponíveis e a velocidade da conexão oferecida.

Outro ponto a se considerar ao escolher um serviço de VPN confiável é a compatibilidade com diferentes dispositivos e sistemas operacionais. Uma boa VPN deve oferecer aplicativos fáceis de usar para uma ampla gama de dispositivos, como computadores, smartphones e tablets.

Em resumo, os serviços de VPN confiáveis são essenciais para proteger a privacidade e a segurança dos usuários na internet, permitindo uma navegação segura, anônima e sem restrições geográficas. Investir em uma VPN confiável é garantir uma camada extra de proteção online em um mundo cada vez mais digital e conectado.

Passos para configurar uma VPN privada

Uma VPN privada é uma excelente maneira de proteger a sua privacidade e segurança online. Configurar uma VPN privada pode parecer complicado à primeira vista, mas na realidade é um processo bastante simples seguindo alguns passos básicos.

O primeiro passo para configurar uma VPN privada é escolher um serviço de VPN confiável. Existem muitas opções disponíveis no mercado, por isso é importante fazer alguma pesquisa para encontrar o serviço que melhor se adequa às suas necessidades. Depois de escolher um serviço, é importante fazer o download e instalar o software da VPN no seu dispositivo.

O segundo passo é criar uma conta no serviço de VPN. Geralmente, isso envolve fornecer um endereço de e-mail e escolher um plano de assinatura. Após criar sua conta, é hora de fazer o login no software da VPN utilizando as credenciais da sua conta.

O terceiro passo é escolher um servidor VPN para se conectar. Muitos serviços de VPN têm servidores em diferentes países, por isso é importante escolher um servidor que atenda às suas necessidades, como acessar conteúdos geograficamente restritos.

Por último, é só clicar no botão de conexão para estabelecer a conexão VPN. Uma vez conectado, todo o tráfego da internet do seu dispositivo estará protegido e criptografado.

Configurar uma VPN privada é uma forma eficaz de manter a sua privacidade e segurança online. Seguindo estes passos simples, você poderá desfrutar dos benefícios de uma conexão VPN segura e privada.

Importância da segurança na internet

A importância da segurança na internet é um tema crucial nos dias atuais, em que grande parte de nossas atividades é realizada online. Com o aumento do uso da internet, surgem também os riscos de violação de privacidade, roubo de dados e exposição a atividades maliciosas. Por isso, garantir a segurança na internet torna-se essencial para proteger não apenas os nossos dados pessoais, mas também para manter a integridade de nossas informações.

A segurança na internet abrange diversas medidas preventivas, como o uso de antivírus e firewalls, a criação de senhas seguras e a atualização constante de softwares. Além disso, é fundamental estar atento a possíveis golpes e fraudes online, evitando clicar em links suspeitos ou fornecer informações confidenciais sem ter certeza da origem da solicitação.

Ao adotar práticas seguras na internet, não apenas nos protegemos de possíveis ameaças virtuais, mas também contribuímos para a construção de um ambiente online mais seguro e confiável para todos. A segurança na internet é um compromisso de todos os usuários, e ao nos mantermos informados e vigilantes, podemos desfrutar de todos os benefícios que a internet tem a oferecer, sem nos expormos a riscos desnecessários.

Portanto, investir em segurança na internet é investir em nossa própria proteção e privacidade. Esteja sempre atento e adote as melhores práticas para garantir uma experiência online segura e tranquila. Juntos, podemos tornar a internet um ambiente mais seguro para todos os seus usuários.

Comparação entre VPN gratuita e paga

Quando se trata de escolher uma VPN, surgem muitas dúvidas sobre qual é a melhor opção: uma VPN gratuita ou uma paga. Vamos analisar as diferenças entre esses dois tipos de serviços para ajudá-lo a fazer a escolha certa.

As VPNs gratuitas são atraentes para muitas pessoas devido ao seu custo zero. No entanto, existem algumas desvantagens em usar uma VPN gratuita. Em primeiro lugar, a maioria das VPNs gratuitas tem uma capacidade de dados limitada, o que significa que você pode atingir rapidamente o limite e ser desconectado. Além disso, as VPNs gratuitas geralmente possuem velocidades mais lentas e menos opções de servidores em comparação com as VPNs pagas. A segurança também pode ser uma preocupação, uma vez que as VPNs gratuitas podem não oferecer o mesmo nível de proteção dos seus dados que as VPNs pagas.

Por outro lado, as VPNs pagas geralmente oferecem melhores velocidades, mais servidores em diferentes locais e uma política estrita de não registrar atividades dos usuários. Além disso, as VPNs pagas investem mais em segurança cibernética, o que garante uma proteção mais robusta para os seus dados pessoais. O suporte ao cliente também costuma ser mais eficiente nas VPNs pagas, proporcionando uma experiência mais confiável e satisfatória ao usuário.

Em resumo, se você está preocupado com a segurança e deseja ter melhor desempenho e mais opções de servidores, uma VPN paga é a melhor escolha. No entanto, se sua prioridade é economizar dinheiro e você não se importa com algumas limitações, uma VPN gratuita pode atender às suas necessidades básicas de privacidade online.

0 notes

Text

como transferir dados por bluetoot vpn

🔒🌍✨ Ganhe 3 Meses de VPN GRÁTIS - Acesso à Internet Seguro e Privado em Todo o Mundo! Clique Aqui ✨🌍🔒

como transferir dados por bluetoot vpn

Transferência de dados por Bluetooth

A transferência de dados por Bluetooth é uma forma conveniente e rápida de compartilhar informações entre dispositivos próximos, sem a necessidade de cabos ou conexão à internet. Esta tecnologia sem fio permite a comunicação entre dispositivos, como smartphones, tablets, computadores e periféricos, de forma simples e eficaz.

Para realizar a transferência de dados por Bluetooth, é necessário que os dispositivos envolvidos estejam equipados com essa tecnologia e que estejam dentro do alcance um do outro, geralmente até cerca de 10 metros. Uma vez que os dispositivos estejam pareados e conectados via Bluetooth, é possível enviar e receber arquivos, como fotos, vídeos, músicas e documentos, de forma prática e segura.

Além da conveniência, a transferência de dados por Bluetooth também é uma opção segura, pois a conexão é protegida por criptografia, garantindo a privacidade das informações compartilhadas. No entanto, é importante estar ciente das limitações dessa tecnologia, como a velocidade de transferência, que pode ser mais lenta em comparação com outras opções, como o Wi-Fi ou cabo USB.

Em resumo, a transferência de dados por Bluetooth é uma alternativa útil e eficiente para compartilhar informações entre dispositivos, especialmente em situações em que a conexão com fio não é viável. Com a crescente popularidade de dispositivos sem fio, o Bluetooth continua a desempenhar um papel importante na transferência de dados de forma simples e prática.

Conexão VPN para transferência de dados

Uma conexão VPN, ou Virtual Private Network, é uma ferramenta que permite a transferência segura de dados pela internet. Ao utilizar uma VPN, os dados enviados e recebidos são criptografados, o que garante a privacidade e a segurança da informação, impedindo que terceiros mal-intencionados tenham acesso a essas informações.

Uma das principais vantagens de utilizar uma VPN para a transferência de dados é a proteção contra hackers e outras ameaças cibernéticas. Com a criptografia oferecida por uma conexão VPN, as informações sensíveis estão protegidas, mesmo que sejam interceptadas durante a transmissão.

Além da segurança, as conexões VPN também são utilizadas para contornar restrições geográficas na internet. Por exemplo, muitos usuários usam VPNs para acessar sites e serviços que estão bloqueados em seus países, permitindo uma maior liberdade de navegação.

No contexto empresarial, as VPNs são amplamente utilizadas para conectar filiais remotas e permitir o acesso seguro aos recursos da empresa a partir de qualquer lugar do mundo. Isso proporciona maior flexibilidade aos colaboradores, que podem trabalhar de forma remota sem comprometer a segurança dos dados da organização.

Em resumo, a conexão VPN é uma ferramenta essencial para garantir a segurança e a privacidade na transferência de dados pela internet, sendo amplamente utilizada tanto por usuários individuais quanto por empresas em todo o mundo.

Segurança na transferência de dados via Bluetooth

A segurança na transferência de dados via Bluetooth é um tema de extrema importância nos dias de hoje, devido à crescente utilização dessa tecnologia em dispositivos móveis e sistemas de automação. O Bluetooth é uma tecnologia de comunicação sem fio de curto alcance que permite a troca de informações entre dispositivos próximos, como smartphones, tablets, computadores e acessórios eletrônicos.

Para garantir a segurança dos dados transferidos via Bluetooth, é essencial adotar boas práticas de segurança cibernética. Uma das principais recomendações é manter o dispositivo com o Bluetooth desativado quando não estiver em uso, para evitar possíveis ataques de hackers que explorem vulnerabilidades nessa conexão sem fio.

Além disso, é fundamental manter os dispositivos sempre atualizados com as últimas versões de firmware e software, pois as atualizações frequentemente corrigem falhas de segurança e melhoram a proteção do sistema contra ameaças virtuais.

Outra dica importante é evitar a conexão com dispositivos desconhecidos ou não confiáveis via Bluetooth, pois isso pode expor os dados pessoais e sensíveis a possíveis ataques de interceptação de informações.

Por fim, é recomendável utilizar métodos de criptografia avançados para proteger os dados transferidos via Bluetooth, como o uso de senhas seguras e o emprego de protocolos de segurança robustos.

Seguindo essas práticas de segurança, é possível desfrutar dos benefícios da tecnologia Bluetooth sem comprometer a privacidade e a integridade dos dados transferidos entre dispositivos.

Protocolo de transferência de dados por VPN

Um protocolo de transferência de dados por VPN, ou Rede Privada Virtual, é essencial para garantir a segurança e privacidade das informações transmitidas pela internet. A VPN cria um túnel criptografado entre o dispositivo do usuário e o servidor VPN, protegendo os dados de possíveis ataques cibernéticos e garantindo a confidencialidade das comunicações.

Existem diferentes protocolos de transferência de dados utilizados em VPNs, cada um com suas próprias características e níveis de segurança. Um dos protocolos mais comuns é o OpenVPN, conhecido por sua versatilidade e facilidade de configuração em diferentes sistemas operacionais. O OpenVPN utiliza uma combinação de tecnologias SSL/TLS para garantir a autenticação e criptografia dos dados.

Outro protocolo amplamente utilizado é o IPSec (Internet Protocol Security), que oferece um alto nível de segurança por meio da autenticação e criptografia dos pacotes de dados. O IPSec pode ser configurado de duas maneiras: modo de transporte, que protege apenas os dados transmitidos, e modo de túnel, que protege todo o tráfego entre os dispositivos.

Além disso, o protocolo L2TP/IPSec (Layer 2 Tunneling Protocol over IPSec) combina a simplicidade do L2TP com a segurança do IPSec, proporcionando uma conexão estável e segura para a transferência de dados pela VPN.

Em resumo, a escolha do protocolo de transferência de dados por VPN depende das necessidades de segurança e compatibilidade do usuário, garantindo uma experiência segura e protegida ao navegar na internet ou acessar redes privadas remotamente.

Passos para transferir dados por Bluetooth VPN

Para transferir dados por Bluetooth VPN, é importante seguir alguns passos simples para garantir uma conexão segura e eficiente entre os dispositivos. O Bluetooth VPN permite a troca de informações de forma criptografada, garantindo a privacidade e segurança dos dados transferidos.

O primeiro passo é certificar-se de que ambos os dispositivos estejam com o Bluetooth e a conexão VPN ativados. Em seguida, é necessário emparelhar os dispositivos, o que geralmente requer que um código de segurança seja inserido em ambos os aparelhos para garantir a conexão segura.

Após o emparelhamento bem-sucedido, é possível iniciar a transferência de dados. É importante selecionar os arquivos que deseja transferir e certificar-se de que a conexão VPN está ativa para garantir a proteção dos dados durante a transmissão.

Durante a transferência, é recomendável manter os dispositivos próximos um do outro para evitar interferências na conexão Bluetooth. Além disso, é importante garantir que a conexão VPN esteja estável para evitar interrupções durante a transferência dos dados.

Ao concluir a transferência, verifique se todos os arquivos foram recebidos corretamente antes de desativar a conexão VPN e o Bluetooth. Seguindo esses passos simples, você poderá transferir dados com segurança por Bluetooth VPN e garantir a privacidade e integridade das suas informações.

0 notes

Text

Guia Definitivo dos Tipos de Som para Carros

A paixão por música e a liberdade da estrada são dois conceitos que combinam como nenhum outro. Quem não ama dirigir, especialmente em viagens longas, ao som de suas músicas favoritas? Para garantir a melhor experiência, escolher os melhores equipamentos de som automotivo é fundamental. No entanto, como saber quais são os tipos de equipamento disponíveis e quais se encaixam melhor no seu estilo e no seu carro?

Se você já se pegou pesquisando sobre as melhores marcas de som automotivo, sabe que o mercado está repleto de opções. Hoje, vou te ajudar a compreender os principais tipos de equipamentos de som automotivo e como cada um deles pode melhorar sua experiência sonora.

Tipos de Equipamento de Som Automotivo

No mercado de som automotivo, encontramos diversos componentes que se complementam para criar uma experiência auditiva rica. Vou te explicar cada um deles, desde as unidades principais até os elementos mais avançados, como amplificadores e subwoofers.

Unidades Principais (Head Units)

A unidade principal, também conhecida como “head unit”, é o coração do sistema de som automotivo. É responsável por gerenciar e controlar tudo que está ligado ao áudio do carro. As unidades principais variam bastante em termos de tecnologia — algumas oferecem apenas rádio FM/AM e entrada de CD, enquanto outras são verdadeiros centros de entretenimento multimídia, com conectividade Bluetooth, suporte a Apple CarPlay e Android Auto.

As mais modernas permitem integrar aplicativos de música e navegação, oferecendo uma experiência ainda mais completa. Se você gosta de praticidade e valoriza a facilidade de conexão com o smartphone, uma unidade principal com Bluetooth e comando de voz é uma ótima escolha. Isso não só melhora o som, mas também garante segurança ao evitar que você precise manipular o celular enquanto dirige.

Alto-Falantes: Coaxiais e Componentes

Os alto-falantes são fundamentais para qualquer sistema de som automotivo. Eles são responsáveis pela conversão dos sinais elétricos em som audível. Existem dois tipos principais de alto-falantes: coaxiais e componentes.

Coaxiais: Estes são os mais comuns e fáceis de instalar. Em um único conjunto, geralmente combinam tweeter e woofer, oferecendo uma gama ampla de frequências. Eles são indicados para quem procura melhorar o som do carro de maneira simples, sem grandes modificações.

Componentes: Já os alto-falantes componentes são ideais para quem busca uma qualidade superior de som. Neles, os diferentes elementos — como woofers e tweeters — são separados, o que possibilita uma instalação personalizada e maior clareza de áudio. Com os tweeters colocados estrategicamente, é possível conseguir uma melhor definição dos agudos e uma distribuição mais precisa do som.

Amplificadores: Potência e Clareza

Quando falamos de qualidade de som, não podemos deixar de mencionar os amplificadores. Eles têm a função de aumentar a potência do sinal que sai da unidade principal, garantindo que os alto-falantes funcionem em sua capacidade máxima.

Os amplificadores são indicados principalmente quando se adiciona um subwoofer ao sistema, pois, sem amplificação adequada, o som dos graves pode parecer fraco e distorcido. Mesmo em sistemas mais simples, adicionar um amplificador é um jeito seguro de melhorar a qualidade do som e garantir clareza em volumes mais altos.

Subwoofers: Frequências Graves de Qualidade

Se você ama aqueles graves profundos que fazem o carro vibrar, então precisa de um subwoofer. Este equipamento é responsável por reproduzir as frequências baixas, criando aquele som "encorpado" que tanto agrada os amantes de música eletrônica, hip-hop ou rock. Existem subwoofers ativos e passivos:

Ativos: Já vêm com um amplificador embutido, facilitando a instalação e economizando espaço.

Passivos: Necessitam de um amplificador externo, mas oferecem mais flexibilidade na configuração.

A escolha entre os dois vai depender da sua preferência e do espaço disponível no veículo. Se o seu objetivo é um som "limpo" e potente, um subwoofer bem instalado, combinado com um bom amplificador, é imprescindível.

Tweeters e Super Tweeters: Realçando os Agudos

Os tweeters são responsáveis pela reprodução das altas frequências. Eles são complementares aos woofers e subwoofers, garantindo que os agudos sejam nítidos e detalhados. Existem também os super tweeters, que são ainda mais potentes e focados na faixa de frequências mais altas, ideais para sistemas que buscam definição extrema.

Processadores de Som (DSP)

Os processadores de som, conhecidos como DSP (Digital Sound Processor), são componentes sofisticados que permitem um ajuste detalhado da qualidade do áudio. Com um DSP, é possível equalizar o som de maneira personalizada, ajustar o timing e garantir que o som esteja perfeitamente sincronizado para a posição dos ocupantes do veículo. Para quem quer um sistema realmente “top de linha”, investir em um DSP faz toda a diferença.

Cabos e Acessórios para uma Instalação de Qualidade

Muitas pessoas esquecem a importância de utilizar cabos de qualidade ao instalar um sistema de som. Os cabos são os responsáveis pela transmissão do sinal entre os diferentes componentes, e cabos mal dimensionados ou de má qualidade podem gerar perda de sinal ou interferências. Sempre prefira cabos blindados e de espessura adequada para o nível de potência do seu sistema.

Além disso, é importante utilizar distribuidores de energia e fusíveis para garantir a segurança do sistema, evitando curtos-circuitos que podem danificar os componentes ou, até mesmo, causar acidentes.

Escolha de Equipamentos de Som Automotivo

A escolha dos equipamentos de som automotivo deve sempre considerar suas expectativas em termos de qualidade de áudio e o tipo de música que você mais ouve. Se você prefere uma experiência prática e econômica, um sistema com alto-falantes coaxiais e uma unidade principal moderna já pode ser mais do que suficiente. Para os audiófilos, no entanto, investir em alto-falantes componentes, subwoofers, amplificadores e, quem sabe, até um DSP é o caminho para alcançar a perfeição sonora.

Um detalhe que eu não poderia deixar de mencionar é a importância da instalação. Não adianta investir nos melhores equipamentos se a instalação não for bem feita. Sempre opte por profissionais qualificados, que tenham experiência em som automotivo. Uma instalação de qualidade garante que os equipamentos trabalhem em harmonia, proporcionando uma experiência sonora impecável.

Com todas essas opções e possibilidades, montar um bom sistema de som automotivo é como construir um projeto pessoal. Há espaço para personalização, paixão e, principalmente, muita diversão — afinal, nada melhor do que rodar pela cidade ou pegar a estrada ao som das suas músicas preferidas, sentindo cada batida, cada acorde como se estivesse em um show particular.

0 notes