#tin can api

Explore tagged Tumblr posts

Text

⭐️

Author: DancingFey

Group C: secret admirer; let’s get away; bees, honey

⭐️

The Bee's a Bookworm

“Snakeweed for the base, fennel for strength, garlic for protection…” Rumplestilkin hummed as he dropped each ingredient into a pot of boiling water. “Three out of four is not complete! Tell me, which ingredient do I seek?”

His question was answered by his uninvited guest buzzing in his ear.

When they first arrived at the Dark Castle, he refused to break their curse without a deal. The fact that they couldn’t communicate was not his problem. He expected them to leave, but the little bug stayed even after multiple threats of shoe stomping.

He took a moment to replace his spinner’s smile with an impish smirk before turning around to face the Apis Mellifera that had been haunting his castle.

The bee hovered inches from his face.

“Well! Li’l bee, since you refuse to leave, you may as well make yourself useful.”

The honeybee flew in his face, ruffling his bangs before flying off towards his cabinet of herbs, landing on a jar.

“Testy today, dearie?” He grumbled before fluffing his hair back into place and walking over.

“Ah-ha! Thyme, of course!” He grabbed the jar and returned to the brewing potion. “How could I forget the herb for bravery in a Bravery Potion!”

Rumple extended his index finger, and the honeybee jumped from the jar onto his scaly hand without hesitation. He set the bee on his shoulder, where they would sit and observe as he worked. Not that it stopped them from flying down anytime he brought out a book.

At first, he had considered killing them, but on the fourth day, the honeybee found a passage that he had spent weeks searching for in an old botanist’s journal containing theories of how feyberry and dreamweave vines may react when dissolved with unicorn blood. Then, the bloody thing had to go and wiggle their butt high in the air, hop side to side, spin around, and perform an aerial backflip in what Bae would have called a victory dance. It reminded him so much of his son that his heart clenched at the sight.

That was the moment he knew he couldn’t kill the damn bee.

It became routine for the cursed bee to assist him in his research. They would point to paragraphs that contained the information he was looking for. And if he missed something from a previous passage, they directed him to the chapter by nestling their body between the pages, wiggling their black-striped backside to push their body underneath.

He refused to acknowledge how cute they were or that he was rapidly lowering his defenses around them.

As he finished the Bravery Potion, a white dove tapped on his window. “Dove! Good, you're back! I have a use for you.”

Rumple opened the window, and the shapeshifter transformed with a plume of grey smoke into a bald, scarred, muscular man.

“I did not expect you to take in another pet, master.”

“Ha! One pet is more than enough work for me. No, you can give me your report on your mission later. For now, I need you to translate. You see, this poor, helpless creature is cursed! And only I can break it. But alas, a deal must be struck!”

Dove stared at his master’s antics and sighed. “And what are your terms of the contract, master Rumpelstiltskin?”

“Hmm, well the little bugger has been surprisingly…helpful. I will break their curse, returning them to their human form. In return, they will stay in the Dark Castle with me, and work as my research assistant for…oh, say five years.”

A contract appeared on the table at the wave of his hand, and the bee instantly flew down to read it. Once finished, Dove translated their response.

“They will agree to your terms if you make an amendment. They want to be allowed to write home with the concession that you can read and approve the letters beforehand.”

“Fine, but remember dearie, no one breaks a deal with me.”

He swore the bee rolled their eyes at him before dipping their forelegs in ink and signing the contract.

“It’s a deal!” He giggled before black, purple-tinted magic consumed the bee, leaving a beautiful young woman sitting on his desk with chestnut curls and eyes so blue they were like the reflection of light on the ocean.

“Did it work?” She frantically patted down her blue dress, “It worked! Oh, thank you. Thank You!”

She jumped off the table and wrapped her arms around his neck. Rumple glanced at Dove for assistance, but he only raised an eyebrow and smirked—the bastard.

“Yes, yes, dearie.” He awkwardly patted her back, “We made a deal…and now…” His voice trilled, “The monster has you in its clutches!”

“You’re not a monster. You’re a scholar. The amount of knowledge you have is incredible! And your books! Some of those records have been lost for centuries. And you don’t keep them in some ostentatious display to collect dust. You use them. You’re…you’re a genius! I’ve seen you create potions and spells that no one has ever thought of!”

This woman was either a miracle or a hallucination. Rumplestiltskin was leaning more towards the drugs.

“Sounds like you have a secret admirer,” Dove nudged his shoulder. Rumple stared at him as if he’d also lost his mind, but the cretin only shrugged…and then left!

“I-Is it so hard to believe? For all your threats of squashing me, you never harmed me, and you’re so passionate about your work. How could I not admire someone so dedicated to their craft? I…I confess I have always dreamed of being a scholar. Perhaps this is not how I imagined it happening, but I am honored to be your research assistant.”

She took a deep breath and reached out her hand. “I never got the chance to introduce myself. My name is Belle.”

Rumple stared at her hand, confounded, but shook it, “I don’t believe I need any introductions, dearie?”

She laughed, “No, but now I can finally get you out of this room.”

“W-What?”

“You haven’t left this workshop at all since I got here! Not to eat, drink, or sleep. Heavens forbid, you step outside! Rumple, you need to take a break. Breathe fresh air. Feel the sun’s warmth on your skin. Come on, let’s get away from this lab.”

She grabbed his hand and led him outside. Stunned and still half convinced Belle was a hallucination, he followed. They walked until they passed through a thicket of trees that opened into a grove filled with wildflowers.

“Isn’t it beautiful?” She let go of his hand and twirled around the flowers as if she belonged among them.

Yes, you are. Rumple shook his head to stop such nonsensical thoughts.

“When I was a bee, I was drawn here by the flowers' scent. They smelled so sweet and rich, unlike anything I had ever experienced as a human, and the flowers had so many vibrant colors, some of which I had never seen before! I thought this would be a great place to get away and have a picnic.”

“Picnic?”

“Yes, you need to eat, and I haven’t had human food since my ex-fiancé’s mother cursed me.”

He would be asking her questions about that later.

“A picnic, my lady wants. A picnic she shall get.” He gave her a mock bow before a picnic blanket with various dishes appeared.

Belle looked to see what foods he had conjured, when her eyes widened, “Oh! Honey cakes…” She started laughing and looked at him expectantly, to which he only raised an eyebrow and tilted his head in a silent question. “Get it? ‘Bees, honey.’ Remember?”

His face lit up at the memory, and he sang in a high-pitched voice, “Bees, honey. Oh, how lovely! A guest has arrived! A guest has arrived! Oh, what scheme has she contrived for this bee…is surely a spy!”

“And then you caught me in a jar.”

“It’s not every day a cursed maiden flies into my workshop, honey. Odds were the Evil Queen sent you to spy on me.”

Wait, honey?! Where did that come from?!

“Yes, you were insistent in your interrogation, even though we couldn’t communicate,” Belle smiled.

“You won’t be smiling at me for long.” He pointed a clawed finger at her, “I plan to work you to the bone.”

“I’m looking forward to it.”

Who was this woman? She wasn’t afraid of him, which already made her part of a small minority, but then she dared to not only make a demand from him but physically make him obey! Not Dove, Regina, or even Jefferson would be that bold! They would at least worry he might take revenge, but she treated him like a normal man, not a monster. She acted as if she saw him as a…friend.

Hallucination or not, Rumpelstiltskin was never letting Belle go.

He smiled back, and with a flick of his wrist, a red rose appeared in his hand.

“A flower for my li’l bee.”

Belle took the rose with a bright smile and mischief sparkling in her eyes. “I’m not a bee anymore.” She leaned across the blanket and kissed his cheek, “I’m your little bookworm.”

26 notes

·

View notes

Note

Maybe I’m just stupid but I downloaded Python, I downloaded the whole tumblr backup thing & extracted the files but when I opened the folder it wasn’t a system it was just a lot of other folders with like reblog on it? I tried to follow the instructions on the site but wtf does “pip-tumblr-download” mean? And then I gotta make a tumblr “app”? Sorry for bugging you w this

no worries! i've hit the same exact learning curve for this tool LMAO, so while my explanations may be more based on my own understanding of how function A leads to action B rather than real knowledge of how these things Work, I'll help where i can!

as far as i understand, pip is simply a way to install scripts through python rather than through manually downloading and installing something. it's done through the command line, so when it says "pip install tumblr-backup", that means to copy-paste that command into a command line window, press enter, and watch as python installs it directly from github. you shouldn't need to keep the file you downloaded; that's for manual installs.

HOWEVER! if you want to do things like saving audio/video, exif tagging, saving notes, filtering, or all of the above, you can look in the section about "optional dependencies" on the github. it lists the different pip install commands you can use for each of those, or an option to install all of them at once!

by doing it using pip, you don't have to manually tell the command line "hey, go to this folder where this script is. now run this script using these options. some of these require another script, and those are located in this other place." instead, it just goes "oh you're asking for the tumblr-backup script? i know where that is! i'll run it for you using the options you've requested! oh you're asking for this option that requires a separate script? i know where that is too!"

as for the app and oauth key, you can follow this tutorial in a doc posted on this post a while back! the actual contents of the application don't matter much; you just need the oauth consumer key provided once you've finished filling out the app information. you'll then go back to your command line and copy-paste in "tumblr-backup --set-api-key API_KEY" where API_KEY is that oauth key you got from the app page.

then you're ready to start backing up! your command line will be "tumblr-backup [options] blog-name", where blog-name is the name of the blog like it says on the tin, and the [options] are the ones listed on the github.

for example, the command i use for this blog is "tumblr-backup -i --tag-index --save-video --save-audio --skip-dns-check --no-reblog nocturne-of-illusions"... "-i" is incremental backups, the whole "i have 100 new posts, just add those to the old backup" function. "--tag-index" creates an index page with all of your tags, for easy sorting! "--save-video", "--save-audio", and "--no-reblog" are what they say they are.

⚠️ (possibly) important! there are two current main issues w backups, but the one that affected me (and therefore i know how to get around) is a dns issue. for any of multiple reasons, your backup might suddenly stall. it might not give a reason, or it might say your internet disconnected. if this happens, try adding "--skip-dns-check" to your options; if the dns check is your issue, this should theoretically solve it.

if you DO have an issue with a first backup, whether it's an error or it stalls, try closing the command window, reopening it, copy-pasting your backup command, and adding "--continue" to your list of options. it'll pick up where it left off. if it gives you any messages, follow the instructions; "--continue" doesn't work well with some commands, like "-i", so you'll want to just remove the offending option until that first backup is done. then you can remove "--continue" and add the other one back on!

there are many cool options to choose from (that i'm gonna go back through now that i have a better idea of what i'm doing ksjdkfjn), so be sure to go through to see if any of them seem useful to you!

#asks#lesbiandiegohargreeves#046txt#hope this is worded well ;; if you need clarification let me know!

2 notes

·

View notes

Text

Cloudian S3 Object Storage: Cải Thiện Tính Linh Hoạt và Tiết Kiệm Chi Phí Lưu Trữ

Trong thế giới kinh doanh ngày nay, dữ liệu là tài sản quý giá và là yếu tố quyết định sự thành công của doanh nghiệp. Tuy nhiên, với lượng dữ liệu ngày càng tăng, việc lựa chọn một giải pháp lưu trữ tối ưu, tiết kiệm chi phí và dễ dàng mở rộng là một thách thức lớn đối với nhiều tổ chức. Để giải quyết vấn đề này, Cloudian S3 Object Storage ra đời như một giải pháp lý tưởng, giúp các doanh nghiệp không chỉ cải thiện tính linh hoạt trong lưu trữ dữ liệu mà còn tối ưu hóa chi phí một cách hiệu quả.

Giới Thiệu Về Cloudian S3 Object Storage

Cloudian S3 Object Storage là một giải pháp lưu trữ đám mây được thiết kế để tương thích hoàn hảo với giao thức S3 của Amazon, mang lại cho doanh nghiệp một nền tảng lưu trữ linh hoạt và tiết kiệm chi phí. Cloudian cho phép các doanh nghiệp lưu trữ dữ liệu trên các hệ thống đám mây với khả năng mở rộng vô hạn mà không gặp phải các giới hạn vật lý, đồng thời duy trì tính bảo mật và hiệu suất tối ưu. Với khả năng tương thích cao với S3 API, Cloudian cung cấp một giải pháp lưu trữ đơn giản nhưng mạnh mẽ, giúp các doanh nghiệp tận dụng ưu điểm của S3 mà không phải thay đổi cách thức làm việc hiện tại của họ. Điều này giúp giảm thiểu thời gian chuyển đổi và tiết kiệm chi phí đáng kể.

Tính Linh Hoạt Cao: Đáp Ứng Mọi Nhu Cầu Lưu Trữ

Một trong những ưu điểm nổi bật của Cloudian S3 Object Storage là tính linh hoạt cao. Với Cloudian, các doanh nghiệp có thể dễ dàng mở rộng dung lượng lưu trữ mà không gặp phải khó khăn trong việc quản lý cơ sở hạ tầng. Dữ liệu có thể được phân phối và lưu trữ một cách tự động, tối ưu hóa hiệu suất và giảm thiểu chi phí bảo trì. Khả năng linh hoạt này giúp doanh nghiệp thích ứng nhanh chóng với sự thay đổi về nhu cầu lưu trữ. Bạn có thể tăng dung lượng khi cần thiết mà không phải lo lắng về việc mua sắm thêm phần cứng hay tốn kém chi phí duy trì cơ sở hạ tầng vật lý. Việc mở rộng và thu hẹp dung lượng lưu trữ trở nên dễ dàng hơn bao giờ hết, giúp doanh nghiệp tiết kiệm chi phí và tăng trưởng bền vững.

Tiết Kiệm Chi Phí Lưu Trữ: Lựa Chọn Thông Minh Cho Doanh Nghiệp

Một yếu tố quan trọng mà mọi doanh nghiệp đều quan tâm khi lựa chọn một giải pháp lưu trữ là chi phí. Cloudian S3 Object Storage giúp các doanh nghiệp tiết kiệm chi phí đáng kể nhờ vào mô hình thanh toán theo dung lượng sử dụng. Điều này có nghĩa là bạn chỉ phải trả tiền cho dung lượng lưu trữ thực tế mà bạn sử dụng, thay vì phải trả trước một khoản chi phí cố định cho toàn bộ hệ thống lưu trữ. Đây là một cách tuyệt vời để giảm thiểu chi phí không cần thiết và chỉ đầu tư vào tài nguyên bạn thực sự cần. Thêm vào đó, Cloudian giúp giảm chi phí vận hành thông qua khả năng tự động hóa các tác vụ lưu trữ và bảo mật, giảm thiểu sự can thiệp của con người và tiết kiệm thời gian trong việc quản lý hệ thống lưu trữ. Với Cloudian, doanh nghiệp không cần phải duy trì đội ngũ lớn để quản lý hệ thống lưu trữ, giúp cắt giảm chi phí nhân sự và gia tăng hiệu quả hoạt động.

Hiệu Suất Tối Ưu: Lưu Trữ Dữ Liệu Nhanh và An Toàn

Cloudian S3 Object Storage không chỉ giúp tiết kiệm chi phí mà còn đảm bảo hiệu suất tối ưu. Với các tính năng như tối ưu hóa tốc độ truy xuất dữ liệu, giảm độ trễ và nâng cao khả năng đáp ứng yêu cầu lưu trữ, Cloudian giúp doanh nghiệp làm việc hiệu quả hơn, nhanh chóng xử lý và truy xuất dữ liệu khi cần thiết. Bên cạnh đó, Cloudian cung cấp tính năng mã hóa dữ liệu và xác thực quyền truy cập, đảm bảo dữ liệu của bạn luôn được bảo mật trong suốt quá trình lưu trữ. Các tiêu chuẩn bảo mật cao giúp doanh nghiệp an tâm khi lưu trữ dữ liệu quan trọng, từ thông tin khách hàng đến các tài liệu nội bộ.

Tính Tương Thích Cao Với Hệ Thống Hiện Tại

Một lợi thế đáng kể khi sử dụng Cloudian S3 Object Storage là tính tương thích hoàn hảo với các ứng dụng và hệ thống lưu trữ đám mây hiện tại. Cloudian hỗ trợ S3 API của Amazon, cho phép các doanh nghiệp dễ dàng tích hợp với các dịch vụ đám mây hiện tại mà không cần phải thay đổi cách thức làm việc của mình. Việc này không chỉ giúp giảm thiểu rủi ro trong việc triển khai hệ thống mới mà còn tiết kiệm thời gian và chi phí chuyển đổi. Các doanh nghiệp có thể dễ dàng kết nối và đồng bộ hóa dữ liệu giữa các nền tảng lưu trữ khác nhau mà không gặp phải vấn đề tương thích.

Lý Do Doanh Nghiệp Nên Chọn Cloudian S3 Object Storage

Tiết kiệm chi phí: Doanh nghiệp chỉ phải trả tiền cho dung lượng lưu trữ thực tế sử dụng, giúp tối ưu hóa chi phí.

Linh hoạt mở rộng: Dễ dàng tăng giảm dung lượng lưu trữ mà không gặp phải giới hạn vật lý.

Bảo mật cao: Mã hóa dữ liệu và kiểm soát quyền truy cập chặt chẽ giúp bảo vệ thông tin quan trọng.

Hiệu suất tối ưu: Tăng tốc độ truy xuất và giảm độ trễ, giúp công việc trở nên nhanh chóng và hiệu quả.

Tương thích với S3: Dễ dàng tích hợp với các hệ thống và ứng dụng hiện tại, giảm thiểu rủi ro và chi phí chuyển đổi.

Kết Luận

Cloudian S3 Object Storage là giải pháp lý tưởng giúp doanh nghiệp cải thiện tính linh hoạt trong việc lưu trữ dữ liệu đồng thời tiết kiệm chi phí tối đa. Với khả năng mở rộng linh hoạt, bảo mật tối ưu và hiệu suất cao, Cloudian là lựa chọn hoàn hảo cho các doanh nghiệp mong muốn một nền tảng lưu trữ đám mây mạnh mẽ, tiết kiệm và dễ dàng tích hợp vào hệ thống hiện tại. Hãy chọn Cloudian S3 Object Storage để đưa doanh nghiệp của bạn tiến xa hơn, hiệu quả hơn và bền vững hơn trong kỷ nguyên số hóa!

Tìm hiểu thêm: https://vndata.vn/cloud-s3-object-storage-vietnam/

0 notes

Text

LMS Features Checklist: A Comprehensive Guide for Businesses and Institutions

In the digital age, the adoption of Learning Management Systems (LMS) has become indispensable for organizations looking to optimize their training and learning processes. Whether you are a business aiming to upskill employees or an educational institution providing structured courses, an LMS is your go-to solution. At EdzLMS, we understand the nuances of selecting and implementing the right LMS for your needs. In this blog, we’ll walk you through a detailed LMS features checklist to ensure you make an informed decision.

Why Do You Need an LMS?

Before diving into the checklist, it’s crucial to understand why an LMS is a game-changer:

Centralized Learning Platform: An LMS consolidates all learning resources, making them accessible anytime, anywhere.

Improved Engagement: Gamified learning, interactive quizzes, and multimedia content foster better engagement.

Cost-Efficiency: Reduces the need for physical training sessions, saving both time and money.

Scalability: From startups to large enterprises, an LMS grows with your organizational needs.

LMS Features Checklist

Here is a comprehensive LMS features checklist to help you evaluate your options:

1. User-Friendly Interface

The LMS should have a simple and intuitive interface. If learners or administrators find the platform complex, it defeats the purpose of having an LMS. Ensure:

Easy navigation for all users.

Mobile-responsive design for learning on the go.

Multi-language support to cater to diverse user bases.

2. Customizable Learning Paths

Every learner’s journey is unique. The LMS should allow for:

Creating personalized learning paths.

Pre-requisite course setups.

Progress tracking for individual learners.

3. Integration Capabilities

Your LMS should seamlessly integrate with other tools to streamline processes. Look for:

API integrations with existing HR, CRM, or ERP systems.

Compatibility with content creation tools like SCORM and Tin Can (xAPI).

Integration with video conferencing platforms like Zoom or Microsoft Teams.

4. Content Management

An effective LMS should support diverse content formats to cater to various learning needs:

Upload and manage PDFs, videos, and presentations.

Built-in content creation tools for quizzes and assignments.

AI-powered tools for generating course content (like EdzLMS offers).

5. Gamification and Learner Engagement

To keep learners motivated, ensure your LMS includes:

Points, badges, and leaderboards.

Interactive activities like quizzes and polls.

Social learning features, such as discussion boards and peer reviews.

6. Analytics and Reporting

Data-driven insights are essential for measuring the effectiveness of your learning programs. Check for:

Detailed reports on course completion rates.

Insights into learner performance and engagement.

Customizable dashboards for administrators.

7. Assessment and Certification

The LMS should facilitate learner evaluation and provide recognition for achievements. Features include:

Built-in assessment tools for quizzes and exams.

Automated grading systems.

Digital certificates and badges upon course completion.

8. Scalability and Performance

As your organization grows, your LMS should adapt seamlessly:

Support for an increasing number of users.

High uptime and minimal latency.

Cloud-based hosting for scalability.

9. Security and Compliance

With sensitive learner and organizational data involved, security is non-negotiable. Ensure:

Data encryption and secure login protocols.

Compliance with GDPR, HIPAA, or other relevant regulations.

Regular updates and vulnerability assessments.

10. Cost-Effectiveness

Finally, the LMS should provide value for money. Evaluate:

Transparent pricing models (subscription or one-time fee).

Features included in the basic package versus premium add-ons.

Cost-saving potential compared to traditional training methods.

How EdzLMS Stands Out

At EdzLMS, we pride ourselves on offering a cutting-edge LMS tailored to your needs. Our platform incorporates all the features in this checklist and more:

AI-Powered Learning: Streamline content creation and delivery using artificial intelligence.

Customizable Portals: Design your LMS environment to reflect your brand identity.

Gamified Engagement: Enhance learner participation with engaging gamification features.

Advanced Analytics: Gain actionable insights into learner behavior and course effectiveness.

With EdzLMS, you’re not just investing in a platform; you’re partnering with a team dedicated to maximizing the impact of your learning initiatives.

FAQs About LMS Features Checklist

1. What is the most important feature to look for in an LMS?

While all features are essential, user-friendliness and integration capabilities are paramount. A user-friendly LMS ensures easy adoption, and integration capabilities streamline existing workflows.

2. How do I ensure my LMS is secure?

Look for an LMS that provides robust data encryption, secure login protocols, and compliance with regulations like GDPR or HIPAA.

3. Can I customize the LMS to match my brand?

Yes, platforms like EdzLMS allow extensive customization, from logo placement to personalized learning paths.

4. How do I measure the success of my LMS?

Use analytics and reporting tools within the LMS to track learner engagement, course completion rates, and overall performance.

5. What content formats are supported in most LMS platforms?

Modern LMS platforms support PDFs, videos, audio files, SCORM-compliant courses, and interactive quizzes.

Conclusion

Selecting the right LMS is a strategic decision that can transform your organization’s learning and development processes. By using this LMS features checklist, you’ll be well-equipped to choose a platform that aligns with your goals. At EdzLMS, we’re here to guide you every step of the way. Schedule a demo with us today and take the first step toward revolutionizing your learning experience!

0 notes

Text

Best LMS Software Company in UAE

In today’s fast-paced digital world, organizations and educational institutions are constantly looking for innovative ways to deliver effective learning experiences. Learning Management Systems (LMS) have become a cornerstone in modern education and corporate training. If you're searching for the best LMS software company in UAE, this guide will help you navigate your options and understand the key benefits of implementing a robust LMS platform.

What is an LMS?

A Learning Management System (LMS) is a software application designed to manage, deliver, and track educational content and training programs. It enables educators, trainers, and organizations to create customized learning environments, track learner progress, and ensure knowledge retention through engaging tools and features.

Why Businesses and Institutions in UAE Need LMS

The UAE is a hub for innovation and education, making LMS adoption critical for:

Corporate Training: Companies need a scalable way to upskill employees and maintain competitiveness.

Educational Institutions: Schools and universities require advanced tools for hybrid and online learning.

Compliance Training: Regulatory industries in the UAE benefit from LMS platforms to ensure compliance with local laws and standards.

Global Reach: LMS solutions provide multilingual capabilities, perfect for the UAE's diverse workforce.

Features of the Best LMS Software

When searching for the best LMS software company in UAE, prioritize these key features:

1. User-Friendly Interface

An intuitive design ensures seamless navigation for learners and administrators.

2. Mobile Compatibility

Given the UAE’s high smartphone penetration, mobile-friendly LMS platforms are essential for learning on the go.

3. Customization Options

Tailor the LMS to your organization’s branding, learning goals, and unique needs.

4. Gamification

Incorporating gamification features like badges, leaderboards, and rewards boosts learner engagement.

5. Real-Time Analytics

Track learner performance and course effectiveness with detailed analytics and reporting tools.

6. Multilingual Support

The UAE’s multicultural workforce requires LMS platforms that support multiple languages.

7. SCORM and API Integrations

Ensure compatibility with existing tools and content standards like SCORM or Tin Can API.

Benefits of Partnering with the Best LMS Software Company in UAE

Choosing the right LMS provider can transform your learning initiatives. Key benefits include:

Increased Productivity: Streamlined training programs reduce time and resource expenditure.

Enhanced Learning Outcomes: Interactive features ensure better knowledge retention.

Cost-Effectiveness: Eliminate the need for physical classrooms and printed materials.

Scalability: Expand your learning programs effortlessly as your organization grows.

Top LMS Software Companies in UAE

Here’s a curated list of the leading LMS software companies in UAE:

1. Talent Developments

Renowned for its cutting-edge technology and seamless user experience, Talent Developments Solutions provides tailored LMS platforms for educational and corporate clients.

2. SmartLearn UAE

SmartLearn offers cloud-based LMS solutions with extensive customization options and excellent customer support.

3. LearnPro Middle East

Focused on employee training and development, LearnPro’s LMS is ideal for compliance and skill enhancement programs.

4. eTrain Software

Specializing in mobile-friendly and multilingual LMS solutions, eTrain Software caters to the UAE’s diverse workforce needs.

5. EduWare Systems

EduWare provides robust analytics tools and gamification features, making it a favorite among schools and universities.

How to Choose the Best LMS Software Company in UAE

To ensure you’re making the right choice, consider:

Identify Your Goals: Determine whether you need LMS for corporate training, K-12 education, or higher education.

Check Reviews and Testimonials: Customer feedback is a valuable resource.

Request Demos: Test the platform to assess its features and user experience.

Evaluate Scalability: Choose a provider that can grow with your organization.

Customer Support: Ensure the company offers reliable and prompt support services.

FAQs About Best LMS Software Company in UAE

Q1: What is the cost of implementing an LMS in UAE?

The cost varies based on features, customization, and the number of users. Most providers offer scalable pricing plans to suit different budgets.

Q2: Can LMS platforms support Arabic language?

Yes, the best LMS companies in UAE offer multilingual support, including Arabic.

Q3: Is LMS suitable for small businesses?

Absolutely! Many LMS providers offer affordable plans for small and medium-sized enterprises (SMEs).

Q4: How long does it take to implement an LMS?

Implementation timelines can range from a few days to several weeks, depending on customization requirements and user training.

Q5: Are LMS platforms secure?

Yes, reputable LMS providers prioritize data security with features like encryption, secure access controls, and regular updates.

Conclusion

The best LMS software company in UAE can revolutionize the way you approach education and training. By leveraging advanced tools and technologies, organizations can enhance learning outcomes, streamline processes, and achieve long-term success. Whether you’re a corporate entity or an educational institution, the right LMS will be your key to unlocking the full potential of digital learning.

#LMS Software Company in UAE#LMS companies in Dubai#LMS Company in UAE#LMS Software in UAE#Best LMS in Dubai#Best eLearning Companies in UAE#Top LMS Company in UAE

1 note

·

View note

Text

How to Get a WhatsApp Business Blue Tick: Documents Needed and Approval Time

In today’s fast-paced digital landscape, building trust with customers is more important than ever. One way businesses can boost credibility and stand out is by obtaining a WhatsApp Business blue tick. This blue badge next to a business name signifies that the account is verified, providing a sense of authenticity to customers. If you’re wondering how to get the WhatsApp blue tick, what documents are required, and how long it takes, this guide is here to help.

What Is a WhatsApp Business Blue Tick?

The WhatsApp Business blue tick is a verification badge provided to select businesses using the WhatsApp Business API. It confirms that the account is authentic and represents the official business. This badge is not just a status symbol; it is a way to reassure customers that they are engaging with a legitimate business.

Businesses working with a trusted WhatsApp Business API services provider can navigate the process more smoothly and improve their chances of verification.

Why Is a WhatsApp Blue Tick Important for Businesses?

A blue tick adds significant value to your business by:

Boosting Customer Trust: Verified accounts are perceived as reliable and trustworthy.

Enhancing Brand Recognition: It sets your business apart from competitors who lack verification.

Improving Engagement: Customers are more likely to interact with verified accounts.

Whether you’re working with a WhatsApp blue tick services provider in Noida or applying independently, the benefits are clear.

Documents Needed for WhatsApp Business Blue Tick

Getting verified requires providing specific documents to prove the legitimacy of your business. Here’s a detailed list:

Business Registration Certificate

Proof that your business is legally registered.

Examples: Certificate of Incorporation, GST Registration, or Trade License.

Proof of Address

Documents like utility bills, lease agreements, or any official correspondence that verify your business address.

Tax Documentation

Tax Identification Number (TIN) or GST Certificate to confirm your business is compliant with taxation regulations.

Online Presence Evidence

A website URL and active social media profiles that showcase your business activities.

Brand Trademark (Optional)

If your brand is trademarked, submitting a trademark certificate can strengthen your application.

Partnering with an experienced WhatsApp blue tick services provider in Noida ensures that these documents are prepared and submitted correctly.

How to Apply for the WhatsApp Business Blue Tick

The application process involves the following steps:

Sign Up for the WhatsApp Business API Verification is only available for accounts using the API. A bulk WhatsApp API provider can help you get started.

Submit Business Information Work with your API provider to submit your business details, including name, address, and documents.

Verify Facebook Business Manager Your Facebook Business Manager account must also be verified to proceed with the WhatsApp blue tick application.

Apply for Verification Submit your application via your API partner or directly through WhatsApp.

Wait for Review WhatsApp and its partners will review your application and decide whether to approve your request.

How Long Does It Take to Get Verified?

The verification process can vary depending on your preparedness and the complexity of your business. Here’s a typical timeline:

Initial Document Review: Takes about 3–7 business days.

Facebook Business Verification: If not already completed, this can take another 5–10 days.

Final Decision by WhatsApp: Usually takes 1–2 weeks after the initial steps are completed.

In total, the process can take between 2 to 4 weeks.

Tips for a Smooth Verification Process

Ensure Accuracy of Documents Double-check all submitted information to avoid delays or rejections.

Strengthen Your Online Presence A professional website and active social media profiles reflect your business’s legitimacy.

Work With a Trusted Provider Collaborating with a reliable WhatsApp blue tick services provider in Noida ensures a streamlined process.

Benefits of a Verified WhatsApp Business Account

Increased Credibility A blue tick assures customers that they are communicating with an authentic business.

Higher Engagement Rates Verified accounts often see higher response rates due to the added trust factor.

Enhanced Communication Use features like bulk WhatsApp API messaging to send updates, promotions, and alerts efficiently.

Can Any Business Get a WhatsApp Blue Tick?

Not all businesses are eligible for verification. WhatsApp typically prioritizes businesses that are well-known or have a significant online presence. If your startup is new, focusing on building a strong digital footprint can increase your chances of approval.

Combining Verification With Bulk Messaging

A verified WhatsApp account combined with bulk messaging capabilities can transform your communication strategy. Working with a bulk WhatsApp message service provider allows you to:

Scale your messaging campaigns.

Automate responses to customer queries.

Provide personalized updates and offers.

Obtaining a WhatsApp Business blue tick is an excellent way to build trust and enhance your brand image. While the process requires specific documents and a bit of patience, the benefits far outweigh the effort.

By collaborating with a professional WhatsApp blue tick services provider in Noida, you can ensure that your application is handled efficiently and accurately. Whether you’re just starting out or looking to boost your business’s credibility, a blue tick is a worthwhile investment in your brand’s future.

#whatsapp verification#whatsapp api#whatsapp business platform#whatsapp blue tick#blue tick#whatsapp marketing#whatsappbusiness#bulk sms service provider

0 notes

Text

Passbolt là gì? Hướng dẫn cài đặt Passbolt trên Ubuntu 22.04

Passbolt là trình quản lý mật khẩu mã nguồn mở và miễn phí mà bạn có thể tự cài đặt trên máy chủ của mình. Trong bài viết này, Suncloud sẽ giải thích chi tiết Passbolt là gì cũng như hướng dẫn bạn cài đặt và thiết lập Passbolt trên Ubuntu 22.04.

1. Passbolt là gì?

Passbolt là trình quản lý mật khẩu nguồn mở được thiết kế chủ yếu để sử dụng theo nhóm trong các tổ chức doanh nghiệp. Với tính năng mã hóa mạnh mẽ, tính linh hoạt trong tích hợp và sự hỗ trợ từ cộng đồng mã nguồn mở, Passbolt là một công cụ hữu ích để bảo vệ thông tin nhạy cảm của bạn. Nó cung cấp một nền tảng an toàn để quản lý và chia sẻ mật khẩu cũng như các thông tin nhạy cảm khác.

2. Tính năng của Passbolt là gì?

Các tính năng chính của Passbolt:

Bảo mật và riêng tư

Passbolt nhấn mạnh đến tính bảo mật với các tính năng như khóa bí mật do người dùng sở hữu và mã hóa đầu cuối. Phần mềm trải qua các đánh giá bảo mật thường xuyên bởi những người thử nghiệm thâm nhập hàng đầu và các phát hiện được tiết lộ công khai để duy trì tính minh bạch và tin cậy.

Nguồn mở và miễn phí

Phần mềm có sẵn theo giấy phép AGPLV3, cho phép người dùng kiểm tra, tuỳ chỉnh, đóng góp và phân phối lại phần mềm. Sự cởi mở này thúc đẩy một cộng đồng người dùng và nhà phát triển, nâng cao độ tin cậy và tính năng bảo mật của phần mềm.

Triển khai linh hoạt

Passbolt có thể tự lưu trữ hoặc sử dụng như dịch vụ đám mây, mang lại sự linh hoạt tùy theo nhu cầu của tổ chức.

Hợp tác nhóm

Được thiết kế dành cho môi trường nhóm, Passbolt cho phép chia sẻ chi tiết thông tin xác thực giữa các thành viên trong nhóm. Nó hỗ trợ các tình huống phức tạp trong đó việc quản lý và chia sẻ thông tin xác thực một cách an toàn là rất quan trọng.

Tích hợp và tương thích

Passbolt hỗ trợ tích hợp với các dịch vụ khác thông qua API JSON mở, giúp nó có thể thích ứng với nhiều môi trường CNTT khác nhau. Passbolt tương thích với nhiều trình duyệt khác nhau, bạn có thể dễ dàng thêm tiện ích này trên Chrome, Firefox để tự động điền mật khẩu một cách an toàn.

3. Hướng dẫn cài đặt Passbolt

Cấu hình đề xuất:

2 CPU

2 GB RAM

3.1. Cài đặt Repo

Có nhiều cách để cài đặt Passbolt, nhưng trong bài viết này SunCloud sẽ hướng dẫn bạn cài đặt Passbolt thông qua Repo chính thức của Passbolt

Bước 1: Tải xuống script thiết lập Repo cho Passbolt (lệnh này sẽ tự động thiết lập Repo cho Ubuntu 22.04 của bạn)

curl -LO https://download.passbolt.com/ce/installer/passbolt-repo-setup.ce.sh

curl -LO https://github.com/passbolt/passbolt-dep-scripts/releases/latest/down

load/passbolt-ce-SHA512SUM.txt

Bước 2: Xác minh tính toàn vẹn của script Passbolt. Sau đó chạy script để thêm repo Passbolt

sha512sum -c passbolt-ce-SHA512SUM.txt && sudo bash ./passbolt-repo-setup.ce.sh || echo "Bad checksum. Aborting" && rm -f passbolt-repo-setup.ce.sh

Sau khi hoàn tất quá trình, bạn sẽ thấy 1 thông báo:

“passbolt repository setup is finished. You can now install passbolt CE edition with this command:

sudo apt install passbolt-ce-server”

Như vậy là bạn đã thiết lập xong Repo cho Passbolt, máy của bạn đã sẵn sàng để cài đặt passbolt.

3.2 Cài đặt Passbolt CE

Chạy lệnh sau để cài đặt package “passbolt-ce-server”

sudo apt install passbolt-ce-server

Bước 1: Cấu hình cơ sở dữ liệu Mariadb

Tiếp theo sẽ đặt tên tên người dùng quản trị mariadb. Theo mặc định, tên người dùng quản trị là root. Chọn Ok để chuyển sang bước tiếp theo.

Nhập mật khẩu cho người dùng quản trị, trong bài viết này Suncloud sẽ để trống phần mật khẩu. Chọn Ok để sang bước tiếp theo.

Bây giờ là lúc tạo cơ sở dữ liệu và người dùng mới với quyền hạn chế cho Passbolt.

Đối với người dùng cơ sở dữ liệu sẽ được sử dụng cho Passbolt, bạn có thể thay đổi theo người dùng của mình hoặc để mặc định với “ passboltadmin ” và chọn Ok .

Đặt password cho người dùng này. Bạn cần thông tin này khi cấu hình trên trình duyệt cho passbolt.

Tại bước này, nhập tên cơ sở dữ liệu mới cho Passbolt và chọn Ok . Bạn cũng có thể giữ nguyên CSDL mặc định ‘passboltdb’.

Trong bước tiếp theo, bạn sẽ được yêu cầu cấu hình Nginx cho Passbolt.

Bước 2: Cấu hình máy chủ web Nginx

Gói cài đặt trên Ubuntu hiện hỗ trợ cấu hình Nginx đi kèm với cấu hình mặc định hỗ trợ:

Sử dụng cổng 80 (http)

Sử dụng cổng 443 (https)

Các bước sau đây Suncloud sẽ hướng dẫn bạn tuỳ chọn cấu hình sử dụng cổng 80.

Chon none để không cấu hình SSL. Trong bước này, bạn có thể chọn auto để tự động cấu hình SSL sử dụng Letsencrypt hoặc manual để sử dụng SSL của bạn.

Khi bạn thấy thông báo `Well done! Visit http …` thì quá trình cài đặt đã hoàn tất.

Lời kết

Qua bài viết này, SunCloud hy vọng đã giúp được bạn hiểu rõ Passbolt là gì và có thể cài đặt Passbolt trên Ubuntu 22.04 một cách dễ dàng. Để có thể sử dụng Passbolt trên trình duyệt, bạn có thể tham khảo thêm bài viết hướng dẫn cách thêm Passbolt trên trình duyệt chrome của SunCloud trong phần tiếp theo nhé. Chúc bạn thành công!

Nguồn: https://suncloud.vn/passbolt-la-gi

0 notes

Text

📣 𝗘𝘅𝗽𝗹𝗼𝗿𝗶𝗻𝗴 𝗧𝗶𝗻 𝗖𝗮𝗻 𝗔𝗣𝗜 𝗳𝗼𝗿 𝗘𝗻𝗵𝗮𝗻𝗰𝗲𝗱 𝗲𝗟𝗲𝗮𝗿𝗻𝗶𝗻𝗴 𝗘𝘅𝗽𝗲𝗿𝗶𝗲𝗻𝗰𝗲𝘀 🔗

🚀 Explore the future of education with #eLearning! 📚💻 Discover the game-changing Tin Can API, a.k.a. Experience API or xAPI. 🌐 Revolutionizing the way we collect and analyze data from diverse learning activities. 🧠 Ready to enhance your eLearning journey? Dive into our latest blog! 🚀

🔗 𝙍𝙚𝙖𝙙 𝙩𝙝𝙚 𝙛𝙪𝙡𝙡 𝙖𝙧𝙩𝙞𝙘𝙡𝙚 𝙪𝙨𝙞𝙣𝙜 𝙩𝙝𝙚 𝙗𝙚𝙡𝙤𝙬 𝙡𝙞𝙣𝙠! https://www.swiftelearningservices.com/exploring-tin-can-api-for-enhanced-elearning-experiences/

👉 𝙑𝙞𝙨𝙞𝙩 𝙤𝙪𝙧 𝙬𝙚𝙗𝙨𝙞𝙩𝙚 𝙛𝙤𝙧 𝙢𝙤𝙧𝙚 𝙞𝙣𝙨𝙞𝙜𝙝𝙩𝙨: https://www.swiftelearningservices.com/

0 notes

Text

EA Forex là gì? Những điều nhà đầu tư cần phải lưu ý

EA Forex là một thuật ngữ được sử dụng phổ biến trong lĩnh vực giao dịch ngoại hối, giúp nhà đầu tư và giao dịch viên tiết kiệm thời gian và công sức, bởi vì chúng có khả năng tự động thực hiện các chiến lược giao dịch đã được lập trình trước.

Để biết thêm các thông tin về EA Forex là gì? Nó hoạt động như thế nào? Bạn có thể tham khảo bài viết dưới đây của chúng tôi nhé.

EA Forex là gì?

EA Forex là một từ viết tắt của "Expert Advisor", là một loại phần mềm được thiết kế để tự động hóa quá trình ra lệnh mua bán trên thị trường tài chính. Được tích hợp vào các nền tảng giao dịch, EA sử dụng các thuật toán và quy tắc logic đã được lập trình trước để thực hiện giao dịch mà không cần sự can thiệp của người giao dịch.

Đối với người sử dụng EA, lợi ích chính nằm ở khả năng tự động hóa các chiến lược giao dịch, giúp tiết kiệm thời gian và giảm bớt tác động của yếu tố tâm lý và cảm xúc trong quá trình ra quyết định giao dịch

EA Forex hoạt động như thế nào?

EA Forex (Expert Advisor) hoạt động như một chương trình máy tính tự động, được thiết kế để thực hiện các quyết định giao dịch trên thị trường ngoại hối mà không cần sự can thiệp của người giao dịch. Bạn có thể hiểu từng bước dưới đây:

Thu thập dữ liệu thị trường: EA sẽ theo dõi và thu thập thông tin từ thị trường, bao gồm giá cả, biểu đồ, và các chỉ số kỹ thuật khác.

Xây dựng chiến lược giao dịch: Người lập trình hoặc người tạo EA sẽ xây dựng một chiến lược giao dịch dựa trên các thuật toán và quy tắc cụ thể. Chiến lược này có thể bao gồm các điều kiện mua/bán, quản lý rủi ro, và các tham số khác.

Lập trình: Chiến lược giao dịch được lập trình thành mã máy tính, tạo thành phần lõi của EA. Mã này sẽ định rõ các hành động cụ thể mà EA sẽ thực hiện dựa trên điều kiện thị trường.

Kết nối với nền tảng giao dịch: EA được tích hợp vào nền tảng giao dịch ngoại hối, chẳng hạn như MetaTrader. Nó có khả năng đọc dữ liệu thị trường và thực hiện các lệnh mua/bán thông qua API (giao diện lập trình ứng dụng).

Thực hiện giao dịch tự động: Khi EA được kích hoạt, nó sẽ theo dõi thị trường và thực hiện các lệnh mua/bán theo chiến lược đã được lập trình. EA có khả năng tự động quản lý lệnh, đặt stop-loss, take-profit và thực hiện các hành động quản lý rủi ro khác.

Kiểm soát và tối ưu hóa: Người sử dụng có thể kiểm soát và tối ưu hóa EA bằng cách thiết lập các tham số, kiểm tra hiệu suất và điều chỉnh chiến lược giao dịch theo thời gian.

Phân loại giao dịch EA Forex

Giao dịch EA Forex tự động

Đặc điểm: Giao dịch EA tự động hoàn toàn không cần sự can thiệp của con người. Mọi quyết định mua/bán đều được thực hiện bởi chương trình máy tính, không cần sự giám sát liên tục từ phía người giao dịch.

Ưu điểm: Loại giao dịch này giúp loại bỏ tác động của tâm lý và cảm xúc trong quyết định giao dịch. Nó cũng có thể thực hiện các lệnh trong thời gian ngắn và theo dõi nhiều thị trường cùng một lúc.

Nhược điểm: EA tự động có thể gặp khó khăn khi thị trường biến động mạnh hoặc trong các điều kiện thị trường không ổn định. Việc lựa chọn và tối ưu hóa chiến lược cũng đòi hỏi sự hiểu biết chuyên sâu về thị trường.

Giao dịch EA Forex bán tự động

Đặc điểm chính: Giao dịch bán tự động là sự kết hợp giữa quyết định tự động và sự can thiệp của con người. EA thực hiện một số chức năng nhất định, nhưng người giao dịch vẫn giữ quyền quyết định cuối cùng và có thể can thiệp vào quá trình giao dịch khi cần thiết.

Ưu điểm: Giao dịch bán tự động mang lại sự linh hoạt, cho phép người giao dịch can thiệp khi cần và điều chỉnh chiến lược dựa trên nhận định cá nhân.

Nhược điểm: Có thể xảy ra tình trạng hiện tượng "quá can thiệp," khi người giao dịch thường xuyên can thiệp vào quyết định giao dịch của EA, ảnh hưởng đến hiệu suất tự động hóa.

Giao dịch EA Forex dành cho nhà đầu tư nào?

Giao dịch EA Forex có thể phù hợp với nhiều nhà đầu tư khác nhau, tùy thuộc vào mục tiêu, kiến thức, và phong cách giao dịch của từng người. Mỗi đối tượng sẽ có những ưu điểm và bất lợi riêng, bạn có thể cân nhắc khi sử dụng công cụ này dưới đây:

Đối với nhà đầu tư có kinh nghiệm:

Ưu điểm: Những người có kinh nghiệm lâu năm trong giao dịch Forex có thể tận dụng EA để tự động hóa chiến lược giao dịch của họ và giảm tác động của yếu tố tâm lý trong quyết định giao dịch.

Nhược điểm: Cần kiến thức vững về thị trường và chiến lược giao dịch để lập trình và tối ưu hóa EA một cách hiệu quả.

Đối với nhà đầu tư mới:

Ưu điểm: Giao dịch EA có thể giúp nhà đầu tư mới tiếp cận thị trường ngoại hối mà không yêu cầu kiến thức sâu rộng. EA tự động thực hiện các quyết định mua/bán, giảm ngưỡng học hỏi ban đầu.

Nhược điểm: Cần sự nắm vững về cách sử dụng và cấu hình EA, cũng như hiểu rõ về rủi ro và quản lý tài khoản giao dịch.

Đánh giá ưu điểm và nhược điểm của EA Forex

Ưu điểm

Tự động hóa giao dịch: Thực hiện các quyết định mua/bán tự động, loại bỏ tác động của yếu tố tâm lý và cảm xúc trong quyết định giao dịch.

Giao dịch 24/5: EA có thể hoạt động liên tục trong suốt thời gian thị trường ngoại hối mở cửa, từ thứ Hai đến thứ Sáu mà không cần sự can thiệp của con người.

Xử lý nhanh: Khả năng xử lý thông tin thị trường nhanh chóng và thực hiện các quyết định mua/bán trong khoảng thời gian ngắn.

Quản lý rủi ro hiệu quả: EA có khả năng thực hiện quản lý rủi ro theo các quy tắc được lập trình trước, bao gồm việc đặt stop-loss, take-profit và kích thước lô.

Nhược điểm

Không linh hoạt khi thị trường có nhiều biến động, EA có thể gặp khó khăn hoặc không thực hiện được chiến lược một cách hiệu quả.

Khả năng bị hack: Do giao dịch EA thường liên quan đến các công nghệ trực tuyến, nó có thể trở thành mục tiêu của hacker hoặc lừa đảo, đặc biệt là khi sử dụng các EA từ nguồn không tin cậy.

Khả năng bị Overfitting: Việc quá tối ưu hóa EA cho dữ liệu lịch sử có thể dẫn đến hiệu suất kém khi áp dụng vào thị trường thực tế, hiện tượng được gọi là "overfitting."

Tổng kết

Việc sử dụng EA cũng đòi hỏi kiến thức chuyên sâu về thị trường và chiến lược giao dịch, cũng như kỹ năng lập trình nếu người sử dụng muốn tùy chỉnh và tạo ra các EA theo ý muốn cá nhân của mình. Nếu bạn muốn giao dịch ngoại hối an toàn, có thể tham khảo top sàn forex uy tín mà chúng tôi giới thiệu nhé.

0 notes

Text

Gỡ nút thắt giữa công nghệ bảo mật và nhu cầu kinh doanh của doanh nghiệp

Doanh nghiệp cần có một hệ thống công nghệ đảm bảo tính an toàn, bảo mật cao nhưng phải đáp ứng kỳ vọng về hiệu quả, quản lý dễ dàng và quan trọng là không ảnh hưởng đến hoạt động kinh doanh hay hiệu suất của ứng dụng/website. Đâu là giải pháp?

Việt Nam được đánh giá là một “điểm nóng” về an toàn, an ninh mạng tại khu vực Đông Nam Á. Với hơn 5.000 cuộc tấn công mạng gây thiệt hại hơn 1 tỷ đô la Mỹ (số liệu năm 2020), cho thấy vấn đề bảo mật trên không gian mạng thực sự đáng ngại, đặc biệt là khi các tổ chức, doanh nghiệp đang nỗ lực chuyển đổi số, chuyển đổi ứng dụng lên Cloud, để đáp ứng nhu cầu ngày càng tăng cao và kỳ vọng về quyền riêng tư, bảo mật của người dùng.

Theo Akamai Technologies – Tập đoàn công nghệ dẫn đầu thế giới về an ninh mạng: sự gia tăng của các thiết bị di động, ứng dụng web, API làm tăng đáng kể rủi ro về bảo mật, kinh doanh và sự gia tăng của các nguy cơ an ninh mạng luôn luôn đi ngược lại với sự tin tưởng của khách hàng dành cho tổ chức. Mục tiêu của hầu hết các tổ chức, doanh nghiệp là cân bằng giữa nhu cầu phát triển kinh doanh và khả năng bảo mật, đồng thời xây dựng lòng tin của người dùng cuối ở tất cả các điểm chạm công nghệ, qua nhiều lớp ứng dụng, API…

Đâu là giải pháp gỡ nút thắt cho tất cả?

Giải pháp an ninh mạng thông qua nền tảng biên thông minh của Akamai

Akamai Technologies cung cấp nền tảng bảo mật theo khung SASE (Secure Access Service Edge – bảo mật truy cập dịch vụ biên), áp dụng các biện pháp kiểm soát bảo mật cụ thể như: Zero Trust Network Access, cổng truy cập web bảo mật trên đám mây. Những công cụ này giúp cho phép người dùng truy cập tài nguyên an toàn, ngăn chặn các tác nhân độc hại xâm nhập vào hệ thống.

Chú thích: Sơ đồ hoạt động của nền tảng biên thông minh - Akamai

Giải pháp bảo mật của Akamai được xây dựng trên nền tảng biên thông minh (Intelligent Edge Platform), được phân loại thành ba danh mục giải pháp: Điện toán biên & phân phối, Bảo mật ứng dụng web và API, Zero Trust.

Ở Akamai, các giải pháp bảo mật đều phải trong suốt với người dùng cuối, mọi công nghệ đều phải luôn giữ cho trải nghiệm của khách hàng là hoàn hảo. Intelligent Edge của Akamai sở hữu quy mô, khả năng phân phối lớn nhất trên thế giới, với hơn 4.100 điểm PoP toàn cầu trên 136 quốc gia, kinh nghiệm ngăn chặn hàng tỷ cuộc tấn công ứng dụng web và xác thức thông tin, giải pháp bảo mật của Akamai đáp ứng tối đa nhu cầu về hiệu suất bảo vệ mà tổ chức, doanh nghiệp yêu cầu.

Ông Đào Việt Hùng - Trưởng đại diện Akamai Technologies Việt Nam khẳng định trong sự kiện Vietnam Security Summit 2021: đã tham gia chia sẻ về chuyên đề: “Xu hướng và giải pháp an toàn thông tin mạng cho điện toán đám mây”. Ông khẳng định: “Những nền tảng biên thông minh như của Akamai sẽ là xu hướng tiếp cận tất yếu của của các doanh nghiệp nhằm bảo vệ lợi ích thương mại trên cơ sở bảo mật dữ liệu một cách tối đa”.

“Tham gia thị trường Việt Nam từ năm 2017 thông qua việc hợp tác chiến lược với Viettel IDC – Nhà cung cấp nền tảng cho chuyển đổi số hàng đầu Việt Nam, Akamai đã mang đến giải pháp công nghệ giúp doanh nghiệp Việt tự tin trong việc chuyển đổi dữ liệu lên Cloud.” - Ông Hùng chia sẻ thêm.

Akamai là nhà cung cấp dịch vụ hàng đầu thế giới về lĩnh vực an ninh mạng. Giải pháp dịch vụ bảo mật của Akamai được đánh giá là hiệu quả, triển khai nhanh chóng, không can thiệp vào hệ thống hiện tại, với chi phí đầu tư ban đầu thấp, đồng thời có những cảnh báo thông minh nhằm tiết kiệm đáng kể chi phí vận hành và quản lý. Chính phủ Mỹ, doanh nghiệp Forbes 500, hầu hết ngân hàng tại Singapore, hay các hãng lớn như Google, Facebook, Apple, Traveloka, Lazada… đều là khách hàng của Akamai. Tại Việt Nam, Akamai hiện có gần 800 máy chủ.

0 notes

Text

Chia se du lieu API bong da mien phi

Keonhacai5 chia se den anh em lam web bong da, web ty le keo, soi keo can nhung du lieu api bong da bang ket qua bong da, bang ty le keo, livescore, kqbd,… Chung toi cung cap mien phi cho ban va khong gan quang cao. Tham khao cac plugin, iframe html ve api bong da muon gan len cho website cua ban o day:

Keonhacaingon.com la trang website cung cap thong tin ve keonhacai5 chinh xac, update tylekeonhacai, keonhacai1, keonhacai88, keonhacaidemnay, keonhacaiso5, keonhacaihomnay, keobongtoinay

1 note

·

View note

Text

What is WebRTC and How Does It Work?

The recent pandemic forced businesses to adopt the remote working model, and while email was the preferred communication channel, the communication wasn’t happening in real-time. This increased the demand for alternative business solutions for ensuring team communication in real-time without lag. So, businesses started looking for VoIP-based business communication solutions that allow conferencing as well as support rich media.

What is WebRTC?

WebRTC (Web Real-Time Communication) is a powerful VoIP technology enabling seamless peer-to-peer communication between web browsers and applications. Application programming interfaces (APIs) written in JavaScript make it easy for software developers to integrate different features using WebRTC. These APIs can be included in the developers’ applications in order to enable peer-to-peer (P2P) communications. There are no compatibility issues between the web and mobile applications, and there is audio, video, and text-based content support.

WebRTC enables real-time data flow within web browsers, so developers don’t need to rely on proprietary interfaces, additional plugins, or specialized software for browser integration. Real-time audio and video communication is as simple as opening a webpage and initiating a call.

Understanding WebRTC

WebRTC is an open-source project initiated by Google in 2011, aiming to provide a standardized framework for real-time communication within web browsers. It is built on a set of JavaScript APIs and protocols that allow direct peer-to-peer communication without requiring any additional plugins or software installations. WebRTC encompasses audio, video, and data channels, making it versatile for various communication needs.

Key Applications using WebRTC technology are:

Google Meet

Facebook Messenger

Discord

Amazon Chime

Houseparty

GoToMeeting

Key Components of WebRTC:

To grasp the inner workings of WebRTC, it is essential to understand its core components:

MediaStream: Media Stream represents the audio and video streams captured from the user’s microphone and camera, facilitating real-time communication.

RTCPeerConnection: This API enables the establishment of direct peer-to-peer connections between browsers. It handles the negotiation and management of media streams and their transport.

RTCDataChannel: Alongside audio and video streams, WebRTC offers a data channel allowing bidirectional arbitrary data transmission between peers.

Key WebRTC Architectures

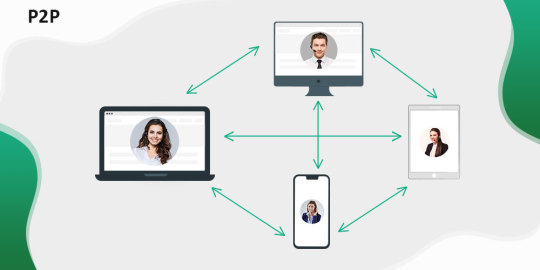

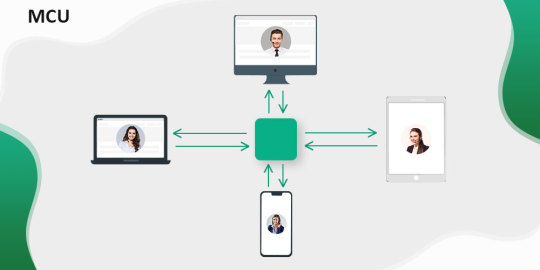

Most WebRTC apps are based on P2P (peer to peer) architecture. While it is the safest way to enable low-ping high-security multimedia connections, it has certain disadvantages when it comes to handling large peer volume or different media streams. By intelligently using media server to act as a common converging point, developers can choose between (i) Multi-point Conferencing Unit (ii) Selective Forwarding Unit architecture to build WebRTC solutions.

Let’s understand all 3 WebRTC architecture types:

Peer 2 Peer

It adopts the concept of tin-can telephones where each user is interconnected with all the other participants. Any media is automatically passed to all the other recipients. Connections are established when each peers broadcasts their IP address. This is highly practical and commonly sought architecture that is simple and easy to set-up but it can be unstable at high peer volume and use up a lot of bandwidth.

Multi-point Conferencing Unit

The MCU architecture employ a central media server and all the peers connect to it. This enables multi-party communication and integrates various audio and video signals into a single stream. So every peer sends and receives the media directly to and from the other party with the media server in the middle and this allows MCU architecture to support larger number of connected peers. Additionally, MCU transmits standard signals that can be decoded on legacy systems as well without any decoder, making it compatible with most systems. However, this architecture is resource-heavy and it is costly to scale.

Selective Forwarding Unit

The selective forwarding unit architecture also employs a central media server that accepts media from all peers and them forwards to the others. However, SFU inspects the media streams and then decides which streams will be forwarded. It can save bandwidth by transcribing media streams based on the most compatible stream. The only disadvantage is that in every call with (n) peers, each peer has one outgoing stream and (n-1) incoming streams. So as the caller volume increases, the load on the central server in terms of computing power, bandwidth and, eventually, money. However, the resource demand is less than p2p architecture and multiple clone media servers can be used for load sharing.

How does WebRTC work?

WebRTC follows a series of steps to establish a connection between two browsers:

Media Capture: The user grants permission to access their microphone and camera, enabling the capture of media streams.

Signaling: Before establishing a peer-to-peer connection, the browsers need to exchange signaling messages to exchange crucial information, such as network addresses and supported codecs. WebRTC does not standardize this step and requires developers to implement a signaling mechanism.

ICE (Interactive Connectivity Establishment): WebRTC utilizes the ICE framework to establish network connectivity between peers. It employs various techniques like STUN (Session Traversal Utilities for NAT) and TURN (Traversal Using Relays around NAT) to overcome network address translation (NAT) issues.

Peer Connection Establishment: Using the information exchanged through signaling, the browsers create an RTCPeerConnection, enabling direct communication between them.

Media and Data Transmission: Once the peer connection is established, WebRTC facilitates the transmission of media streams (audio and video) and data through the RTCDataChannel.

WebRTC Use Cases:

WebRTC’s versatility and ease of integration have made it widely adopted across diverse applications. Some everyday use cases include:

Video Conferencing: WebRTC powers real-time video conferencing solutions, allowing users to communicate seamlessly without requiring additional software installations.

Live Streaming: Platforms providing live video and audio streaming leverage WebRTC for delivering content directly to browsers.

File Sharing: Webrtc’s data channel enables secure and efficient peer-to-peer file sharing between users.

Gaming: Multiplayer online games benefit from WebRTC’s low latency and high-quality audio/video capabilities.

You can learn more about why your business needs WebRTC development.

Benefits of WebRTC Development

Whether you are a WebRTC developer or an end-user of a WebRTC-based product, it has many benefits over other communications and collaboration platforms.

Free To Use and Ever Evolving

WebRTC is an open-source application programming interface by Google. So, developers don’t need to pay any licensing fee or royalties for developing web apps using WebRTC. Moreover, the WebRTC community is ever-growing, which means the platform improves daily.

Highly Accessible

Applications built using WebRTC can be accessed from anywhere using any compatible web browser. This means companies don’t need to invest in specialized hardware or software to use WebRTC. Simply an internet-connected mobile device can be directly used for placing high-quality audio and video conference calls.

Secure audio & video

WebRTC enforces SRTP protocols for authenticating and encrypting voice and video content. This means the call will have no unwanted intrusions and exceptionally high-quality media transfer. Additionally, STUN (Session Traversal Utilities for NAT) and TURN (Traversal Using Relays around NAT) ensure the call can be placed while overcoming network address translation (NAT) issues.

Interoperability

An upside for WebRTC lies in the interoperability with existing voice and video systems. Whether the end-user has a device using SIP, Jingle, XMPP, etc., there will be no interoperability issues present.

Rapid application development

Contrary to popular belief, developers don’t need extensive knowledge depth for developing WebRTC apps. Standardized APIs can reduce application implementation time and streamline the development process.

No plugins required

Most real-time communication software and apps require a plugin to support calling using a browser. Instead of degrading the user experience by forcing the end-user to install these plugins, most browsers directly support WebRTC-based apps.

Screen sharing

WebRTC video chat apps allow for remote screen sharing with another device or user, provided both have the necessary permissions. Built within the specification are mechanisms for recording user activity, such as screen recording.

Easy to embed

WebRTC allows developers to create any content management interface in HTML5 and JavaScript, allowing WebRTC to be seamlessly integrated into any software project. It also helps the IT department save time and effort by reducing the amount of manual integration work that must be done in-house.

How can different industries benefit from WebRTC development?

Education

Utilizing the power of WebRTC, software development companies can create eLearning platforms that allow tutors and students to collaborate in virtual classrooms. Using video conferencing and media transfer, tutors can share notes, teaching materials and even conduct tests.

Entertainment

WebRTC has benefited online gaming, virtual reality, and augmented reality. However, the entertainment sector is only now beginning to use real-time communication. However, there have been numerous instances where players have been able to communicate with one another while playing a game, proving that technology is being effectively utilized.

Healthcare

WebRTC has been utilized by a number of healthcare providers to increase customer interaction and deliver quick services and care. WebRTC has simplified many things, including booking online health check-ups, having video consultations with doctors, and getting same-day delivery of medications.

eCommerce

Imagine instantly starting a Whatsapp chat with someone by clicking a button on the website you’ve been browsing. Due to its simplicity, WebRTC makes it easier for businesses and customers to communicate directly and effectively. With the use of WebRTC, shopping websites can even incorporate video conferencing or interactive product trials.

Surveillance

You have access to this video surveillance technology using WebRTC, which uses AI algorithms to detect suspicious behavior and support facial recognition. Additionally, it may record films and images for later viewing, alerting you with a photo preview. HD audio and video capture makes two-way chat and head-to-toe video recording possible. WebRTC can be used by surveillance technologies to relay communication in a time and place where privacy is becoming a major concern. Direct phone check-in alerts put your safety in danger.

Video Conferencing

Real-time communication was only possible with the introduction of the internet, thanks to supplemental software like Adobe Flash or plugins. Today, we can easily communicate in real-time using Chrome, Mozilla Firefox, Safari, or Opera, thanks to WebRTC. You can also send and receive any kind of media over the internet, thanks to WebRTC. It doesn’t make use of any extra frameworks. However, clients do not need to constantly send and receive messages via a server. As a result, direct communication across browsers speeds up performance and reduces latency. Many other industries can enjoy the benefits of business growth from WebRTC.

Wrapping Up

WebRTC has revolutionized real-time communication on the web, enabling developers to build powerful applications with seamless peer-to-peer connectivity. Its standardized APIs, along with media and data channels, simplify the process of integrating real-time communication capabilities into web applications. If you are looking for WebRTC development services or wondering what products are possible with WebRTC, get in touch with our experts at Vindaloo Softtech.

#custom WebRTC solution development services#hire webrtc developers#real-time communication solution#web real-time communication#webrtc applications#WebRTC Client Solution#WebRTC Solution#WebRTC technology#webrtc video conferencing

0 notes

Text

Form 1099: Why Collecting Form W-9 Is Crucial for Businesses to Report 1099?

Form 1099 serves as a crucial tool for businesses to report various types of income and payments made to individuals, independent contractors, and freelancers. To accurately complete Form 1099, businesses need the necessary information from payees, which is obtained through Form W-9. In this blog, we will delve into the importance of collecting Form W-9, when to request it, the significance of backup withholding and B-notices, and explore TaxBandits' W-9 Manager for efficient W-9 and TIN matching management.

What is Form W-9?

IRS Form W-9, officially known as the Request for Taxpayer Identification Number and Certification, is a document that businesses use to collect key information from payees. This includes the Payee's Name, Address, Taxpayer Identification Number (TIN), and the type of entity they represent (individual, corporation, partnership, etc.). The form serves as a vital source for accurate reporting of payments on a 1099 tax form.

When Should Businesses Request Form W-9?

Businesses should request Form W-9 from payees before making any payments or entering into financial transactions that require reporting on Form 1099. It is recommended to request the form as soon as a payee relationship is established to avoid any delays or complications during tax filing season.

Importance of Collecting Form W-9:

Compliance with IRS Regulations:

Collecting Form W-9 ensures compliance with IRS regulations. It helps businesses accurately report payments to the IRS, reducing the risk of penalties and audits.

Backup Withholding:

Form W-9 provides businesses with the payee's TIN, which is essential for backup withholding purposes. If a payee fails to provide a valid TIN or the IRS notifies the business of an incorrect TIN, backup withholding may be required. By collecting Form W-9, businesses can determine whether backup withholding is necessary and ensure proper tax withholding.

B-Notices:

In cases where the IRS sends a B-Notice to the business regarding an incorrect TIN provided by a payee, having a collected and validated Form W-9 can help resolve the issue promptly. It allows the business to establish due diligence and avoid potential penalties.

TaxBandits' W-9 Manager for Efficient W-9 and TIN Matching:

Managing Form W-9 and ensuring accurate TIN matching can be a daunting task for businesses. This is where TaxBandits' W-9 Manager comes into play. With this powerful solution, businesses can securely collect, store, and manage Form W-9 electronically. The W-9 Manager automates the TIN matching process, minimizing errors and reducing the risk of reporting incorrect information on Form 1099. TaxBandits simplifies the entire W-9 management process, saving businesses time and effort.

Conclusion:

Collecting Form W-9 from payees is essential for businesses to accurately report payments on Form 1099. It ensures compliance with IRS regulations, facilitates backup withholding when necessary, and helps resolve any TIN discrepancies promptly. Using efficient tools like TaxBandits' W-9 Manager streamlines the W-9 collection and TIN matching process, enabling businesses to focus on their core operations while ensuring accurate and hassle-free tax reporting. Make collecting IRS W-9 a priority for your business to maintain compliance and simplify your tax reporting responsibilities.

TaxBandits API is also available to software vendors and other high-volume filers. The integration enables them to provide more value to their clientele while also expanding their monetization efforts. The TaxBandits API allows for the automated preparation and e-filing of 1099, W-2, 941, 940, and ACA 1095 forms. Software providers can also use the developer-friendly 1099 API to request W-9s and then use that data to easily automate 1099 filings.

0 notes

Text

LMS Features Checklist: A Comprehensive Guide for Businesses and Institutions

In the digital age, the adoption of Learning Management Systems (LMS) has become indispensable for organizations looking to optimize their training and learning processes. Whether you are a business aiming to upskill employees or an educational institution providing structured courses, an LMS is your go-to solution. At EdzLMS, we understand the nuances of selecting and implementing the right LMS for your needs. In this blog, we’ll walk you through a detailed LMS features checklist to ensure you make an informed decision.

Why Do You Need an LMS?

Before diving into the checklist, it’s crucial to understand why an LMS is a game-changer:

Centralized Learning Platform: An LMS consolidates all learning resources, making them accessible anytime, anywhere.

Improved Engagement: Gamified learning, interactive quizzes, and multimedia content foster better engagement.

Cost-Efficiency: Reduces the need for physical training sessions, saving both time and money.

Scalability: From startups to large enterprises, an LMS grows with your organizational needs.

LMS Features Checklist

Here is a comprehensive LMS features checklist to help you evaluate your options:

1. User-Friendly Interface

The LMS should have a simple and intuitive interface. If learners or administrators find the platform complex, it defeats the purpose of having an LMS. Ensure:

Easy navigation for all users.

Mobile-responsive design for learning on the go.

Multi-language support to cater to diverse user bases.

2. Customizable Learning Paths

Every learner’s journey is unique. The LMS should allow for:

Creating personalized learning paths.

Pre-requisite course setups.

Progress tracking for individual learners.

3. Integration Capabilities

Your LMS should seamlessly integrate with other tools to streamline processes. Look for:

API integrations with existing HR, CRM, or ERP systems.

Compatibility with content creation tools like SCORM and Tin Can (xAPI).

Integration with video conferencing platforms like Zoom or Microsoft Teams.

4. Content Management

An effective LMS should support diverse content formats to cater to various learning needs:

Upload and manage PDFs, videos, and presentations.

Built-in content creation tools for quizzes and assignments.

AI-powered tools for generating course content (like EdzLMS offers).

5. Gamification and Learner Engagement

To keep learners motivated, ensure your LMS includes:

Points, badges, and leaderboards.

Interactive activities like quizzes and polls.

Social learning features, such as discussion boards and peer reviews.

6. Analytics and Reporting

Data-driven insights are essential for measuring the effectiveness of your learning programs. Check for:

Detailed reports on course completion rates.

Insights into learner performance and engagement.

Customizable dashboards for administrators.

7. Assessment and Certification

The LMS should facilitate learner evaluation and provide recognition for achievements. Features include:

Built-in assessment tools for quizzes and exams.

Automated grading systems.

Digital certificates and badges upon course completion.

8. Scalability and Performance

As your organization grows, your LMS should adapt seamlessly:

Support for an increasing number of users.

High uptime and minimal latency.

Cloud-based hosting for scalability.

9. Security and Compliance

With sensitive learner and organizational data involved, security is non-negotiable. Ensure:

Data encryption and secure login protocols.

Compliance with GDPR, HIPAA, or other relevant regulations.

Regular updates and vulnerability assessments.

10. Cost-Effectiveness

Finally, the LMS should provide value for money. Evaluate:

Transparent pricing models (subscription or one-time fee).

Features included in the basic package versus premium add-ons.

Cost-saving potential compared to traditional training methods.

How EdzLMS Stands Out

At EdzLMS, we pride ourselves on offering a cutting-edge LMS tailored to your needs. Our platform incorporates all the features in this checklist and more:

AI-Powered Learning: Streamline content creation and delivery using artificial intelligence.

Customizable Portals: Design your LMS environment to reflect your brand identity.

Gamified Engagement: Enhance learner participation with engaging gamification features.

Advanced Analytics: Gain actionable insights into learner behavior and course effectiveness.

With EdzLMS, you’re not just investing in a platform; you’re partnering with a team dedicated to maximizing the impact of your learning initiatives.

FAQs About LMS Features Checklist

1. What is the most important feature to look for in an LMS?

While all features are essential, user-friendliness and integration capabilities are paramount. A user-friendly LMS ensures easy adoption, and integration capabilities streamline existing workflows.

2. How do I ensure my LMS is secure?

Look for an LMS that provides robust data encryption, secure login protocols, and compliance with regulations like GDPR or HIPAA.

3. Can I customize the LMS to match my brand?

Yes, platforms like EdzLMS allow extensive customization, from logo placement to personalized learning paths.

4. How do I measure the success of my LMS?

Use analytics and reporting tools within the LMS to track learner engagement, course completion rates, and overall performance.

5. What content formats are supported in most LMS platforms?

Modern LMS platforms support PDFs, videos, audio files, SCORM-compliant courses, and interactive quizzes.

Conclusion

Selecting the right LMS is a strategic decision that can transform your organization’s learning and development processes. By using this LMS features checklist, you’ll be well-equipped to choose a platform that aligns with your goals. At EdzLMS, we’re here to guide you every step of the way. Schedule a demo with us today and take the first step toward revolutionizing your learning experience!

0 notes

Text

‘neath the black, the sky looks dead

She’s walking on a ghost ship. Boots treading where the dead recently lay. Darcy’s hands are shaking, not in fear but from too many hours on her feet scrambling between Doctors Foster and Cho.

“I’m awake,” Darcy says to herself, frowning down at the tablet in her hand. She’s walking through the belly of the Ark Three scavenging whatever they can from the wreck of the ship like sea creatures harvesting a whale fall, back when whales swam and the sea teemed with life.

“Ensign Lewis, how much longer?”

Darcy scrunches up her nose, “I’ve found their genetic library and seed vault. I need a few minutes to cross reference their library with ours, Captain Rogers. Huh…that’s weird.” She looks from the Ark One tablet in hand to the Ark Three tablet in its plinth.

“Weird how?” Steve asks, looking over Darcy’s shoulder.

“You know, I was a cryo bay tech and this is below my pay grade. If we were getting paid and not on a spaceship built by a trillionaire headed for a planet that a space probe said looked shiny enough for a colony-“

“Lewis.”

“What I am trying to say in my official, unofficial designation as ship’s librarian/archivist/future experimental archeologist is that half of these species shouldn’t be here. On our ship, S.H.I.E.L.D. and SI sent us with the DNA of livestock animals: chickens, sheep, cows, and pigs, that sort of thing.”

“Right,” Steve nods. “We're a colony ship so it makes sense that we are sent with everything needed to establish a working colony. Like Parker’s vegetable crops keeping us alive.”

“Look,” Darcy says. She shuffled across the room, tablet forgotten as she read aloud, the neat little labels on the drawers, under her breath. “Here.”

“Apis mellifera,” Steve mouths. “You’re gonna have to help me here, I’m military, not science.”

“Honey bees,” Darcy says.

“Bees have been gone…I don’t know, a long time.”