#Informatiques

Explore tagged Tumblr posts

Photo

USA 1990

#USA1990#DRACONIAN#EXXOS#ERE INFORMATIQUE#ADVENTURE#AMIGA#IBM#ATARIst#KULT#CHAMBER OF THE SCI MUTANT PRIESTESS

25 notes

·

View notes

Text

Protéger sa vie numérique en 3 techniques !

On protège sa maison, avec une clé, un système d’alarme. Dans la vie numérique, comment protégez-vous ? Les menaces sont de plus en importantes. En terme de sécurité informatique, 3 techniques de sécuriser sa vie numérique existent. Focus ! Continue reading Protéger sa vie numérique en 3 techniques !

#bases de la protection informatique#comment combattre fishing#cybersécurité internet#facteurs authentification#infographie cyber#la sécurité pour les nuls

2 notes

·

View notes

Text

#gif#cartoon#old cartoons#in love#love#cruch#digital love#informatique#computer#robot#robot girl#online#heart

9 notes

·

View notes

Text

Séminaire Informatique Quantique

J’ai participé, il y a un peu plus d’un mois, à une session sur « Etat des lieux de l’informatique Quantique en France » organisée à Paris. A part la présence de différents acteurs, il y avait surtout Maud Vinet, ex-responsable du quantum computing au CEA et considérée comme la tête chercheuse du quantique en France (c’est surtout pour sa présence que j’ai fait le déplacement).

L’avantage de cette session était le nombre réduit de participants ce qui a permis une interaction tout au long de la journée aussi bien durant les conférences qu’en dehors (lors des pauses…).

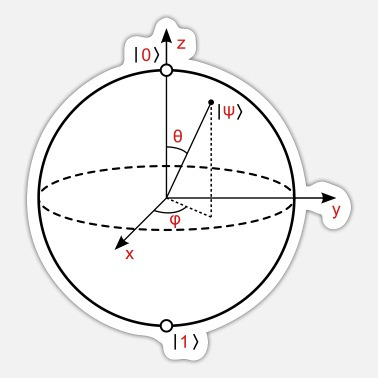

Ainsi plusieurs conférenciers se sont succédés. Les premières interventions étaient surtout pour rappeler les fondamentaux des ordinateurs quantiques. On a rappelé la notion de "Qbits" basée sur des particules élémentaires (photons, électrons, atomes...) qui obéissent aux lois de la mécanique quantique. Et surtout l’avantage de ces "Qbits" qui, contrairement aux "bits" peuvent prendre tous les états entre 0 et 1 (cf mon précédent article).

Plusieurs images, pour faire la comparaison ont été évoquées :

Les 2 touches sur un piano : Vous pouvez jouer une touche l’une après l’autre mais aussi les 2 touches en même temps ou encore frapper plus ou moins fort les touches… les possibilités sont nombreuses.

Une autre représentation est la sphère de Bloch où le pôle Nord est le 0, et le pôle Sud le 1 : Le qubit peut avoir n’importe quelle valeur sur cette sphère durant la phase de calcul. Lors de la mesure son état est alors figé.

Puis on a attaqué dans le dur avec les algorithmes à utiliser : L’objectif étant d’associer plusieurs Qbits pour un calcul, car la « puissance » est exponentielle avec le nombre de Qbits utilisés. Il existe ainsi plusieurs types d’algorithmes qui peuvent être basés sur l’optimisation des valeurs matricielles, l’optimisation combinatoire ou encore un réseau de neurones quantiques. J’avoue à ce niveau, j’ai lâché un peu le fil de l’exposé. Mais pour résumer, il existe des portes quantiques qui permettent suivant l’algorithme de relier un certain nombre de Qbits plus ou moins proches. Un focus a été fait sur l’algorithme des réseaux neurones orthogonaux qui peuvent s'avérer utiles pour améliorer la performance ou pour réduire le nombre de paramètres.

Ce qui est m’a intéressé, est la possibilité de tester dès aujourd’hui ces algorithmes à l’aide de logiciels d’émulateurs quantiques qui fonctionnent sous GPU. Mais ces programmes donnent des résultats avec un nombre de Qbits « parfaits ». Hors dans la vraie vie, ces Qbits sont très instables et très difficiles à contrôler, avec une difficulté qui va croissante au fur et à mesure qu'on ajoute des Qbits pour doper la puissance de calcul. Il y a donc des erreurs qui se produisent. Il est nécessaire d’introduire une couche de correction d'erreurs quantiques et cette couche de correction à un coût en terme de nombre de Qbits physiques. Aujourd'hui suivant le type de système physique avec lequel on travaille et la durée de calcul, on estime qu’il faudrait environ 1000 Qbits physique pour créer un Qbit parfait ou Qbit « logique » permanent dans le temps.

Lors d’échanges informels, d’autres approches basées sur la redondance d'information permettraient de déduire une « probabilité » pour obtenir le bon résultat spécifique. Avec cette méthode on arriverait entre 60 et 30 Qbits physiques pour un Qbit logique permanent.

C’est le moment où Maud Vinet est intervenue pour sa présentation. Elle a justement fait un rappel des différentes technologies permettant de créer des serveurs Quantiques. Car le problème aujourd'hui c'est vraiment la partie hardware. Pour la manipulation d’objets uniques auxquels on a accès facilement les possibilités sont nombreuses : Que cela soit des atomes sous vide, les supraconducteurs qui présentent des propriétés quantiques à l'échelle macroscopique intéressantes ou encore les photons pour leur facilité de mise en œuvre avec des lasers, chaque techno apporte ses avantages mais aussi ses imperfections et donc ses erreurs.

La course est donc ouverte, c’est pour cette raison que Maud VINET a créé il y a 6 mois la société SIQUANCE en se disant que le silicium peut être aussi un super candidat. Elle met en avant la qualité du silicium employé qui permet d’améliorer le taux d’erreur. Dans la suite de sa conférence, Maud VINET a détaillé le fonctionnement de son ordinateur quantique en utilisant le degré de liberté de spin : La microélectronique utilise une seule propriété des électrons, leur charge électrique, et un matériau principal, le silicium. L'informatique quantique utilise une autre caractéristique des électrons, purement quantique, leur spin. Pour résumé, le spin concerne la rotation de l’électron sur lui-même. Il peut tourner dans un sens ou dans l'autre. Cela lui donne un degré de liberté magnétique permettant de définir les états quantiques (De 0 à 1). Cet état va être sensible au champ magnétique qu'on applique pour le manipuler. Et voilà comment sont nés les Qbits de spin dans le silicium.

Toujours durant ces échanges, on a parlé de la start-up la plus avancée en France : Pasqal. Cette société développe un ordinateur quantique à atomes neutres : Quelques atomes de rubidium sont disposés dans le « vide » et à l’aide de lasers ils sont manipulés.

Alain Aspect, cofondateur de Pasqal, a remporté le Prix Nobel en 2022 aux côtés de John F. Clauser et Anton Zeilinger, pour avoir mené des expériences extraordinaires en utilisant des états d'intrication quantique, dans lesquels deux particules se comportent comme une seule unité, même en étant séparées. De ces recherches, il peut être envisagé de réduire le nombre de Qbits physiques nécessaires pour le traitement des erreurs comme évoqué précédemment.

Il faut savoir qu'actuellement la start-up affichent "déjà" entre 100 et 200 Qbits physiques, mais elle envisage dès 2024, 1000 Qbits !

Il a été ensuite évoqué les utilisations concrètes de l’informatique quantique comme chez AstraZeneca sur la prédiction de taux de réussite ou encore chez Roche pour l’imagerie médicale.

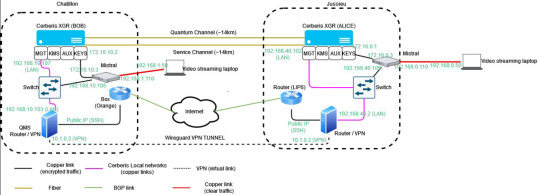

Après une longue pause bien mérité, les conférences ont abordé les aspects liés à la sécurité. On a commencé par les technologies quantiques pour sécuriser l’échange de clés (QKD). Sur ce point la technologie est déjà validée et garantit une sécurité quasi-totale (ainsi l’intrication quantique permet de déterminer si une clé a été interceptée). La seule difficulté consiste à construire des réseaux supportant la transmission d’informations Quantiques. Orange a ainsi expérimenté le QKD à travers « la lumière » et son réseau optique. Sachant qu’une fois l’échange de clefs effectué, la transmission des données utilise des moyens classiques. Un flux vidéo a ainsi été mis en place de façon sécurisé en utilisant le QKD entre 2 sites de recherche d’Orange :

Il semble que sur ce point, la France a pris du retard par rapport aux autres pays Européens pour déployer ce type de réseau.

Mais le principal risque est d’ordre cryptographique. Avec la puissance du quantique, il sera possible de décrypter des données en quelques mois, voire semaines, là où aujourd’hui il faudrait plusieurs dizaines d’années. Certains « états » pratiquent déjà le Store Now,DecypherLater. Pour contrer ce problème des algorithmes de chiffrement et de signature «post-quantiques» (PQC) ont été proposés par le NIST (National Institute of Standards and Technology). Le problème est que ces algorithmes sont peu nombreux (3) et surtout qu’aucun de ces algorithmes n’a encore passé l’épreuve du feu sur un ordinateur quantique… Les acteurs de la sécurité travaillent surtout à coupler les algorithmes PQC aux systèmes actuels dans une stratégie d’« hybridation » pour essayer de maximiser la sécurité (préconisation de l’ANSSI).

Suite à ces échanges sur la sécurité, une question a été évoquée sur le quantique en Chine. Un ordinateur quantique, Juizhang, a été construit. Ce serveur utilise la lumière (photons) comme support physique de calcul. La chine s’est notamment « vantée » en 2020 d’avoir réalisé un calcul sur un Juizhang (V2) en 200 secondes qui aurait pris plusieurs années avec un HPC classique.

Pour finir la journée, une thématique a été évoquée sur l’impact énergétique de l’ordinateur quantique. Comme évoqué, les particules impliquées dans le processus de l’informatique quantique sont sujettes à des erreurs si elles sont exposées à la moindre perturbation de l'environnement. C'est pourquoi les ordinateurs quantiques fonctionnent dans des environnements isolés et à des températures extrêmement basses. Cela a un impact environnemental même si le ratio par rapport à un HPC n’est pas comparable.

Pasqal, en utilisant des atomes manipulés par lasers, n’a pas besoin en principe de système cryogénique mais il est cependant nécessaire de refroidir la pompe qui génère le vide.

Nous sommes sur le point de passer une nouvelle frontière. Nous ne savons pas encore quand et par quel moyen l’atteindre mais les « richesses potentielles » seront immenses. Aujourd’hui entraîner l’IA sur des modèles LLM nécessite plusieurs mois, avec un ordinateur quantique cela se mesurera en secondes… La conquête vers ce nouveau monde est lancée, les premiers qui y parviendront, auront la possibilité de s’imposer durablement.

L'invention du transistor date de 1947 mais celui-ci a été imaginé conceptuellement à la fin des années 20. Il a fallu attendre le milieu des années 70 pour aboutir au développement industriel des transistors dans les processeurs. Le principe de l’ordinateur quantique date du milieu des année 80, le premier Qbits est né au début des années 2000. En 2020, plusieurs ordinateurs quantiques de 50 Qbits fonctionnent dans le monde. Aujourd’hui le système de processeurs quantiques Eagle d'IBM affiche une puissance de 127 Qbits. Son prochain processeur quantique, attendu pour la fin de 2023, devrait franchir la barre de 1000 Qbits. L’augmentation du nombre de Qbits physiques disponibles pour un calcul, couplé à la quête du Qbit parfait, pourraient bien représenter une avancée décisive dans les 5 prochaines années…

6 notes

·

View notes

Text

Ada Lovelace, daguerréotype - Antoine Claudet - Vers 1843.

Ada Lovelace, née le 10 décembre 1815, s'est distinguée comme une figure fondatrice de l'informatique, ayant conçu le premier programme informatique à l'ère victorienne. Issue d'une lignée illustre, elle était la progéniture du poète renommé Lord Byron et de l'érudite mathématicienne Anne Isabella Milbanke. Son mariage en 1835 avec William King-Noel, comte de Lovelace, l'éleva au rang de baronne Lovelace.

Dotée d'une intelligence remarquable et d'une curiosité insatiable, Ada se lança dès l'adolescence dans l'étude de la mécanique du vol des oiseaux, aspirant à concevoir des modèles d'ailes innovants. Son intérêt prononcé pour les mathématiques et l'anatomie animale, considéré comme atypique pour une femme de son temps, la motiva à braver les contraintes sociales et sexistes de l'époque pour poursuivre son éducation dans ces domaines.

Ada a reçu une éducation en mathématiques et en sciences à un niveau exceptionnel pour une femme de son époque, en partie à cause de l'influence de sa mère. Cela a été crucial dans le développement de ses compétences en mathématiques et en analyse.

L'année 1832 marqua un tournant décisif dans sa vie : elle rencontra Mary Somerville, une éminente scientifique qui la présenta à Charles Babbage, le créateur de la machine analytique, précurseur de l'ordinateur moderne. Captivée par ses travaux, Ada entama une collaboration étroite avec Babbage après avoir repris ses études scientifiques en 1839 sous la direction d'Auguste de Morgan.

En 1843, Ada Lovelace réalisa un exploit majeur : elle développa un algorithme pour le calcul des nombres de Bernoulli à l'aide de la machine de Babbage, jetant ainsi les bases du premier programme informatique. Elle a non seulement écrit le premier algorithme conçu pour être exécuté par une machine, mais elle a également perçu la capacité des machines à aller au-delà de simples calculs numériques. Elle a envisagé des applications futures, y compris la création de musique, ce qui est une vision très en avance sur son temps. Malheureusement, ses contributions révolutionnaires ne furent pas reconnues de son vivant, et elle fut souvent critiquée pour ses recherches scientifiques non conventionnelles, souvent décrites comme « poétiques ».

Ada a lutté contre divers problèmes de santé tout au long de sa vie. Il est souvent mentionné qu'elle est décédée d'un cancer de l'utérus, mais certaines sources suggèrent qu'elle pourrait avoir succombé à des complications liées à des saignées thérapeutiques. Elle a quitté ce monde prématurément à l'âge de 36 ans en 1852.

Ce n'est que dans les années 1970 que l'héritage d'Ada Lovelace fut pleinement reconnu et célébré, notamment avec la création en son honneur, du langage de programmation Ada. Aujourd'hui, en utilisant un ordinateur, il est essentiel de se souvenir que nous lui devons une part significative de cette technologie. Sa reconnaissance en tant que pionnière de l'informatique s'est considérablement accrue au fil des ans, avec de nombreuses références dans la culture populaire et la célébration de la journée Ada Lovelace.

2 notes

·

View notes

Text

Etre un freelance !

Travailler en freelance est une option de plus en plus populaire pour ceux qui cherchent une plus grande flexibilité dans leur vie professionnelle. Cependant, cette liberté peut également être accompagnée d'inconvénients. Dans cet article, nous allons examiner les avantages et les inconvénients d'être un freelance, ainsi que ce que Laotop fait pour aider à minimiser les inconvénients.

Avantages:

Une grande liberté : L'un des principaux avantages d'être freelance est la liberté que cela offre. Vous pouvez choisir vos clients, votre lieu de travail et vos horaires. Vous n'avez pas de hiérarchie à suivre et vous êtes votre propre patron. Vous avez également la liberté de travailler avec des clients partout dans le monde.

Une meilleure qualité de vie : En étant freelance, vous pouvez travailler depuis votre domicile ou depuis n'importe quel endroit avec une connexion Internet. Vous n'avez pas besoin de vous déplacer tous les jours pour aller travailler, vous évitant ainsi les embouteillages, le stress et les frais de transport. Vous pouvez organiser votre temps comme vous le souhaitez, ce qui vous permet de mieux équilibrer votre vie professionnelle et personnelle.

Des revenus potentiels plus élevés : En tant que freelance, vous pouvez fixer vos tarifs et facturer vos clients en fonction de votre expérience et de vos compétences. Vous n'avez pas de salaire fixe, ce qui signifie que vous pouvez potentiellement gagner plus d'argent en travaillant plus dur ou en trouvant des clients payant mieux.

Une meilleure diversité de projets : En tant que freelance, vous pouvez travailler sur une grande variété de projets différents pour différents clients. Vous pouvez ainsi diversifier vos compétences et votre expérience, ce qui peut vous aider à vous développer professionnellement.

Une plus grande flexibilité : En tant que freelance, vous pouvez accepter ou refuser des projets en fonction de vos disponibilités. Vous pouvez également adapter votre emploi du temps en fonction de vos besoins personnels. Vous pouvez travailler plus ou moins selon vos besoins et vos envies.

Inconvénients:

Pas de stabilité de l'emploi: Les freelances n'ont pas la sécurité d'emploi que peuvent avoir les salariés d'une entreprise. Ils doivent constamment chercher de nouveaux projets pour s'assurer qu'ils ont suffisamment de travail pour gagner leur vie.

Aucun avantage social ou financier : Les freelances ne bénéficient pas des avantages sociaux et financiers que peuvent offrir les entreprises, tels que les congés payés, les primes, les régimes de retraite, etc.

Gestion des finances : Les freelances doivent s'occuper eux-mêmes de leur comptabilité et de leur facturation, ce qui peut être une tâche ardue et chronophage.

Ce que Laotop fait pour minimiser les inconvénients:

Offrir un flux de travail régulier : Laotop s'efforce de fournir un flux régulier de projets à ses freelances, ce qui signifie qu'ils peuvent se concentrer sur le travail plutôt que de chercher constamment de nouveaux projets.

Offrir des avantages sociaux et financiers : Laotop offre à ses freelances des avantages tels que les régimes de retraite, les assurances maladie et dentaires, les congés payés et les formations professionnelles.

Fournir une assistance comptable : Laotop offre une assistance comptable à ses freelances pour les aider à gérer leur comptabilité et leur facturation.

En somme, travailler en freelance peut être une option attrayante pour ceux qui cherchent plus de liberté et de flexibilité dans leur travail. Cependant, cela peut également être accompagné d'inconvénients. Laotop s'efforce d'aider ses freelances à minimiser ces inconvénients en offrant un flux de travail régulier, des avantages sociaux et financiers, ainsi que de l'assistance comptable.

2 notes

·

View notes

Text

youtube

Bon voila encore comment utiliser ChatGpt fois dix ! Accrochez-vous ça décoiffe.

MAIS ENCORE PLUS balaise faire tourner un truc plus puissant que ChatGpt en local sur votre petit ordinateur .... ben c'est possible !! Bidouilleurs only ... pour l'instant. C'est par là: https://youtu.be/uvnZOjPeV6M

#ia#informatique#chatgpt#cybersecurity#LLaMa#openai#microsoft#meta#mataai#fair#aipointfacebookpointcom#Youtube#prompt#promptengeneering#pre-prompt

2 notes

·

View notes

Text

Ça chauffe ? Ça fait du bruit ? C'est pas bon chef !

Les ordinateurs qu'ils soient portables ou de bureau sont équipés de ventilateurs afin de se refroidir. (Excepté les ordinateurs a refroidissement passifs comme les MacBook Air M1)

Dans le cas d'une utilisation poussée, l'ordinateur aura forcément tendance a chauffer et a faire plus de bruit. Mais ! Si votre ordinateur est bruyant et chauffe dès les démarrage, c'est a cause de 2 choses, le poussière et la pâte thermique.

Première explication : La poussière accumulée dans le système ne favorise pas le circulent de l'air dans l'ordinateur. Cela demande donc aux ventilateurs de souffler plus fort pour laisser l'air se dégager malgré le bouchon crée par la poussière. Cela explique que les ventilateurs tournent vite et soient bruyants.

Seconde explication : La pâte thermique est une petite pâte qui permet le transfert de chaleur entre le processeur et votre ventilateur. Par ce procédé, lorsque le ventilateur tourne, il prend la chaleur du processeur par l'intermédiaire de la pâte et l'envoie vers l'extérieur. Néanmoins, si votre pâte thermique est usée, il se peut que le transfert se fasse mal et que le processus chauffe beaucoup car il ne transmet pas sa chaleur au ventilateur. Cela explique une forte chauffe.

Pour conclure : Un ordinateur doit avoir des composants allant au maximum a 85 degrés en utilisation poussée au maximum. Au delà de 85 degrés, pensez a changer la pâte thermique ou a effectuer un nettoyage a l'aspirateur des poussières présentes dans le système. Évitez aussi d'utilisez votre ordinateur portable sur un lit ou de la moquette, cela favorise l'entrée de poussières et la création de bouchons de poussières.

2 notes

·

View notes

Text

c'est très la mort rn genre putain uuuurgh

2 notes

·

View notes

Text

5 conseils pour Sécuriser votre ordinateur contre les virus et les logiciels malveillants

Voici quelques étapes à suivre pour sécuriser votre ordinateur contre ces menaces

Sécuriser votre ordinateur est essentielle pour protéger vos données et votre vie privée. Malheureusement, il existe de nombreuses menaces en ligne, telles que les virus et les logiciels malveillants, qui peuvent endommager votre ordinateur ou voler vos informations. En suivant ces étapes simples, vous pouvez protéger votre ordinateur contre les virus et les logiciels malveillants Voici…

View On WordPress

3 notes

·

View notes

Photo

L’équipe de @vpakkacasidaf de notre Maison de Production Innovante accueil notre Directeur du Développement, Marketing et Producteur, bienvenue à Constantin Sirmaidi. Avec la formation supérieure dans l’économie internationale, l’expérience exceptionnelle dans les ventes et la connaissance de la musique, cinéma et informatique nous sommes prêts de démarrer l’activité importante. Contact : [email protected] #constantinsirmaidi #vernovproduction #akkamusic #константинсирмаиди #верновпродюксьон #аккамьюзик #директорпоразвитию #directeurdedeveloppement #marketing #music #cinema #informatique #музыка #кино #информатика #международнаяэкономика (at Vernov Production & AKKA music) https://www.instagram.com/p/CmVfoU0NHDI/?igshid=NGJjMDIxMWI=

#constantinsirmaidi#vernovproduction#akkamusic#константинсирмаиди#верновпродюксьон#аккамьюзик#директорпоразвитию#directeurdedeveloppement#marketing#music#cinema#informatique#музыка#кино#информатика#международнаяэкономика

2 notes

·

View notes

Text

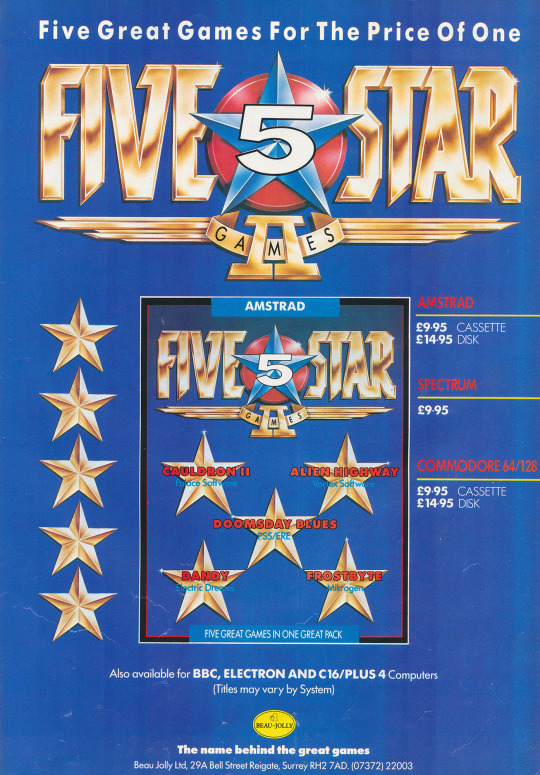

UK 1987

#UK1987#BEAU JOLLY#ELECTRIC DREAMS#PALACE SOFTWARE#HEWSON CONSULTANTS#VORTEX SOFTWARE#PIRANHA#ERE INFORMATIQUE#MIKROGEN#ACTION#C64#SPECTRUM#AMSTRAD#CAULDRON II#ALIEN HIGHWAY#DOOMSDAY BLUES#QUAZATRON#STRIKE FORCE COBRA#FROSTBYTE#DANDY#FIVE STAR GAMES II

4 notes

·

View notes

Text

Vous avez aussi CE dossier ? 😱

3 notes

·

View notes

Text

Conseils d'achat informatique pour Noël chez RGA Informatique!

0 notes

Text

Les obligations légales en matière de protection des données pour les entreprises

Les obligations légales en matière de protection des données pour les entreprises

https://nf-avocats.fr/les-obligations-legales-en-matiere-de-protection-des-donnees-pour-les-entreprises/

#AuditsDeDonnées, #Confidentialité, #Conformité, #DroitDesDonnées, #Entreprises, #GestionDesDonnées, #Législation, #ObligationsLégales, #ProtectionDeLaViePrivée, #ProtectionDesDonnées, #Réglementation, #ResponsabilitéDesEntreprises, #RGPD, #SécuritéInformatique, #TransfertsDeDonnées

#audits de données#confidentialité#conformité#droit des données#entreprises#gestion des données#législation#obligations légales#protection de la vie privée#protection des données#réglementation#responsabilité des entreprises#RGPD#sécurité informatique#transferts de données

0 notes

Text

Si la coque ainsi qu'une ou les deux charnières de votre ordinateur portable sont cassées, il est possible de procéder à leurs réparations en changeant les pièces endommagées plutôt que de changer d'ordinateur portable. Après avoir vérifié la disponibilité et établi un devis, Inf-Ordi. répare en changeant la coque et les charnières de votre ordinateur portable. Il n'y a plus qu’à apporter l'ordinateur portable dans nos locaux pour procéder à la réparation. Service soumis à condition et sous tout autre réserve éventuelle.

1 note

·

View note