Text

Każda organizacja powinna przeprowadzić analizę ryzyka w obszarze ataków ransomware na swoją infrastrukturę teleinformatyczną i na podstawie jej wyników przygotować odpowiednie procesy, procedury oraz dobrać odpowiednie narzędzia i rozwiązania techniczne, w taki sposób, aby zminimalizować ryzyko wystąpienia incydentu ransomware.

Przedstawiamy „Dobre praktyki w zakresie zapobiegania i reagowania na ataki typu ransomware”. Przygotowali je specjaliści z Zespołu CSIRT KNF we współpracy z podmiotami rynku finansowego oraz ekspertami z obszaru cyberbezpieczeństwa.

Dokument zawiera podpowiedzi i wytyczne, które pozwalają zwiększyć odporność systemów informatycznych organizacji na ataki ransomware, a w przypadku ich wystąpienia, podpowiada jak podjąć odpowiednie działania, aby zmitygować skutki takiego incydentu.

Dobre praktyki w zakresie zapobiegania i reagowania na ataki typu ransomware

plik .pdf, 820,4kB

0 notes

Text

OUCH! to cykliczny, darmowy zestaw porad bezpieczeństwa dla użytkowników komputerów.

Każde wydanie zawiera krótkie, przystępne przedstawienie wybranego zagadnienia z bezpieczeństwa komputerowego wraz z listą wskazówek jak można chronić siebie, swoich najbliższych i swoją organizację. Przeczytaj i przekaż dalej!

Biuletyn OUCH! jest wydawany aż w 22 językach. Polska wersja biuletynu ukazuje się od kwietnia 2011 w ramach współpracy CERT Polska i SANS Institute. OUCH jest tworzony i konsultowany przez zespół ekspertów bezpieczeństwa z SANS Securing The Human.

OUCH! jest rozprowadzany na licencji Creative Commons BY-NC-ND 4.0, co oznacza że biuletyn można udostępniać w ramach swojej organizacji dowolnie, pod warunkiem że nie jest używany do celów komercyjnych.

03/2024 Zasady bezpiecznych rozmów

02/2024 Kradzież tożsamości: Zapobieganie, wykrywanie i reagowanie

01/2024 Kody QR

12/2023 Siła haseł

11/2023 Zaatakowali mnie hakerzy, co teraz?

10/2023 Moc aktualizacji

09/2023 Bezpieczeństwo dzieci online

08/2023 Menedżer haseł

07/2023 Powstrzymaj oszustwa telefoniczne

06/2023 Bezpieczeństwo kont bankowych

05/2023 Sztuczna inteligencja: Co warto o niej wiedzieć

04/2023 Scareware: Historia

03/2023 Cyfrowe wiosenne porządki w 7 krokach

02/2023 Czy potrzebne są dodatkowe narzędzia zabezpieczające?

01/2023 Biometria

Podmtym linkiem znajduje się lista wszystkich polskich wydań OUCH!

0 notes

Text

8080 - Nowy numer CERT Polska, gdzie można zgłaszać podejrzane SMSy

Informujemy, że od dnia 28 sierpnia 2018 r. zespołowi CERT Polska zostały powierzone obowiązki CSIRT NASK wynikające z ustawy z dnia 5 lipca 2018 r. o krajowym systemie cyberbezpieczeństwa (Dz. U. poz. 1560).

Podejrzane o scam SMSy (oraz inne oszustwa internetowe) można (od dawana) zgłaszać tutaj: https://incydent.cert.pl/

Wszystkie podejrzane wiadomości SMS z linkami można zgłosić używając funkcji "Przekaż", bezpośrednio na numer: 8080

0 notes

Text

Lista Ostrzeżeń CERT Polska obchodzi w tym roku swoje trzecie urodziny. Od tego czasu "krajobraz" Internetu zmienił się za tymi zmianami idzie lista ostrzeżeń niebezpiecznych domen.

Najważniejsze zmiany w Liście Ostrzeżeń za informacją CERT Polska https://cert.pl/posts/2023/08/hole-v2-rfc/

Wszystkie zablokowane przez nas domeny są ważne tylko przez 6 miesięcy. Rozwiąże to problem "pęcznienia" aktualnych list, przy których użytkownik był zmuszany do pobierania coraz to większego pliku w krótkich okresach czasu. Cykl życia większości stron phishingowych trwa tylko parę dni (a w niektórych przypadkach nawet tylko parę godzin), dlatego ograniczenie listy do 6 miesięcy nie będzie miało negatywnego skutku na bezpieczeństwo użytkowników.

Domena może ponownie pojawić się na liście po uprzednim wykreśleniu. Pozwoli nam to na poprawną reakcję na nawracającą kampanię korzystającą z odblokowanych domen.

W celu utrzymania transparentności odnośnie zablokowanych domen wprowadzamy nowy strumień z danymi – "actions.log". Będzie on zawierał listę wszystkich domen dodawanych i usuwanych przez nas na Listę Ostrzeżeń.

Zalecamy blokowanie również wszystkich subdomen zablokowanych domen. Jest to bezpośrednia reakcja na niektóre kampanie phishingowe, które zaczęły korzystać z losowo generowanych subdomen w celu obejścia blokad domen na naszej liście.

Wprowadzamy nowy format list - strefa DNS w postaci listy RPZ. Pozwoli ona na szybszą integrację naszej Listy Ostrzeżeń w serwerach DNS.

Przykładowe listy domen w poszczególnych formatach:

domains.csv

domains.json

domains.txt

domains.xml

domains_adblock.txt

domains_hosts.txt

domains_mikrotik.rsc

domains_rpz.db

actions_2020.log

actions_2021.log

actions_2022.log

actions_2023.log

Specyfikacja interfejsu do pobierania listy złośliwych domen na żądanie

0 notes

Text

GET IN BANK OSTRZEGA!

Ostrzegamy! Mogą dzwonić do Ciebie oszuści, którzy podają się za pracowników banku. Oszuści wciąż posługują się metodą wyłudzeń, która polega na tym, że podają się za naszych pracowników w rozmowach telefonicznych. Mogą wskazywać, że dzwonią z numeru naszej infolinii (stosują tzw. spoofing, czyli podszywanie się pod wybrany numer telefonu). Podczas rozmowy będą nakłaniać Cię do instalacji oprogramowania z oficjalnych sklepów z aplikacjami (Google Play, AppStore, HUAWEI AppGallery) pod pretekstem skanowania Twojego urządzenia. Aplikacja, którą polecają zainstalować, pozwala śledzić ekran Twojego telefonu/komputera i przejmować nad nim kontrolę. Aby osłabić Twoją czujność, będą Cię straszyć informacjami o podejrzanych przelewach wykonanych z Twojego konta lub zaciągniętymi kredytami. Dlatego przestrzegamy: 1. Nigdy nie instaluj żadnych aplikacji w trakcie rozmowy telefonicznej. Nasz pracownik nigdy nie poprosi Cię o instalację żadnego oprogramowania. Jeśli ktoś do Ciebie dzwoni i przekonuje Cię do uruchamiania aplikacji, których nie znasz, prawdopodobnie chce Cię oszukać. Przerwij rozmowę i zadzwoń do nas. Pamiętaj: jeśli udostępniasz komuś ekran swojego telefonu/komputera i jednocześnie logujesz się do bankowości elektronicznej, to udostępniasz osobie nieupoważnionej możliwość zarządzania Twoim kontem i zaciągania kredytów na Twoje nazwisko! 2. Nie podawaj nikomu, w tym także pracownikowi banku: • loginu i hasła do bankowości internetowej, • pełnych numerów kart płatniczych i kodów CVV. Nasz pracownik nigdy cię o te dane nie poprosi! 3. Loguj się do konta wyłącznie na naszej stronie internetowej. Korzystaj z przycisku „Zaloguj” na stronie getinbank.pl. Nigdy nie używaj do logowania linków, które otrzymujesz w wiadomościach e-mail, SMS lub przez komunikatory internetowe. 4. Uważnie czytaj treść SMS-ów, które od nas otrzymujesz i NIKOMU ich nie udostępniaj. Każdy SMS z kodem autoryzacyjnym zawiera dokładną informację o tym, czego dotyczy autoryzacja. Jeśli treść SMS-a nie zgadza się z Twoją dyspozycją, nie potwierdzaj dyspozycji kodem SMS. Jeśli w trakcie rozmowy z pracownikiem banku masz jakiekolwiek wątpliwości, rozłącz się i jak najszybciej skontaktuj się z naszą infolinią pod numerem +48 664 919 797. Opłata za połączenie jest zgodna z taryfą Twojego operatora.

0 notes

Text

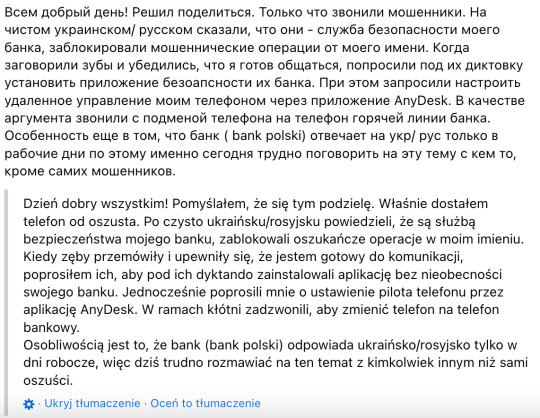

Wraca temat oszustw z użyciem zdalnego pulpitu.

W ostatnim czasie znowu nasiliły się oszustwa bankowe z użyciem zdalnego pulpitu, TeamViewera, AnyDeska itp.

Tym razem oszuści bez skrupułów, wycelowali w Ukraińców, którzy uciekli przed WOJNĄ i mieszkają obecnie w Polsce.

Oszuści komunikują się płynnym rosyjskim lub ukraińskim. Bardzo często w weekendy lub późnym popołudniem - wtedy infolinie bankowe najczęściej nie udzielają informacji w języku ukraińskim lub rosyjskim. Dzięki temu trudniej zweryfikować oszustów na infolinii jeśli ofiara nie mówi po Polsku.

Informują, że dzwonią z banku z działu cyberprzestępstw

Informują o włamaniu na konto lub próbie zaciągnięcia pożyczki, które udaremnili.

Proszą o instalację na komputerze lub smartfonie programów typu TeamViewera, AnyDeska. Zwróćcie uwagę, że dotyczy to również smartfonów! - BANKI N I G D Y O TO NIE PROSZĄ!

Potem proszą o przelanie środków z Waszego konta na inne konto, żeby je uchronić przed kradzieżą (Mogą być inne wariacje tego oszustwa).

Następnie proszą Was o potwierdzenie przelewu - TO OSTANI DZWONEK, ŻEBY ROZŁĄCZYĆ OSZUSTA I WYLOGOWAĆ SIĘ Z BANKU.

Poniżej sytuacja opisana przez Ukraińca, którego usiłowano oszukać.

PRZYPOMINAMY, BĄDŹCIE CZUJNI I NIEUFNI!

Rzecznik Finansowy ostrzega przed oszustwami z użyciem zdalnego pulpitu

5 listopada 2020

Do Rzecznika Finansowego trafiają skargi od klientów, którym oszuści ogołocili internetowe konta bankowe korzystając z funkcji zdalnego pulpitu. Dzieje się to albo przy okazji oferowania możliwości „inwestycji” mającej przynieść krociowe zyski, albo pod pozorem kontaktu przedstawiciela banku czy biura maklerskiego. Rzecznik Finansowy apeluje o ostrożność i rozwagę jeśli znajdziemy się w podobnej sytuacji.

– Zdecydowałem o nagłośnieniu tego zjawiska z dwóch powodów. Po pierwsze, ponownie chciałbym zaapelować o większą rozwagę przy korzystaniu z pozornie atrakcyjnych ofert „inwestycji”. Po drugie, żeby przestrzec nowym sygnalizowanym w trafiających do nas zgłoszeniach mechanizmem oszustwa: wykorzystania zdalnego pulpitu – mówi dr hab. Mariusz Jerzy Golecki, Rzecznik Finansowy.

Wyjaśnia, że oszuści przekonują ofiarę do zainstalowania programu, który pozwala im na zdalne przejęcie kontroli nad komputerem. W niektórych wypadkach robią pod pozorem „szkolenia” przed skorzystaniem z platformy inwestycyjnej. W innych kontaktują się rzekomi przedstawiciele banku czy biura maklerskiego, w którym klient ma rachunek. Wykorzystując zaufanie klientów, przejmują kontrolę nad ich komputerem i wykonują szereg transakcji z konta bankowego.

Jak to wygląda w praktyce, można prześledzić na jednym z przypadków, który trafił do Rzecznika.

– Dałem się nabrać na tzw. zarabianie pieniędzy przez Internet na handlu akcjami i walutami – tak zaczyna się wystąpienie klienta do Rzecznika Finansowego.

Z dalszego opisu wynika, że telefoniczny konsultant najpierw namówił klienta to wpłaty 250 euro na konto platformy inwestycyjnej. Zapewniał, że tylko ta kwota będzie inwestowana. Następnie przekonał go do pobrania na komputer programu, który miał służyć do zarządzania inwestycjami.

– Po zarejestrowaniu się, została mi przydzielona osoba, która miała mi pomoc w zarabianiu – opisuje klient.

„Doradca” zaczął od wytłumaczenia, że inwestycja będzie polegała na zakupie akcji Boeinga, które miałby być w danym momencie „przecenione” ze względu na pandemię. Jednocześnie przy pomocy zainstalowanego programu, zaczął wykonywać różne działania na komputerze klienta.

– Nie byłem zorientowany, że przy pomocy tego programu można bez mojej zgody wykonywać operacje, czyli tak działać jakobym to ja działał. Sam wykonywał operacje związane z przelewem, a mnie nieświadomemu pozostało podać mu dane z SMS, które otrzymałem z mojego banku. Po naszym roboczym spotkaniu zajrzałem do mego banku i zobaczyłem, w jak sprytny sposób zostałem okradziony – pisze klient. Oprócz 250 euro klient stracił w ten sposób pieniądze zgromadzone na koncie.

– Niestety w takiej sytuacji ciężko będzie klientowi odzyskać pieniądze. Dlatego apeluję o daleko posuniętą ostrożność przy korzystaniu z ofert atrakcyjnych inwestycji na platformach internetowych. Pamiętajmy, żeby nie pozwalać osobom, których nie znamy na instalowanie oprogramowania zawierającego funkcjonalność zdalnego pulpitu. Nie klikajmy w linki przesłane e-mailem. Jeśli ktoś nakłania nas do tego telefonicznie, rozłączmy się i skontaktujmy – najlepiej korzystając z innego telefonu – z infolinią naszego banku lub biura maklerskiego – radzi Mariusz Golecki.

6 notes

·

View notes

Text

W Rosji nie ma już hakerów?

Czego nie widać na poniższym rankingu*?

Otóż nie widać na nim Rosji!

Od czasu zaognienia stosunków na wschodzie nasze narzędzia praktycznie nie odnotowują złośliwego ruchu z adresów Federacji Rosyjskiej. Jego miejsce zastąpił złośliwy ruch z sojuszniczych państw.

Przypadek?

Nie sondzę!

___

* - Statystyki obejmują ostatnie 10 dni, dotyczą nowego ruchu z unikalnych adresów.

0 notes

Text

Stopień alarmowy ALFA-CRP na terenie całego kraju od 18.01.2022

Premier Mateusz Morawiecki podpisał zarządzenie wprowadzające pierwszy stopień alarmowy ALFA-CRP na obszarze całego kraju. Stopień alarmowy obowiązuje od wtorku 18 stycznia (od godz. 23:59) do niedzieli 23 stycznia 2022 r. (do godziny 23:59). Został wprowadzony ze względu na potencjalne ryzyko zagrożenia bezpieczeństwa systemów teleinformatycznych.

0 notes

Text

Rekomendacji firmy Mandiant zmniejszające ryzyko infekcji złośliwym oprogramowaniem. Również tym wykorzystanym w tym ataku na ukraińskie zasoby rządowe. Warte UWAGI jest, że mimo celowanego ataku na infrastrukturę rządową to podobne ataki mogą dotyczyć instytucji państwowych, samorządowych oraz sektora komercyjnego.

0 notes

Text

CSIRT MON sporządził wnikliwą i rzeczową analizę cyberataku na ukraińskie zasoby rządowe. Warto się zapoznać.

0 notes

Text

Ataki z chmur skierowane na WordPress

Ten wpis został opublikowany 24 listopada 2021 przez Wordfence

Zespół Wordfence Threat Intelligence zauważył ogromny wzrost złośliwych prób logowania do witryn WordPress.

Polem do obserwacji jest sie witryn opartych na Wordpress'ie z zainstalowaną wtyczką Wordfence. Oto wyniki badań: Od 17 listopada 2021 r. liczba ataków na strony logowania podwoiła się. W ciągu ostatniego tygodnia zaobserwowaliśmy globalny wzrost ataków na witryny WordPress, a ponad jedna czwarta wszystkich śledzonych przez nas złośliwych prób logowania pochodzi z instancji AWS EC2.

40 z tych adresów IP znajduje się na liście blokowania Wordfence od końca 2020 r. i każdy z nich wysłał ponad 1 milion złośliwych prób logowania od 17 listopada 2021 r.!

35.183.60.188 54.176.188.51 52.60.189.115 52.52.190.187 52.65.15.196 18.231.94.162 34.209.105.222 34.215.69.55 18.221.206.247 52.64.20.252 13.124.222.242 35.181.87.238 18.229.73.207 13.233.73.212 13.209.28.104 52.42.79.222 13.232.96.15 52.15.212.3 13.58.56.77 18.136.72.135 52.30.16.188 35.178.16.1 18.194.196.202 13.48.53.51 13.53.64.97 34.241.77.13 54.250.87.247 3.8.68.2 18.197.125.181 34.251.241.226 18.184.155.204 35.180.147.121 52.192.73.251 3.8.12.221 35.181.112.20 3.0.115.255 13.228.104.57 13.53.208.18 54.178.182.46 13.211.126.30

Łatwość migracji oraz praktycznie nieograniczona skalowalność rozwiązań chmurowych powoduje, że przestępcy chętnie sięgają po te rozwiązania. Atakowanie milionów witryn jednocześnie za pomocą niedrogich środków nigdy nie było łatwiejsze.

Trwałość adresów IP(są na liście od końca 2020r.) może również wskazywać, że atakujący płacą za usługi oprócz polegania na zhakowanych witrynach.

0 notes

Text

Apple ostrzega użytkowników o próbach włamań na ich urządzenia. Włamania prawdopodobnie są inicjowane przez instytucje rządowe. Sprawa dotyczy oprogramowania Pegasus firmy NSO Group. Pegasus kusi swoją skutecznością rządy wielu państw by inwigilować opozycję, aktywistów, dziennikarzy oraz oczywiście złoczyńców.

https://nr.apple.com/dH5n2Z7n8T

0 notes

Text

Jak zidentyfikować i poradzić sobie z Malware na telefonie z systemem Android?

W poniższym artykule ukazane zostały metody, jak rozpoznać czy na urządzeniu mamy zainstalowane złośliwe oprogramowanie. Należy jednak nadmienić, że nawet zastosowanie wszystkich tych metod nie daje 100% pewności co do „czystości” urządzenia. Cyberprzestępcy cały czas unowocześniają swoje metody działania, czyniąc je coraz trudniejszymi do wykrycia. Jeżeli więc po przejściu wszystkich naszych kroków, nadal będziesz miał jakiekolwiek wątpliwości co do „czystości” swojego smartfona, zalecamy natychmiastowe przywrócenie go do ustawień fabrycznych.

Po czym można poznać, że nasze urządzenie zostało zainfekowane?

Koniecznie przeczytajcie cały artykuł CSIRT KNF

Jak zapobiegać?

1) Strzeż swojej prywatności, poświęcając czas na zapoznanie się z uprawnieniami, których wymaga aplikacja. Zastanów się, czy są one zgodne z celem aplikacji; przyznanie niewłaściwych uprawnień może spowodować wysłanie Twoich poufnych danych do osób trzecich.

2) Przeczytaj recenzje aplikacji. Sprawdź, czy są jakieś dziwne obawy lub doświadczenia z aplikacją.

3) Unikaj pobierania aplikacji z zewnętrznych stron innych niż oficjalny Google Play Store. To właśnie tam cyberprzestępcy umieszczają swoje aplikacje pełne złośliwego oprogramowania.

4) Trzymaj się z daleka od podejrzanych stron internetowych i zawsze sprawdzaj, czy ich twórcy są legalni. Jeśli nigdy o nich nie słyszałeś, sprawdź, czy w sieci nie pojawiły się jakieś zastrzeżenia na ich temat.

5) Uważaj na darmowe wersje próbne programów antywirusowych, ponieważ może to być złośliwe oprogramowanie w przebraniu, które atakuje Twoje urządzenie mobilne. Niedrogie oprogramowanie zabezpieczające Androida jest dostępne od zaufanych dostawców i skutecznie wykonuje zadanie blokowania złośliwych aplikacji.

Rekomendacje

Jeżeli telefon został zainfekowany złośliwym oprogramowaniem najlepszym sposobem na pozbycie się będzie przywrócenie urządzenia do ustawień fabrycznym, gdyż w większości Trojany, wirusy posiadają mechanizmy obronne i usunięcie ich ręcznie jest skomplikowane.

Koniecznie przeczytajcie cały artykuł CSIRT KNF

0 notes

Text

Uwaga! Oszuści mogą wyłudzać dane Twoich kart płatniczych

Korzystasz z portali aukcyjnych lub ogłoszeniowych? Przestępcy mogą to wykorzystać, aby wykraść dane Twoich kart płatniczych. Dlatego uważaj na linki podsyłane w wiadomościach SMS, przez komunikatory WhatsApp, Messenger i inne, które zachęcają do podania danych karty płatniczej.

Dane karty tj. jej numer, kod CVV2 oraz data ważności są szczególnie wrażliwe. Jeśli je podasz, przestępcy będą mogli dodać ją do płatności mobilnych i płacić nią np. w internecie, a Ty stracisz pieniądze.

Pamiętaj:

Nie klikaj w linki do płatności wysłane w wiadomościach SMS lub przez komunikatory.

Przede wszystkim nie wprowadzaj numeru karty, kodu CVV2 i daty ważności na wy��wietlonych formularzach, nawet jeśli wyglądają wiarygodnie (np. jak strona serwisu ogłoszeniowego).

Zapoznaj się z pozostałymi wskazówkami dostępnymi na naszej stronie.

Twoje zachowanie ma wpływ na bezpieczeństwo Twoich pieniędzy.

0 notes

Photo

Uwaga! 16 “wirusów” w jednym niepozornym pliku. Taką zawartość może mieć załącznik, który dostaniecie w poczcie.

NIE UFAJCIE ZAŁĄCZNIKOM! SPRAWDZAJCIE NADAWCÓW WIADOMOSCI PRZED OTWARCIEM ZAŁĄCZNIKA.

JEŚLI COŚ WAS NIEPOKOI ZADZWOŃCIE DO SWOJEGO DZIAŁU IT Z PYTANIAMI.

JEŚLI CHCESZ SIĘ Z NAMI SKONTAKTOWAĆ WSZYSTKO CO TRZEBA ZNAJDZIESZ W ZAKŁADCE KONTAKT!

0 notes

Text

TWOJE WYBORY (ustawienia prywatności Googla)

Zdecydujcie o tym co chcecie by o Was widziało Google i cały świat. Nie chcecie aby ludzie postronni znali wasze upodobania, wybory, lokalizacje, sposoby spędzania wolnego czasu.

ZWERYFIKUJCIE USTAWIENIA GOOGLA DOTYCZĄCE PRYWATNOŚCI!

0 notes