#Ticaret Hukuku pdf

Explore tagged Tumblr posts

Text

Şaban Kayıhan - Ticaret Hukuku PDF indir

Şaban Kayıhan – Ticaret Hukuku PDF indir

Ticaret Hukuku isimli ve Yazarı Şaban Kayıhan olan kitabın pdf dosyasını paylaşma amacımız kitabın tanıtımını yapmaktır. Kitabın tanıtım halini buradan kontrol ederek kesinlikle orjinalini alıp daha iyi bir sonuca varmış olursunuz. Kitap olarak çözmenin PDF olarak çözmekten daha verimli olduğu tespit edilmiştir.

Paylaşımda bulunduğumuz Ticaret Hukuku bu kitabın orjinalinin tanıtılması…

View On WordPress

#Hukuku#kitap pdf indir#pdf indir#Şaban Kayıhan#Şaban Kayıhan pdf#Şaban Kayıhan pdf indir#Ticaret#Ticaret Hukuku#Ticaret Hukuku pdf#Ticaret Hukuku pdf indir#UMUTTEPE YAYINLARI#UMUTTEPE YAYINLARI pdf#UMUTTEPE YAYINLARI pdf indir

0 notes

Text

Balkanlar’a Çifte Namlulu Siber Saldırı

Siber güvenlik kuruluşu ESET, Balkan ülkelerini hedef alan yeni ve hayli ilginç bir zararlı yazılım dalgası tespit etti. Şirketlere odaklanan siber hırsızlar, “BalkanDoor“ ve “BalkanRAT“ adlı iki zararlı yazılımı aynı anda kullanarak mali kazanç elde etmeyi hedefliyor. Balkanlar'da benzer amaçlara sahip iki araç yayan bir kampanya keşfettik: sırasıyla BalkanDoor ve BalkanRAT adını verdiğimiz bir arka kapı ve uzaktan erişim truva atı. BalkanRAT, saldırganın ele geçirilmiş bilgisayarı bir grafik arabirim aracılığıyla uzaktan kontrol etmesini sağlar, yani elle; BalkanDoor, ele geçirilmiş bilgisayarı bir komut satırı aracılığıyla uzaktan kontrol etmelerini sağlar, yani muhtemelen toplu halde. ESET güvenlik ürünleri bu tehditleri Win{32,64}/BalkanRAT ve Win32/BalkanDoor olarak algılar. Yayılma mekanizması olarak kötü amaçlı e-postaları kullanan bu kampanyanın tipik bir kurbanının makinesinde, her biri etkilenen makineyi tamamen kontrol edebilen bu araçların ikisi de dağıtılmış olur. Bu oldukça nadir kurulum, saldırganların, bilgisayarın seçtikleri işlemleri gerçekleştirmesini sağlamak için en uygun yöntemi seçmelerini mümkün kılar. Saldırıların genel teması vergilerdir. Saldırganlar görünüşe göre, e-postaların içeriğinde bulunan ve vergileri içeren bağlantılar ve sahte PDF'lerle, Balkanlar bölgesindeki kuruluşların finans departmanlarını hedef alıyor. Bu nedenle, arka kapılar ve uzaktan erişim araçları genellikle casusluk için kullanılsa da, bu özel saldırının maddi olarak motive edildiğine inanıyoruz. Bu saldırı, en azından Ocak 2016'dan itibaren yazım zamanına kadar aktif olmuştur (telemetrilerimizdeki en son tespitler Temmuz 2019'dan itibaren). Saldırının bazı kısımları 2016'da bir Sırp güvenlik sağlayıcı tarafından ve 2017'de Croatian CERT tarafından kısaca açıklandı. Bu kaynakların her biri sadece iki araçtan birine ve sadece tek bir ülkeye odaklandı. Ancak araştırmalarımız hedeflerde ve saldırganların taktikleri, teknikleri ve prosedürlerinde önemli bir örtüşme olduğunu göstermektedir. Bulgularımız, söz konusu saldırıların planlandığını gösteriyor ve bunları Hırvatistan, Sırbistan, Karadağ ve Bosna-Hersek'e yayılan tek uzun vadeli saldırı olarak görüyoruz. Araştırmamız, bu saldırıda kullanılan kötü amaçlı yazılımlara daha fazla ışık tuttu ve bazı bağlantılar buldu. BalkanDoor'un yeni bir sürümünü, yeni bir yürütme/yükleme yöntemiyle keşfettik: WinRAR ACE güvenlik açığından yararlanma (CVE-2018-20250). Ayrıca, iki zararlı aracın da yasal görünmeleri için geliştiriciler tarafından farklı sertifikalarla imzalandığını gördük. Bunlardan biri, SLOW BEER LTD'ye verilmişti ve bu yazının yazıldığı sırada bile geçerliydi. Yayıncıya kötüye kullanım hakkında bilgi verdik ve sertifikayı iptal ettiler. Bu yazıda hem BalkanDoor hem de BalkanRAT'ın bazı önemli özelliklerini açıklayacağız. Analizimiz, eski sürümün Windows oturum açma ekranının uzaktan ve şifre olmadan kilidini açmasına veya mümkün olan en yüksek ayrıcalıklara sahip bir işlemi başlatmasına olanak tanıyan bir Windows hizmeti olarak çalıştığını göstermektedir. İkincisi, gerçek bir uzak masaüstü yazılımı (RDS) ürününü kötüye kullanır ve pencereyi, tepsi simgesini, işlemi vb. gizlemek gibi kurbanın varlığını gizlemek için ekstra araçlar ve komut dosyaları kullanır.

Hedefler ve dağıtım

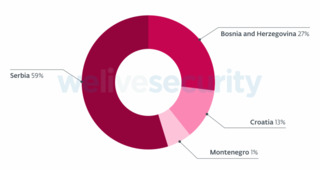

Hem BalkanRAT hem de BalkanDoor Hırvatistan, Sırbistan, Karadağ ve Bosna-Hersek'te yayıldı. (Bu ülkeler, Slovenya ile birlikte, 1992 yılına kadar Yugoslavya'yı oluşturuyordu.)

Şekil 1. Ülkelere göre zararlı yazılım dağıtımı Telemetrimize göre, bu araçları yayan saldırı 2016'dan bu yana canlı ve en son tespit edildikleri zaman Temmuz 2019'a kadar uzanıyor. Saldırganlar, araçlarını kötü amaçlı bir dosyaya giden bağlantılar içeren kötü amaçlı e-postalar (��malspam") yoluyla dağıtıyorlar. Hem BalkanRAT hem de BalkanDoor dağıtımında kullanılan malspam e-postalarda yer alan bağlantılar resmi kurumların gerçek web sitelerini taklit ediyor. Tablo 1. Kampanyada kötüye kullanılan etki alanları Zararlı alan adı Gerçek alan adı Kurum pksrscom pks.rs Sırbistan Ticaret ve Sanayi Odası porezna-upravacom porezna-uprava.hr Hırvatistan Maliye Bakanlığı, Vergi Dairesi porezna-upravanet pufbihcom pufbih.ba Bosna-Hersek Federasyonu Vergi Dairesi Vergi temasının etrafında dönen Tuzak PDF'ler. Tablo 2. Saldırıda yem olarak kullanılan PDF'ler PDF adı Dil İçerik MIP1023.pdf Bosna Vergi formu Ponovljeni-Stav.pdf Bosna Vergi hukuku Pdf Bosna Vergi dosyalama uygulamasını kullanma talimatları Zakon.pdf Hırvat Vergi hukuku ZPDG.pdf Sırp Vergi hukuku

Şekil 2. Yem PDF dosyaları Çoğu zaman, yürütülebilir bir dosyaya giden bağlantılar PDF dosyasına giden bağlantılar olarak gizlenir. Yürütülebilir dosya, adı ve simgesi kullanıcıyı kandırmak için bir PDF'ye benzeyecek şekilde değiştirilen bir WinRAR dosyasıdır. Yürütüldüğünde, içeriğinin paketini açacak, herhangi bir şüpheyi önlemek için yem PDF'yi açacak ve BalkanRAT veya BalkanDoor'u sessizce yürütecek şekilde yapılandırılmıştır. 2019'da tespit edilen BalkanDoor'un en son örneklerinden bazılarında, kötü amaçlı yazılım, WinRAR ACE güvenlik açığından (CVE-2018-20250) yararlanmak için özel olarak hazırlanmış bir RAR arşivi (bir yürütülebilir dosya değil) olarak dağıtılır. 28 Şubat 2019'da, yayımlanan 5.70 sürümünde giderilen bu güvenlik açığının, kötü amaçlı yazılım dağıtmak için sıklıkla kullanıldığı bilinmektedir. BalkanDoor'un istismar tabanlı dağıtımı, kötü amaçlı yazılımın önceki sürümlerine göre daha sinsi, çünkü indirilen dosyanın yürütülmesini gerektirmediği için kurban tarafından daha az şüpheli görünür.

Saldırı

Telemetrimize göre, çoğu zaman, her iki alet de aynı makinede konuşlandırılmıştır. Araçların birleşimi, saldırganın hem komut satırı arabirimi hem de bulaştığı bilgisayara grafik arabirimi sağlar. Tüm araç setinin makinede dağıtılması durumunda, saldırı için örnek bir senaryo aşağıdadır: Saldırgan, kurbanın ekranının kilitlendiğini ve dolayısıyla büyük olasılıkla bilgisayarı kullanmadığını (BalkanDoor aracılığıyla bilgisayarın kilitli olduğunu gösteren ekran görüntüsü göndererek veya BalkanRAT'ın Yalnızca Görüntüleme modu aracılığıyla) tespit eder. Saldırgan, BalkanDoor arka kapısından, ekran kilidini açmak için bir arka kapı komutu gönderir... ve BalkanRAT kullanarak, bilgisayarda ne isterlerse yapabilirler. Bununla birlikte, kurban bilgisayarını kullanmasa bile, saldırganların gerçekleştirdiği eylemleri tespit etme şansı hâlâ vardır. Bu dezavantaja rağmen, yine de RDS aracını kullanmak yararlı olabilir. Saldırgan, arka kapıyla gönderilen komutlarla veya programlama becerileriyle sınırlı değildir; mevcut olan tek araç bir arka kapıyken çok fazla kod yazmayı gerektirecek eylemleri elle gerçekleştirebilirler. Prensip olarak, Balkan araç seti diğer olası hedeflerle birlikte casusluk için de kullanılabilir. Fakat, hedefi, dağıtım şekli ve balkan araç seti analizlerimiz saldırganların sadece para peşinde olduğunu gösteriyor. BalkanDoor arka kapısı, herhangi bir exfilitrasyon kanalı kullanmıyor. Eğer kampanya casusluk için tasarlansaydı, saldırganların toplanan verileri yüklemek için bir sızma kanalına ihtiyaçları olacaktır. Aksine, saldırganların hedefinin mali suç işlemek olduğunu ortaya koyan BalkanRAT'ın SCardListReadersA / SCardConnectA API işlevlerini kullanarak mevcut akıllı kartları listeleyen bir araç bıraktığını gördük. Akıllı kartlar genellikle sahibinin kimliğini doğrulamak için bankalar veya hükümetler tarafından verilir. Akıllı kartlar yanlış ellerde yasadışı amaçlar için örneğin; dijital olarak bir sözleşmeyi imzalamak, bir para işlemini onaylamak vb. için kullanılabilir. Geçmişte, bu özelliği Rus bankalarını hedef alan bir kampanya olan Buhtrap Operasyonunda gördük.

Analiz - BalkanDoor

BalkanDoor bazı komutlar (dosya indirme ve yürütme, uzak kabuk yaratma, ekran görüntüsü alma) yürüten basit bir arka kapıdır. Bu arka kapı, gizliliği ihlal edilmiş bilgisayardaki görevleri otomatikleştirmek ya da aynı anda çok sayıda virüslü bilgisayarı otomatik olarak kontrol etmek için kullanılabilir. 2016 yılından beri sürekli gelişen bu arka kapının farklı komutları destekleyen altı versiyonunu gördük. Başlangıçtaki dropper tüm bileşenleri paketten çıkarır, sahte bir PDF açar (bazı durumlarda) ve arka kapının kalıcı olmasını sağlayan bir toplu yükleme komut dosyası yürütür. Arka kapı yasal görünen bir hizmet adı altında (ör. WindowsSvc, WindowsPrnt, WindowsConn veya WindowsErr) kendisini kaydederken beraberindeki toplu komut dosyaları ise Registry Run Anahtarlarını ya da Başlat klasörünü kullanarak bunun kalıcı olmasını sağlayabilir. Arka kapı yüklendikten sonra bilgisayar bir C&C sunucusuna bağlanır, kendisini bilgisayar adıyla tanımlar ve komutlar için talepte bulunur. Arka kapı sabit kodlu bir listeden herhangi bir C&C sunucusuna bağlanabilir. Bu, kalıcılığı artırmak için bir önlemdir. HTTP ya da HTTPS protokolü aracılığıyla bağlanır. HTTPS kullanılırsa sunucu sertifikaları göz ardı edilir. Bağlantı başarılı olmazsa arka kapı, kurbanın bilgisayarındaki kullanıcı tarafından yapılandırılan vekil sunucuyu kullanabilir ve bağlantı girişimini tekrarlayabilir. Arka kapı komutları, özelliklerinin komutları, komut bağımsız değişkenlerini ve hedeflenen alıcıları belirlediği INI dosyası formatında gelir. Alıcı listesini belirlemek, saldırganın gizliliği ihlal edilmiş çok sayıda bilgisayara komutlarını (ör. gizliliği ihlal edilmiş tüm bilgisayarların ekran görüntülerini otomatik olarak alma) aynı anda gönderebilmesini sağlar. Tablo 3. BalkanDoor komutları Komutlar İşlevler cn Komutların hedef aldığı alıcıların bilgisayar adlarını belirtir du, int Bir dosya indirir ve yürütür du, ra, de, rpo Bir dosyayı indirip belirtilen bağlamda ve belirtilen bir masaüstünde yürütür rip Belirtilen IP adresinden erişilebilen uzak bir kabuk yaratır scr_int, scr_dur Belirtilen süre boyunca bir dizi ekran görüntüsü alır Bununla birlikte, arka kapının kendisi de yürütülmesini sağlayan komut satırı bağımsız değişkenleri tarafından belirlenen birçok modda yürütülebilir. Bu modlar arka kapı komutları olarak işlev görebilir (uzak kabuktan yürütüldüğünde): Tablo 4. BalkanDoor modları Bağımsız Değişken İşlevler /unlock Ekran kilidini açar /rcmd Uzak bir kabuk oluşturur ve girişini ve çıkışını belirtilen IP adresine yönlendirir /takescr Süresi diğer bağımsız değişkenler tarafından belirlenen bir dizi ekran görüntüsü alır /run cmd.exe'yi kullanarak belirtilen komutu yürütür /runx Etkin (giriş) masaüstünde cmd.exe'yi kullanarak belirtilen komutu yürütür /inst Kendisini bir hizmet olarak yükler ve ana prosedürü başlatır (bkz. /nosvc) /start Ana prosedürü başlatan ilişkili hizmeti başlatır (bkz. /nosvc) /nosvc Asıl yük, C&C sunucusu ile iletişim kurar ve arka kapı komutlarını yorumlar

Şekil 3. Arka kapı bir “/unlock” bağımsız değişkeni ile uzaktan yürütüldüğünde bilgisayarın kilidini açmakla sorumlu kod

Analiz - BalkanRAT

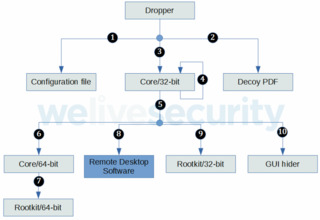

Kötü amaçlı Balkan araç setinin parçası olan BalkanRAT, suç ortağı arka kapıyla kıyaslandığında daha karmaşıktır. Amacı, Rus satıcı Remote Utilities, LLC tarafından sunulan ve bir bilgisayara uzaktan erişmek ya da bilgisayarı uzaktan yönetmek için kullanılan Remote Utilities adlı ticari yazılımın bir kopyasını yerleştirmektir. BalkanRAT saldırgana bu uzaktan erişim için gerekli kimlik bilgilerini de sağlar. BalkanRAT, RDS'nin yüklenmesine, kurulmasına ve varlığının gizlenmesine yardımcı olan çok sayıda ek bileşene sahiptir. Güvenlik duvarına istisnalar ekleyebilir, RDS'nin penceresini ve tepsi simgesini saklayabilir ve görev yöneticisinde ilgili süreçlerin varlığını gizleyebilir.

Şekil 4. RDS'yi yerleştirmek ve varlığını gizlemek için kampanyada kullanılan bileşenler 1. Dropper önce tüm bileşenleri (yapılandırma dosyası, uzak masaüstü yazılımı ve bunu kuran önemli bir bileşen, kullanıcı alanı rootkit'i, bir GUI gizleyici ve sahte PDF dosyası) paketten çıkarır. 2. Dropper kullanıcının şüphelenmemesi için PDF dosyasını açar. 3. Dropper gizli olarak ana bileşeni (32 bit) kurulum modunda çalıştırır. 4. Ana bileşen (32 bit) kendisini bilgisayar her çalıştırıldığında yürütülecek şekilde kurar ve RDS için güvenlik duvarına istisna ekler. Belirtilen yapılandırma dosyasında inst1 ve inst2 komutlarını yürütür ve kendisini tekrar ve artık gizli modda çalıştırır. 5. Ana bileşen bu modda tuş kaydedici olarak hareket eder. 6. Ana bileşen (32 bit) kendisinin 64 bitlik versiyonunu ekleme modunda yürütür (mümkünse). 7. Ana bileşen (64 bit), kullanıcı alanı rootkit'ini (64 bit) görev yöneticisi süreçlerine ekler. Daha sonra kullanıcı alanı rootkit'i, görev yöneticisinde kötü amaçlı süreçlerin varlığını gizler. 8. Ana bileşen (32 bit), RDS'yi yürütür. RDS penceresini tekrar tekrar izler ve gizler (çünkü bu bir GUI uygulamasıdır). 9. Ana bileşen (32 bit), kullanıcı alanı rootkit'ini (32 bit) görev yöneticisi süreçlerine ekler. Daha sonra kullanıcı alanı rootkit'i, görev yöneticisinde kötü amaçlı süreçlerin varlığını gizler. 10. Ana bileşen (32 bit), yapılandırma dosyasında belirtildiği gibi cmd1 ve cmd2 komutlarını yürütür. Bu komutlardan birinin, RDS'nin tepsi simgesini gizleyen AutoHotKey komut dosyası olan bir GUI gizleyicisini yürüttüğü görülmüştür. Not: Bazı bileşenler isteğe bağlıdır. Ayrıca şifrelenmiş bir yük ve ilgili yükleyiciden oluşan bir set olarak da yerleştirilirler. Bu ayrıntıları dahil etmiyoruz. BalkanRAT'in yapılandırma dosyası, bir bölümün olarak adlandırıldığı INI formatındadır (arka kapı komutları için bu formatı kullanan BalkanDoor ile aynı şekilde). INI dosyası kötü amaçlı yazılımın ana bileşeni ve kullanıcı alanı rootkit'i tarafından kullanılır. Özellik İşlevler inst1, inst2 Kurulum esnasında ana bileşen tarafından yürütülen komutlar cmd1, cmd2 Ana bileşen asıl yükü tarafından yürütülen komut hproc Kullanıcı alanı rootkit'i tarafından gizlenmesi gereken süreçlerin listesi mproc Kullanıcı alanı rootkit'inin eklendiği süreçlerin listesi

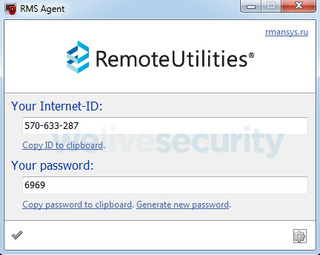

Şekil 5. BalkanRAT’in yapılandırma dosyası: özellikler (üstte) ve örnek (aşağıda) BalkanRAT'in ana bileşeni çok amaçlı bir bileşendir (hem 32 bit hem de 64 bit'lik versiyonları vardır). Komut satırı bağımsız değişkeni tarafından belirlenen çeşitli modlarda yürütülebilir. En önemli özelliği, bir kullanıcı alanı rootkit'i başlatıp güvenlik duvarına RDS bileşeni için istisnalar ekleyerek BalkanRAT'in kurulumunu sağlamasıdır. Bağımsız Değişken İşlevler /rhc Bir toplu iş dosyası yürütür /fwl Belirtilen program için güvenlik duvarına istisna ekler /sreg Kayıt defterinde RDS'nin yapılandırma verilerini ayarlar (özellikle kimlik bilgilerinin gönderilmesi gereken e-posta adresi) /inst Kendisini "load" girişi altındaki kayıt defteri anahtarına ekleyerek kalıcı olmasını sağlar. Yerel güvenlik duvarına RDS için istisna ekler. Kendisini tekrar ana modda yürütür (bağımsız değişken olmadan). /inj Yapılandırma dosyasında belirtildiği gibi, kullanıcı alanı rootkit'i kitaplığını süreçlere ekler (none) Ana mod. Kendisinin 64 bit'lik versiyonunu yürütür (mümkünse), kullanıcı alanı rootkit'ini ekler, RDS'yi yürütür ve koordinatları ekranın dışında kalacak şekilde değiştirerek pencereyi gizler. Bir başka iş parçası, basılan tuşları kaydeder. Kötü amaçlı BalkanRAT yazılımının ana parçası, uzaktan erişim için kullanılan Remote Utilities yazılımının kopyasıdır. BalkanRAT, resmi versiyonunu kullanmak yerine saldırganın sertifikası tarafından imzalanmış bir kopyasını yerleştirir. Kurbanın bilgisayarında çalışan RDS'nin istemci tarafı, sunucuya bağlanmak için her ikisi de sunucu tarafında oluşturulan benzersiz adı ve parolayı bilmesi gerekir. BalkanRAT tarafından yerleştirilen RDS, parola tüm kurbanlar için aynı olarak şekilde yapılandırılır ve oluşturulan benzersiz ad, saldırganın e-posta adresine aracın kendisi tarafından gönderilir. BalkanRAT'in suistimal ettiği araç bu iletişim için yasal olması nedeniyle orijinal Remote Utilities'in altyapısından (rutils.com, server.rutils.com) yararlanır. Bu nedenle, iletişim kullanıcıya ve güvenlik ürünlerine yasal gibi görünebilir. Sonuç olarak, saldırgan Remote Utilities yazılımı aracılığıyla gizliliği ihlal edilmiş bilgisayara erişmek için kimlik bilgilerini edinmiş olur. Bu aracı kullanarak kullanıcının etkinliğini izlemek için ekranı yayınlayabilir ve gizliliği ihlal edilmiş bilgisayarın kontrolünü manuel olarak ele geçirebilirler.

Resim 6. Kurbanın asla görmediği bir pencere. Remote Utilities'in yasal kopyası ile bu pencere görülebilir ama BalkanRAT bunu GUI gizleyici özelliğini kullanarak gizler. BalkanRAT gizli kalmak için GUI gizleyici özelliğini kullanır. Birçok örnekte (bazı eski örnekler istisnadır), AutoHotKey orada yüklü olmasa bile bilgisayarda çalışabilmesi için yürütülebilir bir dosyada derlenmiş, AutoHotKey komut dosyası olarak çalıştırılır. Bu komut dosyasının amacı, RDS istemcisinin tepsi simgesini gizlemektir.

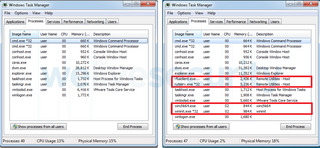

Resim 7. Yürütülebilir dosyanın kaynak bölümüne gömülü AutoHotKey komut dosyası Bunu başarmak için kullanıcı alanı rootkit'i kitaplıkları yapılandırma dosyasında sabit kodlanmış süreçlere eklenir. Kullanıcı alanı rootkit'i eklendiği sürecin NtQuerySystemInformation işlevini askıya alır. SystemProcessInformation işlevinin sorgulanması halinde, yapılandırma dosyasında belirtilen adları taşıyan tüm süreç girişlerini filtreler. Sonuç olarak, geleneksel görev yöneticisi, saldırganların kullanıcıdan gizlemek istedikleri süreçleri görüntülemez.

Resim 8. Kullanıcı alanı rootkit'inin eklenmesiyle birlikte, bazı süreçler listede görüntülenmez (sol). Rootkit olmadan süreçler görüntülenir (sağ). Doğal olarak, gizlenecek süreçlerin listesinde genellikle BalkanRAT'a ait olan süreçler yer alır. Bununla birlikte, listede BalkanDoor arka kapısına ait olan “weather.exe” ya da “preserve.exe” gibi isimleri de gördük. Bu bulgu, söz konusu iki aracın gerçekten de birlikte kullanıldığı inancını desteklemektedir.

Sonuç

Hem BalkanRAT'in hem de BalkanDoor'un bazı ilginç numaraları vardır ve bunların her biri, kurbanlar açısından önemli riskler teşkil eder. Bir araç seti olarak birlikte kullanıldıkları takdirde daha da güçlü bir silah haline gelirler. Kuruluşlar için çok önemli bir bölüm olan muhasebe bölümünü hedef aldığını keşfettiğimiz kampanyada ise bu tehlike daha da artabilir. Balkan ülkelerindeki muhasebecileri hedef alan kampanya ile 2016 yılında rapor edilen, Ukraynalı noterleri hedef alan kampanya arasında bazı benzerlikler görülmektedir. (Bunu tanımlayan kaynak olarak bulduğumuz tek kaynak Rusçadır.) O durumda, saldırganların amacı bir noter bilgisayarının kontrolünü ele geçirmek ve noterin adına bazı yasa dışı işlemler yapmaktı. Saldırganlar noterin adına sahte bir işlemi onay verebilecekleri için bir şirketin finans departmanında görev yapan bir yönetici taklidi yaparak sahte bir işlem gerçekleştirebilirler. Güvende kalmak için iş kullanıcıları ve onların çalışanları şu temel siber güvenlik kurallarına uymalıdır: e-postalar konusunda dikkatli olma, e-postalardaki ekler ve bağlantıları dikkatli şekilde inceleme, yazılımlarını güncel tutma ve tanınmış bir güvenlik çözümü kullanma.

IoC’ler

ESET algılama adları

Win32/BalkanDoor.A Win32/BalkanDoor.B Win32/BalkanRAT.A Win32/BalkanRAT.B Win64/BalkanRAT.A Win64/BalkanRAT.B

SHA-1

BalkanDoor — yürütülebilir dosyalar 02225C58A0800A8FFFE82F7614695FDEEB75C8B3 3E8AF08F2C64D9D305A129FDEA6B24ED3D8D9484 400FF3FD5BEF94DCBEAE24B5B8A6632DCD1D22A6 576EF0057982DE87CA029C736706E840031A27F4 5CC4F248595268A0C9988DAEE3F0F8F9F5AC0A7F 60EB2A19EC63FF36D13F472EC0E6A594C2778CE6 7AA3D6EA4736C3BF627DB1837B9C8D2B29D7AB8D AC5383306459CE8CD19BFF412875F093B40427C6 BalkanRAT — yürütülebilir dosyalar 006B8EF615550BA731A30FA83B0E03CD16D2A92D 030DC8C3832F664FA10EFA3105DFF0A9B6D48911 032884A46430039ED4E38518AA20742B79AB2678 09D18CD045285A753BCF4F42C6F10AF76913546A 0F7A95C89911E3DE9205FF6AA03E1A4FCE6BC551 13D8664B438DA278CEB9C8593AE85023432054CD 17EA62EBC5F86997FD7E303FBBFF3E343DA38FCC 1C03ED1ADF4B4E786EFC00F3D892217FAAAFB268 15EC88015FB554302DB131258C8C11C9E46209D4 21DE3EB6F39DF4DBBF2D1FE4B6467AAE3D9FBEBD 21EE61874F299661AECC5453F4D6D0EC5380DAD0 270F1FA36365273F14D89EE852D8A438A594CD05 30BA2213BE4355D619E20DA733F27F59DA7B937E 3170B45FB642301687A3A320282099B9D7B7F0F2 38E7FCD6038E688DEC9F1AF9D2D222B9BBC03A8C 3927B48D315F6712D33166A3B278B7835E76A6A9 3C1FF7BBE8BC2BE9E5531FFAD25B18F03C51CF6B 421F52733D334BE32C899670426C06CB72D92CDE 46E4B456729CF659527D2697BD8518E67B5A0056 4F8BA64DA7EA16A7CE5AA2C83BBFCE1C8646E424 500A447A187240706C059C16366FEDF1AA13EA77 555844CA5CD40DFC27778C2D3B6AFA43D1B76685 5A3201048D8D9D696102A3C3B98DA99C2CC4FF1F 64E3A46BF393936A79478C891654C1070CEC42D1 685314454A7D7987B38ADD2EDDBAC3DB9E78464F 6C83ABE56219CA656B71AA8C109E0955061DA536 6E27F7C61230452555B52B39AB9F51D42C725BED 6EF16FAA19FC4CEF66C4C1B66E58FB9CFFD8098E 72DB8CCC962E2D2C15AC30E98F7382E3ACDEDDA8 730E20EE7228080A7F90A238D9E65D55EDD84301 73E0A62F1AAAB3457D895B4B1E6E2119B8B8D167 7BA4D127C6CD6B5392870F0272C7045C9932DB17 7BF564891089377809D3F0C2C9E25FD087F5F42B 8852647B1C1A2EFA4F25FEA393D773F9FF94D6FA 8D9A804B1433A05216CFE1D4E61CE5EB092A3505 8F85738534158DB9C600A29B9DED8AC85C3DE8C1 963CF321740C4EF606FEC65FCE85FB3A9A6223AC 97926E2A7514D4078CF51EAC069A014309E607F1 9EA0C6A17EE4EB23371688972B7F4E6D4D53F3C8 9F2C6A44453E882098B17B66DE70C430C64C3B26 A1DEA762DD4329E77FE59526D4ABC0E15DE2BBBC A56A299A8EEF9F4FF082184F66FAD1B76C7CACB8 A5ACE8F90C33CBDB12D398C0F227EC48F99551BF AA4AD783DFE3CC6B0B9612814ED9418253203C50 AB311B53591C6625335B9B791676A44538B48821 AEDF43347AF24D266EC5D471723F4B30B4ACC0D0 B18222E93D25649BC1B67FAB4F9BF2B4C59D9A1A B8F67BB5682B26ACD5969D9C6AC7B45FE07E79E1 BAD38D474D5CAAAC27082E6F727CAE269F64CF3C BEEF0EE9397B01855C6DAA2BFF8002DB4899B121 BFE3F5CEC25181F1B6852E145013E548B920651E C268CAB6D8EC267EEE463672809FAAEE99C2F446 C2F9FFDF518DA9E037F76902746DE89C2E2821E8 C3813734D3BFC07E339C05417055A1A106E2FBBD C8CBBC175451A097E605E448F94C89D3E050ACD5 C90756A3C6F6DC34E12BABF5F26543510AACE704 C90B5471BBA3293C0A0E6829A81FBE2EB10B42B2 CD1BC431F53E9CFF8204279CDF274838DE8EBB61 CD82D898A3CEA623179456D9AE5FAD1FB5DA01A0 CDBB74CA0960F2E8631D49ACABF2CEA878AE35B8 CE7092FF909E9380CC647C3350AA3067E40C36A9 CEA70DB7FB8E851EF0D6A257A41C9CEE904345B5 CF7A8AFAC141E162A0204A49BAD0A49C259B5A45 DEEA26F5AF918CEC406B4F12184F0CAB2755B602 DFDFCC61770425A8D1520550C028D1DF2861E53F E0007A2E0E9AE47DD028029C402D7D0A08EBBC25 E00C309E3FE09248B8AFCFF29FC1A79445C913DA E95C651C539EAF73E142D1867A1A96098A5E219F ECEEE01F4E8051F544062AE37D76A3DF2921DF82 F06CB000F9A25DDE791C7E5BC30917C74A8F2876 F26C663D5F6F534543A7C42B02254C98BB4EC0D5 F3BC2F436693B61FED7FA7DDF8BC7F27618F24F3 F6030AE46DC2CEF9C68DA1844F7DCEA4F25A90A3 FA19E71F9A836EA832B5D738D833C721D776781A FFE23D510A24DB27C1C171D2BAF1FBEB18899039 Uzak Yardımcı Programlar (aksi takdirde saldırganların sertifikaları tarafından imzalanmış yasal sürümler) 038ECEB80597DE438D8194F8F57245EB0239FF4B 2A1BB4BB455D3238A01E121165603A9B58B4D09D 34CE3FBEE3C487F4F467B9E8EB36844BB5ACB465 3B88D4047FA2B8F8FA6241320D81508EB676EA7A 400438EB302886FD064274188647E6653E455EED 42F70DAA8C75E97551935D2370142C8904F5A20D 446D3FBAE9889FE59AFAD02C6FB71D8838C3FC67 4D46FB773C02A9FF98E998DA4F0777FB5D9F796B 510C93D3DC620B17500C10369585F4AF7CF3CE0D 6A5CA3B9EE0A048F0AEE1E99CBF3943D84F597FF 6D53E7B5099CE11ACA176519620E8064D4FF9AD0 7CEC39AC6A436577E02E7E8FE8226A00E58564CB 8888014C16732CD5136A8315127BA50BB8BB94ED A5A05BA6E24226F1BC575CBC12B9FC59F6039312 B77CFFF0E359946029120DD642505BC0A9713ECC BC6F31D5EBC71FF83BACC0B4471FDEFC206B28D0 BE8A582360FB16A4B515CD633227D6A002D142FA C6E62A113E95705F9B612CDBF49DAC6BAD2073BD D8D27C742DA87292EF19A197594193C2C5E5F845 DBE0E084B2A8CE4711C3DF4E62E8062234BF6D3B E56189FE86C9537C28099518D4F4EA2E42EF9EEE E918192D2B5C565A9B2756A1D01070C6608F361C Betikler 0BD6C70B7E2320F42F0CFC2A79E161614C7C4F66 7A41B912A3F99370DF4CD3791C91467E23B2AA82 A15AB505B79B88A9E868C95CE544942403C58CB6 A8A5980DE35FBF580497B43EF7E8499E004F9F38 B248E43BAB127D8E1E466821B96B7B7ECF37CB78 Yapılandırma dosyaları 28F152154F6E6074EA0DE34214102119C8589583 37A2A15C52CAA7D63AF86778C2DD1D2D81D4A270 B4A847D7AAC4164CF90EA585E4842CBF938B26CF Yem PDF dosyaları 1E0C4A5F0FF2E835D12C3B6571AE6000E81A014B 8722441FF3678D154C89E312DB1A54951DD21C3F 88C3FDA42768C5B465FD680591639F2CDC933283 9F48E109675CDB0A53400358C27853DB48FCD156 C9B592BD7B69995C75CD5B1E4261B229C27FB479

Kötüye kullanılan sertifikalar

İsim E-posta Başlangıç tarihi Bitiş tarihi SHA1 Thumbprint Status at the time of writing AMO-K Limited Liability Company [email protected] 30/07/2015 28/07/2016 4E36C4D10F1E3D820058E4D451C4A7B77856BDB3 Süresi doldu Valmpak, TOV [email protected] 4.10.2016 4.01.2017 17D50E2DBBAF5F8F60BFFE1B90F4DD52FDB44A09 İptal edildi Valmpak, TOV - 22/08/2016 11.04.2017 4A362020F1AFD3BD0C67F12F55A5754D2E70338C İptal edildi 3D PEOPLE LIMITED - 11.05.2017 11.06.2018 936EDFB338D458FBACB25FE557F26AA3E101506E Süresi doldu ADUNIK LTD - 10.11.2017 10.12.2018 E7DF448539D1E2671DCF787CF368AAC2ED8F5698 Süresi doldu SLOW BEER LTD [email protected] 25/01/2019 18/12/2019 2359D644E48759F43993D34885167FECAFD40022 İptal edildi

Dosya adları

BalkanDoor Dropper: Zakon.exe Arka kapılar: weather.exe, winmihc.exe, Preserve.exe, PreservS.exe, WindowsConnect.exe Betikler: weather.cmd, winmihc4.cmd, mihcupdate.cmd Yem PDF dosyası: Zakon.pdf BalkanRAT Dropper'lar: ZPDGI.exe, ZPDGV.exe, ZPDGE.exe, ZPDGO.exe, ZPDGU.exe, ZPDGA.exe, Ponovljeni-Stav.exe, AUG_1031.exe, MIP1023.exe Yapılandırma dosyası: stg.cfg Yem PDF dosyaları ZPDG.pdf, Ponovljeni-Stav.pdf, AUG_1031.pdf, MIP1023.pdf Çekirdek bileşeni: winchk32.exe, wininit.exe, hide.exe, winchk64.exe RDS: rutserv.exe, rfusclient.exe Userland rootkit: winmmon.dll, winmmon64.dll GUI gizleyici bileşenleri: serk.bat, serk.exe

Klasör adları

%WINDIR%\1B20F6AA-6CAD-45A7-81CB-120FB86FECD8 %WINDIR%\29D451CF-3548-4486-8465-A23029B8F6FA %WINDIR%\B1EDD68E-6AD8-4A7E-91A1-3C30903B8DD4 %APPDATA%\1B20F6AA-6CAD-45A7-81CB-120FB86FECD8 %APPDATA%\29D451CF-3548-4486-8465-A23029B8F6FA %APPDATA%\B1EDD68E-6AD8-4A7E-91A1-3C30903B8DD4

C&C sunucuları

bestfriendsrootcom/smart.php bestfriendsrootcom/weather.php bestfriendsrootcom/zagreb.php consaltingsolutionsherecom/smart.php consaltingsolutionsherecom/weather.php consaltingsolutionsherecom/zagreb.php dogvipcarenet/kversion.php hvar.dogvipcarenet/dekol.php kimdotcomfriendscom/smart.php kimdotcomfriendscom/weather.php kimdotcomfriendscom/zagreb.php limosinevipsaloncom/kversion.php luxembourgprotectionscom/kversion.php malmevipbikesse/kversion.php split.malmevipbikesse/dekol.php zagreb.porezna-upravacom/dekol.php

Uzak Yardımcı Programlar kimlik bilgilerini çıkarmak için kullanılan e-posta adresleri

[email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected] [email protected]

MITRE ATT&CK Teknikleri

BalkanRAT

Taktik ID İsim Açıklama İlk Erişim T1192 Hedefli Saldırı Linki BalkanRAT, kötü amaçlı yazılımlara bağlantılar içeren e-postalar yoluyla dağıtılır. Yürütme T1059 Komut Satırı Arabirimi BalkanRAT dosyaları yürütmek için cmd.exe kullanır. T1106 API ile yürütme BalkanRAT, başka zararlı yazılım bileşenlerini çalıştırmak için ShellExecuteExW ve LoadLibrary API'lerini kullanır. T1064 Komut dosyası BalkanRAT kötü amaçlı yazılım yükleme ve yürütme işlemleri için toplu komut dosyaları kullanır. T1204 Kullanıcı Tarafından Yürütülme BalkanRAT ilk sızıntının yürütülmesi konusunda kurbana güvenir. Kötü amaçlı yazılım, hedef alınan kurbanı belgeye tıklaması için kandırmak üzere yanıltıcı adlara sahip PDF dosyaları gibi görünür. Kalıcılık T1060 Kayıt Defteri Çalıştır Tuşları/Başlangıç Klasörü BalkanRAT kalıcı olmak için şu Registry Run anahtarını kullanır: , “load”. Ayrıcalık Artırma T1134 Erişim Belirteci Manipülasyonu BalkanRAT DuplicateTokenEx ve ImpersonateLoggedOnUser API'lerini kullanarak oturum açan kullanıcıyı taklit edebilir. Savunmadan Kaçınma T1116 Kod İmzalama BalkanRAT kod imzalama sertifikaları ile birlikte dijital olarak imzalanır. T1140 Dosyaları ya da Bilgileri Açığa Çıkarma/Deşifre Etme BalkanRAT bileşenlerinden bazılarını çözer ve sıkıştırılmış halden çıkarır. T1089 Güvenlik Araçlarını Devre Dışı Bırakma BalkanRAT yerel güvenlik duvarına COM arabirimini kullanarak istisnalar ekleyebilir. T1112 Kayıt Defterini Değiştirme BalkanRAT RDS yapılandırmasını depolamak için kayıt defteri anahtarını değiştirir T1027 Belirsiz Dosyalar veya Bilgiler BalkanRAT'in bazı bileşenleri sıkıştırılır ve bir XOR şifreleyicisi tarafından şifrelenir. T1055 İşlem Enjeksiyonu BalkanRAT, bir userland rootkit kütüphanesini görev yöneticisi yardımcı programlarının süreçlerine enjekte eder. T1108 Yedekli Erişim BalkanRAT operatörlerinin, BalkanRAT'in kaldırılması halinde uzaktan erişimi muhafaza etmek için ikinci bir kötü amaçlı araç (BalkanDoor) yerleştirdikleri görülmektedir. T1014 Rootkit BalkanRAT kötü amaçlı işlemlerin varlığını gizlemek için NtQuerySystemInformation işlevini askıya alan bir kullanıcı alanı rootkit'i kullanır. T1143 Gizli Pencere BalkanRAT 3. şahıslara ait uzak masaüstü yazılımı kullanır ve kendisini kullanıcıdan gizlemek için penceresini ve tepsi simgesini saklar. Keşfetme T1082 Sistem Bilgisi Keşfi BalkanRAT gizliliği ihlal edilmiş bilgisayardan bilgisayar adı ve dil ayarları bilgilerini toplar. Toplama T1056 Giriş Yakalama BalkanRAT, basılan tuş vuruşlarını kaydedebilir. Komut ve Kontrol T1219 Uzaktan Erişim Araçları BalkanRAT uzaktan erişim için yasal bir uzak masaüstü yazılımını suistimal etmektedir.

BalkanDoor

Taktik ID İsim Açıklama İlk Erişim T1192 Hedefli Saldırı Linki BalkanDoor is distributed via emails that contain links to download malware. Yürütme T1059 Komut Satırı Arabirimi BalkanDoor uzak bir kabuk oluşturmak için cmd.exe'yi kullanır. T1106 API ile yürütme BalkanDoor dosyaları yürütmek için ShellExecuteExW ve WinExec API'lerini kullanır. T1203 İstemcinin Yürütmesi için Suiistimal BalkanDoor kötü amaçlı kodu yürütmek için WinRAR uygulamasındaki CVE-2018-20250 sayılı zayıflıktan yararlanarak bir RAR arşivi gibi görünen ACE arşivi olarak dağıtılabilir. T1064 Komut dosyası BalkanDoor kötü amaçlı yazılımı kurmak ve yürütmek için toplu komut dosyalarını kullanır. T1035 Hizmet Yürütme BalkanDoor’un arka kapısı hizmet olarak yürütülebilir. T1204 Kullanıcı Tarafından Yürütülme BalkanDoor ilk sızıntının yürütülmesi konusunda kurbana güvenir. Kötü amaçlı yazılım hedef alınan kurbanı belgeye tıklaması için kandırmak üzere yanıltıcı adlara sahip PDF dosyaları ya da RAR arşivleri gibi görünür. Kalıcılık T1050 Yeni Hizmet BalkanDoor yasal Windows hizmetlerini taklit eden, yeni bir hizmet olarak yüklenebilir. T1060 Kayıt Defteri Çalıştır Tuşları/Başlangıç Klasörü BalkanDoor Registry Run anahtarına yüklenebilir ya da Başlangıç klasörüne bırakılabilir. Ayrıcalık Artırma T1134 Erişim Belirteci Manipülasyonu BalkanDoor DuplicateTokenEx, SetTokenInformation ve CreateProcessAsUserW API'lerini kullanarak farklı bir kullanıcının güvenlik bağlamı altında bir süreç yaratabilir. Savunmadan Kaçınma T1116 Kod İmzalama BalkanDoor kod imzalama sertifikaları ile birlikte dijital olarak imzalanır. T1107 Dosya Silme BalkanDoor komutlar yürütüldükten sonra arka kapı komutlarıyla dosyaları silebilir. T1158 Gizli Dosyalar ve Dizinler BalkanDoor dosyaların öz niteliklerini GİZLİ, SİSTEM ve SALT OKUNUR olarak ayarlar. T1036 Maskeleme BalkanDoor yasal Windows hizmetlerini taklit eden bir hizmet olarak yüklenebilir. T1108 Yedekli Erişim BalkanDoor operatörlerinin, BalkanDoor'un kaldırılması halinde uzaktan erişimi muhafaza etmek için ikinci bir kötü amaçlı araç (BalkanRAT) yerleştirdikleri görülmektedir. Keşfetme T1082 Sistem Bilgisi Keşfi BalkanDoor gizliliği ihlal edilmiş makineden bilgisayar adı bilgisini toplar. Toplama T1113 Ekran Görüntüsü Alma BalkanDoor gizliliği ihlal edilmiş makinenin ekran görüntülerini alabilir. Komut ve Kontrol T1043 Yaygın Kullanılan Bağlantı Noktası BalkanDoor C&C iletişimi için 80 ve 443 numaralı bağlantı noktalarını kullanır. T1090 Bağlantı Proxy'si BalkanDoor yapılandırılmış vekil sunucuyu (varsa) saptayabilir ve daha sonra, HTTP taleplerinde bulunmak için bunu kullanabilir. T1008 Yedek Kanallar BalkanDoor birden fazla C&C ana makinesi ile iletişim kurabilir. T1071 Standart Uygulama Katmanı Protokolü BalkanDoor ağ iletişimi için HTTP ya da HTTPS'yi kullanır. Read the full article

0 notes

Text

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I Kitaptaki konuların ana başlıkları: Birinci Bölüm: Ticarî İşletme Kavramı ve Ticarî İşletme Üzerindeki İşlemler İkinci Bölüm: Ticarî İş, Bir İşin Ticarî İş Olmasının Sonuçları ve Ticarî Hükümler Üçüncü Bölüm: Tacir ve Esnaf Dördüncü Bölüm: Ticarî Yargı Beşinci Bölüm: Ticaret Sicili Altıncı Bölüm: Ticaret Unvanı ve İşletme Adı Yedinci Bölüm: Marka Sekizinci Bölüm: Haksız Rekabet Dokuzuncu Bölüm: Ticarî Defterler Onuncu Bölüm: Cari Hesap Onbirinci Bölüm: Tacir (ve Esnaf) Yardımcıları

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I

#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I ac#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I ebook#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I kitabı pdf#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf oku

0 notes

Text

Doç. Dr. Nuray Ekşi - Dış Ticaret Hukuku El Kitabı PDF indir

Doç. Dr. Nuray Ekşi – Dış Ticaret Hukuku El Kitabı PDF indir

Dış Ticaret Hukuku El Kitabı isimli ve Yazarı Doç. Dr. Nuray Ekşi olan kitabın pdf dosyasını paylaşma amacımız kitabın tanıtımını yapmaktır. Kitabın tanıtım halini buradan kontrol ederek kesinlikle orjinalini alıp daha iyi bir sonuca varmış olursunuz. Kitap olarak çözmenin PDF olarak çözmekten daha verimli olduğu tespit edilmiştir.

Paylaşımda bulunduğumuz Dış Ticaret Hukuku El Kitabı bu kitabın…

View On WordPress

#BETA KİTAP#BETA KİTAP pdf#BETA KİTAP pdf indir#Diş#Dış Ticaret Hukuku El Kitabı#Dış Ticaret Hukuku El Kitabı pdf#Dış Ticaret Hukuku El Kitabı pdf indir#Doç. Dr. Nuray Ekşi#Doç. Dr. Nuray Ekşi pdf#Doç. Dr. Nuray Ekşi pdf indir#Hukuku#Kitabı#kitap pdf indir#pdf indir#Ticaret

0 notes

Text

2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku

2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş – Ticaret ve Borçlar Hukuku Staj Giriş Konu Serisinin Ticaret ve Borçlar Hukuku kitabı, sınavda sorulan 12 soruyu kapsamaktadır. Normal kitap boyutunda ve Yeni Sınav Sistemine uygun olarak hazırlanan bu kitapta konular etkin bir şekilde işlenerek, konuların kavranmasının sağlanması amaçlanmıştır. Ticaret Hukuku konuların kapsamlı olması yönünden bu kitabın ağırlıklı bölümünü oluşturmaktadır. Ancak soru dağılımına bakıldığında Ticaret Hukukundan 6 ve Borçlar Hukukunda 6 olmak üzere aynı sayıda soru gelmektedir. Bu bakımdan her ne kadar Borçlar Hukuku bölümü kitapta daha az yer kaplıyorsa da, Ticaret Hukuku bölümü kadar önem arz etmektedir.

2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku

#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku indir#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku kitabını indir#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku kitabını pdf indir#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku kitabını pdf oku#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku kitap indir#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku pdf#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku pdf indir#2017 Serbest Muhasebeci Mali Müşavirlik Staja Giriş - Ticaret ve Borçlar Hukuku pdf oku

0 notes

Text

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Kitabı pdf indir pdf indir

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Soru kökü, seçenek ve açıklama kısımları tamamen güncel mevzuata göre yenilenmiş, İşlevini yitiren, geçerliliği kalmamış sorular ayıklanmış, Güncel mevzuattaki kavramlara göre uyarlanmış

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Kitabı pdf indir pdf indir oku

#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular kitabı pdf indir#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular pdf oku#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular ücretsiz indir#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular ücretsiz pdf indir#Adli İdari Hakimlik

0 notes

Photo

Kpss Özel Hukuk Soru Bankası Medeni hukuk,borçlar hukuku,ticaret hukuku,icra ve iflas hukuku konularında kpss kaynak soru bankası

#borçlar hukuku#icra ve iflas hukuku#indir#kpss#Medeni Hukuk#Özel Hukuk#pdf#Soru Bankası#ticaret hukuku

0 notes

Text

Ticaret Hukuku - Ünite 1: Ticari İşletme, Tacir, Ticari İş, Ticari Yargı Ders Notu

Ticaret Hukuku dersine ait ders notlarını hazırlayarak sizlerle paylaşmayı ve sizlere yardımcı olmayı isteyen açıköğretim öğrencilerine teşekkür ediyoruz. Ders notlarını hazırlayarak paylaşan tüm arkadaşlara ayrıca teşekkürlerimizi sunuyoruz.

Ticaret Hukuku – Ünite 1: Ticari İşletme, Tacir, Ticari İş, Ticari Yargı Ders Notları pdf dosyasından oluşmaktadır. Açıköğretim “Ticaret Hukuku” ders notu aşağıda sizlerle paylaşılmış durumda. Ders notu PDF olarak paylaşılmış olup görüntülemek ve indirmek için bilgisayarınızda pdf görüntüleyici bir programın bulunması gerekiyor. Ayrıca mobil olarak ta ders notunu görüntüleyebiliyor ve kaydedebiliyorsunuz.

Ticaret Hukuku – Ünite 1: Ticari İşletme, Tacir, Ticari İş, Ticari Yargı Ders Notları sayfamızda inceleyebileceğiniz gibi daha sonra çalışmak için bilgisayarınıza veya mobil cihazınıza da indirebilirsiniz. İndirme bağlantısı ders notunun altındadır.

Sizlerde hazırladığınız ders notlarını diğer açıköğretim öğrencileri ile paylaşmak istiyorsanız BURAYA tıklayarak ders notlarınızı gönderebilirsiniz. Ders notunuzu sizin adınıza yayımlamaktan ve diğer öğrenciler ile paylaşmaktan mutluluk duyarız.

Ticaret Hukuku – Ünite 1: Ticari İşletme, Tacir, Ticari İş, Ticari Yargı Ders Notları:

İndir

Ticaret Hukuku - Ünite 1: Ticari İşletme, Tacir, Ticari İş, Ticari Yargı Ders Notu

#açıkö��retim ders notları#Tacir#Ticaret Hukuku - Ünite 1: Ticari İşletme#Ticari İş#Ticari Yargı ders notları#Ticari Yargı öğrenci notları

0 notes

Text

10. Sınıf Halkla İlişkiler ve Organizasyon Dersi Megep Modülleri (9. 10. 11. 12. Sınıf Megep Modülleri (Güncel))

https://megepmodulleri.co/10-sinif-halkla-iliskiler-ve-organizasyon-dersi-megep-modulleri/

10. Sınıf Halkla İlişkiler ve Organizasyon Dersi Megep Modülleri

10.Sınıf Halkla İlişkiler ve Organizasyon Dersi Modülleri Megep

Halkla ilişkiler alanı 10.sınıf dersi olarak 2018-2019 yılında kazanımlar olarak gösterilecek olan halkla ilişkiler ve organizasyon dersi modülleri; Halkla ilişkiler kavramı modülü, halkla ilişkilerin ilişkili olduğu alanlar modülü, organizasyon çeşitleri modülü ve organizasyon hizmet alanları modülleridir. Halkla ilişkiler alanı 10. sınıf halkla ilişkiler ve organizasyon dersi megep modül kitaplarını pdf olarak indirmek için:

BÖM ADI BÖM DURUM Halkla İlişkiler Kavramı Hazır / İndir Halkla İlişkilerin İlişkili Olduğu Alanlar Hazır / İndir Organizasyon Çeşitleri Hazır / İndir Organizasyon Hizmet Alanları Hazır / İndir

HALKLA İLİŞKİLER VE ORGANİZASYON DERSİ KAZANIMLAR ÇERÇEVE ÖĞRETİM PROGRAMI

Bu derste öğrenciye; halkla ilişkiler kavramının ilişkili olduğu alanları öğrenme ve organizasyon çeşitleri ile ilgili bilgi ve becerilerin kazandırılması amaçlanmaktadır. Haftalık Ders Saati: 3 Kazanım 1: Halkla ilişkiler kavramını öğrenerek halkla ilişkiler ile ilgili meslek kuruluşlarını açıklar. Modül Adı: Halkla İlişkiler Kavramı Modülün Süresi: 40/15 ders saati Modülün Amaçlanan Öğrenme Kazanımları Halkla ilişkiler kavramını IPRA literatürü kuralları uygun olarak internet, yazılı ve sözlü basından araştırır. Halkla ilişkiler faaliyetlerinde etik ilkeleri inceler.

Kazanım 2: Halkla ilişkilerin ilişkili olduğu alanlarla benzer ve ayrılan yönlerini seçer. Modül Adı: Halkla İlişkilerin İlişkili Olduğu Alanlar Modülün Süresi: 40/ 33 ders saati Modülün Amaçlanan Öğrenme Kazanımları Halkla ilişkiler ve reklam ilişkisini ulusal ve uluslararası iş ve ticaret hukuku ile meslek, etik kurallarına göre inceler. Propaganda ve halkla ilişkiler kavramının benzer ve farklı yönlerini görsel-yazılı basından örnekler üzerinde çalışarak ayırt eder. Halkla ilişkiler ve lobicilik ilişkisini ulusal ve uluslararası standartlara göre inceler. Pazarlama kavramı ile halkla ilişkiler kavramını tablolar üzerinde karşılaştırır. Halkla ilişkiler ve tanıtım ilişkisini örnek kampanya çalışması üzerinden inceler.

(adsbygoogle = window.adsbygoogle || []).push();

Kazanım 3: Organizasyon çeşitlerine uygun organizasyon yöntemlerini uygular. Modül Adı: Organizasyon Hizmet Alanları Modülün Süresi: 40/ 24 ders saati Modülün Amaçlanan Öğrenme Kazanımları Günümüzdeki organizasyon ve yönetim teorilerini araştırarak organizasyonun tarihsel gelişimi konusunda bilinç sahibi olur. Organizasyon çeşitlerini ve yönetim süreçlerini açıklayan tablo çizer. Organizasyonun başarılı olabilmesi için organizasyon aşamalarını içeren dosya hazırlar. Kazanım 4: Kurumsal organizasyonlar, sosyal ve kültürel organizasyonlar, ulusal ve uluslararası organizasyonlar ile ilgili yapılması gerekenleri açıklar. Modül Adı: Organizasyon Çeşitleri Modülün Önerilen Süresi: 40/36 ders saati Modülün Amaçlanan Öğrenme Kazanımları Kurumsal organizasyon çeşitleri ve özelliklerini listeler. Çevresinde düzenlenen sosyal ve kültürel organizasyonların özelliklerini açıklar. Ulusal ve uluslararası organizasyon örneklerini açıklar.

#10. sınıf halkla ilişkiler ve organizasyon#10. sınıf modülleri halkla ilişkiler#10.sınıf kitapları megep#kazanımlar halkla ilişkiler#megep halkla ilişkiler alanı

0 notes

Text

Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin Ebook

Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin Ebook, adlı kitabı ziyaretçilerimizin çok istemesi sebebi ile alıp pdf formatına getirmiş bulunmaktayız. Kollektif isimli yazarımızın yazdığıTicaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin Ebook kitabı sizlerde indirip okuyabilir veya arşivinizde saklayabilirsiniz.

Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin Ebook

#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin ebook#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin ebook indir#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin ebook oku#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin kitabı ebook#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin kitabı ebook indir#Ticaret Hukuku 2 Ders Notları / Şirketler Hukuku & KPSS- Hakimlik- Müfettişlik-Uzmanlık-Tüm Sınavlar İçin kitabı ebook oku

0 notes

Text

Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin

Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin, adlı kitabı ziyaretçilerimizin çok istemesi sebebi ile alıp pdf formatına getirmiş bulunmaktayız. Kollektif isimli yazarımızın yazdığıTicaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin kitabı sizlerde indirip okuyabilir veya arşivinizde saklayabilirsiniz.

Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin

#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin ac#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin ebook#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin indir#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin kitabı pdf#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin pdf#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin pdf indir#Ticaret Hukuku 3 Ders Notları / Kıymetli Evrak Hukuku & KPSS-Hakimlik-Müfettişlik-Uzmanlık-Tüm Sınavlar İçin pdf oku

0 notes

Text

Yrd. Doç. Dr. Diğdem Göç Gürbüz - Ticaret Hukuku Prensipleri Kıymetli Evrak PDF indir

Yrd. Doç. Dr. Diğdem Göç Gürbüz – Ticaret Hukuku Prensipleri Kıymetli Evrak PDF indir

Ticaret Hukuku Prensipleri Kıymetli Evrak isimli ve Yazarı Yrd. Doç. Dr. Diğdem Göç Gürbüz olan kitabın pdf dosyasını paylaşma amacımız kitabın tanıtımını yapmaktır. Kitabın tanıtım halini buradan kontrol ederek kesinlikle orjinalini alıp daha iyi bir sonuca varmış olursunuz. Kitap olarak çözmenin PDF olarak çözmekten daha verimli olduğu tespit edilmiştir.

Paylaşımda bulunduğumuz Ticaret Hukuku…

View On WordPress

#BETA BASIM YAYIM#BETA BASIM YAYIM pdf#BETA BASIM YAYIM pdf indir#Evrak#Hukuku#kitap pdf indir#Kıymetli#pdf indir#Prensipleri#Ticaret#Ticaret Hukuku Prensipleri Kıymetli Evrak#Ticaret Hukuku Prensipleri Kıymetli Evrak pdf#Ticaret Hukuku Prensipleri Kıymetli Evrak pdf indir#Yrd. Doç. Dr. Diğdem Göç Gürbüz#Yrd. Doç. Dr. Diğdem Göç Gürbüz pdf#Yrd. Doç. Dr. Diğdem Göç Gürbüz pdf indir

0 notes

Text

Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 pdf indir

Kitaptaki konuların ana başlıkları: İcra ve İflas Kanunu İcra ve İflas Kanununun Tatbikatına Dair Nizamname İcra ve İflâs Kanunu Yönetmeliği Avukatlık Kanunu (İlgili Hüküm) Çek Kanunu Sınai Mülkiyet Kanunu (İlgili Hükümler) Sosyal Sigortalar ve Genel Sağlık Sigortası Kanunu (İlgili Hükümler) İş Kanunu (İlgili Hüküm) Sosyal Güvenlik Kurumu Kanunu (İlgili Hükümler) Hukuk Muhakemeleri Kanunu (İlgili Hükümler) İdari Yargılama Usulü Kanunu (İlgili Hüküm) Türk Borçlar Kanunu (İlgili Hüküm) Türk Ticaret Kanunu (İlgili Hükümler) Belediye Kanunu (İlgili Hükümler) Finansal Kiralama, Faktoring ve Finansman Şirketleri Kanunu (İlgili Hükümler) Vakıflar Kanunu (İlgili Hükümler) Sermaye Piyasası Kanunu (İlgili Hükümler) Bankacılık Kanunu (İlgili Hükümler) Kamulaştırma Kanunu (İlgili Hükümler) Amme Alacaklarının Tahsil Usulü hakkında Kanun (İlgili Hükümler) Tebligat Kanunu Harçlar Kanunu (İlgili Hükümler) Avukatlık Asgari Ücret Tarifesi Genel Hükümler

Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 pdf indir oku

#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 E-Book İndir#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 ebook indir#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 ebook oku#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 epub#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 epub indir oku#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 kitabı pdf indir#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 online pdf oku#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 PDF İndir#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 PDF Oku#Temel Takip Hukuku Mevzuatı İcra ve İflas Kanunu / Litai Mevzuat Dizisi 5 ücretsiz indir oku#Ekitap

0 notes

Text

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I Kitaptaki konuların ana başlıkları: Birinci Bölüm: Ticarî İşletme Kavramı ve Ticarî İşletme Üzerindeki İşlemler İkinci Bölüm: Ticarî İş, Bir İşin Ticarî İş Olmasının Sonuçları ve Ticarî Hükümler Üçüncü Bölüm: Tacir ve Esnaf Dördüncü Bölüm: Ticarî Yargı Beşinci Bölüm: Ticaret Sicili Altıncı Bölüm: Ticaret Unvanı ve İşletme Adı Yedinci Bölüm: Marka Sekizinci Bölüm: Haksız Rekabet Dokuzuncu Bölüm: Ticarî Defterler Onuncu Bölüm: Cari Hesap Onbirinci Bölüm: Tacir (ve Esnaf) Yardımcıları

THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I

#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I kitabını indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I kitabını pdf indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I kitabını pdf oku#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I kitap indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf indir#THEMIS Ticari İşletme Hukuku / Ticaret Hukuku Özet Cilt I pdf oku

0 notes

Text

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Kitabı pdf indir pdf indir

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Soru kökü, seçenek ve açıklama kısımları tamamen güncel mevzuata göre yenilenmiş, İşlevini yitiren, geçerliliği kalmamış sorular ayıklanmış, Güncel mevzuattaki kavramlara göre uyarlanmış

Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular Kitabı pdf indir pdf indir oku

#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular kitabı pdf indir#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular pdf oku#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular ücretsiz indir#Tensip Ticaret Hukuku Adli ve İdari Hakimlik Tamamı Çözümlü Çıkmış Sorular ücretsiz pdf indir#Adli İdari Hakimlik

0 notes

Text

Ayşe Sumer - Ticaret Hukuku (Ders Kitabı) PDF indir

Ayşe Sumer – Ticaret Hukuku (Ders Kitabı) PDF indir

Ticaret Hukuku (Ders Kitabı) isimli ve Yazarı Ayşe Sumer olan kitabın pdf dosyasını paylaşma amacımız kitabın tanıtımını yapmaktır. Kitabın tanıtım halini buradan kontrol ederek kesinlikle orjinalini alıp daha iyi bir sonuca varmış olursunuz. Kitap olarak çözmenin PDF olarak çözmekten daha verimli olduğu tespit edilmiştir.

Paylaşımda bulunduğumuz Ticaret Hukuku (Ders Kitabı) bu kitabın…

View On WordPress

#Ayşe Sumer#Ayşe Sumer pdf#Ayşe Sumer pdf indir#BETA BASIM YAYIM#BETA BASIM YAYIM pdf#BETA BASIM YAYIM pdf indir#Ders#Hukuku#Kitabı#kitap pdf indir#pdf indir#Ticaret#Ticaret Hukuku (Ders Kitabı)#Ticaret Hukuku (Ders Kitabı) pdf#Ticaret Hukuku (Ders Kitabı) pdf indir

0 notes